Ви коли-небудь входили на сайт за допомогою Google, Facebook, LinkedIn або навіть Github? Як щодо завантаження файлів на веб-сайт безпосередньо з вашої хмари, наприклад, вашого облікового запису Google Drive?

Що ж, обидва вони є прикладами веб-сайтів або програм, які отримують доступ до вашої інформації, що зберігається на інших веб-сайтах або службах. Але як цього досягти, не ставлячи під загрозу безпеку ваших особистих даних і не передаючи свої облікові дані програмі третьої сторони?

Візьмемо, наприклад, Facebook; Facebook може використовувати контакти, збережені у вашому обліковому записі Google, щоб знаходити ваших друзів на платформі. Щоб Facebook міг отримати доступ до ваших контактів і знайти ваших друзів, вам потрібно надати йому доступ до вашого облікового запису Google.

Кілька років тому це було зроблено дуже грубим способом, коли ви надавали Facebook свою адресу електронної пошти Google і свій пароль Gmail, які він використовував для входу у ваш обліковий запис Google від вашого імені та доступу до ваших контактів. Багато програм, і не тільки Facebook, реалізували авторизацію даних користувачів, що зберігаються на інших веб-сайтах, таким чином.

З такою кількістю сторонніх додатків, які реалізують авторизацію таким чином, користувачі були в нелегкій ситуації, оскільки їм доводилося скомпрометувати свою безпеку, щоб отримати доступ до послуг. Зловмисний розробник може легко використати облікові дані користувача на шкоду користувачам. Саме це зумовило необхідність розробки OAuth.

Згідно з Internet Engineering Task Force (IETF), OAuth — це структура авторизації, яка дозволяє стороннім програмам отримувати доступ до служби від імені власника ресурсу. OAuth – це те, що дозволяє користувачам надавати обмежений доступ стороннім програмам.

Це дозволяє програмам отримувати доступ до своїх онлайн-ресурсів, таких як їхні профілі або особисті дані, що зберігаються в іншій програмі, без необхідності розголошувати свої облікові дані для входу програмі третьої сторони, яка намагається отримати доступ до ресурсу.

Це часто називають делегованим доступом, коли користувачі надають стороннім програмам обмежений доступ до своїх ресурсів, розміщених на іншій службі, не повідомляючи облікові дані своїх користувачів.

OAuth 2.0 є найпоширенішою версією протоколу OAuth і ключовим компонентом веб-авторизації та автентифікації.

OAuth широко використовується для автентифікації мобільних додатків, захисту API, надання можливості єдиного входу до кількох додатків і делегованого доступу для третіх сторін, а також дозволяє користувачам керувати та контролювати дозволи, надані додаткам третіх сторін.

Переваги використання платформ OAuth з відкритим кодом.

Платформи OAuth з відкритим кодом стосуються реалізацій стандарту OAuth з відкритим кодом. Враховуючи, що програми розробляються з використанням різноманітних мов програмування та фреймворків, платформи OAuth надають бібліотеки та інструменти, які дозволяють розробникам легко інтегрувати функції OAuth у свої програми. Деякі з переваг використання платформ OAuth з відкритим кодом включають:

Якість і прозорість коду

Платформи з відкритим кодом дозволяють користувачам отримувати доступ до свого коду. Це корисно, оскільки багато розробників із широким спектром навичок і досвіду вивчають код і можуть порушити проблеми, які вони можуть помітити з кодом.

Це допомагає переконатися, що код найвищої якості без уразливостей і помилок. Компанії також можуть переглянути код, щоб визначити, наскільки добре він може задовольнити їхні потреби, перш ніж використовувати продукт.

Економічна ефективність

Програмні рішення з відкритим вихідним кодом є безкоштовними для використання, і, отже, це може бути способом для компаній заощадити на витратах, які вони понесуть, вибираючи надійні платформи OAth. Це має перевагу, оскільки дозволяє навіть компаніям без великих бюджетів забезпечити безпеку своїх користувачів.

Уникайте блокування постачальника

Використовуючи постачальників OAuth з відкритим вихідним кодом, ви можете легко перемикатися між різними постачальниками OAuth, не переробляючи всю архітектуру програми відповідно до нового постачальника.

Рішення OAuth з відкритим кодом відповідають загальноприйнятим стандартам, що дозволяє їм забезпечити сумісність і взаємодію з іншими системами. Це полегшує перемикання між різними рішеннями з відкритим кодом.

Підтримка спільноти

Рішення з відкритим кодом часто підтримуються великою спільнотою розробників, які працюють над їх удосконаленням і оновлюють програмне забезпечення. Це гарантує, що програмне забезпечення не тільки працює з багатьма інструментами, якими користуються розробники, але й швидше вирішує проблеми з програмним забезпеченням, оскільки обов’язково знайдеться хтось, знайомий із програмним забезпеченням, готовий допомогти.

Ключові критерії для оцінки платформ OAuth з відкритим кодом

Деякі з ключових факторів, які слід враховувати під час оцінки платформи OAuth з відкритим кодом, включають:

Заходи безпеки та шифрування

Важливо, щоб рішення OAuth із відкритим вихідним кодом, яке ви використовуєте, містило надійні водонепроникні засоби безпеки та шифрування.

Це тому, що платформи обробляють конфіденційні дані користувачів і отримують доступ до ресурсів. Платформа повинна підтримувати безпечний зв’язок, а також забезпечувати механізми захисту маркерів доступу.

Простота інтеграції та зручні для розробників API

Оскільки платформи OAuth інтегровані в програми, надзвичайно важливо, щоб рішення OAuth пропонувало чіткі та інтуїтивно зрозумілі API, документацію та комплекти розробки програмного забезпечення (SDK), які спрощують процес інтеграції.

Кінцеві точки платформи також мають бути добре задокументовані із зразками коду та бібліотеками для популярних мов програмування та фреймворків.

Підтримка громади та активний розвиток

Сильна активна спільнота користувачів і учасників ресурсу з відкритим кодом свідчить про здорове середовище навколо ресурсів. У цьому випадку це означає, що OAuth постійно вдосконалюється та використовується.

Крім того, активна спільнота може надати корисні ресурси та підтримку, які допоможуть вам зрозуміти та використовувати рішення OAuth з відкритим кодом.

Масштабованість і продуктивність

Програми часто мають зростаючу базу користувачів, оскільки більше людей знайомляться з програмою. Тому важливо, щоб будь-яке рішення OAuth, яке ви використовуєте, підтримувало масштабування в міру збільшення вашої бази користувачів, а також могло обробляти велику кількість одночасних запитів.

Параметри налаштування та розширення

Рішення OAuth повинно мати широкі можливості налаштування, щоб адаптуватися до різних бізнес-вимог і логіки широкого кола користувачів. Простіше кажучи, компаніям не потрібно будувати свою логіку навколо платформи OAuth.

Натомість рішення OAuth має бути достатньо настроюваним і розширюваним, щоб його можна було реалізувати без зміни бізнес-логіки. Цього можна досягти, дозволивши додавати спеціальні потоки автентифікації, претензії та атрибути користувача.

З огляду на наведені вище міркування, ось деякі з найкращих рішень OAuth з відкритим кодом для використання у вашому наступному проекті

Супертокени

SuperTokens — це провайдер входу з відкритим вихідним кодом, який широко використовується серед стартапів, таких як HackeRank, Skoot і Food Market Hub, а також інженерами, які працюють у таких компаніях, як Google, Amazon і Meta, зокрема.

SuperTokens надає високонастроювані, розширювані та замінювані компоненти, які дозволяють користувачам легко інтегрувати автентифікацію користувачів у свою програму.

SuperTokens не тільки легко та швидко інтегрувати, але він також пропонує готові інтерфейси користувача для сторінок реєстрації та функції автентифікації користувачів із коробки. Користувачі також мають свободу швидко створити власний логін за допомогою допоміжних функцій, які постачаються з SuperTokens.

Використовуючи SuperTokens, ви реалізуєте вхід за допомогою пароля електронної пошти, вхід із соціальних мереж за допомогою OAuth і вхід у програми без пароля. Ви також можете використовувати вхід із соціальної мережі та пароль електронної пошти на тому самому екрані входу для своїх програм.

Сербос

Cerbos — це масштабована платформа авторизації з відкритим вихідним кодом, яка не залежить від мови і була визнана компанією Business Wire найкращою в галузі безпеки API у 2022 році.

Cerbos, який є рівнем авторизації для реалізації ролей і дозволів, працює з різними постачальниками ідентифікаційних даних, включаючи Auth0, Magic, WorkOS, Okta та FusionAuth, серед інших.

Cerbos дозволяє вам централізовано керувати логікою авторизації в усіх ваших програмах і миттєво вносити зміни в те, як ваші програми обробляють авторизацію та автентифікацію.

Крім того, Cerbos пропонує контекстно-залежні визначення ролей і атрибутів, а також надає мовний агностичний API, який можна використовувати з будь-яким технічним стеком.

Крім того, Cerbos не має громадянства та самостійно розміщений і може бути розміщений на безсерверних платформах, у будь-якій публічній чи приватній хмарі або навіть у приватному центрі обробки даних.

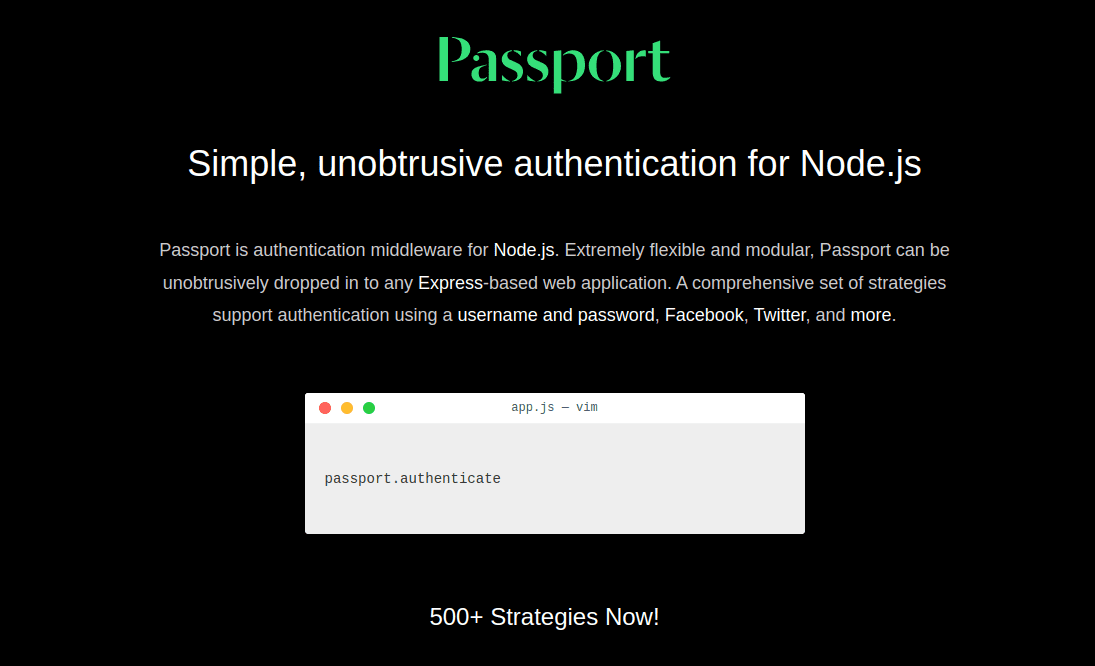

Паспорт

Passport — це дуже популярне проміжне програмне забезпечення автентифікації для фреймворку Node.js, яке перевіряє автентифікацію вхідних запитів у програмах, створених на базі Node.js.

Автентифікація здійснюється за допомогою плагінів, відомих як стратегії. Passport надає розробникам гачки для керування діями, які мають бути виконані, коли автентифікація завершується невдало або успішно.

Passport пропонує понад 500 стратегій автентифікації та забезпечує систему єдиного входу за допомогою OpenID та OAuth. Він також підтримує постійні сеанси, динамічний обсяг і дозволи, реалізацію користувальницьких стратегій і легку обробку успіхів і невдач під час автентифікації.

Крім того, Passport.js не монтує маршрути в програмах Node.js і не передбачає жодної конкретної схеми бази даних, що дозволяє розробнику приймати всі рішення на рівні програми.

Auth.js

Auth.js — це рішення для автентифікації з відкритим вихідним кодом, яке працює з різними зовнішніми фреймворками, включаючи Next.js, SvelteKit і SolidStart, серед інших.

Auth.js розроблено для роботи з різними версіями OAuth. Він підтримує автентифікацію без збереження стану з будь-яким сервером, автентифікацію електронною поштою/без пароля та веб-токени JSON разом із сеансами бази даних.

Хоча Auth.js розроблено для безсерверних архітектур, його можна запускати будь-де, зокрема AWS Lambda, Docker і Heroku тощо.

Auth.js також гарантує користувачам контроль над своїми даними та може працювати без бази даних, навіть якщо він має вбудовану підтримку популярних баз даних, таких як MySQL, Postgres, MongoDB, SQLite, MariaDB і Microsoft SQL Server.

Auth.js використовує токени міжсайтової підробки запитів (CSRF) на маршрутах POST, шифрує веб-токени JSON і автоматично генерує симетричні ключі підпису та шифрування для зручності розробника.

Keycloak

Keycloak — це дуже популярне рішення для ідентифікації та керування доступом із відкритим кодом. Keycloak — це рішення, засноване на стандартних протоколах і підтримує OAuth 2.0, Security Assertion Markup Language (SAML) і OpenID Connect.

Будучи рішенням з відкритим вихідним кодом, Keycloak дуже легко інтегрувати та має такі функції, як Single-Sign-On, що дозволяє користувачам входити в декілька програм за допомогою одного входу в Keycloak.

Це також приносить переваги розробникам, оскільки вони не повинні мати справу з автентифікацією та збереженням користувачів і створенням форм входу у своїх програмах.

Область, де KeyCloak сяє, це його легкість інтеграції з програмами. KeyCloak дозволяє легко додати можливість входу в програми за допомогою соціальних мереж без необхідності змінювати програму чи код.

Усе це робиться через консоль адміністратора, де ви також можете налаштувати додаткові функції Keycloak, такі як об’єднання користувачів і посередництво в ідентифікації. За допомогою консолі адміністратора ви також можете створювати додатки та служби та керувати ними, а також налаштовувати політики авторизації.

Аперео КАС

Apereo CAS — це рішення єдиного входу з відкритим кодом і постачальник ідентифікаційних даних. CAS підтримує широкий спектр протоколів автентифікації, включаючи OAuth 2.0, SAML, OpenID, REST і WS-Federation, серед інших.

CAS має вбудовану підтримку керування паролями, сповіщеннями, умовами використання та уособленням.

CAS також підтримує підключену автентифікацію, делеговану автентифікацію зовнішнім постачальникам ідентифікаційної інформації, таким як Facebook, Twitter і OpenID Connect, і багатофакторну автентифікацію через таких постачальників, як Google Authenticator, Authy, YubiKey, Acceptto та Inwebo тощо.

Щоб використовувати CAS, найкраще використовувати його з офіційно підтримуваними клієнтськими платформами, зокрема Java, .NET, Apache і PHP.

Орі Кратос

Ory Kratos — це надійна та багатофункціональна система керування користувачами, яка обслуговує хмару. Незважаючи на те, що Ory Kratos написаний на Go, він постачається з пакетами SDK для кожної мови програмування, а також із можливістю налаштування входу, реєстрації та керування профілями.

Крім того, Ory Kratos може працювати з будь-яким фреймворком інтерфейсу і вимагає мінімального коду для його налаштування.

Серед важливих функцій Ory Kratos — багатофакторна автентифікація з різними постачальниками, самостійний вхід і реєстрація, вхід у соціальні мережі, перевірка та відновлення облікового запису, а також керування користувачами.

Керування користувачами дозволяє створювати, оновлювати та видаляти особисті дані та їхні дані у вашій базі користувачів. Нарешті, Ory Kratos дозволяє використовувати настроювані моделі ідентичності, де ви можете створювати власні інтерфейси та визначати власні поля, такі як імена, адреси чи улюблена домашня тварина.

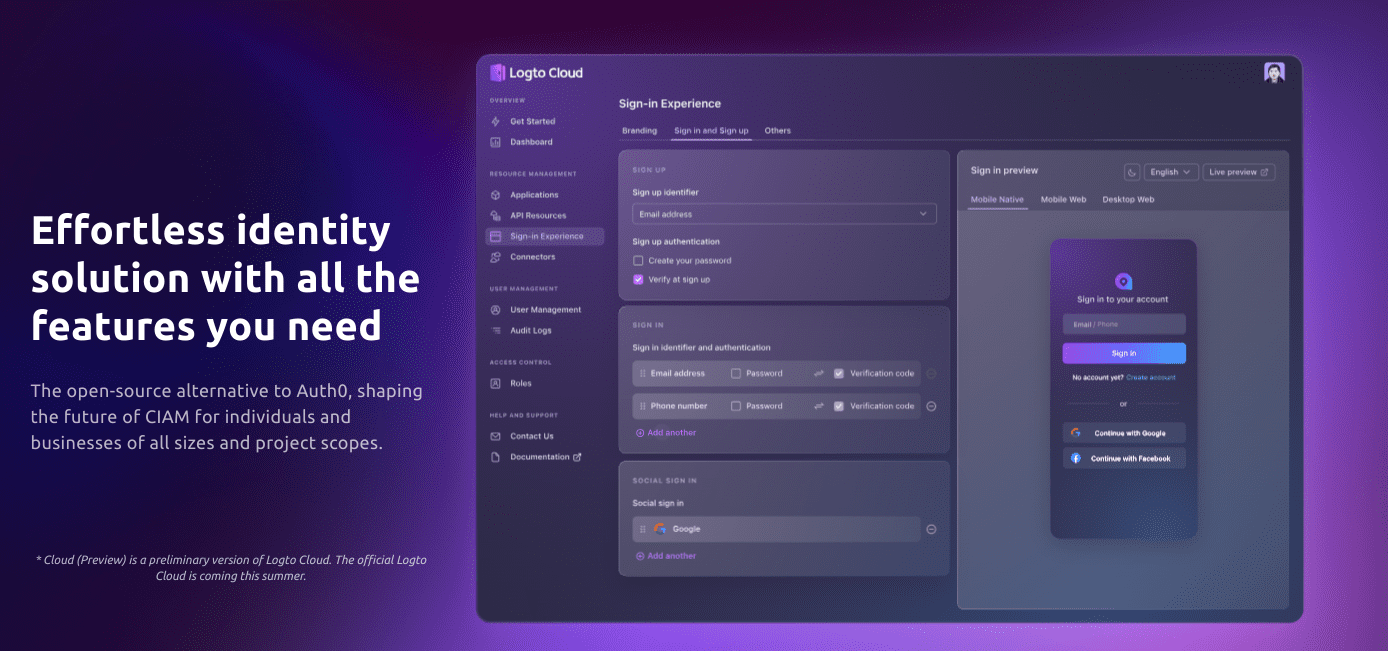

Вхід

Згідно з його документацією, Logto є економічно ефективною альтернативою Auth0 з відкритим вихідним кодом, яка є власним рішенням автентифікації та авторизації. Logto пропонує всі функції, необхідні для безпечної автентифікації та авторизації за доступнішими тарифами.

Logto поставляється з готовим до використання API керування, який можна використовувати як постачальника автентифікації. Він також має SDK, які дозволяють легко та швидко інтегрувати Logto з будь-якою програмою, яку ви створюєте.

OpenID Connect (OIDC), який розширює протокол авторизації OAuth 2.0, використовується для автентифікації, а контроль доступу на основі ролей (RBAC) використовується для авторизації.

За допомогою LogTo ваші програми можуть реалізувати вхід із соціальних мереж без пароля та працювати з користувачами, які забули свої облікові дані. Щоб зробити розробку ще простішою та швидшою, LogTo пропонує гарні готові компоненти інтерфейсу користувача з настроюваним CSS.

Користувачі також отримують доступ до своєї хмарної платформи, де вони можуть налаштовувати, інтегрувати та переглядати аутентифікацію, яку вони впроваджують у своїй програмі.

Висновок

Під час реалізації автентифікації та авторизації у вашій програмі є різноманітні рішення з відкритим кодом, які заощадять вам і вашому бізнесу купу грошей. Розгляньте будь-яке з рішень, наведених у статті, щоб захистити ваш бізнес і важливі дані користувача.

Ви також можете дослідити деякі найкращі платформи автентифікації користувачів.