Будь-який веб-сайт онлайн-бізнесу чи електронної комерції має багато активів, якими можна легко скористатися, якщо вони не захищені належним чином або залишаться непоміченими.

Якщо ви володієте сайтом електронної комерції, ви, ймовірно, не підозрюєте, що у вас можуть бути відкриті порти, приватні сховища git або відкриті субдомени (назвемо декілька), якими зловмисники можуть скористатися, щоб отримати доступ до конфіденційної інформації, що зберігається у ваших системах.

Те, що вам потрібно, щоб зменшити ризик атаки та її потенційну шкоду, — це рішення для моніторингу та інвентаризації активів. Використання моніторингу активів схоже на те, щоб найняти хакера, щоб проникнути у ваші мережі, щоб повідомити вам, де у вас є вразливі місця: він імітує дії зловмисників, щоб окреслити та визначити розмір поверхні атаки цілі та її слабкі місця.

Окрім моніторингу, інвентаризація ваших активів є фундаментальним кроком, щоб знати, що є у вашому глобальному гібридному ІТ-середовищі та що потрібно захистити. Інвентаризація допоможе вам виявити приховані або невідомі активи, пов’язані з вашим ІТ-середовищем.

В ідеалі інструмент інвентаризації повинен допомогти вам нормалізувати та класифікувати за сімействами продуктів, усуваючи варіації в назвах постачальників і продуктів. Цей інвентар має надати вам детальну інформацію про кожен актив, включаючи встановлене програмне забезпечення, запущені служби та інші важливі елементи.

Давайте подивимося на найрелевантнішу арену моніторингу та інвентаризації активів на основі SaaS.

Виявлення моніторингу активів

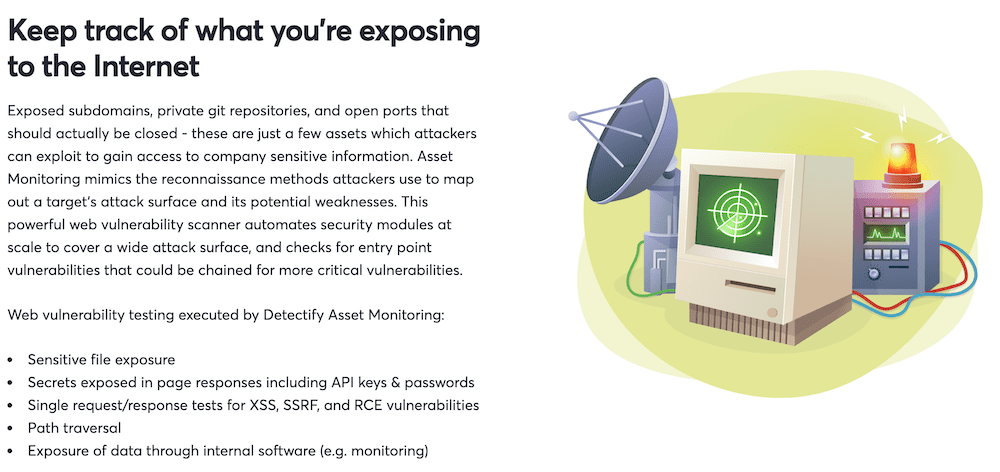

Виявляти пропонує потужний веб-сканер вразливостей, який автоматизує модулі безпеки в масштабі, перевіряє вразливості точок входу та охоплює широку поверхню атак. Тести, які виконує Detectify, виявлять уразливості XSS, SSRF, RCE, розкриття конфіденційних файлів, ключі API або паролі, що розкриваються у відповідях сторінок, розкриття даних через інструменти внутрішнього моніторингу та вразливості проходження шляху.

Detectify розміщує власну приватну спільноту етичних хакерів для краудсорсингу дослідження вразливостей, тож надсилає вам сповіщення з точки зору справжнього зловмисника. Команда безпеки Detectify перевіряє висновки хакерів і автоматизує їх у сканері.

Інші функції Detectify Asset Monitoring включають відстеження змін у стеку програмного забезпечення та виявлення потенційних захоплень субдоменів. Використовуючи технології відбитків пальців, Asset Monitoring звітує про виявлене програмне забезпечення, допомагаючи вам залишатися в курсі будь-яких шахрайських інсталяцій або змін у вашому стеку технологій.

Можливо, у вас є субдомени, якими ви більше не користуєтеся, випадково вказуючи на сторонні служби. Ці субдомени можуть бути зареєстровані на цих третіх сторін зловмисними хакерами, які зрештою можуть їх викрасти. Detectify може запобігти захопленню ваших субдоменів за допомогою наданого вами списку субдоменів або виявлення.

Detectify пропонує різні місячні плани передплати, які адаптуються до потреб кожного онлайн-бізнесу чи електронної комерції. Ви можете протестувати службу за допомогою 2-тижневої безкоштовної пробної версії, яка дасть вам 14 днів, щоб виправити якомога більше поширених вразливостей, які вона зможе виявити.

Прочитайте докладний посібник про те, як можна покращити безпеку веб-додатків за допомогою Detectify.

Інвентаризація активів Qualys

Qualys пропонує свій додаток Global IT Asset Inventory, який допомагає кожній компанії зробити все видимим і усунути ручну інвентаризацію. Використовуючи сенсорну мережу та штучний інтелект, рішення Qualys може виявляти локальні пристрої та програми разом із контейнерами, кінцевими точками, мобільними, хмарними та IoT активами.

Ви отримуєте 100% видимість свого гібридного ІТ-середовища в режимі реального часу у формі інформаційних панелей із чистими, упорядкованими даними.

За допомогою Qualys Asset Inventory ви можете отримати миттєві відповіді на такі питання, як:

На скількох комп’ютерах не встановлено останню версію Windows 10?

На яких клієнтських пристроях запущено неавторизоване програмне забезпечення?

Рішення надає детальну інформацію про кожен актив, включаючи запущені служби, специфікації обладнання та мережевий трафік. Він також отримує такі метадані, як ліцензії на програмне забезпечення, життєві цикли обладнання та програмного забезпечення тощо.

Штучний інтелект Qualys піклується про категоризацію та нормалізацію даних інвентаризації, перетворюючи їх на єдине джерело інформації для ваших команд із безпеки, ІТ та відповідності. Серія динамічних і настроюваних інформаційних панелей дозволяє візуалізувати ваші ІТ-інвентаризацію будь-яким способом.

Рішення Qualys на 100% базується на хмарі, має прості процедури розгортання та керування, а його можливості інвентаризації можуть масштабуватися від кількох до мільйона активів.

Ви можете почати БЕЗКОШТОВНО з обмеженими функціями. Qualys пропонує багато інших безкоштовних послуг, зокрема API Security Assessment, SSL Labs, BrowserCheck і 60-Day Remote Endpoint Protection.

Нейрони Іванті

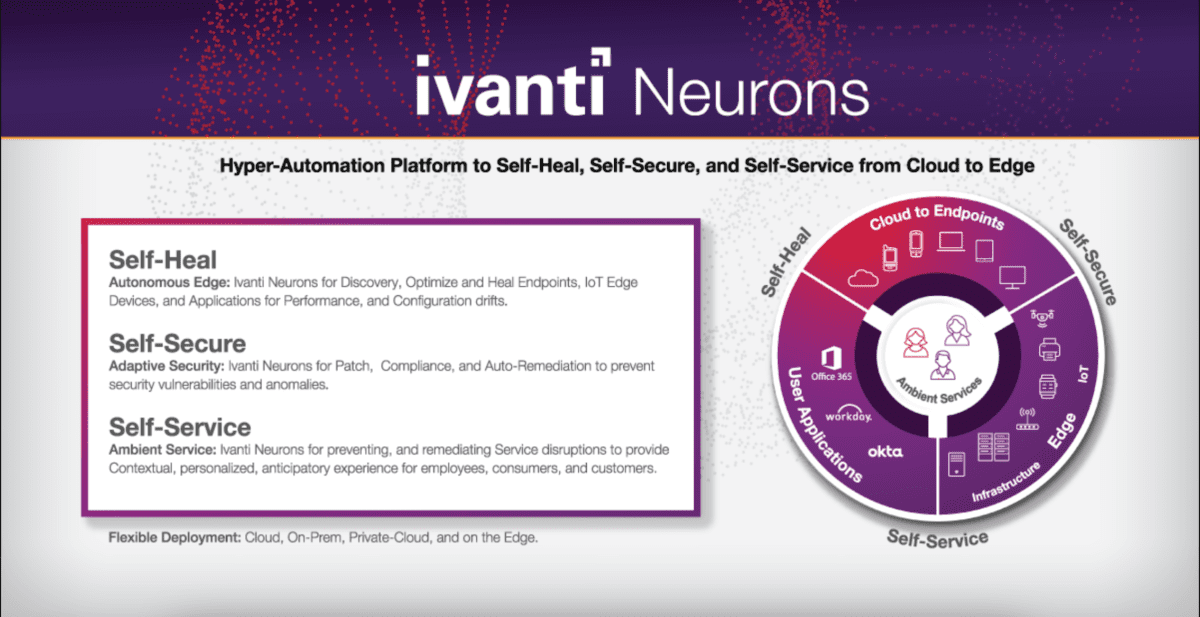

Нейрони Іванті пропозиція складається з платформи Hyper-Automation, розробленої для забезпечення самообслуговування кінцевих користувачів безперервним, проактивним і передбачуваним способом. Метою цієї платформи є керування всіма видами пристроїв, від хмарних до периферійних, надаючи їм здатність до самовідновлення та самозахисту.

Звичайність після 2020 року означає, що в компаній є співробітники, які працюють у будь-який час і з будь-якого місця та очікують швидкого, схожого на споживача досвіду. Ця ситуація породжує вибухове зростання периферійних служб і кінцевих точок, посилюючи загрози кібербезпеці. Завдяки Ivanti Neurons for Edge Intelligence ваша команда ІТ-спеціалістів отримує можливість швидко виявляти ці загрози, надсилаючи запити до всіх периферійних пристроїв за допомогою обробки природної мови (NLP) і отримуючи дані в реальному часі для всього підприємства.

Щойно Ivanti Neurons for Healing починає діяти, у вашій мережі розгортається армія автоматизованих роботів для діагностики кожного активу, усунення проблем із продуктивністю, безпекою та конфігурацією та підтримки відповідності ваших кінцевих точок. Усі рутинні завдання автоматизовані, створюючи самовідновлювальне середовище, яке знижує витрати та підвищує продуктивність.

Завдяки платформі Ivanti час, необхідний для збору та нормалізації інформації про активи, можна скоротити з тижнів до хвилин. Ваша база даних керування активами буде заповнена корисною інформацією з даних інвентаризації обладнання та програмного забезпечення та інформації про використання програмного забезпечення.

Таніум Актив

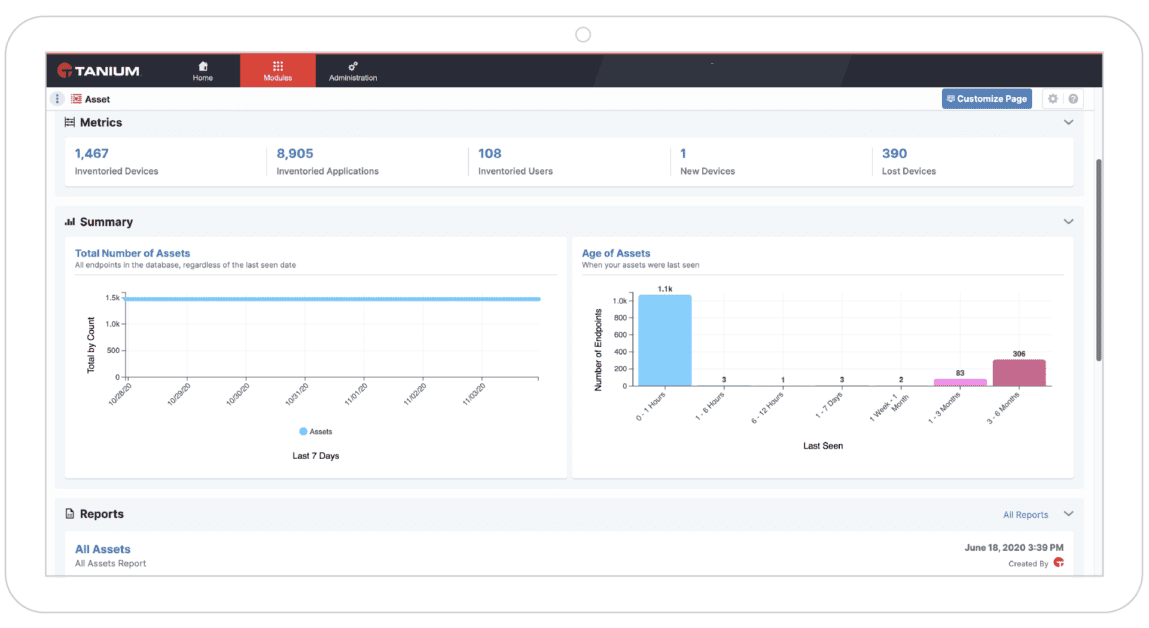

Для прийняття стратегічних рішень потрібні оновлені, реалістичні дані. Що стосується ІТ-операцій, повне розуміння ваших активів і того, що на них працює, є обов’язковим, щоб приймати правильні рішення та перетворювати свої інвестиції в ІТ на рушій вашого бізнесу, а не на тягар.

Таніум Актив надає дані про ваші активи в режимі реального часу, незалежно від того, де вони знаходяться, онлайн чи офлайн.

Tanium Asset виконує свою роботу, не вимагаючи додаткової інфраструктури та не встановлюючи агентів на кінцевих точках. Уніфікований підхід до платформи забезпечує контроль кінцевих точок і видимість, надаючи інформацію про інвентаризацію ваших активів у реальному часі, звільняючи вашу ІТ-команду від складних або створених вручну звітів. За допомогою настроюваних інформаційних панелей ви можете зосередитися на активах за відділом, групою користувачів, місцем розташування та іншими параметрами.

Точна інформація може допомогти вам збільшити пропускну спроможність шляхом відновлення недостатньо використовуваних активів. Tanium Asset заповнює вашу базу даних керування конфігураціями (CMDB) даними в реальному часі, гарантуючи, що у вас завжди є найновіша інформація, щоб знати рівень використання кожного активу та його останній відомий стан.

Набір рішень Tanium керує вашими хмарними системами, системами кінцевих користувачів і центрами обробки даних з уніфікованої платформи у великому масштабі. Ця платформа створена для надання всіх своїх послуг – виправлення, інвентаризації, відповідності та реагування на інциденти – від одного агента. У той же час клієнт Tanium надає повну видимість кінцевих точок разом із можливістю виконувати дії з ними.

Спроможний

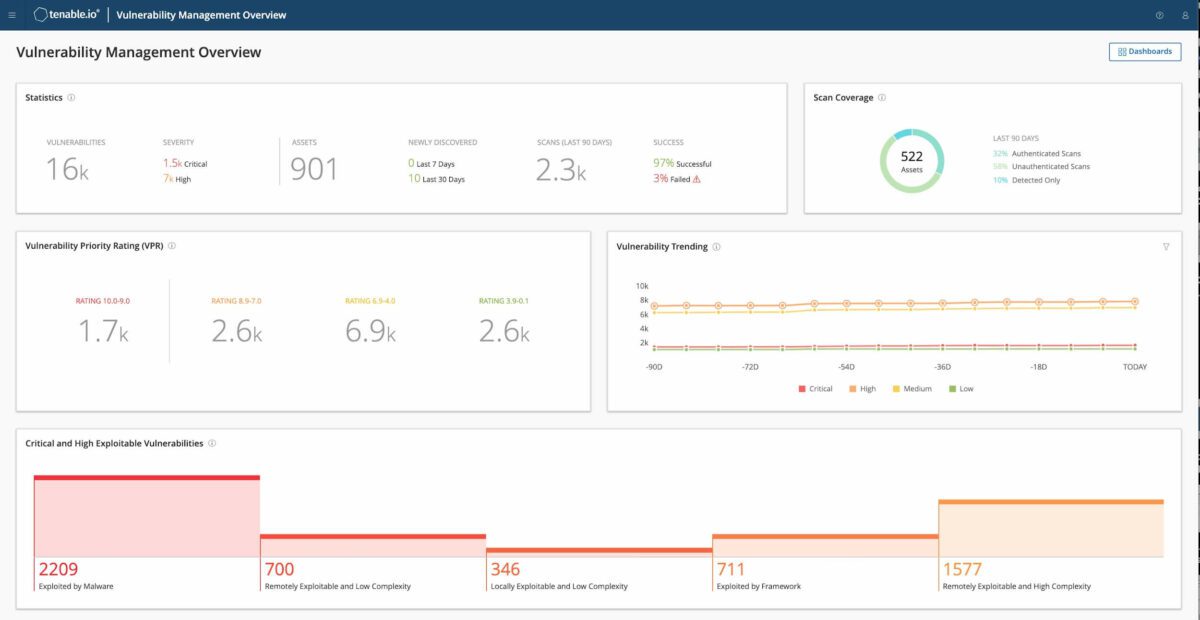

Отримавши повний огляд усієї поверхні атаки, ви можете запитати себе: з чого мені почати? Tenable.io допомагає вам у цій сфері, дозволяючи швидко досліджувати, визначати та визначати пріоритети вразливостей, щоб ви знали, куди докладати зусиль.

Tenable отримує свою силу від Nessus технологія, популярний інструмент дистанційного сканування безпеки. Він забезпечує активне сканування, хмарні конектори, пасивний моніторинг, агенти та інтеграцію CMDB, щоб забезпечити постійну видимість відомих і раніше невідомих активів.

Tenable поєднує охоплення більш ніж 60 тисяч вразливостей із методами аналізу даних і аналізом загроз, створюючи зрозумілі оцінки ризиків, які дозволяють вам вирішити, які вразливості виправляти в першу чергу.

Вам більше не знадобляться мережеві сканери чи агенти для виявлення ваших ресурсів у хмарі. Завдяки вбудованим у хмару інструментам і технології Frictionless Assessment Tenable.io пропонує постійну видимість вашої AWS або іншої хмарної інфраструктури майже в реальному часі.

Ціна залежить від кількості активів, які потрібно контролювати та захищати. Ви можете встановити рішення за лічені секунди та почати отримувати дієві результати за лічені хвилини.

Рішення для неприємних сюрпризів

Сюрпризи гарні для святкування дня народження та різдвяних подарунків. Але коли йдеться про управління ІТ-активами, краще уникати сюрпризів. Якщо у вашій хмарі, центрі обробки даних або периферії є вразливі програми та пристрої, чим раніше ви про це дізнаєтеся, тим більше у вас шансів виправити це та уникнути кібератак.