Незважаючи на те, що системи на базі Linux часто вважаються непроникними, все одно існують ризики, до яких потрібно ставитися серйозно.

Руткіти, віруси, програми-вимагачі та багато інших шкідливих програм часто можуть атакувати та спричиняти проблеми серверам Linux.

Незалежно від операційної системи, вживання заходів безпеки є обов’язковим для серверів. Великі бренди та організації взяли на себе заходи безпеки та розробили інструменти, які не лише виявляють недоліки та зловмисне програмне забезпечення, але й виправляють їх і вживають запобіжних заходів.

На щастя, є інструменти, доступні за низькою ціною або безкоштовно, які можуть допомогти в цьому процесі. Вони можуть виявляти недоліки в різних розділах сервера на базі Linux.

Лініс

Лініс є відомим інструментом безпеки та кращим варіантом для експертів у Linux. Він також працює в системах на базі Unix і macOS. Це програма з відкритим кодом, яка використовується з 2007 року під ліцензією GPL.

Lynis здатний виявляти діри в безпеці та недоліки конфігурації. Але він виходить за рамки цього: замість того, щоб просто виявляти вразливі місця, він пропонує коригувальні дії. Тому для отримання детальних звітів аудиту необхідно запустити його на хост-системі.

Для використання Lynis інсталяція не потрібна. Ви можете видобути його із завантаженого пакета або архіву та запустити. Ви також можете отримати його з клону Git, щоб отримати доступ до повної документації та вихідного коду.

Lynis створив оригінальний автор Rkhunter, Майкл Булен. Він має два типи послуг, що базуються на фізичних особах і підприємствах. У будь-якому випадку він має надзвичайну продуктивність.

Chkrootkit

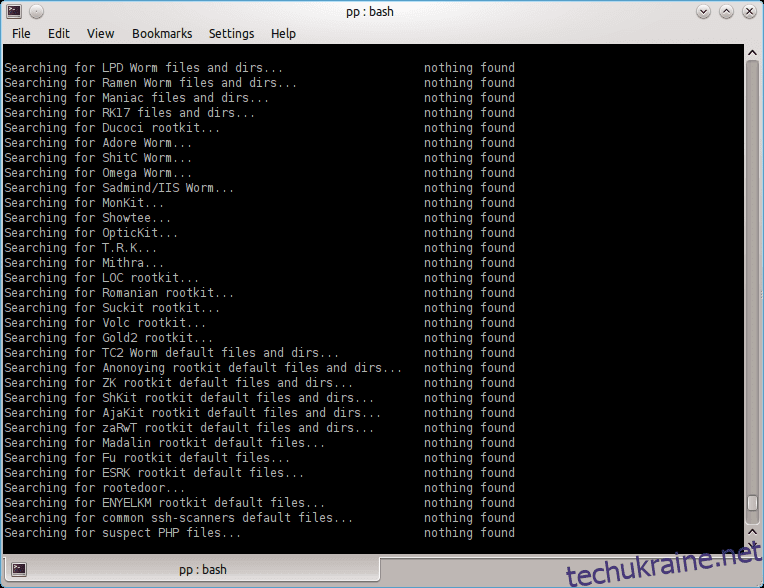

Як ви вже могли здогадатися, chkrootkit це інструмент для перевірки наявності руткітів. Руткіти — це тип шкідливого програмного забезпечення, яке може надати доступ до сервера неавторизованому користувачеві. Якщо ви використовуєте сервер на базі Linux, руткіти можуть бути проблемою.

chkrootkit — одна з найпопулярніших програм на основі Unix, яка може виявляти руткіти. Він використовує «рядки» та «grep» (команди інструментів Linux) для виявлення проблем.

Його можна використовувати з альтернативного каталогу або з аварійного диска, якщо ви хочете перевірити вже скомпрометовану систему. Різні компоненти Chkrootkit піклуються про пошук видалених записів у файлах «wtmp» і «lastlog», пошук записів сніфера або конфігураційних файлів руткітів, а також перевірку прихованих записів у «/proc» або виклики програми «readdir».

Щоб використовувати chkrootkit, вам слід отримати останню версію із сервера, розпакувати вихідні файли, скомпілювати їх, і все готово.

Рхунтер

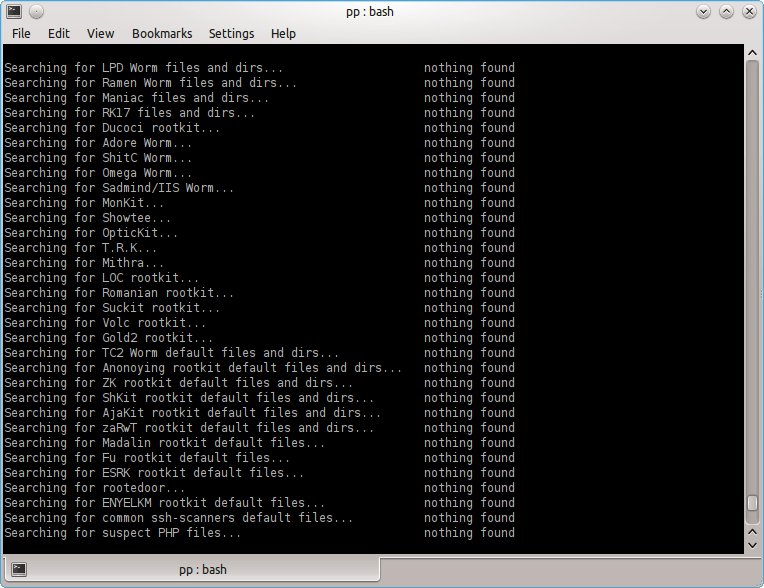

Розробник Майкл Болен був автором створення Рхунтер (Rootkit Hunter) у 2003 році. Це відповідний інструмент для систем POSIX і може допомогти з виявленням руткітів та інших уразливостей. Rkhunter ретельно переглядає файли (приховані чи видимі), каталоги за замовчуванням, модулі ядра та неправильно налаштовані дозволи.

Після звичайної перевірки він порівнює їх із безпечними та належними записами баз даних і шукає підозрілі програми. Оскільки програма написана на Bash, вона може працювати не лише на машинах Linux, а й практично на будь-якій версії Unix.

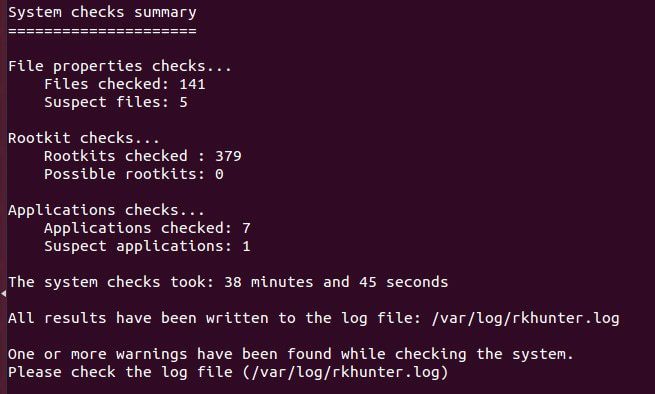

ClamAV

Написано мовою C++, ClamAV це антивірус із відкритим вихідним кодом, який може допомогти з виявленням вірусів, троянів та багатьох інших типів зловмисного програмного забезпечення. Це абсолютно безкоштовний інструмент, тому багато людей використовують його для сканування своєї особистої інформації, зокрема електронної пошти, на наявність шкідливих файлів. Він також виконує значну роль сканера на стороні сервера.

Інструмент спочатку був розроблений спеціально для Unix. Тим не менш, у нього є сторонні версії, які можна використовувати в Linux, BSD, AIX, macOS, OSF, OpenVMS і Solaris. Clam AV автоматично та регулярно оновлює свою базу даних, щоб мати змогу виявляти навіть найновіші загрози. Він дозволяє сканувати командний рядок і має багатопотоковий масштабований демон для підвищення швидкості сканування.

Він може переглядати різні типи файлів, щоб виявити вразливості. Він підтримує всі види стиснутих файлів, включаючи RAR, Zip, Gzip, Tar, Cabinet, OLE2, CHM, формат SIS, BinHex і майже будь-який тип системи електронної пошти.

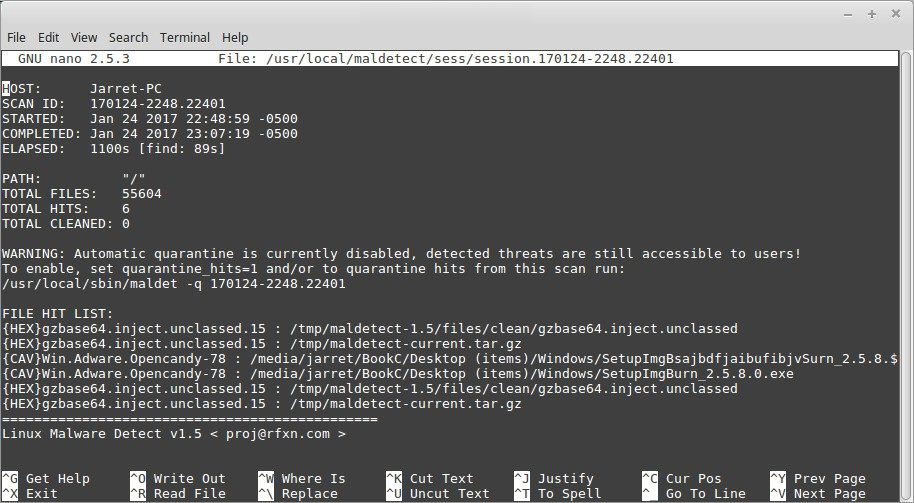

LMD

Виявлення шкідливих програм Linux – або, скорочено, LMD – це ще один відомий антивірус для систем Linux, спеціально розроблений для загроз, які зазвичай зустрічаються в розміщених середовищах. Як і багато інших інструментів, які можуть виявляти зловмисне програмне забезпечення та руткіти, LMD використовує базу даних сигнатур, щоб знайти будь-який шкідливий запущений код і швидко припинити його роботу.

LMD не обмежується власною базою даних підписів. Він може використовувати бази даних ClamAV і Team Cymru, щоб знайти ще більше вірусів. Щоб заповнити свою базу даних, LMD збирає дані про загрози з систем виявлення вторгнень на краю мережі. Роблячи це, він здатний генерувати нові сигнатури для зловмисного програмного забезпечення, яке активно використовується в атаках.

LMD можна використовувати через командний рядок «maldet». Інструмент створений спеціально для платформ Linux і може легко здійснювати пошук на серверах Linux.

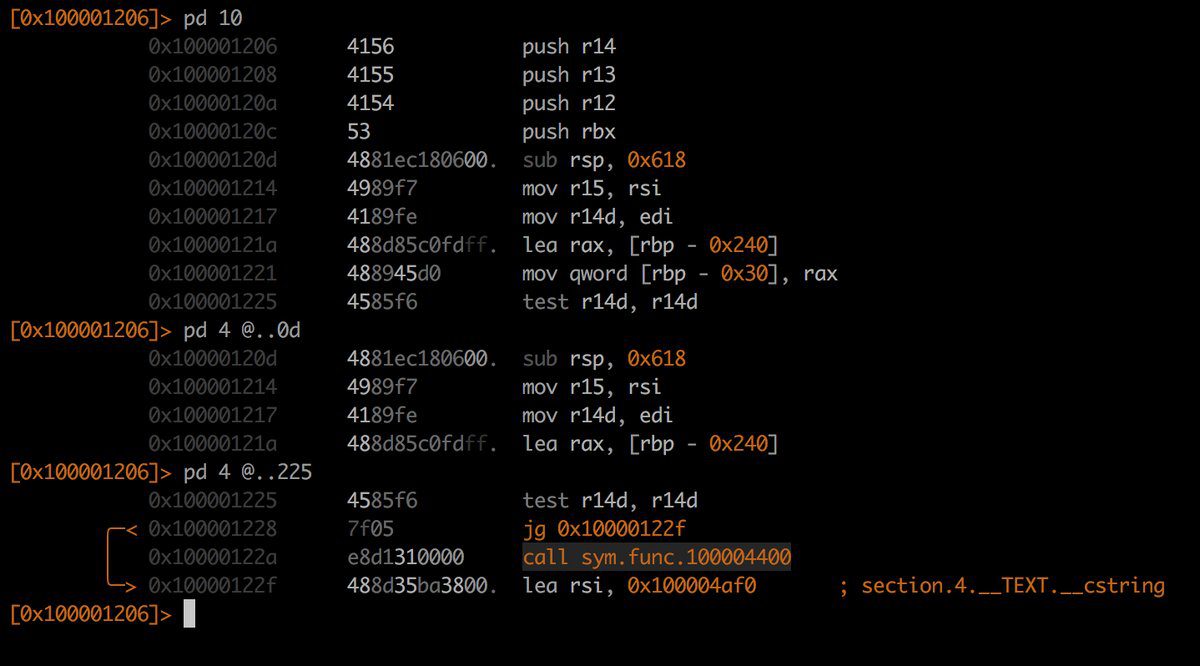

Radare2

Radare2 (R2) — це платформа для аналізу двійкових файлів і зворотного проектування з відмінними можливостями виявлення. Він може виявляти неправильні двійкові файли, надаючи користувачеві інструменти для керування ними, нейтралізуючи потенційні загрози. Він використовує sdb, який є базою даних NoSQL. Дослідники безпеки програмного забезпечення та розробники програмного забезпечення віддають перевагу цьому інструменту через його чудову здатність представлення даних.

Однією з видатних особливостей Radare2 є те, що користувач не змушений використовувати командний рядок для виконання таких завдань, як статичний/динамічний аналіз і використання програмного забезпечення. Рекомендується для будь-якого типу дослідження двійкових даних.

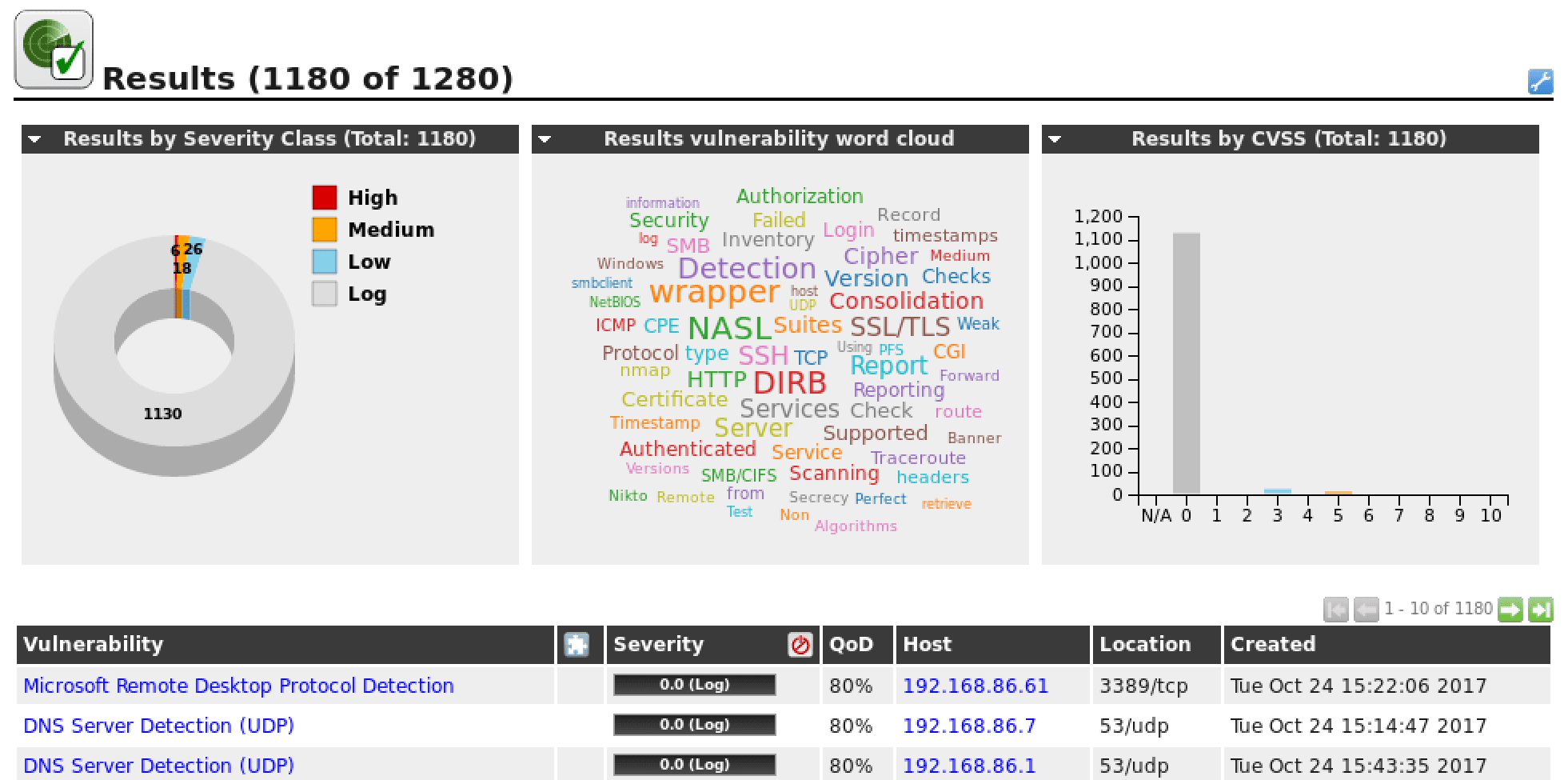

OpenVAS

Відкрита система оцінки вразливостей, або OpenVAS, це розміщена система для сканування вразливостей і керування ними. Він розроблений для підприємств будь-якого розміру, допомагаючи їм виявляти проблеми безпеки, приховані в їхніх інфраструктурах. Спочатку продукт був відомий як GNessUs, поки його поточний власник, Greenbone Networks, не змінив назву на OpenVAS.

Починаючи з версії 4.0, OpenVAS дозволяє безперервно оновлювати базу тестування мережевої вразливості (NVT), як правило, менш ніж за 24 години. Станом на червень 2016 року налічувала понад 47 тис. НВЦ.

Експерти з безпеки використовують OpenVAS через його здатність швидко сканувати. Він також має чудову конфігурацію. Програми OpenVAS можна використовувати з автономної віртуальної машини для безпечного дослідження зловмисного програмного забезпечення. Його вихідний код доступний за ліцензією GNU GPL. Багато інших інструментів виявлення вразливостей залежать від OpenVAS, тому він вважається важливою програмою на платформах на основі Linux.

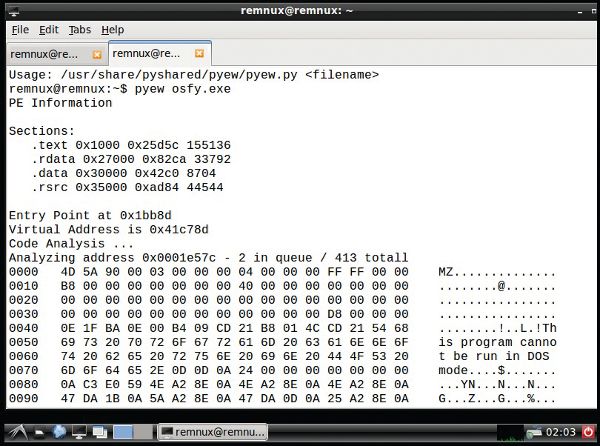

REMnux

REMnux використовує методи зворотного проектування для аналізу шкідливих програм. Він може виявити багато проблем на основі веб-переглядача, прихованих у фрагментах коду JavaScript, що запам’ятовуються, і аплетах Flash. Він також здатний сканувати PDF-файли та виконувати експертизу пам’яті. Інструмент допомагає виявляти шкідливі програми в папках і файлах, які неможливо просканувати іншими програмами для виявлення вірусів.

Він ефективний завдяки можливостям декодування та зворотного проектування. Він може визначати властивості підозрілих програм, і через те, що він легкий, розумні шкідливі програми його практично не виявляють. Його можна використовувати як на Linux, так і на Windows, а його функціональність можна покращити за допомогою інших інструментів сканування.

Тигр

У 1992 році почав працювати Техаський університет A&M Тигр підвищити безпеку комп’ютерів у кампусі. Зараз це популярна програма для Unix-подібних платформ. Унікальність цього інструменту полягає в тому, що він є не лише інструментом перевірки безпеки, але й системою виявлення вторгнень.

Інструмент можна використовувати безкоштовно за ліцензією GPL. Це залежить від інструментів POSIX, і разом вони можуть створити ідеальну структуру, яка може значно підвищити безпеку вашого сервера. Tiger повністю написаний мовою оболонки – це одна з причин його ефективності. Він підходить для перевірки стану та конфігурації системи, а його багатоцільове використання робить його дуже популярним серед людей, які використовують інструменти POSIX.

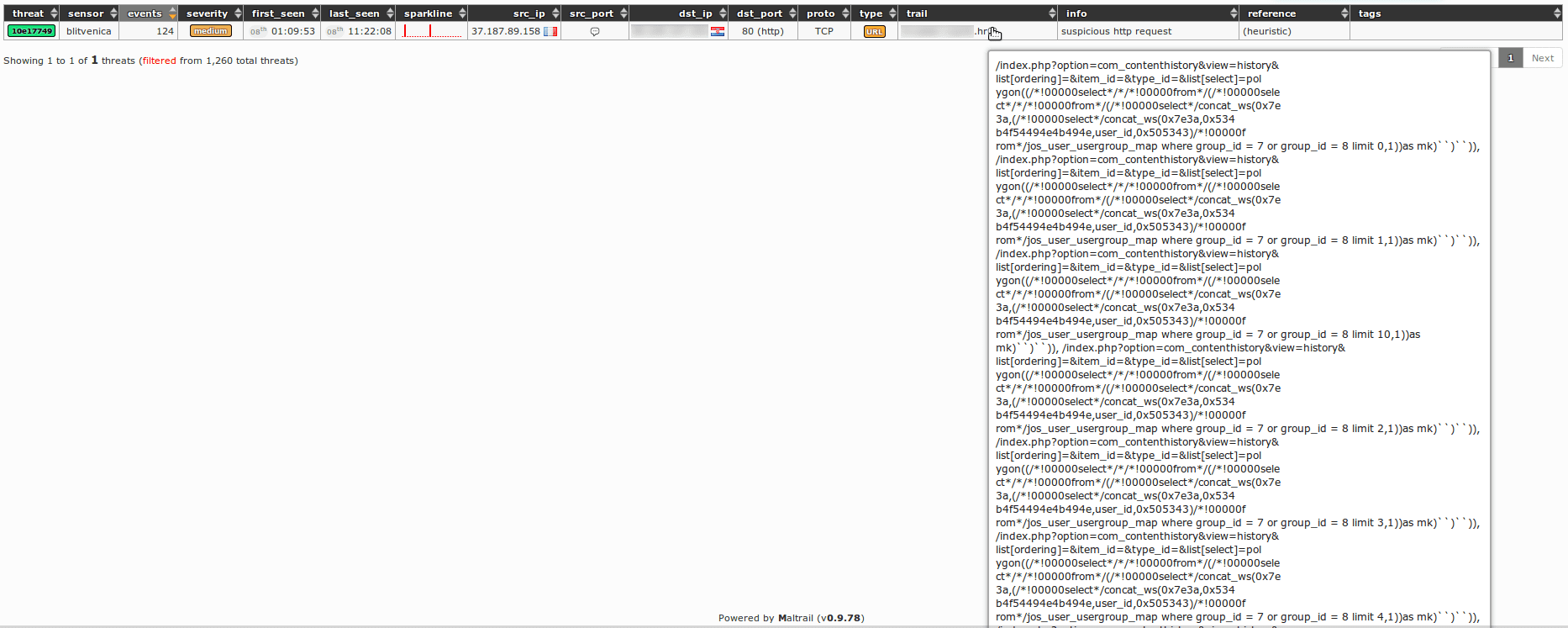

Малтрейл

Малтрейл це система виявлення трафіку, здатна підтримувати трафік вашого сервера чистим і допомагати йому уникати будь-яких зловмисних загроз. Він виконує це завдання, порівнюючи джерела трафіку з сайтами з чорного списку, опублікованими в Інтернеті.

Окрім перевірки сайтів із чорного списку, він також використовує передові евристичні механізми для виявлення різних видів загроз. Незважаючи на те, що це необов’язкова функція, вона стає в нагоді, коли ви думаєте, що ваш сервер уже атакували.

Він має датчик, здатний виявляти трафік, який отримує сервер, і надсилати інформацію на сервер Maltrail. Система виявлення перевіряє, чи достатньо трафіку для обміну даними між сервером і джерелом.

ЯРА

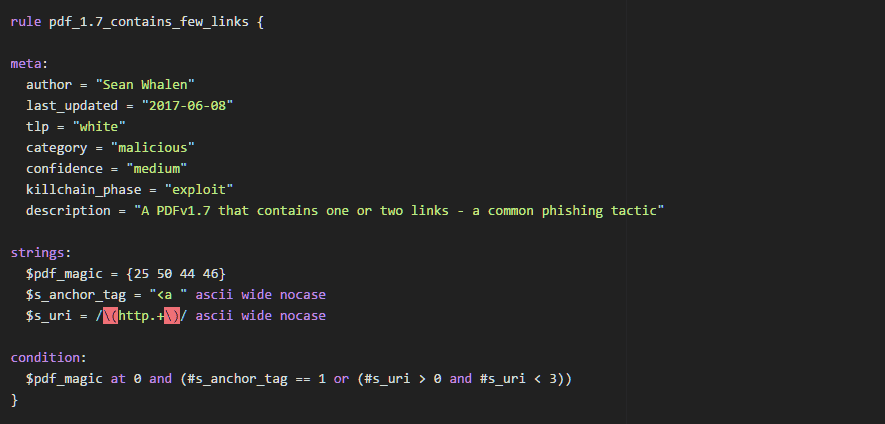

Створено для Linux, Windows і macOS, ЯРА (Yet Another Ridiculous Acronym) — один із найважливіших інструментів, який використовується для дослідження та виявлення шкідливих програм. Він використовує текстові або двійкові шаблони для спрощення та прискорення процесу виявлення, що робить завдання швидким і легким.

У YARA є деякі додаткові функції, але для їх використання потрібна бібліотека OpenSSL. Навіть якщо у вас немає такої бібліотеки, ви можете використовувати YARA для базового дослідження зловмисного програмного забезпечення за допомогою механізму на основі правил. Його також можна використовувати в Cuckoo Sandbox, пісочниці на основі Python, яка ідеально підходить для безпечного дослідження шкідливого програмного забезпечення.

Як вибрати найкращий засіб?

Усі інструменти, які ми згадали вище, працюють дуже добре, і коли інструмент популярний у середовищі Linux, ви можете бути впевнені, що тисячі досвідчених користувачів використовують його. Системним адміністраторам слід пам’ятати, що кожна програма зазвичай залежить від інших програм. Наприклад, це стосується ClamAV і OpenVAS.

Ви повинні розуміти, що потрібно вашій системі та в яких областях вона може мати вразливі місця. По-перше, скористайтеся легким інструментом, щоб дослідити, який розділ потребує уваги. Потім скористайтеся відповідним інструментом для вирішення проблеми.