В еру віддаленого підключення користувачі та системні адміністратори повинні використовувати інструменти, щоб зробити віддалену діяльність безпечною, захищеною та швидкою.

І, коли ви говорите про методи віддаленого підключення, дві назви стоять угорі: SSH і Telnet.

Це SSH чи Telent? У цій статті ми розглянемо, який з них краще для віддаленого доступу. Давайте дізнаємось у нашому порівнянні SSH і Telnet.

Що таке віддалений доступ?

Віддалений доступ дозволяє користувачам або адміністраторам отримувати доступ до комп’ютерів або пристроїв у мережі з будь-якого місця за допомогою Інтернету. Використовуючи його, вони можуть виконувати різні операції, включаючи передачу файлів, співпрацю та захист трафіку програм.

Віддалений доступ життєво важливий для організації, щоб вижити та процвітати. Крім того, адміністраторам потрібен належний віддалений доступ для керування серверами, мережами та програмами без фізичного відвідування серверів.

Що таке SSH?

Secure Shell або Secure Socket Shell (SSH) — це мережевий протокол, який дозволяє комп’ютерам у незахищеній мережі безпечно спілкуватися один з одним.

Після встановлення безпечного з’єднання користувач або адміністратор може увійти на віддалену машину та віддалено запускати програми або використовувати безпечне наскрізне зашифроване з’єднання для переміщення файлів по мережі.

SSH відноситься до набору технологій і утиліт, які реалізують протокол SSH. Щоб зробити SSH безпечним, реалізовано декілька технологій, починаючи з автентифікації з відкритим ключем, передачі зашифрованих даних і автентифікації з надійним паролем.

Компанія, що стоїть за розробкою SSH, — Netscape Communications Corporation. Однак перші розробки SSH створив фінський комп’ютерний вчений Тату Ілонен. Він розробив його після того, як знайшов секретний аналізатор паролів у своїй щойно створеній мережі.

Як працює SSH?

SSH замінює старіші протоколи віддаленого підключення, такі як Telnet, rlogin, rsh тощо. Більшість із них є популярними протоколами, але вони не мають безпеки. Насправді SSH настільки хороший, що користувачі використовують його замість того, щоб покладатися на протоколи передачі файлів, такі як дистанційне копіювання (rcp) і протокол передачі файлів (FTP).

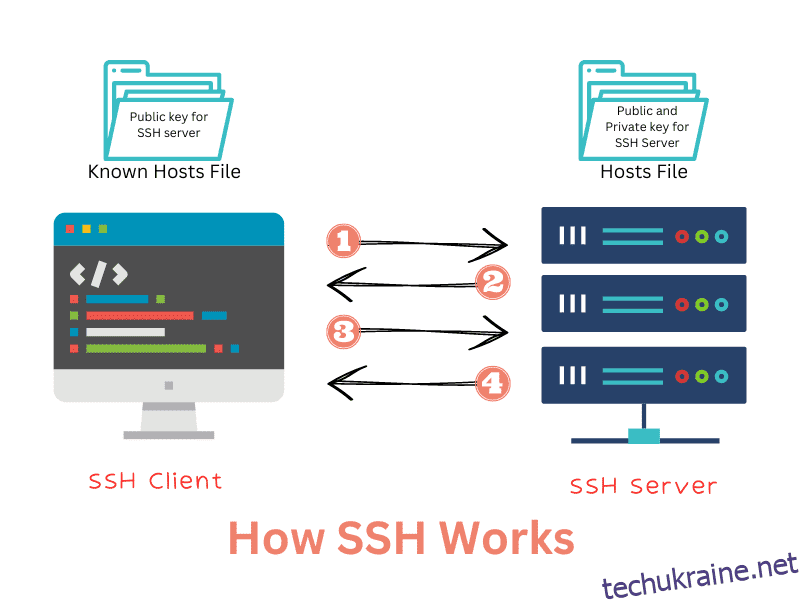

SSH використовує модель клієнт-сервер, де клієнт SSH підключається до сервера SSH.

- Клієнт SSH – це програма, яка знаходиться на комп’ютері чи пристрої, яка ініціює протокол SSH. Клієнт надсилає запит серверу SSH і чекає, поки він прийме запит. Клієнт SSH використовує шифрування з відкритим ключем, щоб перевірити та переконатися, що він підключається до потрібного сервера. Цей підхід гарантує, що зловмисники не зможуть видати себе за сервер і викрасти важливу інформацію від клієнта.

- Сервер SSH обробляє з’єднання SSH і запускає службу. Щоб прийняти вхідний запит, SSH-сервер постійно слухає TCP-порт 22 (за замовчуванням). І як тільки він отримує запит, він відповідає на нього. Сервер SSH також перевіряє та автентифікує клієнта за допомогою автентифікації з відкритим ключем. Тільки після успішної аутентифікації клієнт отримує доступ до хост-системи.

Клієнт і сервер вибирають шифрування. Вони можуть брати участь у відключенні слабшого шифрування. Крім того, він підтримує кілька з’єднань, дозволяючи вам виконувати багато завдань (завантаження, редагування або запуск програми), відкриваючи кілька каналів через одне з’єднання SSH.

Синтаксис SSH такий:

$ ssh [email protected]

User_name — це ім’я користувача, яке ви використовуєте для підключення до хосту. Хостом може бути IP або доменне ім’я.

Як бачите, спрощений потік SSH складається з наступного:

SSH пропонує надійний варіант з’єднання з чудовою безпекою та захистом цілісності даних. Він також відповідає стандартам IETF для кращого впровадження та залишався незмінним протягом останніх 15 років.

Якщо ви хочете технічно зануритися в SSH, перегляньте документ стандартизації SSH RFC 4253. Також ознайомтеся з тим, як techukraine.net розуміє SSH.

Що таке Telnet?

Telent розшифровується як Teletype Network. Це ще один популярний мережевий протокол, який пропонує віддалене підключення через інтерфейс командного рядка. Подібно до SSH, ви можете використовувати його для отримання дистанційного керування та виконання дій. Однак йому не вистачає аспекту безпеки, який пропонує SSH.

Відсутність безпеки пояснюється тим, що коли він вийшов у 1969 році, більшість комунікацій здійснювалася в локальній мережі, яка є безпечною порівняно з незахищеним Інтернетом.

Як працює Telenet?

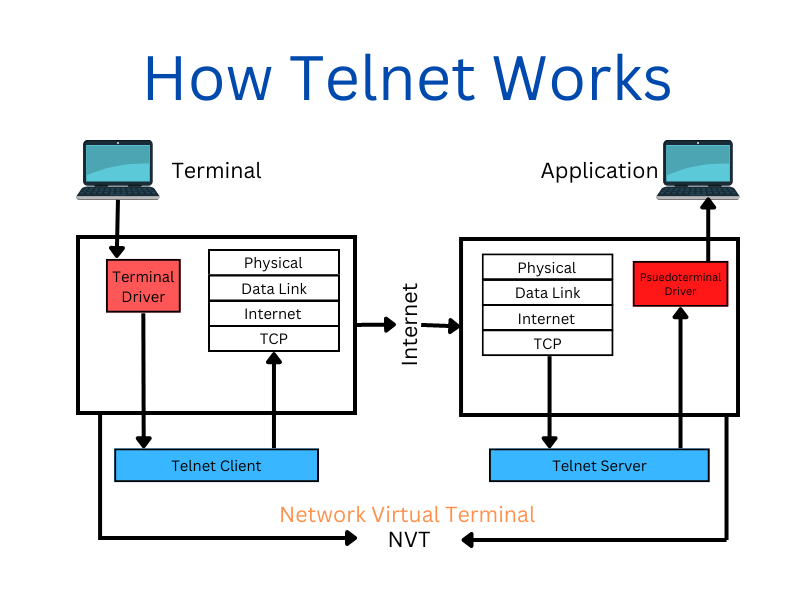

Telenet працює шляхом створення текстового зв’язку між терміналами між клієнтом і сервером. Він використовує модель клієнт-сервер із використанням восьмибайтового з’єднання.

Після встановлення з’єднання ви можете виконувати різні операції на віддаленому комп’ютері, включаючи перевірку відкритих портів, налаштування пристроїв, редагування файлів і навіть запуск програм.

Синтаксис Telnet:

$ telnet hostname port

Щоб дізнатися більше про Telnet, перегляньте команди Telnet для тестування та усунення проблем із підключенням.

Коли і де слід використовувати SSH?

SSH в основному використовується для:

- Віддалене адміністрування системи

- Дистанційне виконання команд

- Захист трафіку програми

- Передача файлів

Адміністратори також можуть налаштувати автоматичні сеанси SSH для виконання повторюваних завдань, таких як створення резервної копії мережі, збір файлів журналу, періодичне обслуговування тощо.

SSH необхідно використовувати для будь-якої операції віддаленого підключення, особливо в незахищеній мережі, особливо в Інтернеті. SSH також є чудовим варіантом для використання в локальній мережі, оскільки ви ніколи не можете бути впевнені, що ваша локальна мережа повністю захищена.

Коли і де слід використовувати Telenet?

Оскільки Telnet не є безпечним, ви уникаєте використовувати його для віддаленого підключення до незахищеної мережі. Однак це не означає, що Telnet марний.

Ви можете використовувати TTelnetto, щоб зробити наступне:

- Усунення несправностей SSH (Так, ви правильно прочитали. 😃)

- Усунення несправностей FTP, SMTP і веб-серверів.

- Перевірте, чи відкритий порт чи ні

- Доступ до надійних мереж Інтернету.

SSH проти Telnet

У цьому розділі ми порівняємо SSH і Telent за різними критеріями. Якщо ви поспішаєте, перегляньте порівняльну таблицю SSH і Telnet.

SSHTelnetSecurityВисоко безпечний, де клієнт і сервер можуть домовитися про налаштування алгоритмів шифрування. Небезпечно, немає механізму для захисту з’єднання або пакетів Telent. АвтентифікаціяSSH використовує шифрування відкритим ключем для цілей автентифікації. Telnet не має механізму автентифікації. Він просто запитує ім’я користувача/пароль, які передаються без будь-якого захисту. OperationSSH використовує TCP-порт 22 за замовчуванням. Ви можете змінити його на інший порт, щоб запобігти спробам несанкціонованого доступу хакерів.Telent за замовчуванням використовує порт 23 для прослуховування вхідних з’єднань. Ви можете налаштувати його для захисту від неавторизованого доступу. Модель. Модель «Клієнт-сервер». Модель «Клієнт-сервер». Швидкість передачі даних Технічно нижча, ніж Telnet, але майже не сприймається під час реального використання. Швидша, ніж SSH, через відсутність протоколів безпеки. Таблиця: SSH проти Telnet

Безпека

SSH безпечний. Він забезпечує безпеку вашого з’єднання завдяки належним протоколам шифрування. Однак Telenet абсолютно позбавлений будь-яких заходів безпеки.

У SSH клієнт і сервер можуть погоджувати параметри з’єднання, включаючи алгоритм наскрізного шифрування. Це дає налаштування для блокування слабких алгоритмів шифрування та робить з’єднання SSH максимально безпечним.

Коли між клієнтом і сервером встановлено з’єднання TCP/UDP, починається спроба створити безпечне з’єднання.

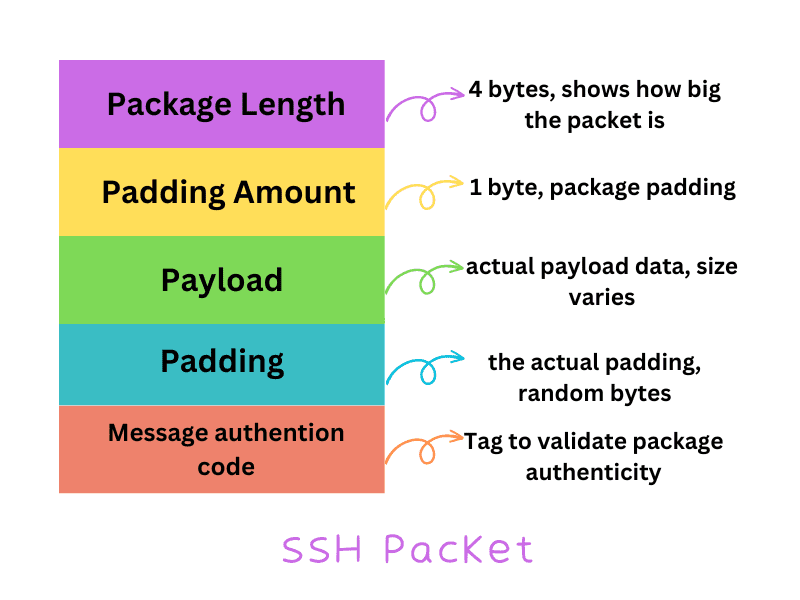

Щоб краще зрозуміти, як працює захист SSH, давайте дізнаємося про вміст пакета SSH. Пакет SSH складається з п’яти компонентів, зокрема:

- Довжина пакета: 4 байти; наскільки великим буде пакунок

- Обсяг доповнення: 1 байт; скільки наповнювача має пакет

- Корисне навантаження: фактичні дані, що передаються; розмір змінюється

- Padding: фактичний padding, а не РОЗМІР, який ми згадували раніше. Це випадкові байти в поєднанні з корисним навантаженням, щоб зробити його більш зашифрованим.

- Код автентифікації повідомлення: тег для перевірки автентичності пакета, щоб переконатися, що дані пакета не змінено.

Коли SSH реалізує шифрування, для читання доступні лише довжина пакета та код автентифікації повідомлення. Клієнт і сервер узгоджують параметри з’єднання за допомогою коду автентифікації повідомлення. Крім того, пакети SSH можна стискати за допомогою різних алгоритмів стиснення.

Telnet не має безпеки. Він виконує незахищену автентифікацію для підключення клієнта до сервера. Отже, будь-який зловмисник може прочитати пакет Telent і скомпрометувати з’єднання.

Аутентифікація

SSH є безпечним протоколом. Він покладається на шифрування з відкритим ключем для автентифікації клієнта та сервера. Говорячи більш технічним терміном, SSH може використовувати асиметричні або симетричні криптографічні алгоритми для створення пари відкритих і закритих ключів.

Telent, з іншого боку, не має захисту для автентифікації. Його процес автентифікації запитує ім’я облікового запису та пароль перед підключенням. Крім того, ім’я користувача та пароль надсилаються без будь-якого захисту, тому до них може отримати доступ будь-хто.

Операція

Що стосується роботи, SSH за замовчуванням працює на порту TCP 22. З іншого боку, Telnet використовує TCP-порт 23. Тому використовуйте протоколи SSH або Telnet без вказівки номера порту. Команда спробує автоматично підключитися до портів 22 і 23 відповідно.

Однак ці порти добре відомі і можуть використовуватися хакерами для здійснення несанкціонованого доступу.

Ви можете змінити протоколи SSH і Telnet на різних портах, щоб подолати це. Найкраще закрити загальні порти та вибрати порти між 1024 і 65535.

У Telent команди надсилаються у форматі Network Virtual Terminal (NVT). Сервер Telent здатний приймати та розуміти формат. Як ви бачите, тут немає шифрування чи автентифікації.

Що стосується SSH, після встановлення з’єднання клієнт-сервер створюється сеанс, який ідентифікується за допомогою ключа сеансу. Цей ключ шифрує трафік до завершення сеансу. Крім того, сервер повинен перевірити клієнта. Він робить це за допомогою генерації пари ключів SSH. Після завершення перевірки створюється канал наскрізного шифрування для безпечної передачі даних.

Модель

І SSH, і Telnet використовують модель клієнт-сервер. Це чудово, враховуючи, що клієнт-серверна модель дає багато переваг, зокрема:

- Він може масштабуватися горизонтально, де сервер може додати більше ресурсів, якщо це необхідно.

- Клієнти можуть бути оптимізовані для правильного введення даних

- Розділяє обробку програми між клієнтом і сервером

Швидкість і накладні витрати

Щоб по-справжньому зрозуміти SSH і Telnet, ми повинні вивчити їхній вплив. Як правило, SSH має більше витрат, ніж Telent, але ви майже не помітите жодної різниці в реальних сценаріях.

Технічно Telnet і SSH змінюють ключ через 1 годину підключення або 1 ГБ часу підключення.

Що стосується пропускної здатності, SSH має більше витрат, але це мінімально впливає на користувачів. Що стосується процесора клієнта та сервера, накладні витрати мінімальні завдяки тому, як стандарт AES працює та реалізується в з’єднаннях SSH.

Коротше кажучи, SSH і Telnet не мають візуальної різниці в швидкості чи накладних витратах. Однак, якщо порівняти їх технічно, SSH справді несе деякі накладні витрати на Telnet.

Варіанти використання SSH і Telnet

У цьому розділі ми розглянемо деякі випадки використання SSH і Telnet.

Варіанти використання SSH

Варіанти використання SSH включають:

- Віддалене виконання команд

- Безпечний доступ до ресурсів віддаленої машини

- Віддалена передача файлів

- Віддалена доставка оновлень програмного забезпечення

- Налаштуйте автоматичне передавання файлів або виконайте передавання вручну

Варіанти використання Telnet

Варіанти використання Telnet включають:

- Усунення несправностей SSH

- Усунення несправностей FTP, SMTP і веб-серверів.

- Перевірте, чи відкритий порт чи ні

- Доступ до надійних мереж Інтернету.

Останні думки: який із них кращий?

SSH краще. Це сучасний оновлений мережевий протокол, який забезпечує безпечний віддалений доступ. Досі в ньому не було виявлено жодних лазівок у безпеці. Крім того, він простий у використанні та налаштуванні.

Telnet, з іншого боку, витончено впав. Зараз йому майже 50 років. Однак це все ще корисно в поточних сценаріях, і ви можете використовувати його для усунення несправностей SSH або перевірити, чи відкритий порт. Адміністратори можуть використовувати Telnet для вирішення більшості проблем мережі.