Node.js, як одне з найбільш популярних середовищ виконання JavaScript, стає все більш вагомою частиною ринку.

Зі зростанням популярності будь-якої технології, вона потрапляє під пильну увагу різноманітних фахівців, включаючи експертів з кібербезпеки, зловмисників і хакерів.

Хоча ядро Node.js є безпечним, використання сторонніх пакетів, особливості налаштування, встановлення та розгортання можуть створювати додаткові ризики для веб-застосунків. Згідно зі статистикою, 83% користувачів Snyk виявляють принаймні одну вразливість у своїх додатках. Snyk є відомою платформою для сканування безпеки Node.js.

Додаткові дослідження показують, що близько 14% усієї екосистеми npm було скомпрометовано.

У своїй попередній статті я розповідав про виявлення вразливостей у Node.js додатках, і багато хто з вас цікавився, як їх можна усунути або захиститися від них.

Рекомендації для покращення безпеки Node.js

Жодна платформа, включаючи Node.js, не може гарантувати 100% безпеки. Тому, для мінімізації ризиків, важливо дотримуватися певних правил безпеки.

- Регулярно аналізуйте та відстежуйте дії для виявлення вразливостей.

- Уникайте блокування циклу подій.

- Використовуйте плоскі ланцюжки Promise, щоб зменшити складність коду.

- Створіть надійну систему автентифікації для вашої екосистеми.

- Ефективно обробляйте помилки для запобігання несанкціонованим атакам.

- Використовуйте токени CSRF для захисту додатків.

- Обмежуйте передачу даних, надсилаючи лише необхідну інформацію.

- Правильно керуйте сесіями, використовуючи відповідні прапорці cookie.

- Контролюйте розмір запитів, щоб запобігти DoS-атакам.

- Змінюйте стандартні параметри пакетів і паролі користувачів.

- Запроваджуйте правила контролю доступу для кожного запиту.

- Регулярно оновлюйте пакети, щоб захиститися від нових загроз.

- Захищайте веб-застосунки, використовуючи відповідні заголовки безпеки.

- Уникайте використання небезпечних функцій для забезпечення стабільності програми.

- Використовуйте суворий режим для зменшення помилок і багів.

Далі розглянемо найкращі інструменти для захисту Node.js додатків.

Snyk

Snyk інтегрується з різними платформами, такими як GitHub, Jenkins, Circle CI, Travis, Code Ship і Bamboo, для пошуку та усунення відомих вразливостей.

Ви можете відстежувати залежності вашого додатку та отримувати сповіщення в реальному часі про виявлення ризиків.

Snyk забезпечує комплексний захист, який включає наступне:

- Пошук вразливостей у коді.

- Моніторинг коду в реальному часі.

- Виправлення вразливих залежностей.

- Сповіщення про нові загрози безпеці.

- Співпраця з членами команди.

Snyk підтримує велику базу даних вразливостей і наразі підтримує Node.js, Ruby, Scala, Python, PHP, .NET, Go та інші.

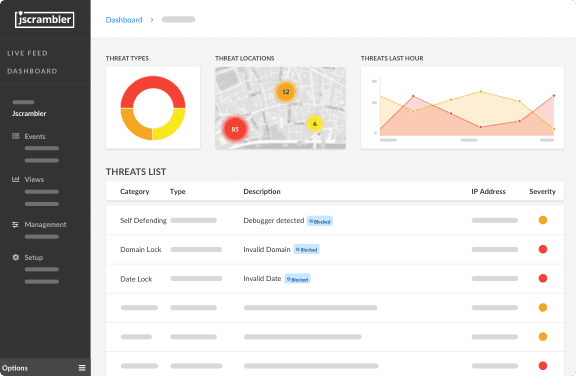

Jscrambler

Jscrambler використовує унікальний підхід для забезпечення цілісності коду на стороні клієнта.

Jscrambler захищає веб-додатки від шахрайства, запобігає зміні коду під час виконання та витоку даних, а також захищає від репутаційних та фінансових втрат.

Jscrambler також перетворює логіку та дані програми, роблячи їх складними для розуміння на стороні клієнта. Це ускладнює виявлення алгоритмів і технологій, які використовуються у додатку.

Основні можливості Jscrambler:

- Виявлення, сповіщення та захист в реальному часі.

- Захист від ін’єкцій коду, підміни DOM, атак “людина посередині”, ботів і zero-day атак.

- Захист облікових даних, даних кредитних карт та особистої інформації.

- Запобігання ін’єкціям шкідливого програмного забезпечення.

Jscrambler підтримує більшість JavaScript-фреймворків, таких як Angular, Ionic, Meteor, Vue.js, React, Express, Socket, React, Koa тощо.

Тож зробіть свій JavaScript-додаток стійким до атак.

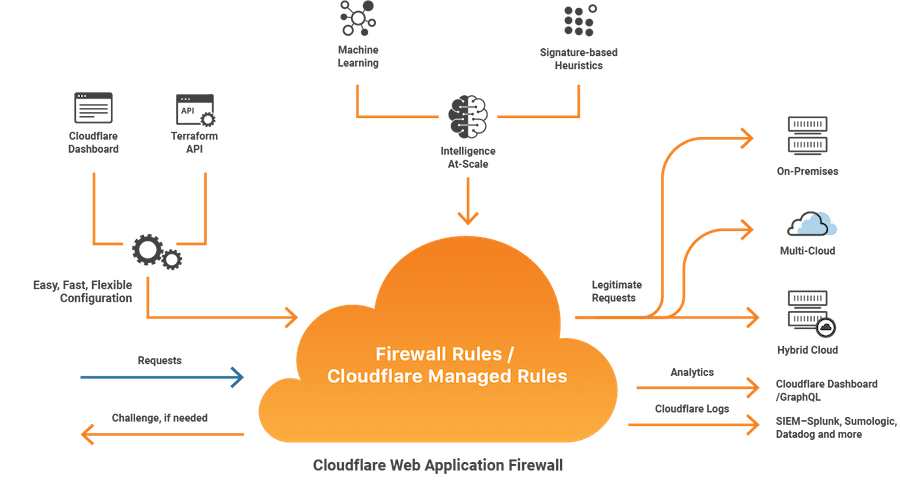

Cloudflare WAF

Cloudflare WAF (брандмауер веб-застосунків) захищає веб-додатки на рівні мережі. Вам не потрібно встановлювати нічого в самому додатку Node.js.

Cloudflare WAF надає три типи правил:

- OWASP – для захисту від 10 найбільш поширених уразливостей OWASP.

- Спеціальні правила – правила, які ви можете налаштувати самостійно.

- Спеціальні пропозиції Cloudflare – правила, визначені Cloudflare на основі вашого додатку.

Використання Cloudflare не тільки підвищує безпеку сайту, а й забезпечує швидшу доставку контенту завдяки їхньому CDN. Cloudflare WAF доступний в плані Pro за ціною 20 доларів на місяць.

Іншими постачальниками хмарних послуг безпеки є SUCURI та StackPath, які надають комплексні рішення для захисту від DDoS-атак, шкідливого ПЗ, відомих вразливостей тощо.

Helmet

На ринку існує багато інструментів, і часто важко вибрати правильний. Тому розглянемо Helmet.js! Helmet – це модуль Node.js.

Його основна функція – підвищення безпеки додатків шляхом налаштування HTTP-заголовків та захисту від міжсайтового скриптингу (XSS) та клікджекінгу.

Він має зручні вбудовані модулі для забезпечення належної безпеки. Ось деякі з них:

- Content-Security-Policy

- X-Frame-Options

- Public-Key-Pinning

- Cache-Control

- Referrer-Policy

- X-XSS-Protection

Helmet є корисним інструментом для забезпечення безпеки вашого веб-додатку.

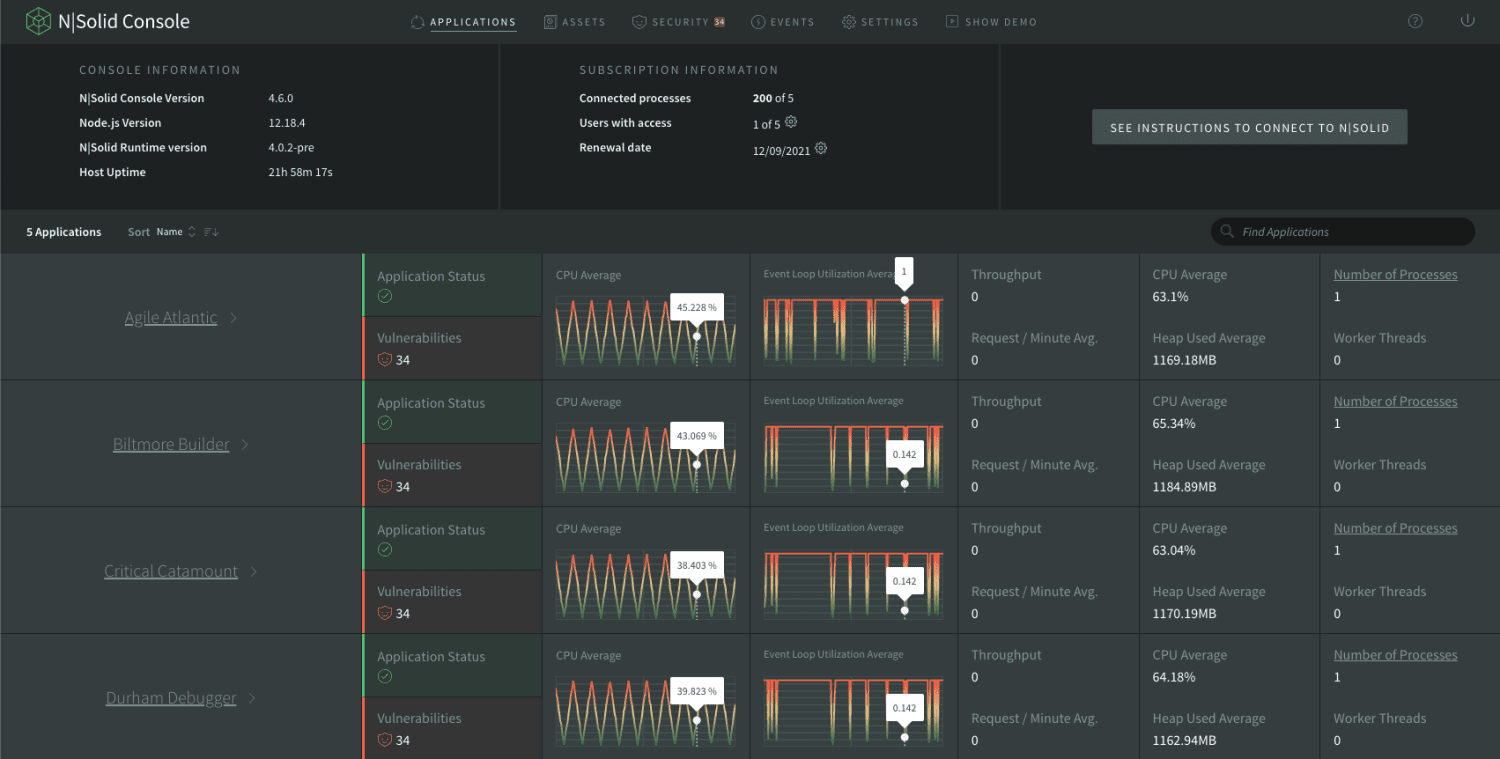

N|Solid

N|Solid — це альтернативна платформа для запуску критично важливих Node.js-додатків.

Він має вбудоване сканування вразливостей в реальному часі та спеціальні політики безпеки для підвищення рівня захисту. Ви можете налаштувати сповіщення про виявлення нових вразливостей у додатках Node.js.

Гнучкий ліміт швидкості

Використовуйте цей невеликий пакет для обмеження швидкості запитів і запуску певної функції. Це корисно для захисту від DDoS-атак та атак грубою силою.

Деякі випадки використання:

- Захист точки входу.

- Обмеження швидкості сканерів/ботів.

- Стратегія блокування в пам’яті.

- Динамічне блокування на основі дій користувача.

- Обмеження швидкості за IP-адресою.

- Блокування після занадто великої кількості спроб входу.

Чи вплине це на продуктивність програми?

Ні, ви цього навіть не помітите. Це відбувається швидко, середній запит додає лише 0.7 мс у кластерному середовищі.

AppTrana Cloud Waap (WAF)

AppTrana вважається комплексним рішенням WAF. Він надає повний спектр послуг для забезпечення безпеки веб-додатків. Ось деякі з його особливостей:

- Безпека на основі загроз: AppTrana використовує підхід, заснований на ризиках, для захисту веб-додатків. Він пропонує захист від ботів, API-загроз та DDoS-атак, забезпечуючи при цьому високу продуктивність і доступність.

- Ідентифікація вразливостей: AppTrana поєднує ручне тестування на проникнення, де експерти регулярно перевіряють додаток на наявність вразливостей, з автоматизованими інструментами сканування, які виявляють типові загрози безпеці.

- Веб-прискорення за допомогою безпечного CDN: AppTrana також надає пріоритет веб-прискоренню, використовуючи мережу доставки контенту (CDN). CDN кешує вміст ближче до кінцевих користувачів, зменшуючи затримку та збільшуючи швидкість відгуку. CDN AppTrana розроблено для безпечної роботи з WAF.

AppTrana – це хороший вибір для захисту веб-додатків.

RASP (самозахист програми під час виконання)

Багато організацій приховують інформацію про проблеми безпеки та їхні рішення. Тому були розроблені інструменти, які допомагають організаціям виявляти вразливості та лазівки. Серед них є ” RASP (самозахист програми під час виконання)“.

RASP є чудовим вибором для організацій. Він захищає хмарні програми від вразливостей і забезпечує безпеку зсередини.

RASP має чудову функцію виявлення атак, що означає, що він може виявляти їх і захищати від них у реальному часі. Інструмент діє як броня, захищаючи від клікджекінгу, неперевірених перенаправлень, неправильного типу контенту тощо.

Крім того, він надає підтримку щодо недоліків веб-додатків. RASP можна інтегрувати з активними програмами, програмами сторонніх розробників, API, хмарними програмами та мікросервісами.

RASP є ефективним засобом захисту веб-додатків, що забезпечує глибокий захист завдяки комбінації WAF і RASP. Він є привабливим вибором для стартапів і організацій, які хочуть забезпечити безпеку своїх веб-додатків і легко виявляти вразливості.

DOMPurify

DOMPurify є швидким інструментом для захисту додатків Node.js. DOMPurify запобігає XSS-атакам та іншим вразливостям, і стає все більш популярним серед розробників.

Головна перевага DOMPurify – це швидкість і простота використання. Він швидко сканує, виявляє та усуває загрози безпеки вашої програми. DOMPurify працює на сервері з Node.js, тому встановлення є легким і зручним.

Для використання DOMPurify спочатку потрібно встановити “jsdom”. Цей інструмент рекомендується для тих, хто хоче підвищити безпеку та протистояти серйозним загрозам.

Висновок

Сподіваюся, що представлений вище список інструментів допоможе вам захистити ваш Node.js додаток.

Не забудьте також розглянути рішення для моніторингу.