Чи доводилося вам коли-небудь авторизуватися на веб-ресурсі за допомогою облікових записів Google, Facebook, LinkedIn або навіть Github? Або, можливо, ви завантажували файли на вебсайт безпосередньо зі свого хмарного сховища, наприклад, з Google Drive?

Ці дії є яскравими прикладами того, як вебсайти чи програми отримують доступ до інформації, що зберігається на інших веб-платформах або сервісах. Але як це відбувається без компрометації безпеки ваших особистих даних і без надання третім сторонам ваших облікових даних?

Розглянемо приклад Facebook: ця платформа може використовувати контакти, збережені у вашому акаунті Google, щоб знаходити ваших друзів. Для цього Facebook потребує доступу до вашого облікового запису Google.

Раніше цей процес був досить грубим: ви надавали Facebook свою електронну адресу та пароль від Gmail, які він використовував для входу у ваш акаунт Google від вашого імені та отримання доступу до ваших контактів. Багато додатків, не тільки Facebook, реалізовували авторизацію даних користувачів, що зберігаються на інших сайтах, саме таким чином.

З такою великою кількістю сторонніх додатків, що використовували подібний підхід до авторизації, користувачі опинялися у вразливому становищі, змушені компрометувати свою безпеку заради доступу до потрібних сервісів. Зловмисники могли легко скористатися наданими обліковими даними. Саме це спричинило необхідність розробки OAuth.

Згідно з визначенням Internet Engineering Task Force (IETF), OAuth – це структура авторизації, що надає стороннім додаткам право отримувати доступ до сервісів від імені власника ресурсу. OAuth дозволяє користувачам надавати обмежений доступ третім сторонам.

Це дозволяє програмам отримувати доступ до онлайн-ресурсів користувачів, таких як їхні профілі або особисті дані, що зберігаються в іншому додатку, без необхідності розкривати свої облікові дані третій стороні, яка намагається отримати доступ до ресурсу.

Цей підхід часто називають делегованим доступом, коли користувачі надають стороннім додаткам обмежений доступ до своїх ресурсів, розміщених на іншій службі, без розкриття своїх облікових даних.

OAuth 2.0 є найбільш поширеною версією протоколу OAuth і важливим компонентом веб-авторизації та автентифікації.

OAuth активно використовується для аутентифікації мобільних додатків, захисту API, забезпечення єдиного входу до кількох додатків і делегованого доступу для третіх сторін, а також надає користувачам можливість керувати дозволами, наданими стороннім додаткам.

Переваги використання платформ OAuth з відкритим кодом

Платформи OAuth з відкритим кодом – це реалізації стандарту OAuth, код яких є загальнодоступним. Оскільки програми розробляються з використанням різноманітних мов програмування та фреймворків, платформи OAuth надають бібліотеки та інструменти, що спрощують інтеграцію функцій OAuth у додатки. Основні переваги використання платформ OAuth з відкритим кодом:

Якість та прозорість коду

Платформи з відкритим кодом надають користувачам доступ до вихідного коду. Це важливо, оскільки велика кількість розробників з різними навичками та досвідом можуть вивчати код і виявляти потенційні проблеми.

Це сприяє забезпеченню високої якості коду без вразливостей та помилок. Компанії також можуть аналізувати код, щоб оцінити його відповідність їхнім потребам перед використанням продукту.

Економічна ефективність

Програмні рішення з відкритим вихідним кодом є безкоштовними, що дозволяє компаніям суттєво заощаджувати кошти порівняно з платними платформами OAuth. Це особливо важливо для організацій з обмеженим бюджетом, оскільки вони можуть забезпечити безпеку своїх користувачів без значних витрат.

Уникнення залежності від одного постачальника

Використовуючи постачальників OAuth з відкритим кодом, ви можете легко переходити між різними постачальниками, не переробляючи всю архітектуру програми.

Рішення OAuth з відкритим кодом відповідають загальноприйнятим стандартам, що забезпечує їхню сумісність та взаємодію з іншими системами. Це спрощує перехід між різними рішеннями з відкритим кодом.

Підтримка спільноти

Рішення з відкритим кодом зазвичай підтримуються великою спільнотою розробників, які постійно працюють над їхнім вдосконаленням та оновленням. Це гарантує, що програмне забезпечення не лише сумісне з багатьма інструментами, які використовуються розробниками, але й швидко вирішує будь-які проблеми. Завжди знайдеться хтось, хто знайомий з програмним забезпеченням і готовий допомогти.

Ключові критерії для оцінки платформ OAuth з відкритим кодом

Під час оцінювання платформи OAuth з відкритим кодом, зверніть увагу на наступні ключові фактори:

Заходи безпеки та шифрування

Важливо, щоб рішення OAuth з відкритим кодом, яке ви використовуєте, мало надійні засоби безпеки та шифрування.

Платформи обробляють конфіденційні дані користувачів і мають доступ до їхніх ресурсів. Платформа повинна забезпечувати безпечний зв’язок, а також ефективні механізми захисту токенів доступу.

Простота інтеграції та зручні для розробників API

Оскільки платформи OAuth інтегруються в програми, вкрай важливо, щоб рішення OAuth пропонувало чіткі та інтуїтивно зрозумілі API, детальну документацію та комплекти розробки програмного забезпечення (SDK), які спрощують процес інтеграції.

Кінцеві точки платформи повинні бути добре задокументовані з прикладами коду та бібліотеками для популярних мов програмування та фреймворків.

Підтримка спільноти та активний розвиток

Сильна та активна спільнота користувачів і розробників свідчить про здорову екосистему навколо рішення з відкритим кодом. У контексті OAuth це означає, що платформа постійно вдосконалюється та активно використовується.

Активна спільнота може надати корисні ресурси та підтримку, які допоможуть вам зрозуміти та ефективно використовувати рішення OAuth з відкритим кодом.

Масштабованість і продуктивність

Програми часто мають зростаючу базу користувачів. Тому важливо, щоб обране рішення OAuth могло масштабуватися разом зі збільшенням вашої бази користувачів і обробляти велику кількість одночасних запитів.

Параметри налаштування та розширення

Рішення OAuth повинно мати широкі можливості налаштування, щоб адаптуватися до різних бізнес-вимог і логіки різних користувачів. Простіше кажучи, компаніям не потрібно будувати свою логіку навколо платформи OAuth.

Натомість рішення OAuth має бути достатньо гнучким і розширюваним, щоб його можна було впровадити без зміни бізнес-логіки. Це можна реалізувати, дозволяючи додавати спеціальні потоки автентифікації, налаштування прав та атрибути користувача.

Враховуючи вищезазначені критерії, розглянемо деякі з найкращих рішень OAuth з відкритим кодом для вашого наступного проекту.

SuperTokens

SuperTokens – це постачальник входу з відкритим кодом, який активно використовується стартапами, такими як HackeRank, Skoot і Food Market Hub, а також інженерами, що працюють в Google, Amazon і Meta.

SuperTokens надає настроювані компоненти, що дозволяє користувачам легко інтегрувати автентифікацію користувачів у свою програму.

SuperTokens не тільки легко та швидко інтегрувати, він також пропонує готові інтерфейси користувача для сторінок реєстрації та автентифікації. Користувачі також можуть швидко створити власні форми входу за допомогою допоміжних функцій SuperTokens.

Використовуючи SuperTokens, ви реалізуєте вхід за допомогою пароля електронної пошти, вхід через соціальні мережі за допомогою OAuth та вхід без пароля. Також можливо використовувати соціальний вхід і пароль на одному екрані входу для ваших додатків.

Cerbos

Cerbos – це масштабована платформа авторизації з відкритим кодом, яка є незалежною від мови програмування та визнана компанією Business Wire як найкраща в галузі безпеки API у 2022 році.

Cerbos, як рівень авторизації для реалізації ролей та дозволів, сумісний з різними постачальниками ідентифікаційних даних, включаючи Auth0, Magic, WorkOS, Okta та FusionAuth.

Cerbos дозволяє централізовано керувати логікою авторизації у всіх ваших програмах і миттєво вносити зміни в обробку авторизації та аутентифікації.

Cerbos пропонує контекстно-залежні визначення ролей та атрибутів, а також надає API, незалежний від мови, що можна використовувати з будь-яким технічним стеком.

Cerbos не залежить від стану та може бути розміщений на безсерверних платформах, у будь-якій публічній чи приватній хмарі або навіть у приватному центрі обробки даних.

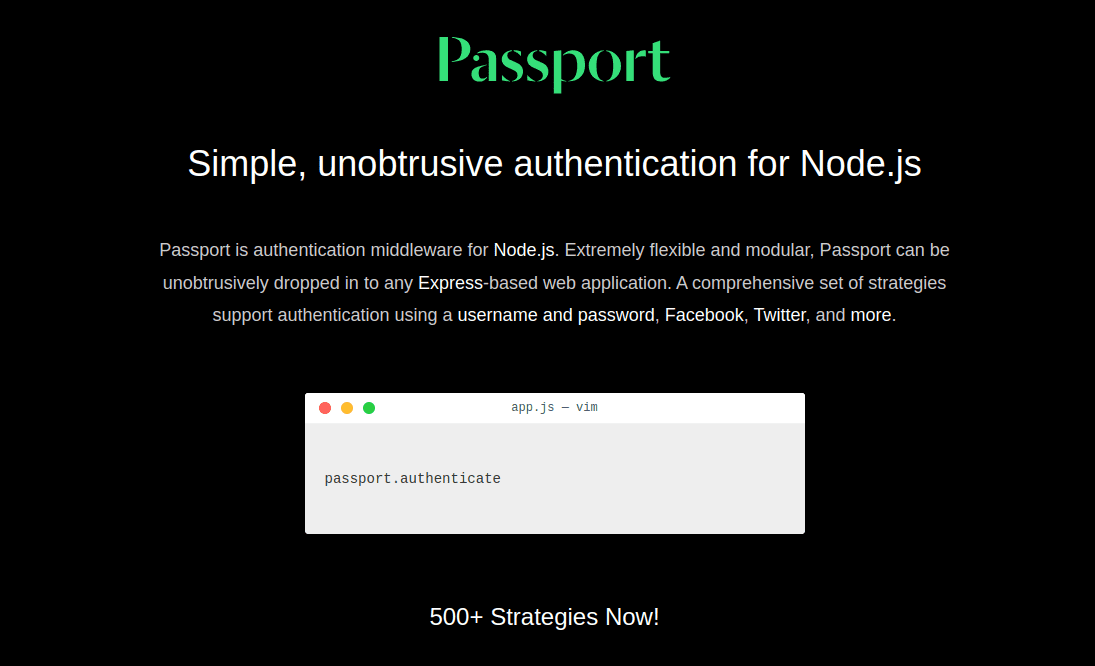

Passport

Passport – це популярне проміжне програмне забезпечення аутентифікації для фреймворку Node.js, що перевіряє автентифікацію вхідних запитів у програмах, розроблених на основі Node.js.

Аутентифікація здійснюється за допомогою плагінів, відомих як стратегії. Passport надає розробникам точки розширення для керування діями, що виконуються при невдалій чи успішній аутентифікації.

Passport пропонує понад 500 стратегій автентифікації та забезпечує систему єдиного входу за допомогою OpenID та OAuth. Він також підтримує постійні сесії, динамічний обсяг та дозволи, реалізацію користувацьких стратегій та легку обробку успіхів та невдач під час автентифікації.

Passport.js не встановлює маршрути в програмах Node.js і не нав’язує конкретну схему бази даних, що дозволяє розробнику приймати всі рішення на рівні програми.

Auth.js

Auth.js – це рішення для автентифікації з відкритим кодом, що працює з різними фреймворками, включаючи Next.js, SvelteKit і SolidStart.

Auth.js розроблений для роботи з різними версіями OAuth. Він підтримує автентифікацію без збереження стану з будь-яким сервером, аутентифікацію електронною поштою/без пароля та веб-токени JSON разом із сеансами бази даних.

Auth.js призначений для безсерверних архітектур, але може запускатися будь-де, зокрема AWS Lambda, Docker і Heroku.

Auth.js гарантує користувачам контроль над своїми даними і може працювати без бази даних, хоча має вбудовану підтримку популярних баз даних, таких як MySQL, Postgres, MongoDB, SQLite, MariaDB і Microsoft SQL Server.

Auth.js використовує токени міжсайтової підробки запитів (CSRF) на маршрутах POST, шифрує веб-токени JSON і автоматично генерує ключі підпису та шифрування для зручності розробника.

Keycloak

Keycloak – це популярне рішення для ідентифікації та керування доступом з відкритим кодом. Keycloak ґрунтується на стандартних протоколах і підтримує OAuth 2.0, Security Assertion Markup Language (SAML) та OpenID Connect.

Keycloak, як рішення з відкритим кодом, є простим в інтеграції та має такі функції, як єдиний вхід (Single-Sign-On), що дозволяє користувачам входити в декілька програм за допомогою одного входу в Keycloak.

Це також спрощує роботу розробникам, оскільки їм не потрібно мати справу з автентифікацією, зберіганням користувачів і створенням форм входу.

Keycloak вирізняється простотою інтеграції з програмами. Keycloak дозволяє легко додати вхід в програми через соціальні мережі без зміни коду.

Все це робиться через консоль адміністратора, де можна налаштувати додаткові функції Keycloak, такі як об’єднання користувачів і посередництво в ідентифікації. За допомогою консолі адміністратора ви також можете створювати додатки та служби, керувати ними та налаштовувати політики авторизації.

Apereo CAS

Apereo CAS – це рішення єдиного входу з відкритим кодом і постачальник ідентифікаційних даних. CAS підтримує широкий спектр протоколів аутентифікації, зокрема OAuth 2.0, SAML, OpenID, REST та WS-Federation.

CAS має вбудовану підтримку керування паролями, сповіщеннями, умовами використання та персоналізацією.

CAS також підтримує з’єднану автентифікацію, делеговану автентифікацію зовнішнім постачальникам ідентифікаційної інформації, таким як Facebook, Twitter та OpenID Connect, і багатофакторну автентифікацію через таких постачальників, як Google Authenticator, Authy, YubiKey, Acceptto та Inwebo.

Для ефективного використання CAS, рекомендується застосовувати його з офіційно підтримуваними клієнтськими платформами, зокрема Java, .NET, Apache та PHP.

Ory Kratos

Ory Kratos – це надійна та багатофункціональна система керування користувачами, призначена для хмарного середовища. Ory Kratos написаний на Go, але постачається з пакетами SDK для різних мов програмування, а також з можливостями налаштування входу, реєстрації та керування профілями.

Ory Kratos може працювати з будь-яким фреймворком інтерфейсу та вимагає мінімальної кількості коду для налаштування.

Основні функції Ory Kratos включають багатофакторну автентифікацію з різними постачальниками, самостійний вхід і реєстрацію, вхід через соціальні мережі, верифікацію та відновлення облікового запису, а також керування користувачами.

Керування користувачами дозволяє створювати, оновлювати та видаляти особисті дані у вашій базі користувачів. Ory Kratos дозволяє створювати настроювані моделі ідентичності, де можна визначати власні поля, такі як імена, адреси або улюблені домашні тварини.

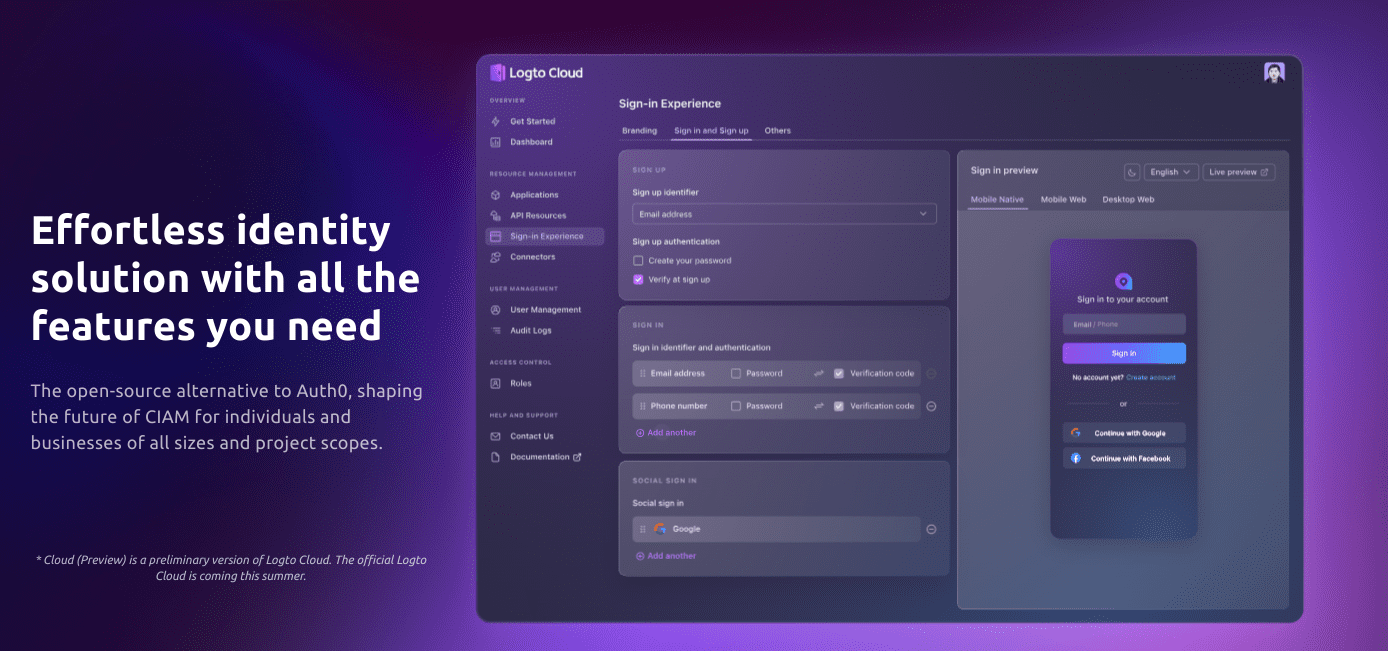

Logto

Logto, згідно з документацією, є економічно вигідною альтернативою Auth0 з відкритим вихідним кодом та власним рішенням для автентифікації та авторизації. Logto пропонує всі необхідні функції для безпечної аутентифікації та авторизації за більш доступними цінами.

Logto поставляється з готовим до використання API керування, який можна використовувати як постачальника автентифікації. Він також має SDK, що дозволяють швидко та легко інтегрувати Logto у будь-який додаток.

OpenID Connect (OIDC), що розширює протокол авторизації OAuth 2.0, використовується для автентифікації, а контроль доступу на основі ролей (RBAC) – для авторизації.

За допомогою Logto ваші програми можуть реалізувати вхід через соціальні мережі, вхід без пароля, а також працювати з користувачами, які забули свої облікові дані. Logto пропонує готові компоненти інтерфейсу користувача з налаштуванням CSS, що робить розробку простішою та швидшою.

Користувачі також мають доступ до хмарної платформи, де вони можуть налаштовувати, інтегрувати та аналізувати процеси аутентифікації.

Висновок

Існує багато рішень з відкритим кодом для реалізації автентифікації та авторизації у вашій програмі, які можуть заощадити кошти вашому бізнесу. Розгляньте будь-яке з рішень, представлених у цій статті, щоб забезпечити безпеку вашого бізнесу та важливих даних користувачів.

Також рекомендуємо ознайомитися з деякими з найкращих платформ аутентифікації користувачів.