Ландшафт електронної комерції останнім часом різко підвищився завдяки прогресу в Інтернет-технологіях, що дозволяє набагато більшій кількості людей підключатися до Інтернету та здійснювати більше операцій.

Сьогодні набагато більше компаній покладаються на свої веб-сайти як на основне джерело отримання прибутку. Отже, безпека таких веб-платформ має бути пріоритетною. У цій статті ми розглянемо список деяких найкращих хмарних інструментів VAPT (тестування вразливості та тестування на проникнення), доступних на сьогодні, а також те, як їх можна використовувати для стартапів, малого та середнього бізнесу.

По-перше, власник веб-сайту або електронної комерції повинен розуміти відмінності та схожість між оцінкою вразливості (VA) і тестуванням на проникнення (PT), щоб обґрунтувати ваше рішення під час вибору того, що найкраще підходить для вашого бізнесу. Хоча і VA, і PT надають додаткові послуги, є лише тонкі відмінності в тому, чого вони прагнуть досягти.

Різниця між VA і VT

Виконуючи оцінку вразливості (VA), тестувальник прагне переконатися, що всі відкриті вразливості в додатку, на веб-сайті чи в мережі визначено, ідентифіковано, класифіковано та встановлено пріоритети. Кажуть, що оцінка вразливості — це вправа, орієнтована на список. Цього можна досягти за допомогою інструментів сканування, які ми розглянемо далі в цій статті. Виконати таку вправу важливо, оскільки це дає підприємствам критичне розуміння того, де є лазівки та що їм потрібно виправити. Ця вправа також надає підприємствам необхідну інформацію під час налаштування брандмауерів, таких як WAF (брандмауери веб-додатків).

З іншого боку, тестування на проникнення (PT) є більш прямим і, як кажуть, цілеспрямованим. Мета тут полягає не лише в тому, щоб перевірити захист програми, але й використати виявлені вразливості. Метою цього є імітація реальних кібератак на додаток або веб-сайт. Дещо з цього можна зробити за допомогою автоматизованих інструментів; деякі з них будуть перераховані в статті, а також їх можна зробити вручну. Це особливо важливо для компаній, щоб вони могли зрозуміти рівень ризику, який представляє вразливість, і найкращим чином захистити таку вразливість від можливого зловмисного використання.

Тому ми могли б виправдати це; Оцінка вразливості надає вхідні дані для проведення тестування на проникнення. Отже, необхідно мати повнофункціональні інструменти, які можуть допомогти вам досягти обох.

Давайте розглянемо варіанти…

Астра

Астра це повнофункціональний хмарний інструмент VAPT з особливим акцентом на електронну комерцію; він підтримує WordPress, Joomla, OpenCart, Drupal, Magento, PrestaShop та інші. Він постачається з набором програм, зловмисного програмного забезпечення та мережевих тестів для оцінки безпеки вашої веб-програми.

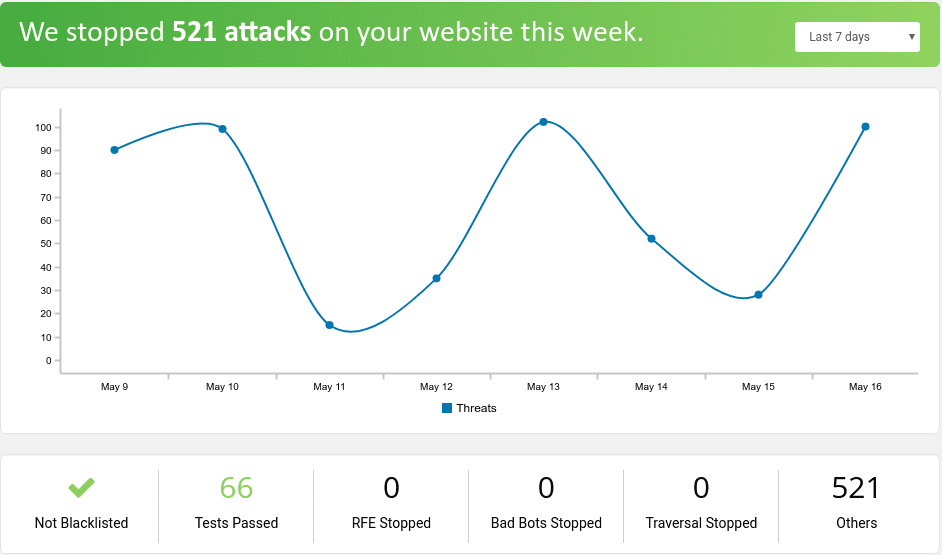

Він постачається з інтуїтивно зрозумілою інформаційною панеллю, яка показує графічний аналіз загроз, заблокованих на вашому веб-сайті, з огляду на певну часову шкалу.

Деякі функції включають.

- Додаток Статичний і динамічний аналіз коду

Завдяки статичному коду та динамічному аналізу, який перевіряє код програми до та під час виконання, щоб переконатися, що загрози виявляються в режимі реального часу та можуть бути негайно виправлені.

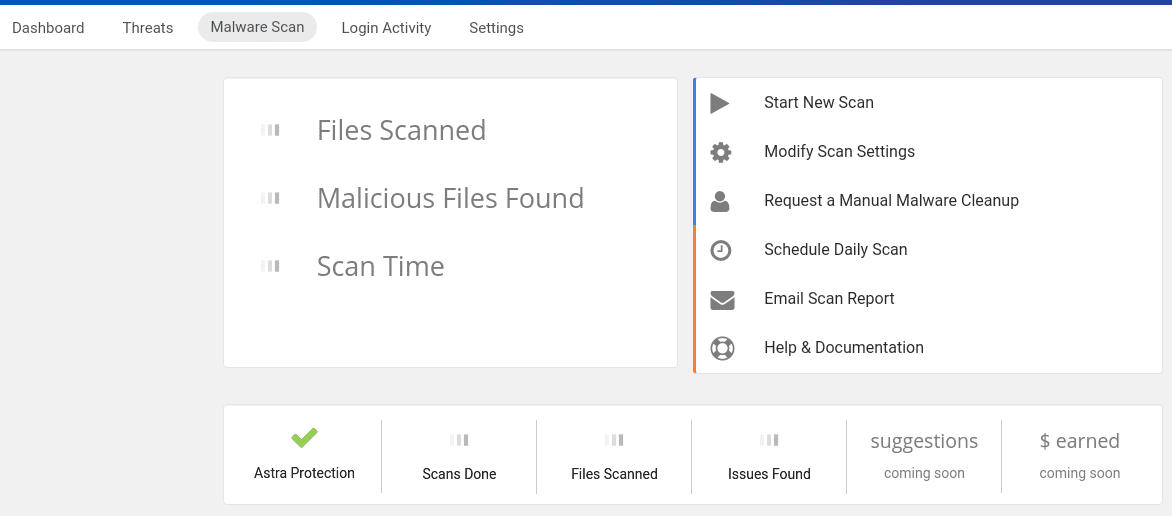

Він також виконує автоматичне сканування програм на наявність відомих зловмисних програм і видаляє їх. Подібним чином перевіряється відмінність файлів, щоб підтвердити цілісність ваших файлів, які могли бути зловмисно змінені внутрішньою програмою або зовнішнім зловмисником. У розділі сканування зловмисного програмного забезпечення ви можете отримати корисну інформацію про можливе зловмисне програмне забезпечення на вашому веб-сайті.

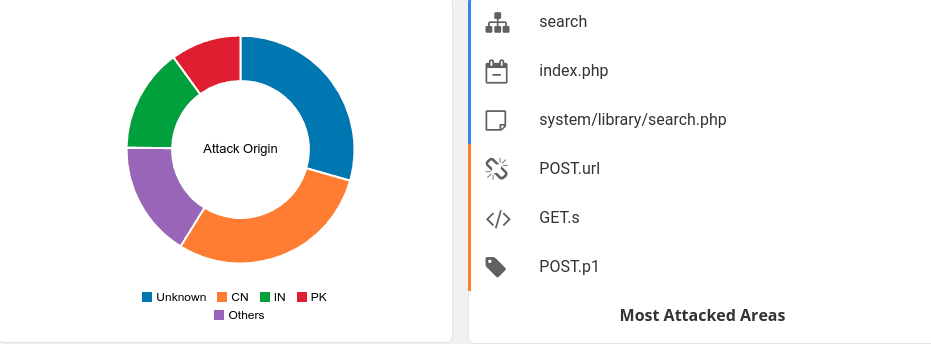

Astra також виконує автоматичне виявлення загроз і журналювання, що дає вам уявлення про те, які частини програми найбільш вразливі до атак, які частини найбільше використовуються на основі попередніх спроб атак.

- Тестування платіжного шлюзу та інфраструктури

Він запускає тестування платіжного шлюзу за допомогою пера для додатків з платіжною інтеграцією, а також тестує інфраструктуру, щоб гарантувати безпеку інфраструктури зберігання програми.

Astra поставляється з тестом на проникнення в мережу маршрутизаторів, комутаторів, принтерів та інших мережевих вузлів, які можуть наражати ваш бізнес на ризики внутрішньої безпеки.

Щодо стандартів, тестування Astra базується на основних стандартах безпеки, зокрема OWASP, PCI, SANS, CERT, ISO27001.

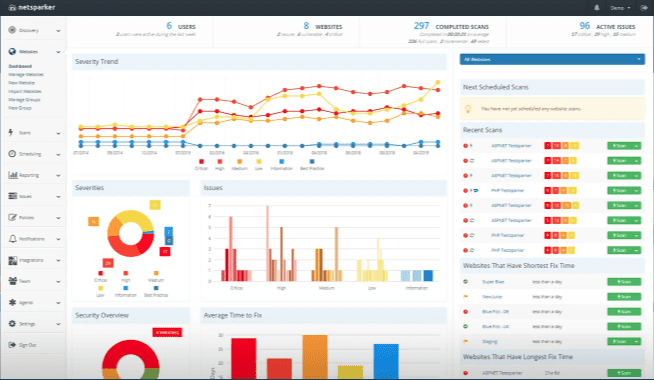

Invicti

Invicti це корпоративне рішення для середнього та великого бізнесу, яке має низку функцій. Він може похвалитися надійною функцією сканування, торговою маркою якої є технологія Proof-Based-Scanning™ з повною автоматизацією та інтеграцією.

Invicti має велику кількість інтеграцій з існуючими інструментами. Він легко інтегрується в такі інструменти відстеження проблем, як Jira, Clubhouse, Bugzilla, AzureDevops тощо. Він також має інтеграцію з системами управління проектами, такими як Trello. Так само з системами CI (безперервної інтеграції), такими як Jenkins, Gitlab CI/CD, Circle CI, Azure тощо. Це дає Invicti можливість інтегруватися у ваш SDLC (життєвий цикл розробки програмного забезпечення); отже ваші конвеєри збірки тепер можуть включати перевірку вразливостей перед розгортанням функцій у вашій бізнес-програмі.

Інформаційна панель розвідки дає вам уявлення про те, які помилки безпеки існують у вашій програмі, їхні рівні серйозності та які з них виправлено. Він також надає вам інформацію про вразливості з результатів сканування та можливі лазівки в безпеці.

Спроможний

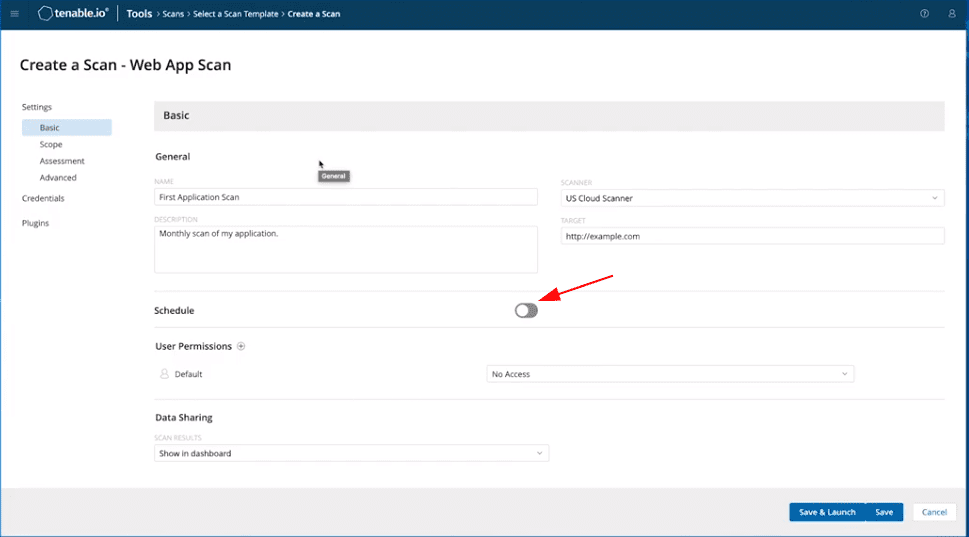

Tenable.io це корпоративний інструмент сканування веб-програм, який дає вам важливу інформацію про перспективи безпеки всіх ваших веб-програм.

Його легко налаштувати та почати працювати. Цей інструмент зосереджується не лише на одній запущеній програмі, а на всіх веб-програмах, які ви розгорнули.

Він також базує своє сканування вразливостей на широко популярних десяти найуразливіших місцях OWASP. Це спрощує будь-якого спеціаліста з питань безпеки розпочати сканування веб-додатків і зрозуміти результати. Ви можете запланувати автоматичне сканування, щоб уникнути повторного сканування програм вручну.

Пентест-інструменти сканер надає вам повну інформацію про сканування вразливостей для пошуку на веб-сайті.

Він охоплює веб-відбитки пальців, впровадження SQL, міжсайтовий сценарій, віддалене виконання команд, локальне/віддалене включення файлів тощо. Також доступне безкоштовне сканування, але з обмеженими можливостями.

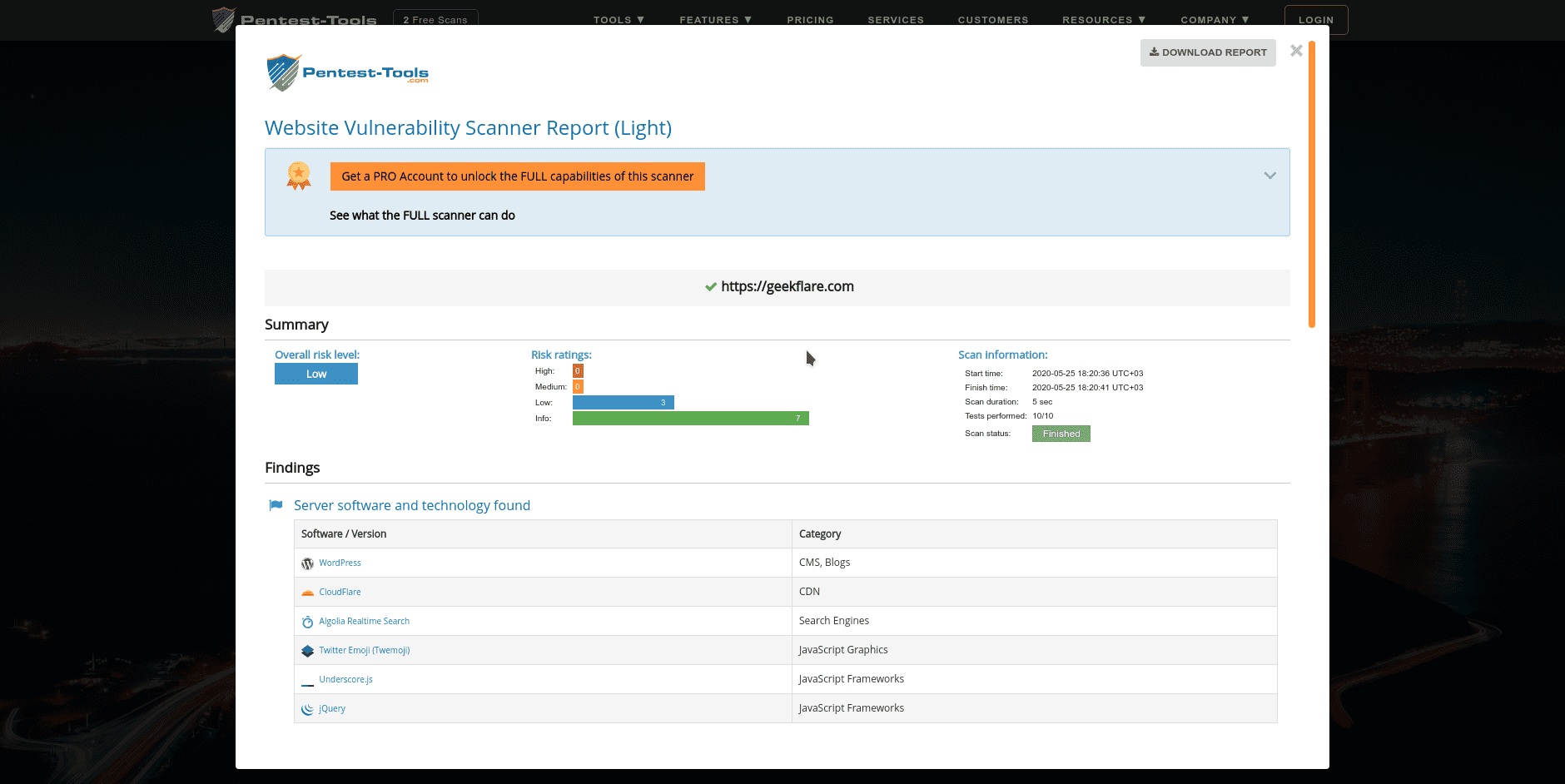

Звіти показують деталі вашого веб-сайту та різні вразливості (якщо такі є) та їхні рівні серйозності. Ось скріншот безкоштовного звіту «Легкого» сканування.

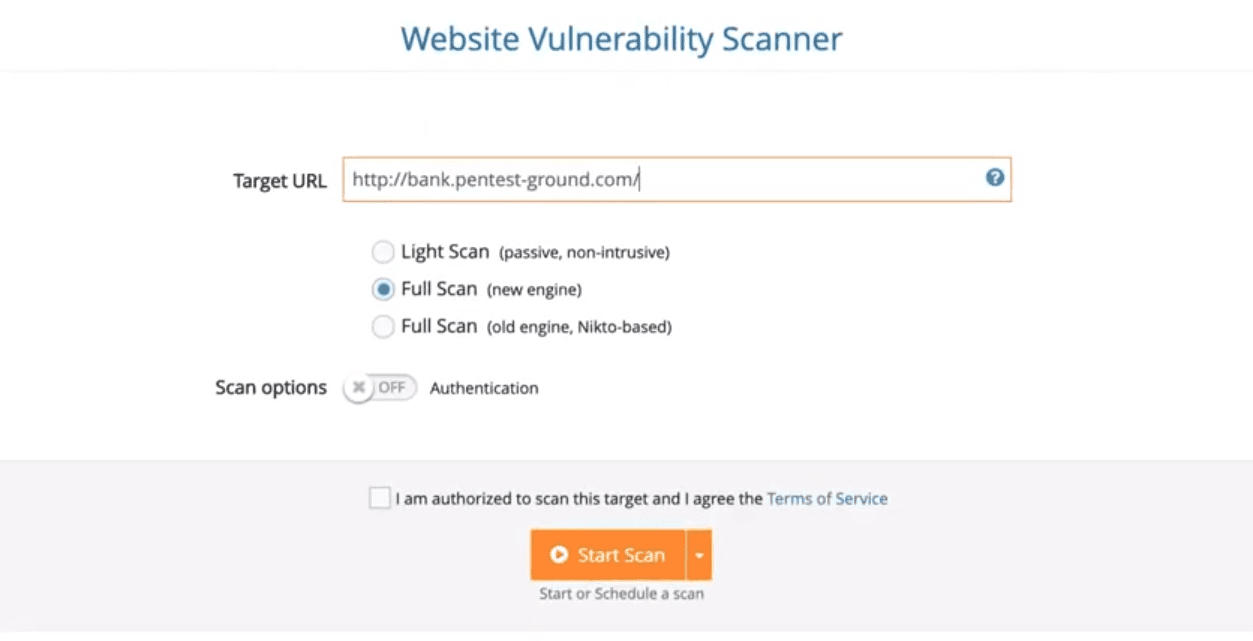

В обліковому записі PRO ви можете вибрати режим сканування, який ви хочете виконати.

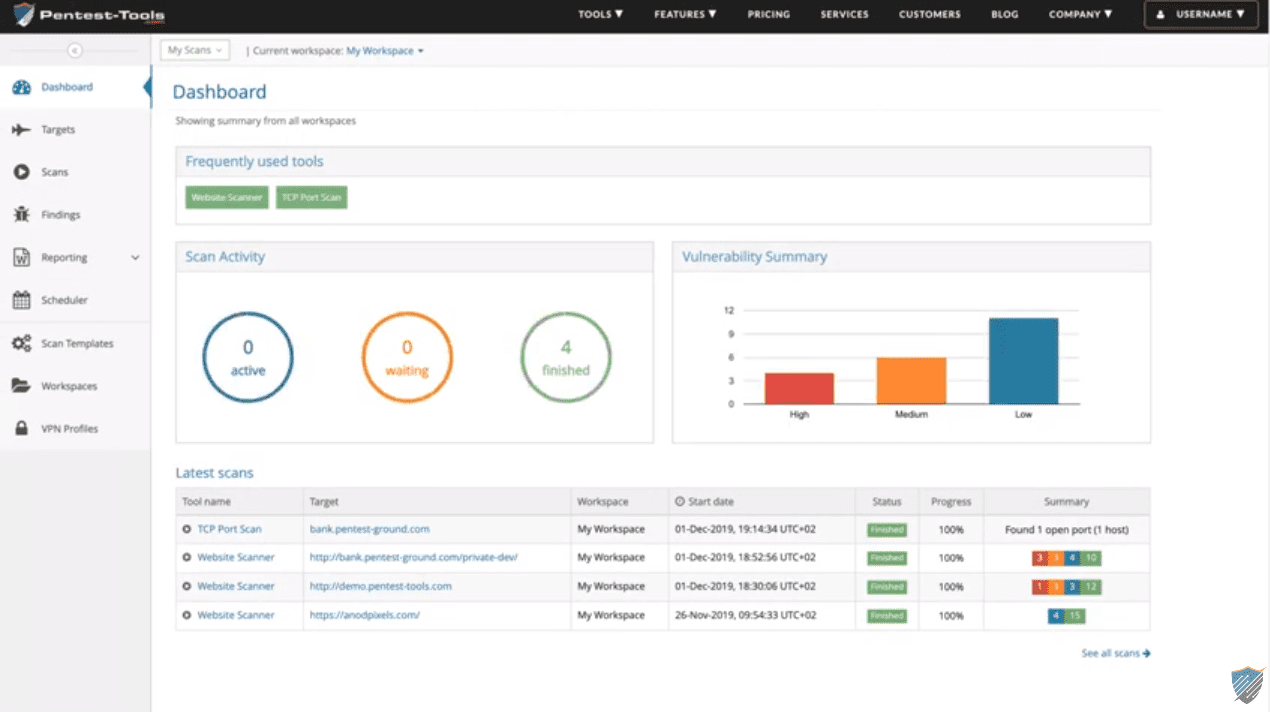

Інформаційна панель досить інтуїтивно зрозуміла і дає повне уявлення про всі проведені сканування та різні рівні серйозності.

Сканування загроз також можна запланувати. Крім того, інструмент має функцію звітування, яка дозволяє тестувальнику створювати звіти про вразливості на основі проведених сканувань.

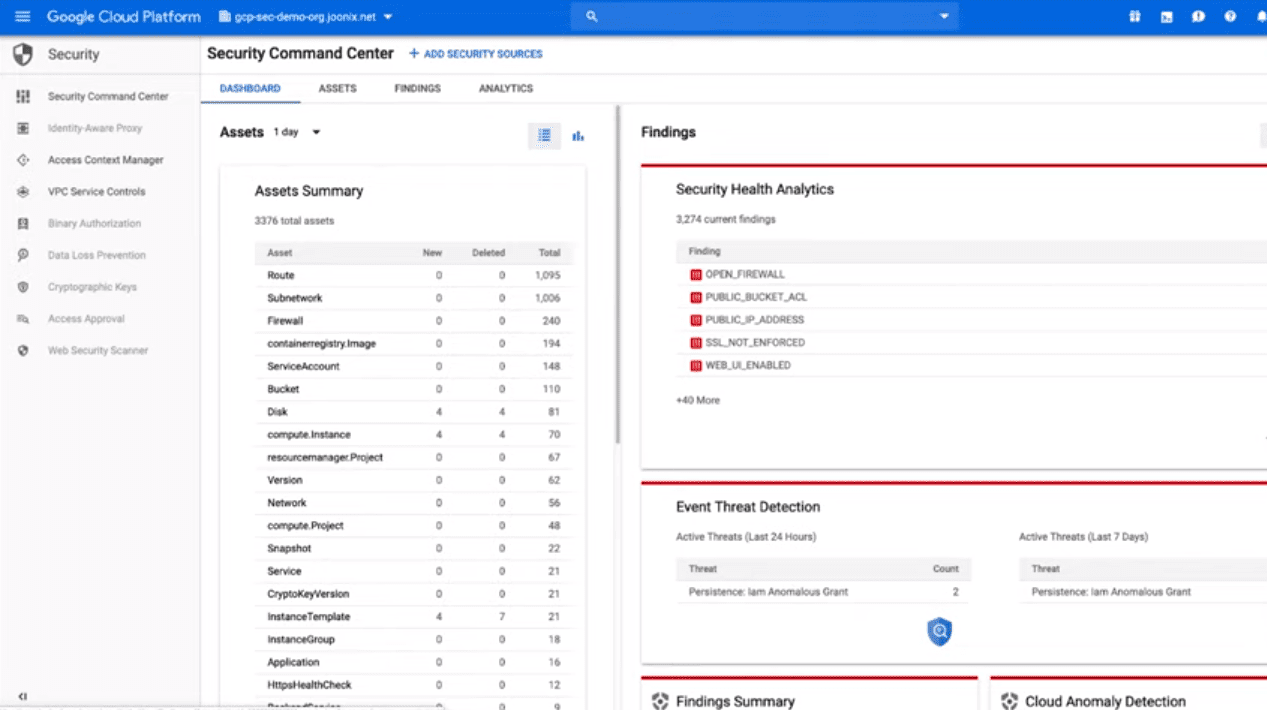

Google SCC

Командний центр безпеки (SCC) – це ресурс моніторингу безпеки для Google Cloud.

Це надає користувачам Google Cloud можливість налаштувати моніторинг безпеки для своїх існуючих проектів без додаткових інструментів.

SCC містить різноманітні власні джерела безпеки. В тому числі

- Виявлення хмарних аномалій – корисно для виявлення некоректних пакетів даних, згенерованих DDoS-атаками.

- Cloud Security Scanner – корисний для виявлення вразливостей, таких як міжсайтовий сценарій (XSS), використання відкритих текстових паролів і застарілих бібліотек у вашій програмі.

- Cloud DLP Data Discovery – показує список сегментів зберігання, які містять конфіденційні та/або регламентовані дані

- Forseti Cloud SCC Connector – дозволяє розробляти власні сканери та детектори

Він також включає такі партнерські рішення, як CloudGuard, Chef Automate, Qualys Cloud Security, Reblaze. Усе це можна інтегрувати в Cloud SCC.

Висновок

Безпека веб-сайту є складною, але завдяки інструментам можна легко визначити, що є вразливим, і зменшити онлайн-ризики. Якщо ви ще цього не зробили, спробуйте наведене вище рішення сьогодні, щоб захистити свій онлайн-бізнес.