Тенденції розвитку електронної комерції та важливість безпеки веб-сайтів

Сфера електронної комерції зазнала значного підйому завдяки розвитку інтернет-технологій, що сприяло підключенню до мережі більшої кількості людей та збільшенню кількості транзакцій.

Сьогодні значна кількість компаній розглядає свої веб-ресурси як основне джерело прибутку. Тому забезпечення безпеки таких веб-платформ має стати першочерговим завданням. У цій статті ми розглянемо перелік провідних хмарних інструментів VAPT (тестування вразливостей та пентестинг), доступних на даний момент, а також варіанти їх використання для стартапів, малих та середніх підприємств.

Насамперед, власникам веб-сайтів або інтернет-магазинів важливо розуміти відмінності та схожість між оцінкою вразливості (VA) та тестуванням на проникнення (PT). Це дозволить обґрунтувати вибір оптимального рішення для свого бізнесу. Хоча і VA, і PT пропонують додаткові сервіси, вони мають певні відмінності у цілях, яких прагнуть досягти.

Відмінності між VA та PT

У ході оцінки вразливості (VA) тестувальник намагається перевірити, чи всі вразливості, наявні у додатку, на веб-сайті або в мережі, виявлені, ідентифіковані, класифіковані та визначені за пріоритетом. Оцінку вразливості можна охарактеризувати як вправу, орієнтовану на перелік. Для цього використовуються спеціальні скануючі інструменти, про які йтиметься далі в статті. Проведення такої перевірки важливе, оскільки дає компаніям розуміння того, де існують слабкі місця та що саме необхідно виправити. Крім того, ця інформація необхідна для правильного налаштування брандмауерів, таких як WAF (брандмауери веб-додатків).

З іншого боку, тестування на проникнення (PT) є більш конкретним і цілеспрямованим. Його мета полягає не тільки у перевірці захисту програми, але й у використанні виявлених вразливостей. Це необхідно для імітації реальних кібератак на додаток або веб-сайт. Певна частина тестування може бути автоматизованою за допомогою спеціальних інструментів, про які йтиметься далі, а деякі процеси виконуються вручну. Це особливо важливо для компаній, оскільки дає змогу оцінити рівень ризику, який становить вразливість, та визначити оптимальний спосіб захисту від можливих зловживань.

Звідси можна зробити висновок, що оцінка вразливості є вхідними даними для проведення тестування на проникнення. Тому важливо мати надійні інструменти, які можуть забезпечити виконання обох цих процесів.

Давайте розглянемо деякі з таких інструментів…

Astra

Astra – це повнофункціональний хмарний інструмент VAPT, орієнтований насамперед на електронну комерцію. Він підтримує WordPress, Joomla, OpenCart, Drupal, Magento, PrestaShop та інші платформи. Інструмент пропонує набір програмних, шкідливих та мережевих тестів для оцінки безпеки вашого веб-додатку.

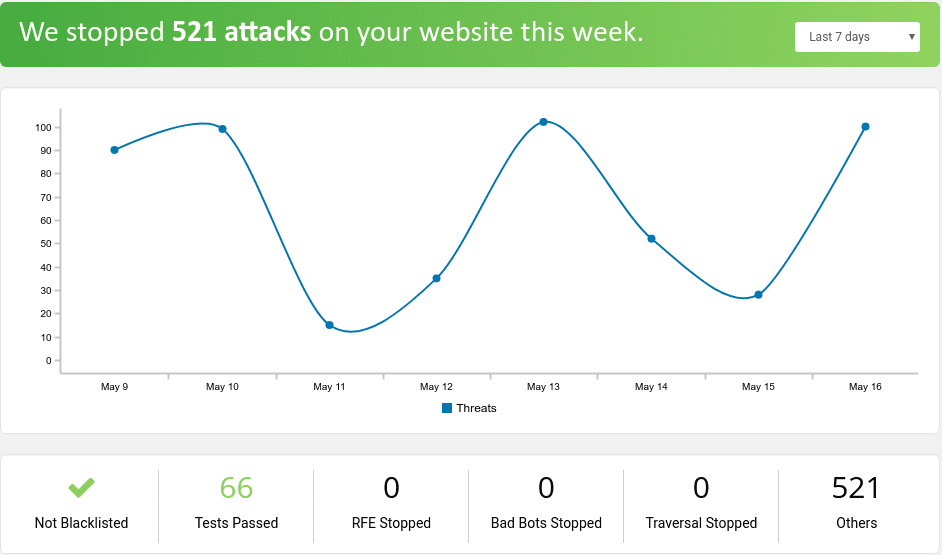

Він має інтуїтивно зрозумілу інформаційну панель, де відображається графічний аналіз загроз, заблокованих на вашому веб-сайті за певний проміжок часу.

Основні функції включають:

- Статичний та динамічний аналіз коду

Інструмент проводить статичний та динамічний аналіз коду, що дозволяє перевіряти програмний код як до, так і під час виконання, щоб гарантувати своєчасне виявлення та усунення загроз.

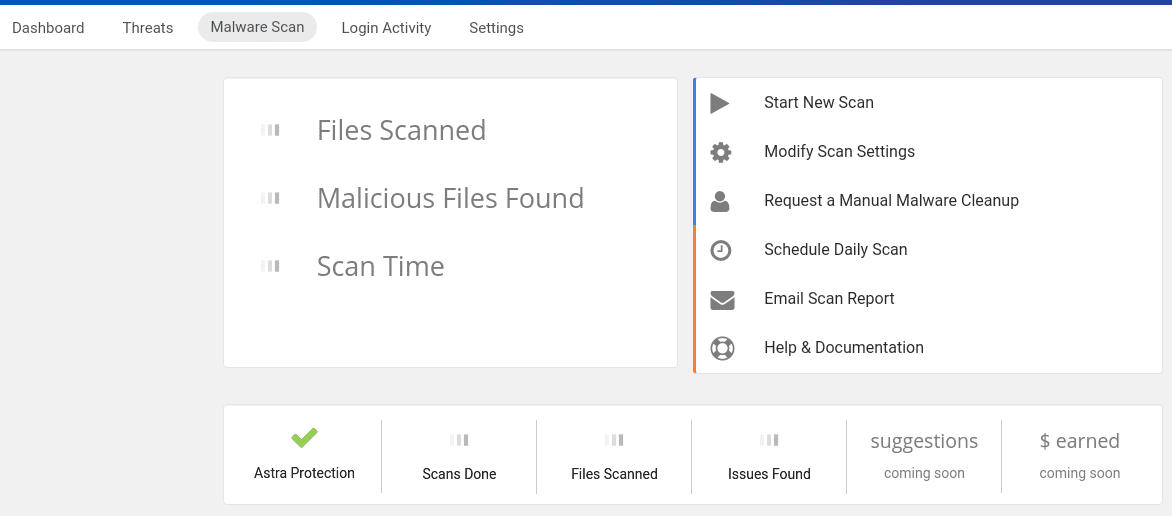

Крім того, він автоматично сканує програми на наявність відомого шкідливого ПЗ та видаляє його. Також проводиться перевірка відмінностей файлів, щоб підтвердити їх цілісність, адже вони можуть бути змінені зловмисним внутрішнім програмним забезпеченням або зовнішнім зловмисником. У розділі сканування шкідливого ПЗ можна отримати корисну інформацію про потенційний шкідливий код на вашому веб-сайті.

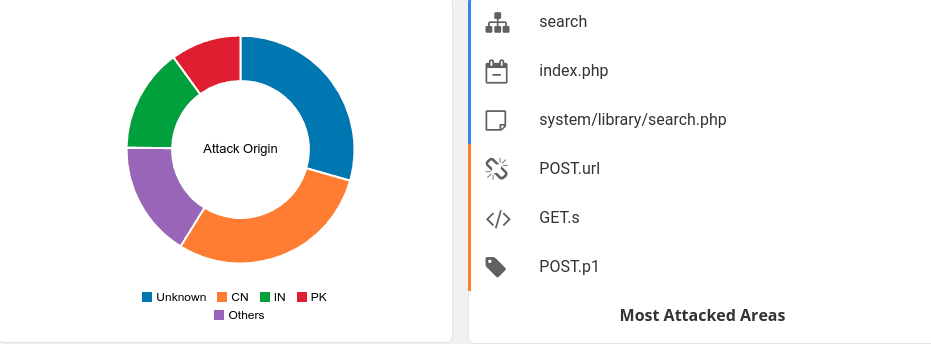

Astra також автоматично виявляє загрози та веде журнали, що дозволяє зрозуміти, які частини вашої програми є найбільш вразливими до атак та які з них найбільше використовуються на основі попередніх спроб атак.

- Тестування платіжного шлюзу та інфраструктури

Інструмент проводить пентестинг платіжного шлюзу для додатків з інтегрованою платіжною системою, а також тестує інфраструктуру, щоб забезпечити її безпеку.

Astra також проводить тестування на проникнення в мережу маршрутизаторів, комутаторів, принтерів та інших мережевих вузлів, що можуть створювати ризики для внутрішньої безпеки вашого бізнесу.

Щодо стандартів, тестування Astra базується на основних стандартах безпеки, таких як OWASP, PCI, SANS, CERT, ISO27001.

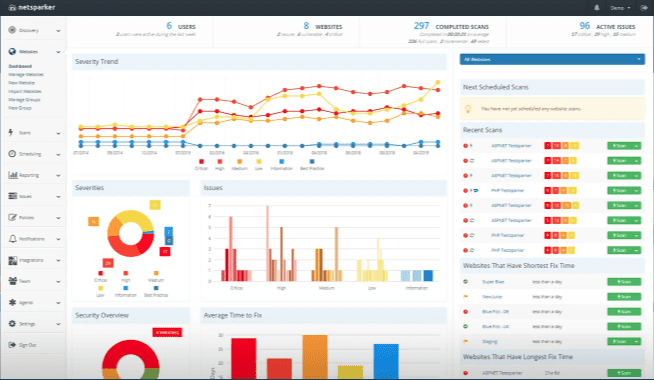

Invicti

Invicti є корпоративним рішенням для середнього та великого бізнесу, що пропонує широкий спектр функцій. Він має надійну функцію сканування, що використовує технологію Proof-Based-Scanning™ з повною автоматизацією та інтеграцією.

Invicti має велику кількість інтеграцій з існуючими інструментами. Він легко інтегрується з такими інструментами відстеження помилок, як Jira, Clubhouse, Bugzilla, AzureDevops та інші. Також він має інтеграцію з системами управління проектами, такими як Trello, та системами безперервної інтеграції (CI), наприклад, Jenkins, Gitlab CI/CD, Circle CI, Azure тощо. Це дає Invicti можливість інтегруватися у ваш SDLC (життєвий цикл розробки програмного забезпечення), таким чином ваші збірки тепер можуть включати перевірку вразливостей перед розгортанням нових функцій у вашій бізнес-програмі.

Інформаційна панель дає змогу відстежувати помилки безпеки, наявні у вашій програмі, рівень їх серйозності та статус виправлення. Також ви отримуєте детальну інформацію про вразливості на основі результатів сканування та виявлені вразливі місця.

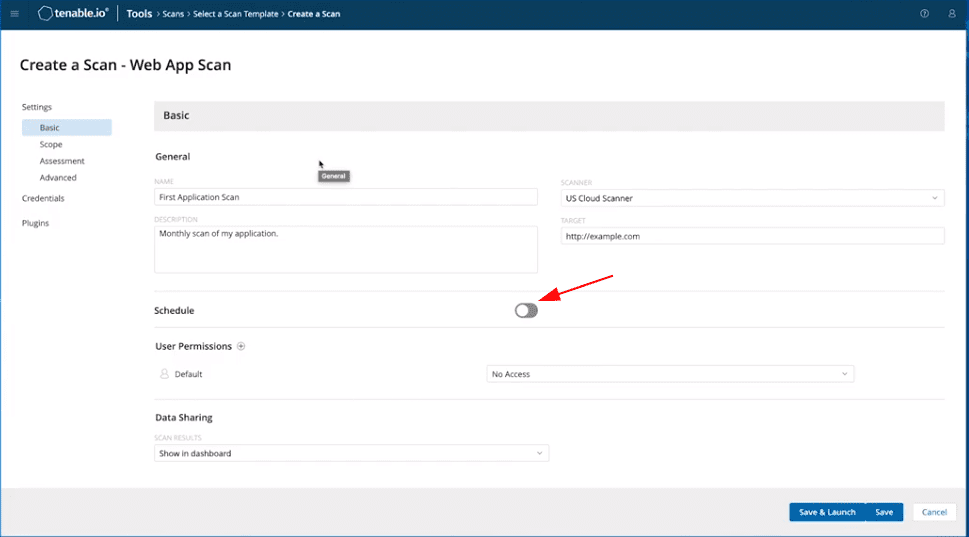

Tenable

Tenable.io є корпоративним інструментом сканування веб-додатків, що надає вам важливу інформацію про перспективи безпеки всіх ваших веб-програм.

Інструмент легко налаштувати та запустити. Він фокусується на всіх веб-програмах, що ви використовуєте, а не лише на одній.

В основі сканування вразливостей лежать широко відомі “Десять основних вразливостей” OWASP. Це спрощує процес сканування та розуміння результатів для будь-якого спеціаліста з безпеки. Можливе налаштування автоматичного сканування, щоб уникнути повторного ручного сканування додатків.

Pentest-Tools Scanner надає детальну інформацію про сканування вразливостей веб-сайту.

Він охоплює такі аспекти як веб-відбитки пальців, впровадження SQL, міжсайтовий скриптинг, віддалене виконання команд, локальне/віддалене включення файлів та інше. Доступне безкоштовне сканування, хоча й з обмеженими можливостями.

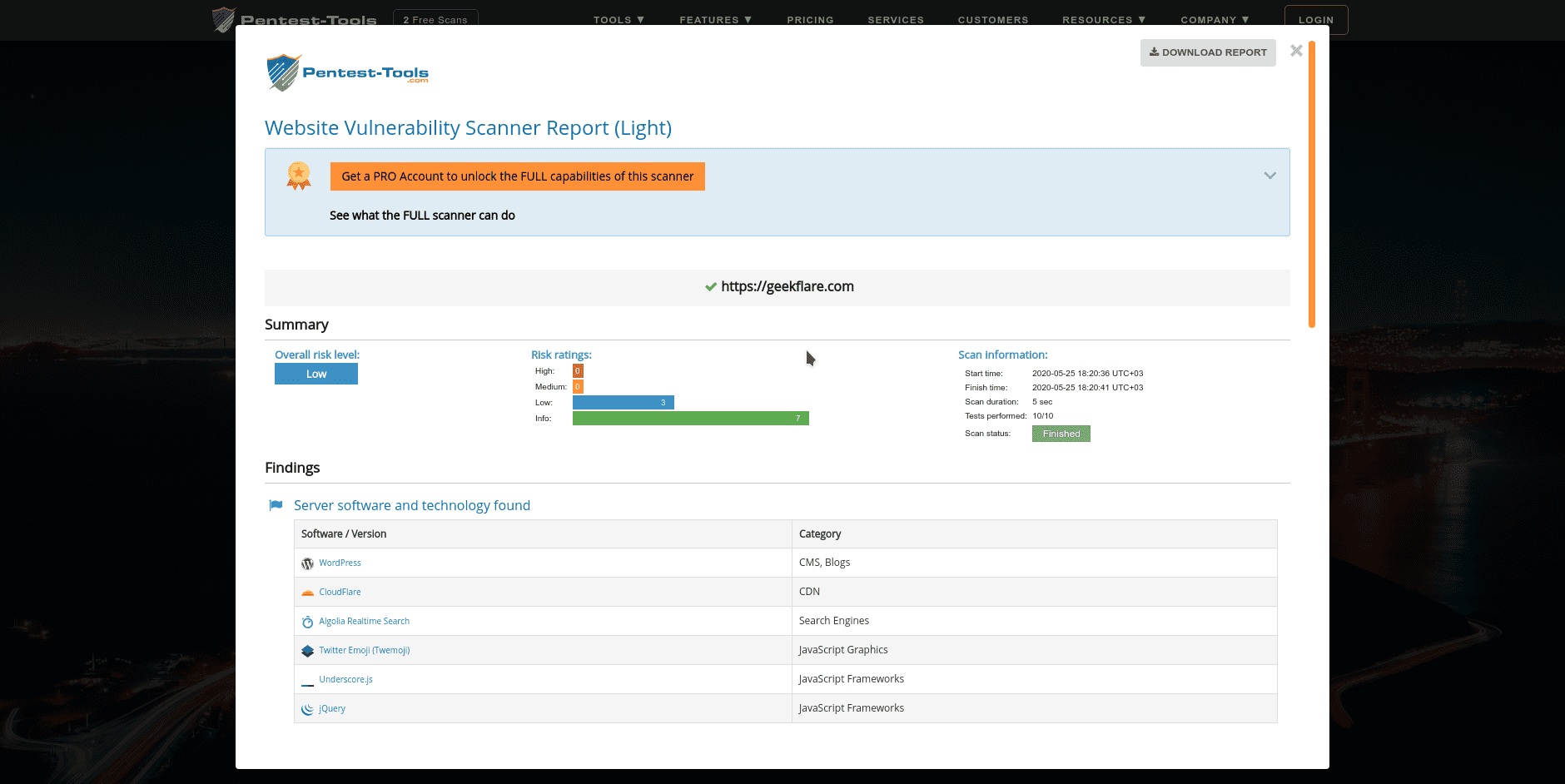

Звіти містять інформацію про ваш веб-сайт та виявлені вразливості (якщо вони є) та рівень їх серйозності. Ось приклад звіту про безкоштовне сканування “Light”.

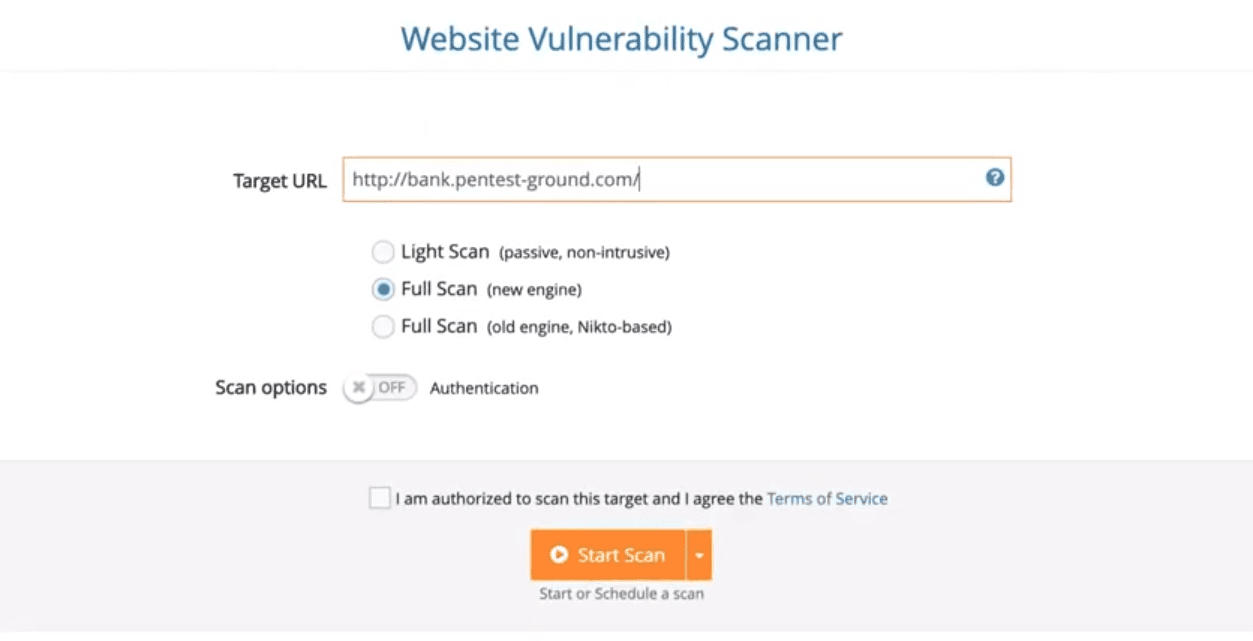

В обліковому записі PRO ви можете вибрати потрібний режим сканування.

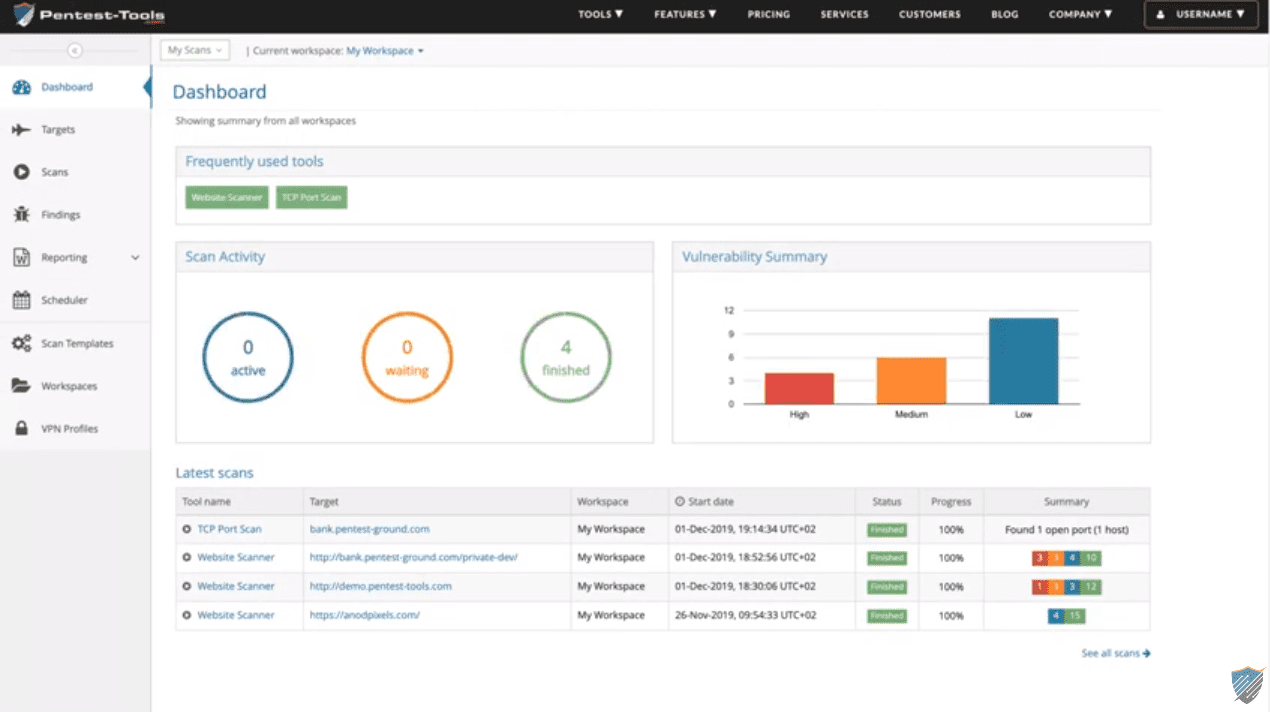

Інформаційна панель є інтуїтивно зрозумілою і дає повне уявлення про всі проведені сканування та різні рівні серйозності.

Сканування на наявність загроз можна запланувати. Крім того, інструмент має функцію звітування, яка дозволяє тестувальнику створювати звіти про вразливості на основі проведених сканувань.

Google SCC

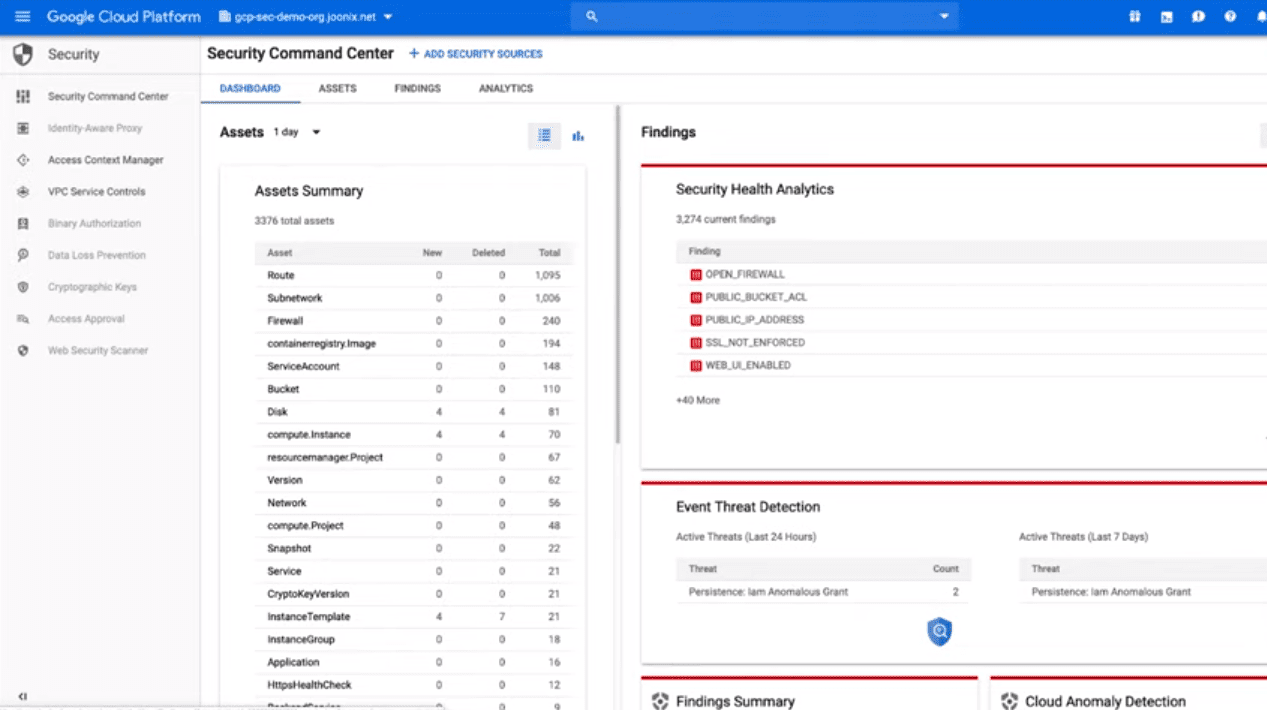

Центр керування безпекою (SCC) є ресурсом моніторингу безпеки для Google Cloud.

Він надає користувачам Google Cloud можливість налаштувати моніторинг безпеки для своїх існуючих проектів без необхідності використовувати додаткові інструменти.

SCC пропонує широкий спектр власних джерел безпеки, зокрема:

- Виявлення хмарних аномалій – корисно для виявлення некоректних пакетів даних, створених DDoS-атаками.

- Cloud Security Scanner – допомагає виявляти вразливості, такі як міжсайтовий скриптинг (XSS), використання відкритих паролів та застарілих бібліотек у вашому додатку.

- Cloud DLP Data Discovery – надає перелік сегментів зберігання даних, які містять конфіденційну та/або регульовану інформацію.

- Forseti Cloud SCC Connector – дозволяє розробляти власні сканери та детектори.

Він також включає партнерські рішення, такі як CloudGuard, Chef Automate, Qualys Cloud Security, Reblaze, які можна інтегрувати до Cloud SCC.

Висновок

Забезпечення безпеки веб-сайту є складним процесом, але за допомогою спеціалізованих інструментів можна легко виявляти вразливості та зменшувати онлайн-ризики. Якщо ви ще не почали використовувати подібні рішення, радимо вам спробувати один із перерахованих вище інструментів для захисту вашого онлайн-бізнесу вже сьогодні.