Встановлення порогу блокування облікового запису може запобігти хакерам здійснювати атаки грубої сили, щоб вгадати паролі облікових записів користувачів. Але тепер хакери все частіше звертаються до атак із розпиленням пароля, щоб обійти налаштування блокування спроби входу.

Порівняно з традиційною атакою грубої сили, атаку з розпиленням пароля відносно просто виконати та має низький рівень виявлення.

Отже, що насправді таке атака розпилення пароля, як вона працює, як їй запобігти та що потрібно зробити, щоб усунути атаку розпилення пароля? Давай дізнаємось.

Що таке атака з використанням пароля?

Атака з розпиленням пароля – це тип кібератаки, під час якої зловмисники розпилюють типові паролі для кількох облікових записів в організації, очікуючи, що деякі паролі допоможуть їм отримати доступ до облікових записів користувачів.

Хакери використовують один, широко використовуваний пароль для кількох облікових записів у компанії. Якщо вони не отримають доступ до жодного облікового запису з першої спроби, вони перейдуть на інший пароль, щоб виконати розпилення паролів через кілька днів.

Вони повторюють процес, доки не отримають доступ до корпоративного облікового запису. Оскільки вони не використовують декілька паролів для одного облікового запису протягом короткого часу, параметри блокування спроби входу не блокують облікові записи через надмірну кількість невдалих спроб.

Потрапивши в корпоративну мережу, вони можуть виконувати різні дії для досягнення своїх зловмисних цілей.

Сьогодні користувачі мають кілька облікових записів. Створення надійного пароля для кожного облікового запису є громіздким завданням, не кажучи вже про запам’ятовування цих паролів.

Тому багато користувачів створюють прості паролі, щоб полегшити процес. Але легкі паролі популярні і добре відомі. Будь-хто може пошукати в Google найпоширеніші паролі та отримати список найуживаніших паролів. Цей сценарій сприяв зростанню атак із використанням пароля.

Цифровий робочий простір і постачальник корпоративних мереж Citrix підтвердив, що зловмисники отримали доступ до внутрішньої мережі компанії через розпилення паролів протягом 13 жовтня 2018 року та 8 березня 2019 року.

Microsoft також перевірений пароль розпилення атак проти понад 250 клієнтів Office 365.

Як працює атака з використанням пароля?

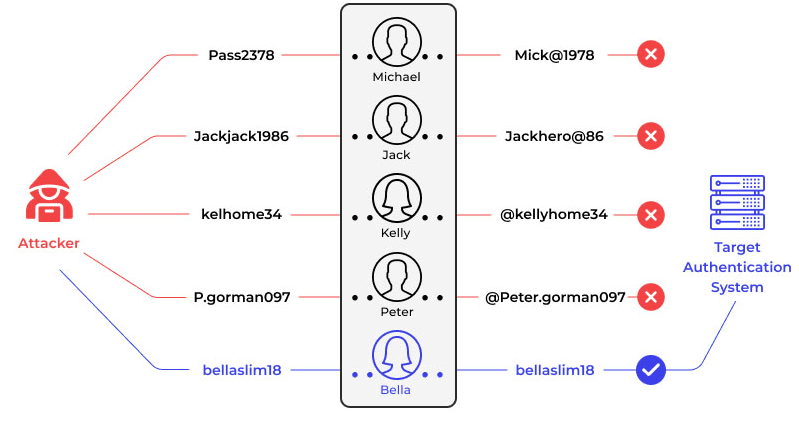

Джерело зображення: Wallarm

Джерело зображення: Wallarm

Ось три кроки успішної атаки з використанням пароля.

#1. Зберіть список імен користувачів

Першим кроком до здійснення атаки з розпиленням пароля є отримання списку імен користувачів в організації.

Зазвичай компанії використовують стандартизовану угоду щодо імен користувачів, роблячи адреси електронної пошти користувачів іменами користувачів за умовчанням для пов’язаних облікових записів. Щоб вгадати електронні адреси користувачів, потрібно небагато зусиль, оскільки це найпоширеніший формат електронної пошти [email protected].

Зловмисники також можуть дізнатися про електронні адреси користувачів, відвідавши веб-сайт компанії, профілі співробітників у LinkedIn або інші відповідні профілі в Інтернеті.

Крім того, вони можуть купити готовий список імен користувачів у темній мережі.

#2. Розпилюйте паролі

Отримавши список імен користувачів, вони шукатимуть «список найпоширеніших паролів». Пошук у Google і Bing може швидко надати хакерам список поширених паролів на певний рік. Щоб збільшити шанси на успіх, хакери можуть налаштувати список часто використовуваних паролів відповідно до географічного розташування користувачів.

Наприклад, вони можуть враховувати популярні спортивні команди/гравців, культурні заходи, музику тощо. Якщо організація розташована за межами Чикаго, хакери можуть поєднати Chicago Bears із широко використовуваними паролями для розпилення паролів.

Після застосування одного пароля для кількох облікових записів вони чекатимуть щонайменше 30–50 хвилин, перш ніж почати наступну атаку, щоб уникнути блокування облікових записів.

Хакери можуть використовувати різні автоматизовані інструменти для автоматизації процесу розпилення.

#3. Отримайте доступ до облікових записів

Якщо атака розпилення буде успішною, зловмисник отримає доступ до облікових записів користувачів. На основі привілеїв цих скомпрометованих облікових записів зловмисники можуть виконувати різноманітні зловмисні дії, як-от інсталювати зловмисне програмне забезпечення, викрадати конфіденційні дані, робити шахрайські покупки тощо.

Крім того, припустимо, що зловмиснику вдалося проникнути всередину корпоративної мережі. У такому випадку вони можуть глибше проникнути у вашу мережу за допомогою бокового руху, щоб знайти дорогоцінні активи та збільшити свої привілеї.

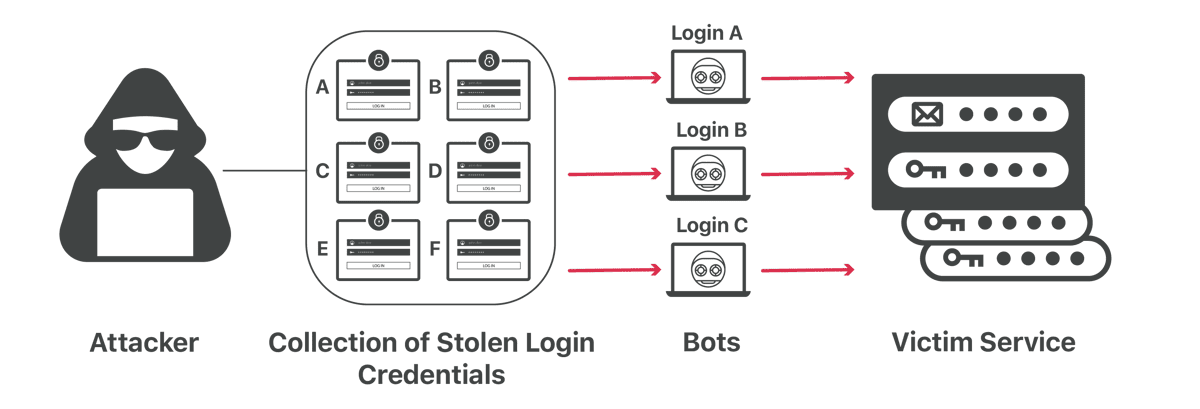

Розпорошення пароля проти введення облікових даних проти атаки грубою силою

Джерело зображення: Cloudflare

Джерело зображення: Cloudflare

Під час атак із підкиданням облікових даних загрози використовують викрадені облікові дані однієї організації для доступу до облікових записів користувачів на різних платформах.

Зловмисники використовують той факт, що багато людей використовують однакові імена користувачів і паролі для доступу до своїх облікових записів на кількох веб-сайтах. Оскільки все більше облікових даних для входу стає відкритим через зростання випадків витоку даних, хакери тепер мають більше можливостей для здійснення атак із підміною облікових даних.

З іншого боку, атака методом грубої сили використовує метод проб і помилок для злому паролів і облікових даних для входу. Кіберзлочинці намагаються вгадати правильні паролі, тестуючи широкий спектр комбінацій. Вони використовують інструменти грубої атаки, щоб прискорити процес.

Параметри блокування спроб входу можуть запобігти атакам грубої сили, оскільки облікові записи, про які йдеться, буде заблоковано, коли система виявить занадто багато невдалих спроб входу за короткий час.

Під час атак з розпиленням пароля хакери намагаються використовувати один часто використовуваний пароль для кількох облікових записів в організації. Оскільки зловмисники не намагаються ввести різні паролі для одного облікового запису за короткий проміжок часу, атаки з розпиленням пароля можуть обійти параметри блокування спроби входу.

Як використання пароля може вплинути на вашу компанію

Ось як успішна атака з використанням пароля може вплинути на вашу компанію:

- Отримавши несанкціонований доступ до ваших облікових записів у вашій організації, зловмисники можуть відкрити конфіденційну інформацію, фінансові записи, дані клієнтів і комерційну таємницю.

- Зловмисники можуть використовувати скомпрометовані облікові записи для здійснення шахрайських транзакцій, несанкціонованих покупок або навіть викачування грошей із ваших бізнес-рахунків.

- Як тільки хакери отримають несанкціонований доступ до облікових записів користувачів у вашій компанії, вони можуть зашифрувати важливі дані та попросити викуп в обмін на ключ дешифрування.

- Атака з використанням пароля може призвести до витоку даних, що може призвести до фінансових і репутаційних втрат для вашої компанії. Інциденти порушення даних можуть спричинити ерозію довіри клієнтів. У результаті вони можуть перевести свій бізнес у ваших конкурентів.

- Вам знадобляться ресурси, щоб реагувати на витік даних, отримати юридичну консультацію та найняти сторонніх експертів з кібербезпеки. Отже, розпилення пароля спричинить значне споживання ресурсів.

У двох словах, успішна атака з розпиленням пароля матиме каскадний ефект на різні аспекти вашого бізнесу. Це може включати фінансові, операційні, юридичні та репутаційні наслідки.

Як виявити атаки з використанням пароля

Ось ключові ознаки атаки з використанням пароля:

- Ви помітили великий обсяг активності входу за короткий час.

- Існує велика кількість відхилених паролів для кількох облікових записів за короткий час.

- Ви спостерігаєте спроби входу від неактивних або неіснуючих користувачів.

- Бувають спроби входу з IP-адрес, географічно несумісних із відомим розташуванням користувачів.

- Робляться спроби отримати доступ до кількох облікових записів у непарні години або поза робочим часом. І один пароль використовується для входу в ці облікові записи одночасно.

Вам слід переглянути журнали автентифікації на наявність помилок входу в систему та програму дійсних облікових записів, щоб виявити атаки з використанням пароля.

Якщо ви підозрюєте, що хакери намагаються атакувати розпиленням пароля, дотримуйтеся наведених нижче дій.

- Доручіть своїм співробітникам негайно змінити всі паролі та ввімкнути MFA, якщо хтось із них цього не зробив.

- Розгорніть інструмент виявлення та реагування на кінцеві точки (EDR), щоб відстежувати будь-яку зловмисну активність у кінцевих точках вашої компанії, щоб запобігти боковому переміщенню хакерів у разі атаки з використанням пароля.

- Перевірте наявність ознак крадіжки даних або шифрування даних і складіть план відновлення даних із резервної копії, переконавшись, що всі облікові записи захищені. Розгорніть рішення безпеки даних, щоб захистити свої дані.

- Підвищте чутливість ваших продуктів безпеки, щоб визначити невдалі спроби входу в декілька систем.

- Перегляньте журнали подій, щоб зрозуміти, що сталося, коли це сталося та як це сталося, щоб покращити свій план реагування на інциденти.

Хакери намагаються використовувати вразливості програмного забезпечення, щоб підвищити свої привілеї. Тому переконайтеся, що ваші співробітники встановлюють усі оновлення програмного забезпечення та виправлення.

Як запобігти атакам з використанням пароля

Нижче наведено деякі стратегії запобігання хакерам отримати доступ до облікових записів користувачів за допомогою атак із розпиленням пароля.

#1. Дотримуйтеся політики надійних паролів

Атаки з розпиленням паролів спрямовані на слабкі паролі, які легко вгадати. Запровадження політики надійних паролів змусить ваших співробітників створювати надійні складні паролі, які хакери не зможуть вгадати або знайти в Інтернеті. У результаті облікові записи користувачів у вашій організації будуть захищені від атак з використанням пароля.

Ось основні моменти, які має включати ваша політика паролів:

- Довжина паролів має бути не менше 12 символів, включаючи великі літери, малі літери та спеціальні символи.

- Має бути список заборонених паролів, тобто користувачі не повинні включати в паролі свої дати народження, місця народження, посади чи імена близьких.

- Термін дії всіх паролів має закінчитися через певний період часу.

- Усі користувачі повинні створити різні паролі для різних облікових записів.

- Повинен бути встановлений поріг блокування облікових записів користувачів у разі кількох невдалих спроб входу.

Впровадження хорошого інструменту паролів може допомогти користувачам створювати надійні паролі та уникати використання найпоширеніших паролів.

Менеджери паролів з найвищим рейтингом можуть допомогти вам визначити, чи ваші паролі розкриті внаслідок порушення даних.

#2. Застосування багатофакторної автентифікації (MFA)

Багатофакторна автентифікація (MFA) додає обліковим записам додатковий рівень безпеки. Якщо ввімкнено, MFA вимагає від користувачів надати один або кілька факторів перевірки на додаток до імен користувачів і паролів перед наданням їм доступу до облікових записів в Інтернеті.

Впровадивши багатофакторну автентифікацію у вашій компанії, ви можете захистити онлайн-акаунти від атак грубою силою, словникових атак, атак із використанням пароля та інших типів атак із використанням пароля. Це пояснюється тим, що зловмисники не матимуть доступу до додаткових факторів перевірки, надісланих через SMS, електронні листи або програми для автентифікації паролів.

Крім того, багатофакторна автентифікація може захистити ваші онлайн-акаунти від атак кейлоггерів.

#3. Впровадити автентифікацію без пароля

Автентифікація без пароля використовує біометричні дані, магічні посилання, маркери безпеки тощо для автентифікації користувачів. Оскільки паролі не використовуються для доступу до облікових записів, хакери не зможуть здійснювати атаки з використанням пароля.

Таким чином, автентифікація без пароля є надійним способом запобігання більшості атак на пароль. Ви можете дослідити ці рішення автентифікації без пароля, щоб захистити облікові записи у вашій компанії.

#4. Перевірка готовності шляхом проведення симуляції атак

Вам потрібно перевірити готовність ваших співробітників до боротьби з атаками з розпиленням пароля, здійснивши симуляцію атаки з розпиленням пароля. Це допоможе вам краще зрозуміти систему безпеки паролів і вжити необхідних заходів для посилення безпеки паролів у вашій компанії.

#5. Майте інструмент виявлення входу на місце

Вам слід налаштувати інструмент аудиту в реальному часі для виявлення підозрілих спроб входу. Правильний інструмент може допомогти вам виявити підозрілі спроби входу в кілька облікових записів з одного хосту протягом короткого часу, спроби входу в кілька неактивних облікових записів, численні спроби входу в неробочий час тощо.

Коли ви виявите будь-яку підозрілу активність входу, ви можете вжити заходів для виправлення, щоб заблокувати несанкціоновані спроби доступу до ваших облікових записів. Ці дії можуть включати блокування скомпрометованих облікових записів, зміну налаштувань Fireball, увімкнення багатофакторної автентифікації тощо.

#6. Навчіть своїх співробітників

Ваші співробітники відіграють вирішальну роль у захисті облікових записів користувачів від атак з використанням пароля. Усі технічні засоби контролю безпеки, незалежно від того, наскільки вони якісні, не працюватимуть, якщо ваші співробітники не створять надійні паролі та не ввімкнуть багатофакторну автентифікацію для своїх облікових записів.

Тому регулярно запускайте програми підвищення обізнаності з кібербезпеки, щоб навчати своїх співробітників про різні атаки на паролі та про те, як їм запобігти. Переконайтеся, що вони знають, як створити досить складний пароль.

Висновок

Атака з розпиленням пароля може завдати серйозної шкоди вашій компанії, включаючи компрометацію облікового запису, витік даних і майбутні атаки на кібербезпеку. Тож вам слід посилити захист паролів у вашій компанії.

Застосування суворої політики щодо паролів, впровадження MFA, впровадження автентифікації без пароля, наявність інструменту виявлення входу та навчання ваших співробітників можуть допомогти вам запобігти атакам із застосуванням пароля.

Ви також повинні спробувати бути креативними, вибираючи угоду про ім’я користувача вашої компанії. Припиніть використовувати звичайний –[email protected].

Щоб підвищити безпеку облікових записів у вашій компанії, ви можете дослідити ці чарівні платформи посилань для автентифікації без пароля.