Ключові висновки

- Gold Pickaxe — це зловмисне програмне забезпечення для смартфонів, націлене на дані обличчя для шахрайства.

- Шахраї використовують вкрадені обличчя для дипфейків і злому банків.

- Будьте обережні з дозволами програм, уникайте завантажень із підроблених джерел і ввімкніть 2FA для додаткової безпеки.

Наскільки обережно ви ставитеся до використання вашого обличчя в Інтернеті? Якщо ви ні, ви повинні бути.

Зараз гарний час для початку, оскільки з’явився новий вид шкідливого програмного забезпечення для смартфонів під назвою Gold Pickaxe, який призначений для збору даних вашого обличчя, щоб їх можна було використовувати як частину шахрайства.

Що таке золота кирка?

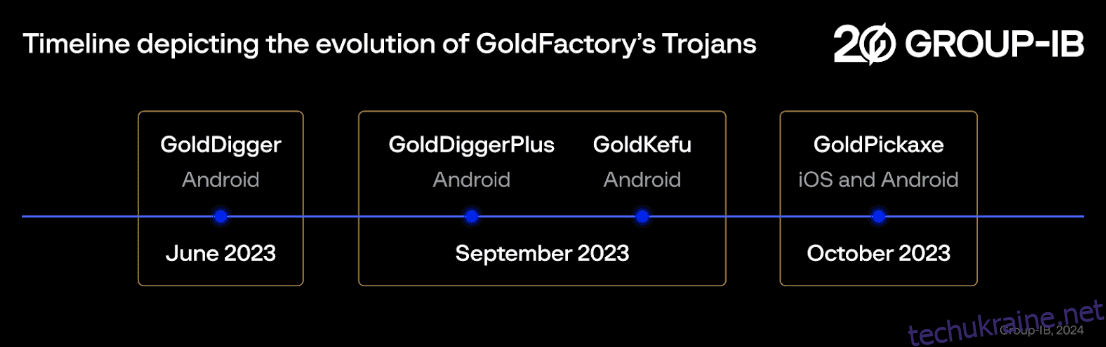

Як повідомляє Блеючий комп’ютерGold Pickaxe — це зловмисний мобільний додаток, який вперше помітила охоронна фірма Група-IB, що є частиною значно більшої та тривалої кампанії зловмисного програмного забезпечення під назвою Gold Factory. Gold Pickaxe зазвичай маскується під законну програму, щоб обманом змусити людей завантажити її; вважається трояном iOS або Android.

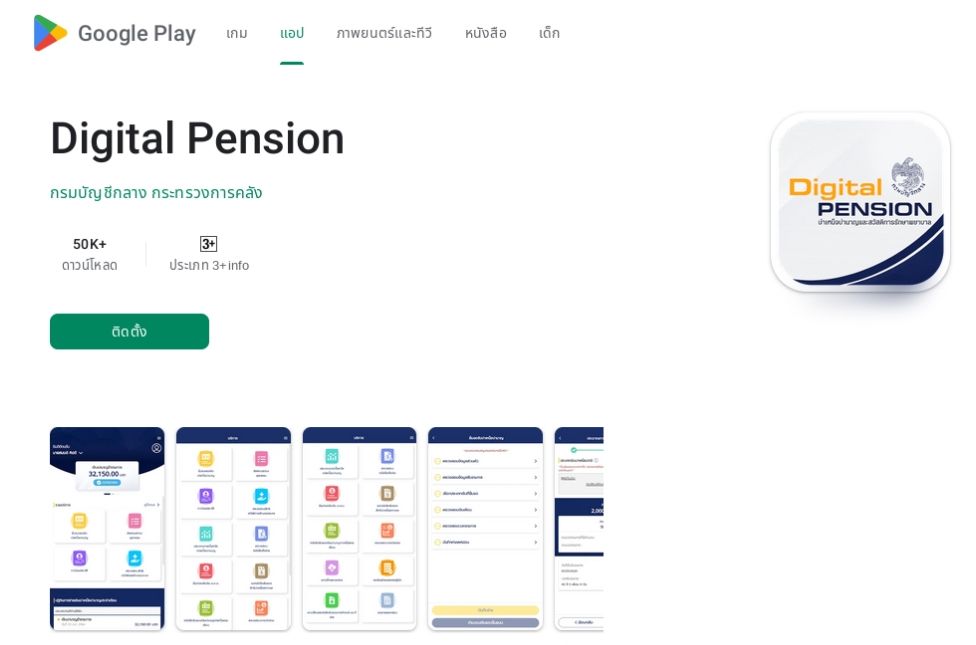

Щоб збільшити кількість людей, які завантажують програму, оператори Gold Pickaxe розсилають електронні листи соціальної інженерії, які видають себе за урядовців. Електронний лист зазвичай спонукає користувача завантажити підроблену програму. У повідомленому прикладі програма була замаскована під цифровий менеджер пенсій за допомогою сторінки, що імітує Play Store, магазин додатків для Android.

Як працює золота кирка?

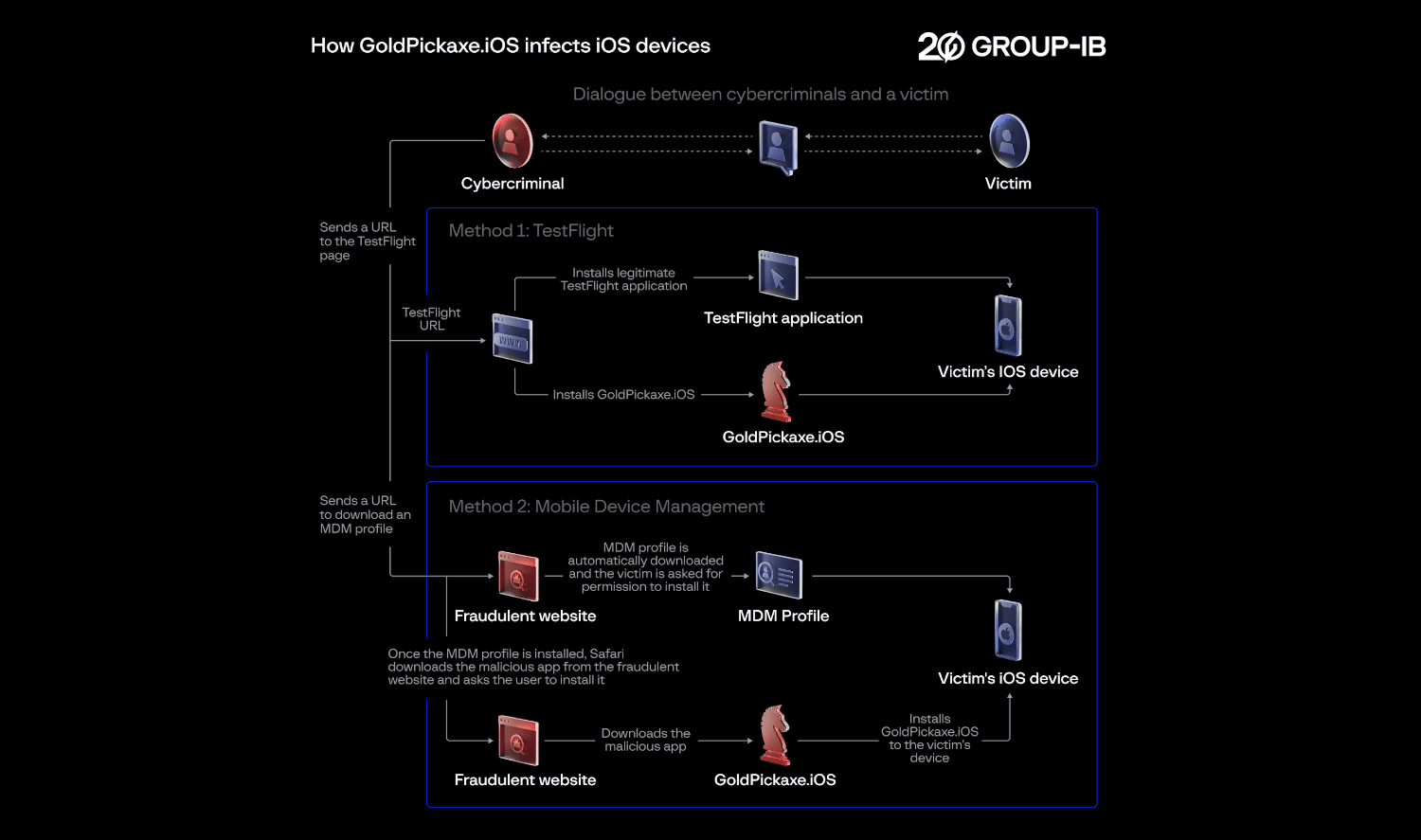

Як тільки жертва завантажує заражену програму на свій телефон, вона негайно починає збирати дані про користувача. Це включає перегляд текстових повідомлень, сканування веб-трафіку та перегляд файлів. У рамках соціальної інженерії жертв змушують встановити профіль керування мобільними пристроями (MDM). Після встановлення оператори зловмисного програмного забезпечення Gold Pickaxe мають майже повний контроль над пристроєм, оскільки MDM надає доступ до таких функцій, як віддалене стирання, відстеження пристрою, керування програмами та багато іншого.

Однак вони не можуть негайно викрасти банківську інформацію, і те, що відрізняє Gold Pickaxe від інших штамів зловмисного програмного забезпечення, це його головна мета. Він намагатиметься сфотографувати обличчя жертви, що можна зробити одним із двох способів.

Перший – безпосередньо попросити користувача сканувати своє обличчя. Ось чому Gold Pickaxe зазвичай має форму урядової програми, оскільки ці програми нерідко просять сканування обличчя через камеру телефону. Коли користувач реєструє своє обличчя через додаток, воно захоплює дані та надсилає їх назад шахраю. Інший більш просунутий варіант шкідливого ПЗ, Gold Pickaxe

Другий – опосередковане викрадення даних про обличчя жертви. У деяких сортах Gold Pickaxe він періодично робить фото через фронтальну камеру в надії, що воно помітить ваше обличчя. Якщо він не може цього зробити, він може натомість надіслати фотографії, збережені на вашому телефоні, щоб перевірити, чи є на них ваше обличчя.

Відповідно до Group-IB:

GoldPickaxe.iOS

є

перший троян iOS

спостерігає Group-IB, який поєднує в собі такі функції:

збір біометричних даних жертв

,

документи, що посвідчують особу

,

перехоплення SMS

і

проксі трафіку через пристрої жертв

. Його

Android

Брат має навіть більше функцій, ніж аналог iOS, через більше обмежень і закритий характер iOS.

Важливо зазначити, що зловмисне програмне забезпечення не отримує біометричні дані обличчя від таких сервісів, як Face ID. Натомість він намагається сфотографувати ваше обличчя через камеру або у ваших файлах.

Що шахраї можуть зробити з вашим обличчям?

goffkein.pro/Shutterstock

goffkein.pro/Shutterstock

Може здатися дивним, що шахрай намагається отримати фотографію вашого обличчя, але є багато причин, чому шахрай шукатиме її.

Gold Pickaxe збирає дані обличчя, щоб допомогти зламати банківські реквізити. Деякі банки не дозволяють користувачам надсилати великі суми грошей без сканування обличчя, тому отримання даних обличчя жертви дозволяє шахраям уникнути цього обмеження.

Однак це далеко не єдиний спосіб, за допомогою якого шахрай може використати зображення вашого обличчя. Ми спостерігаємо зростання кількості переконливих дипфейків, які дозволяють людям змусити фальшиву версію когось говорити все, що вони хочуть. Потім ці глибокі фейки можна використовувати для здійснення нових шахрайств.

Нарешті, якщо хтось намагається викрасти вашу особу, ваші дані про обличчя є хорошим місцем для шахраїв. З його допомогою вони можуть брати кредити та створювати офіційні документи на ваше ім’я. Для цього шахраю знадобиться трохи більше даних, ніж ім’я та обличчя, але враховуючи те, як Gold Pickaxe надсилає понад тону даних, шахрай може вибрати з них ключову інформацію.

Як уберегтися від атак зі скануванням обличчя

Як би страшно не звучало Gold Pickaxe, багато в чому залежить від того, хтось повірив початковому електронному листу та завантажив програму з підробленого веб-сайту. Тому завжди не завантажуйте програми з підозрілих джерел і дізнайтеся, як захистити себе від атак соціальної інженерії.

Встановлюючи програму, обов’язково прочитайте всі дозволи. Якщо програма, якій не потрібно бачити ваше обличчя чи оточення, запитує дозвіл камери, ставтеся до неї з обережністю. Ви також можете встановити антивірусну програму, щоб захистити вашу систему від шкідливих програм. Крім того, на пристроях Android не завантажуйте сторонні програми, особливо ті, яких ви не знаєте чи не довіряєте, чи не можете дослідити чи перевірити, звідки вони з’явилися.

І якщо ви хвилюєтеся через те, що в Інтернеті є багато зображень вашого обличчя, подивіться, чи можете ви активувати додаткові засоби захисту своїх конфіденційних облікових записів онлайн. Наприклад, якщо ваші облікові записи підтримують двофакторну автентифікацію (2FA), її ввімкнення додасть ще один рівень захисту, який шахраї повинні зламати, перш ніж отримати доступ до ваших даних, і її дуже легко налаштувати та використовувати.