Для обізнаних темна і глибока мережа можуть здатися однаково загадковими та жахливими – і це правда, якщо ви не знаєте, як анонімно переглядати ці куточки Інтернету. Сьогодні ми ділимося основними порадами щодо безпеки в глибокій і темній мережі. Не хвилюйтеся, розпочати це легко – перший крок такий же простий, як встановлення VPN.

Інтернет, з яким ми знайомі, — це лише частина того, що є насправді. Прямо під поверхнею лежать глибока і темна мережа, області, які містять незліченну кількість важко знайти веб-сайтів, ринків, блогів, соціальних сайтів тощо.

Для найбезпечнішого доступу до темної мережі та глибокої мережі використовуйте ці VPN:

NordVPN – найкращий VPN для даркнету – NordVPN пропонує непорушну криптографію, подвійну VPN, обфускацію та все, що потрібно, щоб залишатися анонімним у глибокій мережі.

Surfshark – захист від витоків, заплутані сервери та неймовірна політика реєстрації.

IPVanish – класичний вибір для глибокої веб-безпеки. Швидкі з’єднання.

VyprVPN – нові протоколи шифрування, а також власна мережа для справжньої анонімності.

Приголомшлива кількість вмісту залишається непоміченою для більшості, але, доклавши трохи зусиль і велику увагу до конфіденційності, легко відкрити темну мережу, щоб побачити, які приховані чудеса чекають всередині. Дотримуйтесь нашого посібника нижче, щоб почати безпечно й анонімно переглядати глибоку та темну мережу.

30-денна гарантія повернення грошей

Що таке Deep Web і Dark Web?

Подумайте про Інтернет як про океан. Більшість людей задоволені серфінгом уздовж поверхні й ловити великі хвилі, які пливуть їм на шляху. Потокове відео, перевірка електронної пошти, покупки, перегляд Facebook та інші онлайн-діяльності відбуваються тут, на відкритому повітрі. Якщо ви можете знайти його через пошукову систему, як-от Google або Bing, це частина поверхневої мережі.

Пориньте під хвилі, і ви досягнете каламутних вод глибокої павутини. Вміст у глибокій мережі не індексується пошуковими системами, що ускладнює або навіть ускладнює пошук випадково. Однак більшість із цього вмісту не є шкідливим чи незаконним. Такі речі, як сторінки членства, захищені екранами входу, приватні сервери або внутрішні веб-сайти компанії, є частиною глибокої мережі. Вони існують в Інтернеті, але пошукові системи не можуть їх знайти, роблячи їх на крок нижче поверхні до глибокої мережі.

Темна мережа – це те, де що відбувається стати цікавим. Подібно до глибокої мережі, темний веб-вміст невидимий для пошукових систем і не може бути знайдений традиційними засобами. Ключова відмінність полягає в тому, що сайти в темній мережі навмисно важко знайти, що дозволяє їм приховувати інформацію або виступати в якості центрів незаконної діяльності. Чорні ринки, контрафактні товари, торговці наркотиками та зброєю та безліч інших речей можна знайти в темній мережі, але лише якщо ви точно знаєте, де шукати. Темна мережа – це зазвичай те, про що люди думають, коли говорять про підпільну інтернет-активність. Це лише частина глибокої мережі, але вона викликає багато суперечок.

Безпека в темній мережі

Темна мережа має ряд практичних застосувань, не всі з яких є схематичними. Люди, які живуть при урядах, які посилено контролюють або цензурують інтернет-трафік, отримують переваги від доступу до темної мережі, оскільки він дозволяє їм переглядати новини з решти світу або навіть замовляти товари, які вони не можуть отримати у своїй країні. Викривачі та журналісти також використовують темну мережу для спілкування, не повідомляючи про своє місцезнаходження чи особисту інформацію.

Незалежно від її призначення, темна мережа не є безпечним місцем. Анонімність має свої недоліки, і в поєднанні з неконтрольованим характером темної мережі це рай для хакерів, які прагнуть вкрасти інформацію та скористатися перевагами нічого не підозрюючих відвідувачів. Просто доступ до темної мережі може бути підозрілим актом, не кажучи вже про завантаження чи перегляд незаконного вмісту. Якщо ви плануєте використовувати темну мережу, вам потрібно вжити всіх заходів, щоб захистити свою особистість. Немає такої речі, як бути занадто обережним.

Користуватися темною мережею не так просто, як відкрити браузер і ввести адресу. Перш ніж зануритися, вам потрібно буде завантажити та налаштувати кілька програм, які допомагають шифрувати та анонімізувати ваші дані.

Використовуйте VPN для анонімності

Завжди використовуйте VPN, коли ви отримуєте доступ до темної мережі, без винятку. VPN шифрують весь інтернет-трафік, який залишає ваш комп’ютер, скремблюючи дані, щоб не можна було розпізнати жодної ідентифікаційної інформації. VPN також направляють трафік через нелокальні сервери, щоб забезпечити додатковий рівень анонімності. Якщо ви не використовуєте VPN у темній мережі, ви транслюєте своє ім’я та місцезнаходження всьому світу. Це ризик, яким ви ніколи не повинні йти.

Однак не всі послуги VPN забезпечують однаковий рівень безпеки. Ми використали ключові критерії нижче, щоб знайти VPN, які забезпечують вищий рівень конфіденційності для користувачів, які цікавляться темною мережею.

Функція вимикача – наявність перемикача виключення може означати різницю між захистом вашої особистості та розголошенням вашої інформації. Якщо перемикач вимкнено, програмне забезпечення постачальника автоматично вимкне весь інтернет-трафік, якщо ви втратите з’єднання з VPN. Навіть тимчасова помилка може дати хакерам багато інформації, тому наявність перемикача для знищення є необхідністю в темній мережі.

Політика ведення журналів – у хороших постачальників VPN є безглуздя політика нульового журналу, щоб гарантувати, що дані ніколи не зберігаються на їхніх серверах. Якщо дані зберігаються протягом будь-якого часу, навіть якщо вони зашифровані, існує ризик їх викрадення або передачі третім особам. Відсутність журналів означає відсутність даних, зрозумілих і простих.

Швидкість – VPN можуть уповільнити ваше інтернет-з’єднання на 10-25% через накладні витрати на шифрування та перенаправлення трафіку. Здебільшого це неминучий недолік, але деякі постачальники йдуть на все, щоб мінімізувати його якомога більше. Наведені нижче послуги VPN продемонстрували одну з найшвидших швидкостей з’єднання на ринку.

Обмеження пропускної здатності. Звичайною практикою для VPN є обмеження швидкості або кількості даних, які користувачі можуть споживати протягом кожного розрахункового періоду. Як тільки це буде досягнуто, доступ до темної мережі більше не буде. Усі наведені нижче постачальники мають необмежену кількість планів без обмежень і обмежень.

Найбільш безпечні VPN для захисту себе в темній і глибокій мережі

1. NordVPN

NordVPN має одну з найбільш унікальних функцій безпеки будь-якого постачальника VPN. Замість простого одиничного шифрування всі дані, які проходять через мережу NordVPN, двічі скремблюються, створюючи 2048-бітне шифрування SSL, навіть суперкомп’ютер не може зламати. Фантастична політика нульового реєстрації, біткойн-платежі та автоматичний перемикач програмного забезпечення для Windows, Mac, iOS та Android роблять NordVPN чудовим вибором для безпечного супутника в темній мережі.

NordVPN має постійно зростаючу мережу з понад 5500 серверів у 58 країнах.

Прочитайте наш повний огляд NordVPN.

Плюси

СПЕЦІАЛЬНА ПРОПОЗИЦІЯ: 2-річний план (знижка 68% – посилання нижче)

Великий парк серверів із понад 5400 різних серверів

Підключіть до 6 пристроїв одночасно

«Подвійний» захист даних

Живий чат 24/7.

Мінуси

Деякі сервери можуть мати середню швидкість d/l

Іноді повільна обробка відшкодувань (але завжди).

2. Surfshark

Surfshark має чимало елементів, цікавих для користувачів глибокої мережі, які шукають конфіденційність. Перш за все, це непорушне шифрування з AES-256-GCM, яке повністю закриває ваше VPN-з’єднання. Що стосується підключень, то існує скромна, але зростаюча мережа з понад 800 серверів, розподілених на всіх континентах, крім Антарктиди.

Те, що Surfshark робить по-різному, робить щедро. Наприклад, замість того, щоб обмежувати вас кількома спеціалізованими серверами, кожен сервер може використовувати свій метод маскування. Більше того, вони ніколи не обмежують кількість одночасних підключень, які ви можете мати, дозволяючи захистити всі свої пристрої (а також друзів і сім’ю, якщо хочете).

Стурбовані витоками в даркнеті або глибокій мережі? Surfshark поставляється з попередньо встановленими засобами захисту від витоків IP, DNS і навіть WebRTC. Крім того, є перемикач знищення; в той час як інфраструктура сервера лише з ОЗП регулярно стирає дані користувача VPN. Завдяки перевіреній гарантії відсутності реєстрації, Surfshark є ідеальним супутником у ваших подорожах по даркнету.

Плюси

Кожен сервер оптимізовано для розблокування Netflix, BBC iPlayer, Hulu тощо

Кожен сервер є спеціалізованим сервером

Гарантія повернення грошей без запитань

Базується на Британських Віргінських островах, де немає законів про збереження даних

Відповідна підтримка клієнтів доступна 24/7.

Мінуси

Зростаюча мережа не має такого покриття, як більш зрілі VPN

Статус New-kid-on-the-block може не викликати такої довіри, як більші постачальники.

Прочитайте наш повний огляд Surfshark.

3. IPVanish

IPVanish забезпечує міцну анонімність, використовуючи понад 40 000 спільних IP-адрес, розподілених на 1300 серверах у більш ніж 60 країнах. Ця велика мережа дозволяє легко перемикатися між віртуальними місцями, а також приховувати вашу ідентичність — обидві корисні функції для перевірки темної мережі. IPVanish також має сувору політику нульового реєстрації, використовує 256-бітове шифрування AES для всього свого трафіку та має перемикач для відключення як для клієнтів Windows, так і для Mac.

На додаток до своїх потужних функцій безпеки, IPVanish забезпечує необмежену пропускну здатність, анонімний торрент, необмежений P2P-трафік і одні з найшвидших серверів на ринку VPN.

Прочитайте наш повний огляд IPVanish.

4. VyprVPN

VyprVPN має унікальну перевагу безпеки перед іншими провайдерами VPN. Компанія володіє і керує всією мережею з 200 000 IP-адрес, розкиданих на 700 серверах у 70 різних місцях, що означає, що жодна стороння сторона не має доступу до своїх комп’ютерів. Ця додаткова конфіденційність підтримується політикою нульового журналу, а також настроюваним перемикачем відключення для версій програмного забезпечення для Windows і Mac.

VyprVPN пропонує безкоштовну триденну пробну версію для всіх, хто хоче спробувати її, не витрачаючи на цілий місяць. Перейдіть на веб-сайт VyprVPN, щоб дізнатися більше та розпочати роботу.

Прочитайте наш повний огляд VyprVPN.

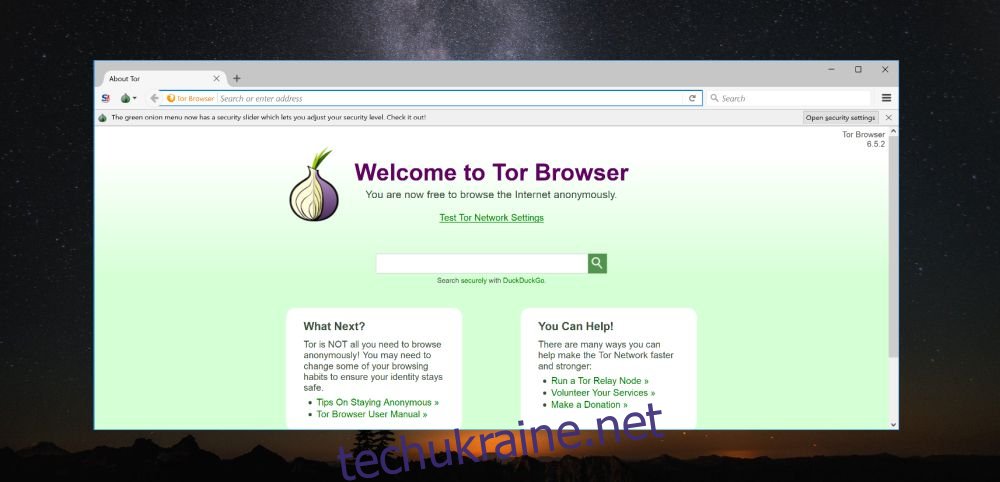

Використання браузера Tor

Після VPN, другою необхідністю для доступу до темної мережі є Браузер Tor. Tor розгортає власну мережу для захисту вашої інформації, передаючи її через кілька місць і захищаючи її за допомогою 128-бітного шифрування AES. Іншими словами, Tor бере IP-адресу, призначену вам місцевим постачальником послуг, і перемикає її на випадкову, анонімну з власної мережі. Tor також є єдиним способом, яким ви можете доступ до посилань .onion, де приховано майже весь глибокий веб-вміст.

Браузер Tor: доступ до посилань .onion з ним

Браузер Tor: доступ до посилань .onion з ним

Використання Tor із VPN має ряд переваг, але для правильного налаштування потрібно трохи попрацювати.

Найпростіший метод — підключитися до свого VPN, відкрити браузер Tor, а потім використовувати Інтернет як зазвичай. Це надсилає трафік спочатку через сервери Tor, а потім через вашу VPN для шифрування. Перевага тут полягає в тому, що ви можете маскувати використання Tor від вашого провайдера, не даючи їм відстежувати вашу активність. Недоліком є те, що ви насправді не використовуєте можливості анонімізації мережі Tor, що робить це рішення трохи менш бажаним, ніж наведене нижче.

ЧИТАННЯ ЗА ПОВ’ЯЖЕННЯМИ: Як використовувати Tor з VPN (IPVanish)

Щоб отримати максимальну віддачу як від Tor, так і від вашого VPN, вам потрібно спочатку зашифрувати за допомогою VPN, надіслати дані через Tor, а потім розшифрувати за допомогою тієї ж VPN. Це рішення забезпечує ще більший рівень анонімності та безпеки, але вимагає додаткового часу для налаштування. Встановлення ПОРТАЛ Прошивка маршрутизатора – найпростіший спосіб зробити це. PORTAL (що означає “Personal Onion Router To Assure Liberty”) автоматично посилає ваш інтернет-трафік через мережу Tor, все, що вам потрібно зробити, це прошити свій маршрутизатор, а PORTAL подбає про інше. Альтернативою є Whonix операційна система, яку ви можете запускати з вашої поточної ОС, яка виконує те ж саме, що і PORTAL.

Оскільки ви використовуєте дві окремі мережі для шифрування та анонімізації свого трафіку, використання Tor із VPN може спричинити помітне уповільнення швидкості вашого з’єднання. Ви також не зможете отримати доступ до сайтів, які використовують Flash або Quicktime, через Tor, оскільки ці технології небезпечні та заблоковані за замовчуванням. Крім того, деякі VPN не дозволяють трафік Tor, хоча наведені вище рекомендації є помітними винятками. Перегляд темної мережі може бути повільним, але якщо ви збираєтеся переглядати взагалі, вам потрібно робити це безпечно.

ЦІКАВО ЧИТАТИ: Очистіть цибулю: розпізнавання програм Android за мережею Tor (pdf)

Запущена ОС Tails

Використання Tor із VPN не є ідеальним рішенням безпеки. Щоб зробити вашу конфіденційність ще одним кроком, завантажте та використовуйте ОС Tails. Ця легка операційна система була розроблена, щоб зберігати конфіденційність конфіденційних даних і не залишати слідів інформації. Ви користуєтесь ним, виходите, чистим і простим. Він навіть використовує криптографічні інструменти для шифрування ваших електронних листів і миттєвих повідомлень.

Щоб встановити Tails OS, вам знадобляться два USB-флешки та окремий інтернет-пристрій, щоб читати інструкції під час встановлення. Веб-сайт крок за кроком проведе вас через процес.

Використовуйте свій веб-браузер, щоб завантажити ОС Tails для вашої операційної системи.

Запустіть програму встановлення Tails та дотримуйтесь інструкцій на екрані.

Перезавантажте комп’ютер і завантажтеся безпосередньо в ОС Tails.

Введіть дані свого Wi-Fi або підключення, щоб отримати доступ до Інтернету.

Відкрийте Tor (входить до завантаження ОС Tails) і переглядайте темну мережу на вільний час.

Що в темній мережі?

Темна мережа має безліч застосувань: від таємного спілкування до обходу законів про цензуру, отримання товарів, які в іншому випадку неможливо отримати, або здійснення незаконних продажів і торгівлі. У цифровому світі, де нічого не регулюється і не контролюється, навіть безглузде і буденне.

Ринки даркнету – цифрова версія банальної транзакції, ринки даркнету продають все: від підроблених товарів до наркотиків, зброї, програмного забезпечення, викрадених номерів кредитних карток та інших незаконних послуг. Деякі є рівноправними та повністю працюють за системою честі, а інші мають базову інфраструктуру для забезпечення рівномірного обміну платежів і товарів. Усі вони несуть більший ризик для безпеки, ніж розміщення замовлення на Amazon.

Тумблери криптовалют – Цифрові валюти користуються перевагою в темній мережі як засіб анонімного переказу грошей для різноманітних транзакцій. В онлайн-версії відмивання грошей та офшорних банківських рахунків криптовалюта змішує зіпсовані або відстежувані транзакції з цифровими монетами з анонімізованими, додаючи додатковий рівень конфіденційності до фінансових транзакцій.

Хакерські групи. Хакери часто використовують темну мережу для спілкування, а також для покупки або продажу своїх послуг.

Шахрайство – клоновані веб-сайти та помилкові ринки даркнету є звичним явищем у глибокій мережі. Навіть якщо VPN і Tor активні, все одно можна скористатися перевагами.

Безглузді товари – Ви хочете купити моркву в анонімного незнайомця? Як щодо свіжоспечених кренделі? Усілякі дивні та незвичайні продавці створили магазин у темній мережі. Якщо ви готові ризикнути, ви можете отримати щось унікальне.

Пазли та ARG – дивовижна кількість ігор альтернативної реальності розміщує фрагменти своїх головоломок у темній мережі, щоб випадкові веб-серфінгісти не натрапили на відповіді. Це також додає грі рівень секретності та таємниці.

Соціальні спільноти – люди збираються разом, щоб поговорити в темній мережі. Відмінною перевагою тут є обхід проблем конфіденційності та збору даних у таких мережах, як Facebook і Twitter.

Як знайти вміст темної мережі

Сайти в темній мережі були створені так, щоб залишатися поза увагою громадськості. Замість використання ідентифікованих URL-адрес більшість сайтів використовують рядок випадкових символів у домені .onion, що робить майже неможливим вгадати місцезнаходження веб-сайту. Як знайти те, що не хоче бути знайденим? Долучившись до спільноти користувачів темної мережі.

Найкращий спосіб отримати доступ до темного веб-вмісту — шукати зведені сайти. Вони часто з’являються у вигляді вікі або простих HTML-списків, доступних у наземній мережі. Почніть з пошукової системи, яка не відстежує ваші запити чи дані облікового запису, наприклад DuckDuckGo. Hidden Wiki є хорошим джерелом для величезної кількості темних веб-посилань, хоча відомо, що її URL-адреса змінюється, і сайт не завжди доступний.

Як отримати доступ до сайтів .onion

Доступ до версії сайту DuckDuckGo .onion за допомогою Tor

Доступ до версії сайту DuckDuckGo .onion за допомогою Tor

Якщо ви досліджували темний веб-контент за останнє десятиліття, ви, безсумнівно, бачили, що дивний суфікс домену з’являвся кілька разів. Домен .onion позначає анонімні, приховані сайти, доступ до яких можна отримати лише через мережу Tor. Якщо ви введете адресу, яка використовує .onion, у свій браузер, ви не отримаєте жодних результатів. Однак, якщо ви введете його в адресний рядок браузера Tor, ви побачите, що пропонує сайт.

Якщо вас трохи цікавлять домени .onion і ви хочете швидко подивитися на знайдену URL-адресу, є безкоштовні розширення для Firefox і Chrome, які використовують мережу Tor, не вимагаючи повноцінного браузера Tor. Як попередження, ви не отримаєте переваг анонімності Tor під час використання цих розширень, тому використовуйте їх лише в крайньому випадку.

Що таке Шовковий шлях?

У 2011 році в темній мережі відкрився сайт Silk Road. Цей анонімний ринок здебільшого використовувався для купівлі та продажу незаконних наркотиків без ризику надання особи чи облікових даних. Рахунки продавців можна було відкривати за невелику плату, а трансакції здійснювалися в біткойнах з використанням автоматичного рахунку умовного зберігання для перевірки.

Значний галас був викликаний у 2013 році, коли ФБР закрили Шовковий шлях і конфіскував біткоїни на суму майже 30 мільйонів доларів. Засновник сайту також був ідентифікований та офіційно пред’явлено обвинувачення. Через кілька місяців у темній мережі з’явилася нова версія Silk Road, керована новим набором адміністраторів. У 2014 році Silk Road 2.0 також був захоплений і закритий. Сьогодні існує третя версія Silk Road, і користувачі темної мережі погоджуються, що якщо її закриють, на її місці з’явиться четверта версія.

Висновок

Якщо ця стаття чомусь вас навчила, так це тому, що глибока і темна мережа вимагає обережності. Ваша перша лінія захисту – шифрування VPN, яке анонімізує ваше інтернет-з’єднання від більшості форм спостереження та кібератак. Ми рекомендували декілька провідних постачальників VPN, які, у поєднанні з здоровим глуздом, забезпечать вам безпеку в інших областях Інтернету.

Який ваш досвід роботи з темною та глибокою мережею? Чи є у вас якісь поради щодо безпеки? Дайте нам знати нижче.