Коли йдеться про шкідливе програмне забезпечення, на думку зазвичай спадають віруси, що руйнують операційну систему, крадуть дані або блокують доступ до них. Проте часто ігнорується одна з найсерйозніших загроз – кейлогери.

Кейлогери – це надзвичайно небезпечний тип шкідливого ПЗ, який націлений на викрадення паролів, фінансової інформації та інших конфіденційних даних, що може призвести до значних фінансових втрат та проблем з ідентифікацією.

На жаль, стандартні засоби захисту, як антивірусні програми, часто виявляються недостатніми для ефективної боротьби з кейлогерами.

У цій статті ми розглянемо детальніше, що таке кейлогери, як вони працюють, і найголовніше – як захистити себе від цієї небезпечної загрози.

Що таке кейлогери?

Кейлогер – це програма або пристрій, який відстежує та записує кожне натискання клавіш на клавіатурі. Вся введена інформація зберігається у прихованому файлі, який потім відправляється хакеру, або завантажується на віддалений сервер чи веб-сайт.

Зловмисники використовують цю інформацію для крадіжки паролів, даних кредитних карток, а також конфіденційної інформації та планів компаній під час цілеспрямованих атак.

Кейлогери поділяються на два основні типи: програмні та апаратні, кожен з яких має свій спосіб роботи та потребує різних методів захисту.

#1. Програмні кейлогери

Програмні кейлогери – це найпоширеніший тип, що використовуються в масових атаках. Після встановлення на комп’ютер вони працюють у фоновому режимі, не розкриваючи свою присутність, та надсилають зібрані дані хакерам.

Вони можуть використовувати Windows API або працювати на рівні ядра Windows. Кейлогери на основі Windows API працюють як звичайні програми і часто маскуються під легітимне ПЗ, їх можна виявити у диспетчері завдань або у списку встановлених програм.

Кейлогери, що працюють на рівні ядра, мають вищий рівень доступу та можуть приховувати свою діяльність у інших процесах Windows, що робить їх виявлення складнішим без спеціалізованих антивірусних програм. Вони також мають більший доступ до інформації, оскільки працюють на системному рівні.

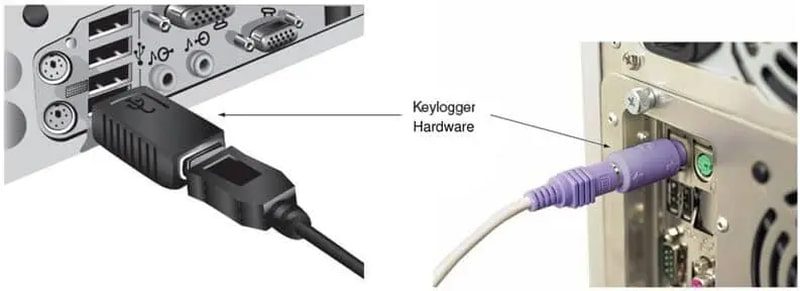

#2. Апаратні кейлогери

Апаратний кейлогер – це фізичний пристрій, який підключається до клавіатури або USB-порту для перехоплення даних. Оскільки це фізичний пристрій, його неможливо виявити за допомогою операційної системи або антивірусної програми. Однак, він може лише записувати натискання клавіш.

Деякі апаратні кейлогери можуть також встановлювати програмне забезпечення для збору більшої кількості даних. Інформацію хакери отримують за допомогою бездротових технологій або фізично забираючи пристрій.

Апаратні кейлогери часто використовуються під час цілеспрямованих атак на підприємствах для викрадення конфіденційної інформації.

Легальність використання кейлогерів

В більшості випадків кейлогери вважаються незаконними або неетичними. Однак, вони можуть мати законне застосування в певних випадках, наприклад, для моніторингу власних пристроїв або для батьківського контролю.

Встановлення кейлогера на власний пристрій зазвичай не є порушенням закону. Багато програм для моніторингу пристроїв для батьківського контролю або спостереження за працівниками містять функцію кейлоггера.

Деякі країни та регіони вимагають згоди на використання кейлогерів для моніторингу співробітників. Тому, перед застосуванням таких інструментів, важливо перевірити місцеве законодавство.

Звичайно, будь-яке встановлення кейлогера на чужому пристрої без згоди є незаконним.

Наскільки небезпечні кейлогери?

Основною метою кейлогерів є викрадення конфіденційної інформації, що є дуже небезпечним. На відміну від фішингових атак, які покладаються на помилки користувача, кейлогери безпосередньо перехоплюють все, що вводиться з клавіатури.

Хакери навчилися ефективно відфільтровувати великі масиви перехоплених даних, наприклад, вибираючи лише інформацію зі знаком @ або цифрами. Ось кілька причин, чому кейлогери можуть бути такими небезпечними:

Вони можуть мати додаткові функції

Сучасні кейлогери можуть робити більше, ніж просто записувати натискання клавіш. Вони можуть перехоплювати вміст буфера обміну, відстежувати дії в ОС, збирати URL-адреси та робити знімки екрана.

Загроза для ПК і смартфонів

Кейлогери становлять загрозу як для комп’ютерів, так і для смартфонів. Причому, мобільні версії можуть бути навіть більш досконалими та збирати більше даних, завдяки доступу до різноманітних дозволів.

Соціальна інженерія

Зловмисники можуть використовувати кейлогери для отримання інформації про жертву, що дозволить їм проводити більш витончені атаки соціальної інженерії та фішингові кампанії.

Порушення приватності та шантаж

Кейлогери можуть записувати приватні повідомлення та листування. У випадку цілеспрямованої атаки, ця інформація може бути використана для шантажу.

Як захиститися від кейлогерів?

Як і у випадку з іншим шкідливим ПЗ, профілактика інфікування кейлогерами полягає в використанні засобів захисту та обережності під час завантаження програмного забезпечення. Також існують методи, що дозволяють захистити себе навіть у випадку інфікування. Ось кілька способів захисту від кейлогерів:

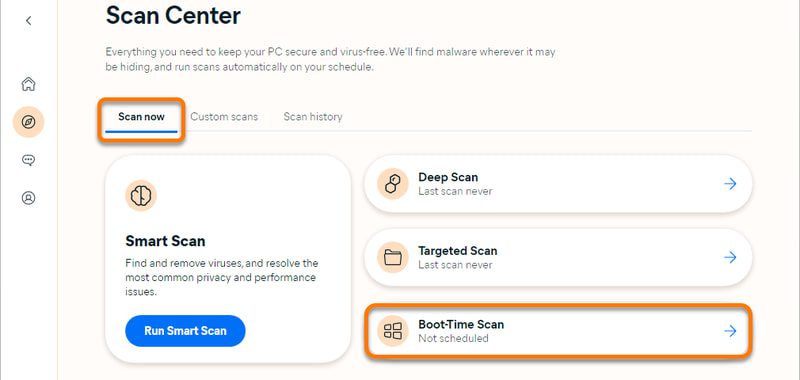

#1. Антивірус із захистом від кейлогерів

Звичайний антивірус може бути недостатньо ефективним проти кейлогерів. Вам потрібна потужна програма з функціями сканування на наявність кейлогерів та руткітів. Програми, як-от Avast One, забезпечують захист від шкідливого ПЗ, онлайн-безпеку та мають інструменти для видалення кейлогерів та виявлення руткітів.

Активний захист таких програм може запобігти встановленню більшості кейлогерів, незалежно від того, чи працюють вони на рівні Windows API, чи на рівні ядра.

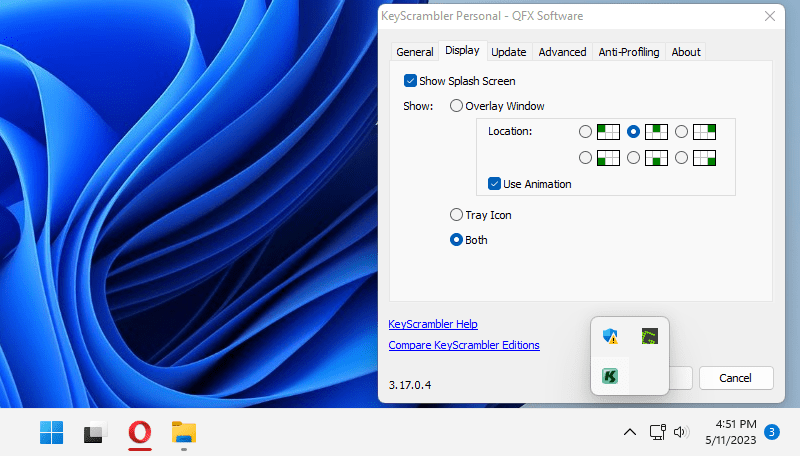

#2. Шифрування клавіатури

Програми для шифрування натискань клавіш шифрують дані на рівні ядра, гарантуючи, що лише потрібна програма може їх розшифрувати. Це захищає від перехоплення даних кейлогерами. Такі програми зазвичай мають перелік програм, для яких вони шифрують дані. Програма KeyScrambler підтримує сотні програм, включаючи браузери, автономні програми та бізнес-інструменти. Її безкоштовна версія захищає дані у браузері.

#3. Віртуальна клавіатура

Багато кейлогерів не відстежують введення тексту з віртуальної клавіатури. Для введення конфіденційної інформації, можна скористатися екранною клавіатурою, де літери вводяться кліками миші. У Windows її можна відкрити за допомогою комбінації клавіш Ctrl + Windows + O.

#4. Уникання підозрілих посилань і завантажень

Часто кейлогери встановлюються на комп’ютер разом із іншим програмним забезпеченням, маскуючись під легітимне ПЗ. Не завантажуйте програми із ненадійних джерел і будьте обережні під час інсталяції, щоб випадково не встановити додаткове шкідливе ПЗ.

Незаконний контент часто містить шкідливе ПЗ. Уникайте завантаження піратського контенту, хаків, читів та програм автоматичного виправлення.

Також остерігайтеся підозрілих посилань в електронних листах, що можуть вести на веб-сайти, які автоматично завантажують кейлогери.

#5. Менеджер паролів

Менеджер паролів зберігає всі ваші паролі у зашифрованому сховищі та автоматично заповнює дані для входу без використання клавіатури. Це унеможливлює викрадення паролів кейлогерами. Програма 1Password дозволяє зберігати паролі та документи як на ПК, так і на смартфоні. Однак, вам потрібно вводити головний пароль для доступу до програми, який також може бути перехоплений. Для цього використовуйте двоетапну перевірку.

#6. Двоетапна перевірка

Двоетапна перевірка забезпечує додатковий рівень безпеки, вимагаючи додаткового підтвердження за допомогою іншого пристрою. Навіть якщо пароль буде викрадений, хакеру потрібен доступ до вторинного пристрою. Майже всі менеджери паролів та популярні сервіси пропонують цю функцію.

#7. Уникнення загальнодоступних пристроїв

Загальнодоступні комп’ютери можуть містити як програмні, так і апаратні кейлогери. Не використовуйте їх для доступу до конфіденційної інформації. Якщо це необхідно, змінюйте свої паролі на захищеному пристрої.

#8. Обмеження встановлення програмного забезпечення

Якщо ви адмініструєте комп’ютери, заборона встановлення програмного забезпечення є ефективним способом захисту від кейлогерів. Обмежте можливість встановлення нових програм користувачами.

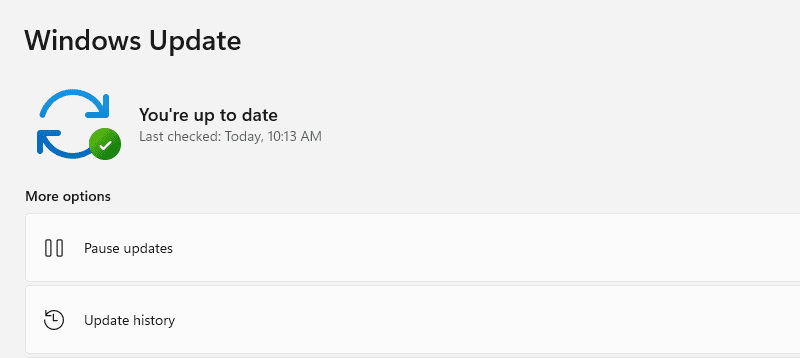

#9. Оновлення ОС

Застаріла операційна система може мати вразливості, що дозволяють встановлювати кейлогери. Регулярно оновлюйте операційну систему на всіх своїх пристроях, щоб отримати останні патчі безпеки.

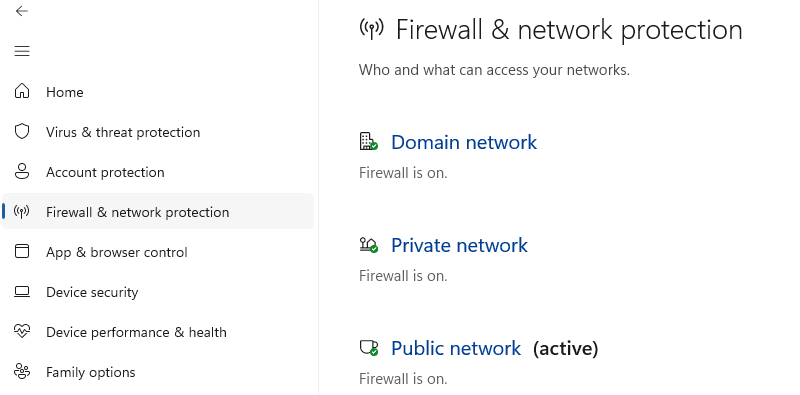

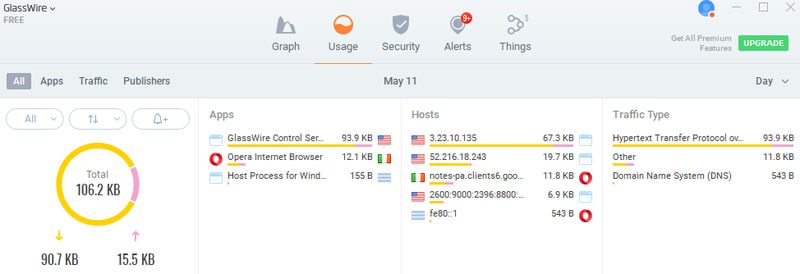

#10. Активний брандмауер

У Windows перевірте, що брандмауер не вимкнений. Кейлогери створюють підозрілі з’єднання, що часто блокуються брандмауером. Також можете скористатися програмами, як-от GlassWire, що відстежують всі мережеві з’єднання.

Ознаки зараження кейлогером

Якщо ви підозрюєте, що комп’ютер заражений, є декілька ознак та інструментів, що можуть допомогти це підтвердити. Ось кілька підказок:

#1. Зниження продуктивності

Різке зниження продуктивності комп’ютера, особливо затримки клавіатури та миші, може бути ознакою зараження кейлогером. Таке ПЗ може бути погано оптимізоване та споживати ресурси, особливо якщо надсилає дані хакеру у фоновому режимі.

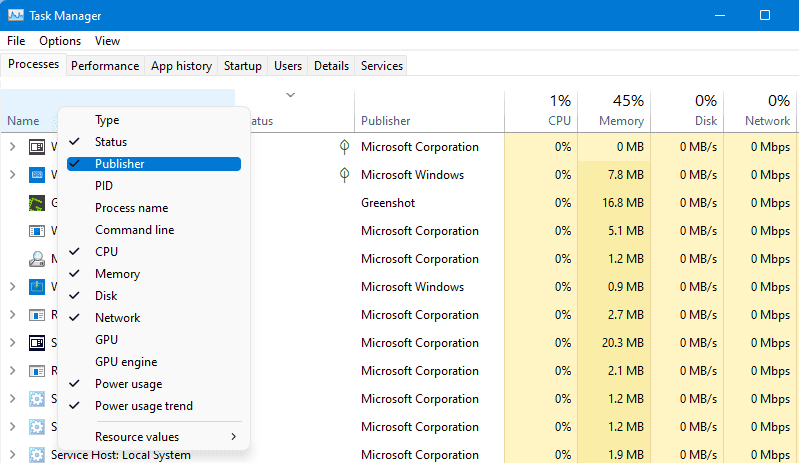

#2. Диспетчер завдань

Диспетчер завдань показує всі активні процеси. Кейлогер на основі Windows API може відображатися у списку процесів. Знайдіть процеси, що не належать до Windows, та перевірте їх в інтернеті. Підозрілі процеси можуть виявитися кейлогерами.

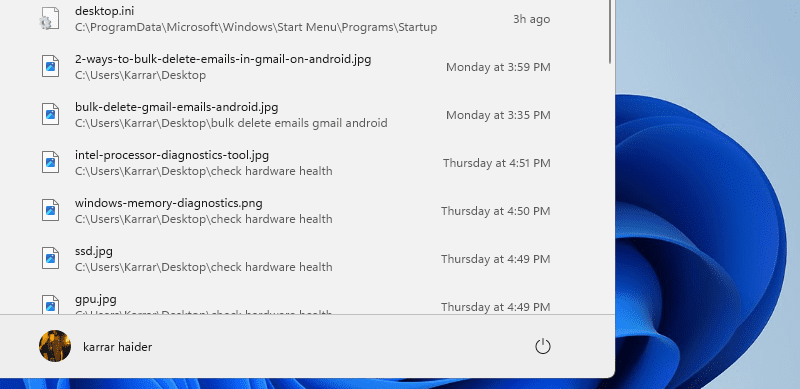

#3. Останні відкриті файли

Кейлогери можуть зберігати дані у прихованих файлах, які відображаються у розділі “Останні” у Windows. Перевірте наявність незнайомих файлів і перегляньте їх вміст, відкривши їх у блокноті.

У Windows 11 перейдіть до меню «Пуск» та натисніть на кнопку «Більше» у правому нижньому куті, щоб переглянути останні відкриті файли.

#4. Апаратні кейлогери

Апаратний кейлогер зазвичай має форму USB-пристрою з портом для клавіатури. Перевірте USB-порти та клавіатурний дріт на наявність підозрілих пристроїв. Також варто відкрити корпус комп’ютера і перевірити його внутрішні порти.

#5. Мережевий трекер

Мережеві трекери, як-от GlassWire, показують всі мережеві з’єднання, що дозволяє виявляти підозрілу активність. Програма може повідомляти вас про кожне нове з’єднання і показувати, яка саме програма його створила.

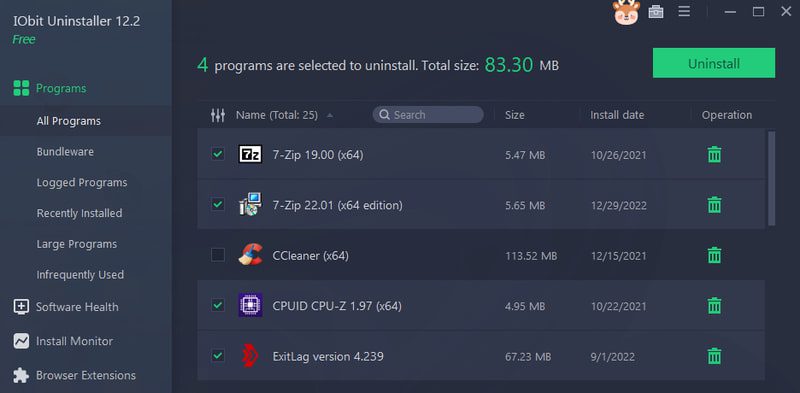

Що робити, якщо комп’ютер заражений?

Якщо ви виявили, що ваш комп’ютер заражений, потрібно якомога швидше позбавитись шкідливого ПЗ. Більшість програмних кейлогерів на основі Windows API можна видалити як звичайні програми.

Ось кілька дій, що допоможуть вам видалити кейлогер:

Видалення програм

Використовуйте сторонню програму для видалення, наприклад IObit Uninstaller, яка видалить не тільки основну програму, а й усі пов’язані з нею файли та записи реєстру. Якщо видалення не вдається, спробуйте запустити Windows у безпечному режимі та видалити ПЗ звідти.

Глибоке сканування антивірусом

Запустіть глибоке сканування антивірусною програмою, наприклад Avast One, що має сканування під час завантаження. Це дозволить виявити та видалити шкідливе ПЗ на рівні ядра.

Відновлення або перевстановлення ОС

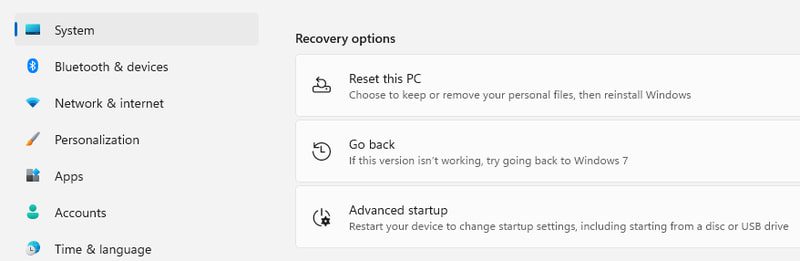

Якщо попередні методи не спрацювали, можна відновити ОС до попереднього стану, скинути її налаштування або перевстановити операційну систему. В налаштуваннях Windows перейдіть до розділу «Відновлення», щоб знайти ці параметри. Перед скиданням налаштувань обов’язково створіть резервну копію важливих даних.

Підсумки

Для захисту від шкідливого ПЗ, важливо бути обережним, уникати завантаження підозрілого контенту та вдумливо підходити до натискання будь-яких посилань. Зазвичай, базового захисту Windows Defender та брандмауера достатньо для безпечної роботи. Якщо вам потрібен більш надійний захист, комбінація Avast One та GlassWire буде хорошим вибором.

Також, можете використовувати безкоштовні та платні сканери для видалення вірусів.