Забезпечення безпеки даних у хмарних обчисленнях за допомогою BYOE

Одним із головних застережень щодо використання хмарних технологій, яке часто висувають критики, є питання безпеки. Модель BYOE (Bring Your Own Encryption – принеси своє шифрування) є ефективним способом посилення захисту ваших хмарних сервісів. Розгляньмо, як саме це працює.

У світі хмарних обчислень, користувач даних не має прямого контролю над їхнім зберіганням та обробкою, змушений покладатися на провайдера хмарних послуг (CSP). Для гарантування конфіденційності даних, поширеною практикою є їх шифрування.

Проте, шифрування даних, хоч і захищає їх від несанкціонованого доступу, також може ускладнити роботу з ними для авторизованих користувачів.

Уявімо компанію, яка зберігає свої дані у зашифрованому вигляді в інфраструктурі CSP. У такому випадку, потрібен надійний метод дешифрування, який би не створював перешкод у роботі користувачів з даними та додатками, і не погіршував їхній досвід користування.

Багато провайдерів хмарних послуг пропонують клієнтам можливість зберігати дані у зашифрованому вигляді, забезпечуючи інструменти для прозорого та непомітного дешифрування для авторизованих користувачів.

Однак, будь-який ефективний алгоритм шифрування потребує ключів. Якщо шифрування даних виконується самим CSP, який їх зберігає, то ключі шифрування також зберігаються цим CSP.

Таким чином, клієнт, використовуючи послуги CSP, не має повного контролю над своїми даними, оскільки довіряє CSP у зберіганні ключів шифрування в цілковитій безпеці. Будь-який витік ключів може зробити дані вразливими для несанкціонованого доступу.

Чому BYOE є важливим рішенням?

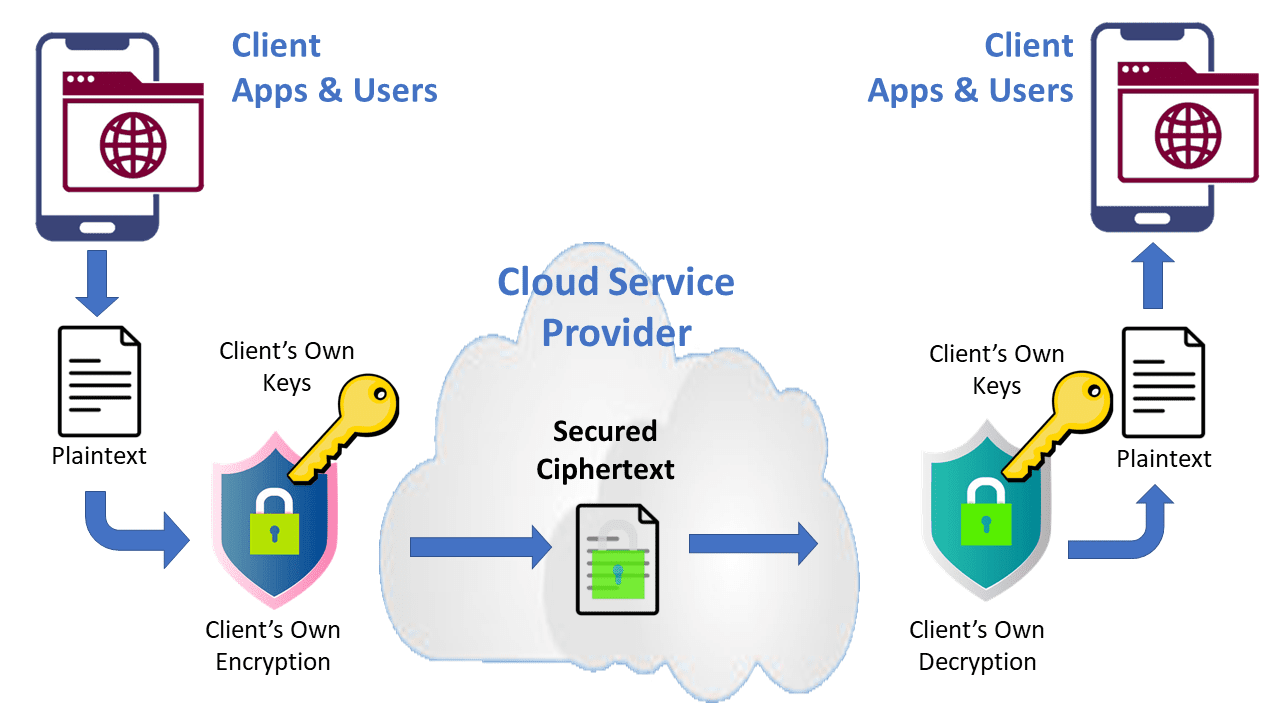

BYOE (також відомий як BYOK – Bring Your Own Keys, принеси свої ключі) – це модель безпеки, розроблена спеціально для хмарних обчислень. Вона дозволяє клієнтам хмарних сервісів використовувати власні інструменти шифрування та контролювати власні ключі. Зважаючи на новизну цих концепцій, різні компанії можуть трактувати ці абревіатури по-різному.

У моделі BYOE клієнти CSP розгортають віртуальний екземпляр власного програмного забезпечення для шифрування разом з додатком, що розміщується у хмарі.

Додаток налаштовується таким чином, щоб обробка всієї інформації відбувалася через програмне забезпечення для шифрування. Це програмне забезпечення шифрує дані та зберігає їх у зашифрованому вигляді у фізичному сховищі даних провайдера хмарних послуг.

Ключова перевага BYOE полягає в тому, що вона надає компаніям можливість використовувати хмарні сервіси для зберігання даних і додатків, дотримуючись вимог конфіденційності, встановлених регуляторами у певних галузях, навіть у багаторівневому середовищі.

Такий підхід дає змогу компаніям використовувати технологію шифрування, яка найкраще відповідає їхнім потребам, незалежно від ІТ-інфраструктури постачальника хмарних послуг.

Основні переваги використання BYOE

Використання BYOE надає наступні переваги:

- Підвищення рівня безпеки даних, що зберігаються на сторонніх інфраструктурах.

- Повний контроль над процесом шифрування даних, включаючи вибір алгоритму та ключів.

- Можливість моніторингу та контролю доступу, як додаткову опцію.

- Прозоре шифрування та дешифрування, яке не впливає на якість використання даних.

- Можливість посилення захисту за допомогою апаратних модулів безпеки.

Поширена думка, що шифрування даних є достатньою мірою захисту, але це не так. Рівень безпеки зашифрованих даних залежить від рівня захищеності ключів, які використовуються для їх дешифрування. Якщо ключі скомпрометовані, то і дані також, навіть якщо вони зашифровані.

BYOE є способом запобігти залежності безпеки ключів шифрування від дій та захисту третьої сторони, тобто вашого CSP.

BYOE – це надійний метод захисту даних, який усуває потенційний ризик порушення їхньої цілісності. З BYOE, навіть якщо ключі шифрування вашого CSP будуть зламані, ваші дані залишаться захищеними.

Принцип роботи BYOE

Система безпеки BYOE вимагає від CSP надання клієнтам можливості використовувати власні алгоритми шифрування та ключі.

Щоб використовувати цей механізм без негативного впливу на досвід користувача, необхідно розгорнути віртуальний екземпляр вашого програмного забезпечення для шифрування разом з додатками, які ви розміщуєте на вашому CSP.

Корпоративні додатки в системі BYOE повинні бути налаштовані так, щоб обробка всіх даних відбувалася через програму шифрування.

Ця програма є проксі-сервером між передньою та задньою частинами ваших бізнес-додатків, забезпечуючи, що дані ніколи не переміщуються та не зберігаються незашифрованими.

Важливо переконатися, що серверна частина ваших бізнес-додатків зберігає зашифровану версію ваших даних у фізичному сховищі даних вашого CSP.

BYOE проти нативного шифрування

Архітектура BYOE забезпечує більшу впевненість у захисті ваших даних, ніж стандартні рішення шифрування, які надає CSP. Це досягається завдяки архітектурі, яка захищає як структуровані бази даних, так і неструктуровані файли, та середовища великих даних.

Сучасні рішення BYOE дозволяють використовувати дані навіть під час операцій шифрування та зміни ключів. Крім того, використання BYOE для моніторингу та реєстрації доступу до даних є важливим засобом виявлення та запобігання загрозам.

Деякі рішення BYOE, як додаткову перевагу, пропонують високопродуктивне AES-шифрування з апаратним прискоренням та детальну політику контролю доступу.

Таким чином, вони можуть визначати, хто має доступ до даних, у який час та за допомогою яких процесів, без необхідності використовувати додаткові інструменти моніторингу.

Керування ключами

Окрім використання власного модуля шифрування, вам знадобиться програмне забезпечення для керування ключами шифрування (EKM), щоб керувати вашими ключами.

Це програмне забезпечення дозволяє ІТ-адміністраторам та адміністраторам безпеки керувати доступом до ключів, допомагаючи компаніям зберігати власні ключі та запобігати їхньому потраплянню до рук третіх осіб.

Існують різні типи ключів шифрування залежно від типу даних, які потрібно зашифрувати. Для забезпечення ефективності, програмне забезпечення EKM має підтримувати різні типи ключів.

Гнучке та надійне керування ключами шифрування є особливо важливим, коли компанії об’єднують хмарні системи з локальними та віртуальними системами.

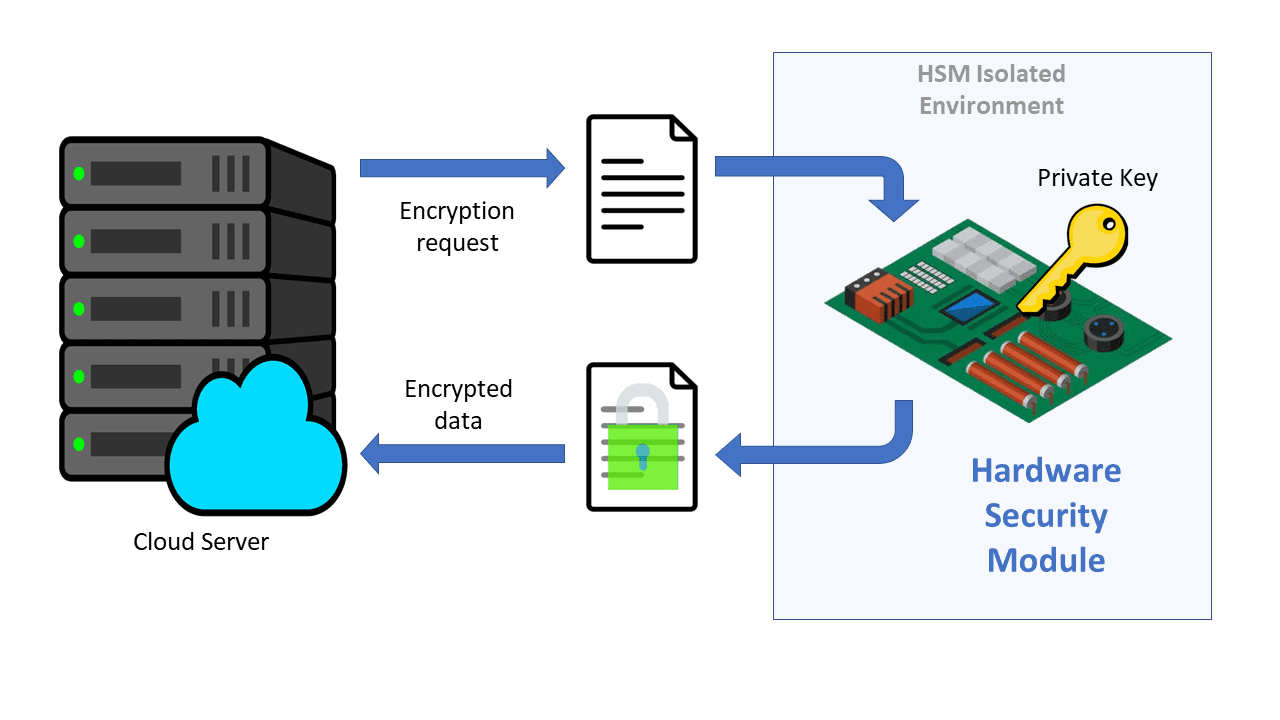

Посилення BYOE за допомогою HSM

Апаратний модуль безпеки (HSM) – це фізичний пристрій, який забезпечує швидке та надійне виконання криптографічних операцій, таких як шифрування, керування ключами, дешифрування та аутентифікація.

HSM розроблені для максимальної надійності та безпеки, і вони ідеально підходять для захисту конфіденційних даних. Вони можуть бути реалізовані як карти PCI Express, автономні пристрої з мережевими інтерфейсами Ethernet або як зовнішні пристрої USB.

Вони мають власні операційні системи, розроблені для забезпечення максимальної безпеки, а їхній доступ до мережі захищено брандмауером.

У поєднанні з BYOE, HSM виконує роль проксі-сервера між вашими бізнес-додатками та системами зберігання вашого CSP, обробляючи всі необхідні криптографічні операції.

Використання HSM для шифрування гарантує, що ці процеси не створюють затримок у роботі додатків. Крім того, HSM мінімізує ризик несанкціонованого втручання в управління ключами або алгоритмами шифрування.

Пошук стандартів

Вибираючи систему безпеки BYOE, важливо вивчити можливості вашого CSP. Як було зазначено, для забезпечення реальної безпеки даних в інфраструктурі CSP, провайдер повинен забезпечити можливість встановлення власного програмного забезпечення для шифрування або HSM разом з вашими додатками, щоб дані зберігалися зашифрованими у сховищах CSP, а ви та ніхто інший не мали доступу до ключів шифрування.

Також можна дослідити деякі провідні рішення посередника безпеки доступу до хмари для розширення існуючої системи безпеки організації.