Якщо ваш поштовий ящик раптово заполонила величезна кількість небажаних повідомлень, особливо якщо вони містять запити на підтвердження підписки, ви, ймовірно, стали жертвою так званого “бомбардування електронною поштою”. Зловмисники використовують цей метод, щоб відвернути вашу увагу від своїх справжніх намірів. Розглянемо детальніше, як це працює і що робити в такій ситуації.

Суть “бомбардування”

Бомбардування електронною поштою – це кібератака, при якій зловмисник намагається перевантажити вашу поштову скриньку великою кількістю повідомлень. Часто це не просто беззмістовний спам, а листи з підтвердженнями реєстрації на різних сайтах та сервісах. Зловмисник використовує спеціальний скрипт, який автоматично реєструє ваш email на численних форумах і сайтах розсилок. В результаті ви отримуєте безліч листів з проханням підтвердити реєстрацію, кожен з яких захаращує ваш поштовий ящик.

Хоча термін “бомбардування електронною поштою” іноді застосовують до перевантаження поштового сервера великою кількістю листів з метою його виведення з ладу, у більшості випадків сучасні поштові сервери (наприклад, Google або Microsoft) добре захищені від таких атак. Основна мета бомбардування в нашому випадку – не виведення з ладу сервера, а відвернення вашої уваги, щоб приховати інші, більш серйозні дії зловмисника.

Навіщо це робиться?

Основна ціль “бомбардування” – створити хаос у вашій поштовій скриньці та приховати важливі повідомлення. Наприклад, зловмисник міг отримати доступ до вашого облікового запису на сайті онлайн-магазину, на кшталт Amazon, та зробити велике замовлення на вашу адресу. Постійний потік спаму приховує листи з підтвердженням замовлення і доставки, що дає зловмиснику час на реалізацію своїх планів.

Також, якщо у вас є власний домен, зловмисник може спробувати його перенести на себе. У випадку зламу вашого банківського рахунку, спам-бомбардування приховає повідомлення про фінансові операції, що ускладнить ваше своєчасне реагування на несанкціоновані дії. Величезна кількість непотрібних листів відволікає від важливих повідомлень, і коли спам-атака припиняється, може бути вже надто пізно для вжиття необхідних заходів.

Крім того, іноді “бомбардування” використовується з метою заволодіння вашою електронною адресою. Якщо у вас проста, легко запам’ятовувана адреса, зловмисник може намагатися довести вас до відчаю, щоб ви відмовилися від неї. Після цього він може отримати контроль над вашою поштою та використовувати її у своїх цілях.

Як реагувати на атаку?

Якщо ви стали жертвою спам-бомбардування, перше, що потрібно зробити, це перевірити свої облікові записи на різних сайтах. Увійдіть до своїх онлайн-магазинів (наприклад, Amazon) і перевірте наявність несанкціонованих замовлень. Якщо ви виявили підозрілі покупки, негайно зв’яжіться зі службою підтримки цих сайтів.

Варто зробити додаткову перевірку. Наприклад, на Amazon зловмисники можуть архівувати замовлення, щоб приховати їх від вас. Користувач Reddit розповів, як знайшов прихований лист від Amazon про замовлення п’яти відеокарт на суму 1000 доларів, який був захований під завалами спаму. При спробі скасувати замовлення він не зміг його знайти, адже воно було заархівовано.

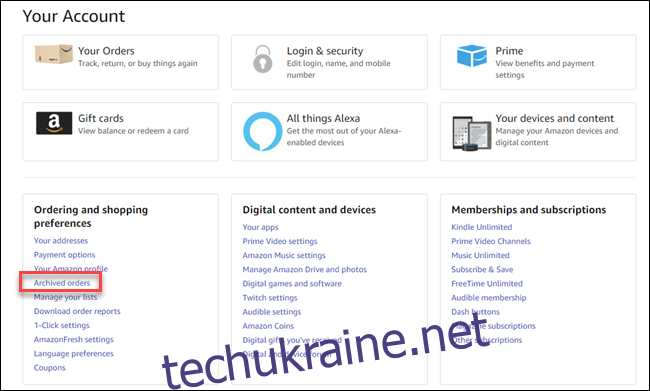

Ви можете перевірити наявність архівних замовлень на Amazon, зайшовши на сторінку Ваш рахунок та вибравши “Архівні замовлення” у розділі “Налаштування замовлень та покупок”.

Також рекомендується видалити всі збережені способи оплати з цих сайтів. Це унеможливить для зловмисника повторне використання ваших платіжних даних.

Перевіривши сайти онлайн-покупок, перейдіть до перевірки банківських рахунків і рахунків кредитних карток на наявність несанкціонованих транзакцій. Повідомте про ситуацію свої фінансові установи, щоб вони могли заблокувати рахунок та допомогти вам знайти підозрілу активність. Якщо у вас є домени, зверніться до свого провайдера для їх блокування, щоб запобігти їх незаконному перенесенню.

У разі виявлення зламу одного з ваших сайтів, необхідно негайно змінити пароль. Використовуйте надійні, унікальні паролі для кожного важливого облікового запису. Менеджер паролів може спростити цей процес. За можливості, увімкніть двофакторну аутентифікацію для всіх сайтів, які її пропонують. Це підвищить захист від несанкціонованого доступу, навіть якщо зловмисники отримають ваш пароль.

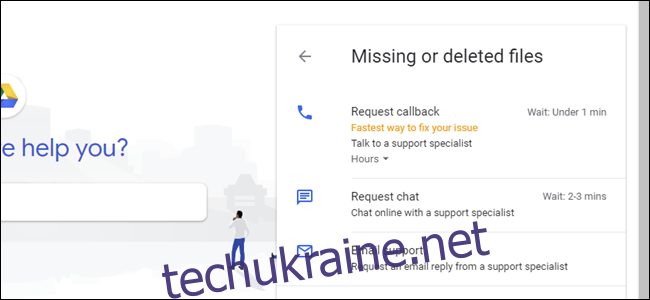

Після захисту облікових записів необхідно очистити поштову скриньку. Зверніться до служби підтримки свого поштового сервісу. На жаль, зв’язатися зі службою підтримки Google може бути складно. На сторінці контактів Google немає прямого способу зв’язку для більшості користувачів. Тільки платні користувачі Google One або G Suite можуть звернутися до служби підтримки безпосередньо. Звичайним користувачам Gmail доведеться розбиратися з проблемою самостійно. Спробуйте створити фільтри для сортування спаму. Знайдіть спільні елементи в листах, що приходять, та перемістіть їх до спаму або кошика. Будьте уважні, щоб не відфільтрувати важливі листи.

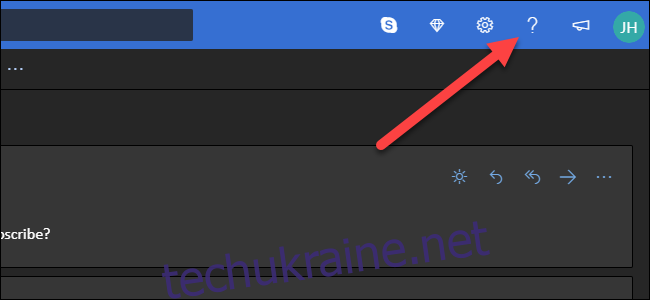

Користувачі Outlook.com можуть скористатися вбудованою довідкою. Увійдіть до пошти та натисніть на знак питання у верхньому правому куті.

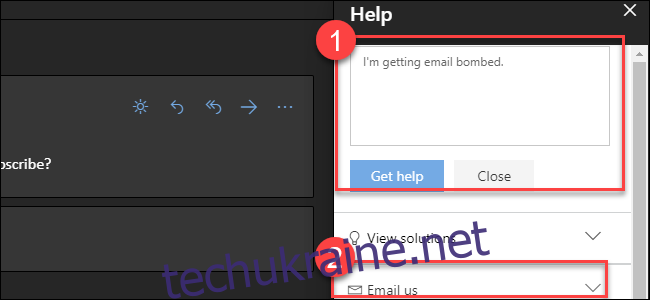

Введіть “Я отримую бомбардування електронної пошти” та натисніть “Отримати допомогу”. Вам запропонують “надіслати нам електронний лист”, скористайтеся цією опцією.

Служба підтримки має допомогти вам у вирішенні проблеми. Тим часом створіть правила для фільтрації небажаних листів.

Якщо ви використовуєте іншого провайдера, спробуйте звернутися до його служби підтримки та налаштуйте фільтри. У жодному разі не видаляйте свій обліковий запис або електронну адресу, бо саме цього може добиватися зловмисник. Відмова від адреси дає йому можливість заволодіти нею.

Потрібно просто перечекати

На жаль, ви не можете самостійно зупинити “бомбардування”. Якщо ваш провайдер не може або не хоче допомагати, вам доведеться перечекати атаку. Вона може тривати як один день, так і набагато довше. Повідомте про ситуацію своїх близьких та надайте їм альтернативні способи зв’язку. Рано чи пізно зловмисник або отримає бажане, або зрозуміє, що ви захищені, і перейде до іншої, більш легкої цілі.