Методика шифрування, що ґрунтується на решітках, є винятковим способом забезпечення захисту інформації через застосування різноманітних математичних формул.

Криптографія має кілька варіацій. У широкому сенсі, вона застосовує набір кодів для кодування ваших даних.

Протягом тривалого часу, криптографічні інструменти, такі як схеми шифрування, використовували спеціалізовані конструкції. Їхня надійність цілком залежала від евристичних міркувань та інтуїції.

Додатково, коди стають простішими для злому; тому, захист даних є викликом для тих, хто використовує системи безпеки на основі кодів.

Інша проблема полягає у недостатній стійкості існуючих криптографічних стандартів. Розвиток квантових обчислювальних систем може ще більше підірвати ці стандарти, що призведе до підвищення інтересу користувачів.

З цих причин, кодування особистої інформації є критично важливим для всіх. З часом виникла потреба в новому підході або техніці, яку ніхто не зміг би зламати. Потрібні були вдосконалені стандарти, здатні захистити дані навіть після появи квантових комп’ютерів.

Після інтенсивних роздумів, був розроблений новий метод, відомий як криптографія на основі решіток.

У цій статті я розгляну криптографію на основі решіток, її важливість, механізм дії та інше.

Отже, почнімо!

Що таке криптографія?

Криптографія є методом захисту комунікації та інформації, використовуючи широкий спектр кодів, щоб забезпечити можливість читання та обробки інформації лише тими, кому вона призначена. Це запобігає несанкціонованому доступу до даних.

Термін “криптографія” походить від поєднання двох слів: крипто та письмо.

Тут “crypt” означає “прихований”, а “graphy” означає “письмо”.

Методи, що застосовуються для захисту вашої інформації, базуються на різних математичних концепціях та обчисленнях на основі правил, тобто алгоритмів, що трансформують повідомлення у складну задачу, яку складно розшифрувати.

Існує три основні види криптографії:

- Криптографія з симетричним ключем: цей тип системи шифрування дозволяє відправнику та одержувачу повідомлення використовувати один ключ для кодування та декодування повідомлень. Цей метод є простішим та швидшим.

- Хеш-функції: у цьому алгоритмі ключ не потрібен. Хеш-значення обчислюється на основі відкритого тексту, вміст якого важко відновити. Багато операційних систем застосовують цей метод для кодування паролів.

- Криптографія з асиметричним ключем: згідно з цим підходом, для кодування та декодування інформації використовується пара ключів – один для шифрування, а інший для дешифрування. Перший ключ є відкритим, тоді як другий ключ є закритим і відомий тільки одержувачу.

Що таке криптографія на основі решітки?

Криптографія на основі решітки – це загальний термін для криптографічних алгоритмів, що включають решітки. Вона застосовується в постквантовій криптографії для захисту інформації. На відміну від широко розповсюджених схем, решіткові схеми є більш стійкими та можуть протистояти атакам квантових комп’ютерів.

Якщо вам цікаво, що таке решітка в контексті решіткової криптографії, я поясню.

Решітка нагадує сітку, наприклад, міліметровий папір, з використанням набору точок, розташованих у перехресному порядку. Це не обмежена структура; решітка визначає шаблон, який продовжується нескінченно. Набір точок відомий як вектор, до якого можна додавати будь-які цілі кратні числа. Складно знайти точки цієї нескінченної сітки, що знаходяться поблизу певної точки, скажімо, 0.

Крім того, решіткова криптографія використовує складні математичні задачі для кодування даних, що ускладнює зловмисникам вирішення цих задач та викрадення інформації.

Говорячи про історію, решіткову криптографію вперше представив Міклош Айтай у 1996 році, і її безпека ґрунтувалася на задачах, пов’язаних з решітками.

У 1998 році Джозеф Х. Сільверман, Джилл Пайфер та Джеффрі Хуфштейн запропонували схему шифрування з відкритим ключем на основі решітки. Проте, цю схему не було надто важко зламати. Зрештою, у 2005 році Одед Регев представив першу схему шифрування з відкритим ключем, яка, як доведено, витримує навіть найгірші сценарії.

З того часу подальша робота зосереджувалася на підвищенні ефективності первинної схеми шифрування. У 2009 році Крейг Гентрі запропонував першу гомоморфну схему шифрування, що базується на складних задачах, пов’язаних з решітками.

Приклади: CRYSTALS-Dilithium (алгоритм цифрового підпису) та CRYSTALS-KYBER (алгоритм шифрування з відкритим ключем та встановлення ключа).

Як працює криптографія на основі решітки?

Для кращого розуміння принципу дії решітки, розглянемо деякі ключові поняття:

- Решітки: решітки, по суті, є сіткою з регулярними інтервалами, що складається з безлічі нескінченних точок.

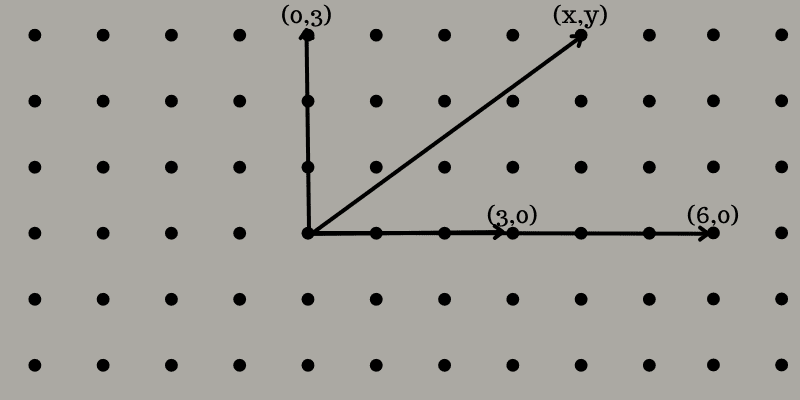

- Вектор: вектор – це ідентифікатор точки, а числа в ньому є координатами. Наприклад, (2,3) – це вектор із двома координатами 2 та 3. Решітка – це сукупність цих векторів у нескінченному ряді.

- Базис: решітки мають великі обсяги даних, але комп’ютери мають обмежену пам’ять. Тому математики та криптографи розробили стислий метод використання решіток. Отже, вони використовують “базис” решітки. Це набір векторів, за допомогою якого можна представити будь-яку точку у сітці решітки, яка її формує.

Для наочності розглянемо приклад двовимірної решітки. Тут ви бачите сітку точок на плоскій поверхні, схожу на аркуш паперу. Виберемо дві або більше точок, які не лежать на одній прямій, що проходить через початок координат.

Наприклад, ви вибираєте (3,0) та (0,3). Щоб створити третю точку, використовуючи ці точки, потрібно вибрати два цілі числа, скажімо 2 та -1. Помножте координати (3,0) на 2, щоб отримати (6,0), а (0,3) на -1, щоб отримати (0, -3). Додайте отримані значення, щоб отримати (6,-3).

За допомогою цього методу можна створити всю сітку точок, що рівномірно розташовані по вертикалі та горизонталі. Можна позначити координати як (x,y), де x та y є парними числами, включаючи 0.

Решітки можна поділити на три категорії:

- Аперіодична: аперіодична решітка – це візерунок, який не повторюється точно, але при цьому немає перекриттів або прогалин.

- Хаотична: хаотична решітка – це візерунок з перекриттями та прогалинами, який вносить випадковість у ваше рівняння.

- Періодична: періодична решітка – це візерунок, що повторюється знову і знову без перекриттів або розривів.

Кожна решітка функціонує як шаблон, де лише той, хто знає вектор, може розшифрувати повідомлення. Оскільки вона містить багато візерунків, зловмиснику важко визначити вихідну точку та ключ для її розшифрування. Незалежно від того, чи маєте ви решітки з 10 або 100 точками, лише той, хто має правильний ключ, може розшифрувати інформацію.

Якщо зловмисника попросять вибрати дві випадкові точки, йому буде важко визначити, яка точка на решітці з 10 точками веде до решітки зі 100 точками. Отже, якщо ви маєте ключ, то можете без проблем розшифрувати повідомлення.

Переваги криптографії на основі решітки

Криптографія на основі решітки надає багато переваг як для окремих осіб, так і для організацій.

Знижене споживання енергії

Споживання енергії зростає зі збільшенням використання будь-якої системи. Незважаючи на те, що криптографія на основі решітки є швидшою, вона споживає менше енергії в порівнянні з іншими методами шифрування. Це зумовлено тим, що решіткова криптографія реалізується апаратно, що призводить до зменшення енергоспоживання.

Наприклад, процесори, розроблені для майнінгу криптовалют, є енергоефективнішими, ніж звичайні процесори, якщо використовують криптографію на основі решітки.

Високошвидкісні обчислення

На відміну від інших криптографічних алгоритмів, схема решіткового шифрування обчислюється набагато швидше. Швидкий час обчислень призводить до збільшення продуктивності, що забезпечує кращу реакцію в реальному часі, наприклад, в онлайн-іграх або потоковому відтворенні медіа.

Простота впровадження та гнучкість

На сьогоднішній день, підприємства шукають гнучкість і економію часу. Решіткову криптографію легко впроваджувати, оскільки вона потребує менше ресурсів та є доступною. Її також можна легко реалізувати на готовому обладнанні.

Крім того, решіткова криптографія використовується в багатьох додатках, таких як цифрові підписи, обмін ключами та шифрування на основі паролів. Вона не обмежується одним шаблоном; натомість ви можете створювати решітки різними способами, що забезпечує велику гнучкість.

Оптимальні розміри ключів

Розміри криптографічних ключів, основаних на решітках, є малими, але не настільки малими, як у класичних криптографічних алгоритмах або квантово-безпечних схемах на базі ізогенії. Таким чином, ви можете використовувати ці ключі у стандартних протоколах.

Різноманітність застосувань

Решітки дозволяють користувачам вирішувати різноманітні питання безпеки, включаючи практичні рішення, такі як підписи та схеми обміну ключами. Додатково, ви можете створювати захищені канали у вашій організації для забезпечення безпеки даних кожного, використовуючи, наприклад, повністю гомоморфне шифрування та шифрування на основі ідентифікації.

Математична основа

Оскільки алгоритм повністю базується на математичних задачах, важко отримати його справжнє рішення, якщо ви не знаєте ключа. Це дає впевненість окремим особам і фахівцям у питаннях безпеки їхньої інформації.

Зрозумілість

Алгоритми, що використовуються в решітковій криптографії, базуються на простій лінійній алгебрі, що вимагає мінімальних математичних знань для розуміння принципів її роботи. Отже, ви можете впровадити її швидко, забезпечуючи швидку безпеку та ефективність.

Навчальні ресурси

Якщо ви хочете дізнатися більше про цю технологію, ось декілька книг та курсів, на які можна звернути увагу. Вони доступні онлайн та можуть допомогти вам стати професіоналом у цій сфері. Давайте розглянемо ці книги та курси.

#1. Криптосистеми на основі решітки: огляд конструкції

Автори книги Цзян Чжан та Чженфен Чжан зосереджуються на криптосистемах на основі решітки, які вважаються найперспективнішими постквантовими криптосхемами. У цій книзі представлені основні відомості про правильну побудову рівня безпеки на основі задач, пов’язаних з решітками.

Основна мета – надати читачам інструмент, що дозволяє обирати відповідну решітку для конструювання криптосистем. Це включає в себе розробку шифрування на основі атрибутів, цифрових підписів, обміну ключами, шифрування на основі ідентифікації та шифрування з відкритим ключем.

#2. Криптографія з відкритим ключем на основі решітки в апаратному забезпеченні

Книга написана Суджоєм Сінгха Роєм та Інгрід Вербауведе. Вони пояснюють, наскільки ефективною є реалізація криптографії з відкритим ключем, яка розв’язує критичні проблеми безпеки великих обсягів даних, що генеруються мережею підключених пристроїв. Цими пристроями можуть бути мітки радіочастотної ідентифікації, настільні комп’ютери тощо.

Автори також досліджують реалізацію постквантового гомоморфного шифрування та схем криптографії з відкритим ключем.

#3. Решітки та їх застосування в криптографії:

Це не книга, а дисертація, написана Мерве Чакір у 2014 році під час отримання ступеня бакалавра з комп’ютерної інженерії. Метою є вивчення особливостей криптосистем на основі решіток і дослідження, як застосування підписів та схем шифрування стає небезпечним з появою квантових комп’ютерів.

У дисертації автор пропонує альтернативну криптографію, що базується на найгірших сценаріях проблем, пов’язаних із решітками. Надійність та безпека обчислювальних задач аналізуються шляхом співпраці між теорією складності, криптографією з відкритим ключем та лінійною алгеброю.

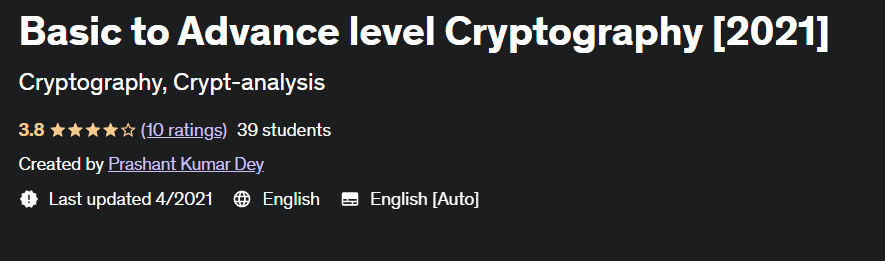

#4. Криптографія від базового до просунутого рівня

Цей курс, представлений на Udemy, надає чітке розуміння криптографії та пов’язаної з нею термінології. Під час цього курсу ви дізнаєтесь про криптографію, хешування, злам та розшифрування кодів, криптоаналіз та дешифрування шифрів.

Курс містить 5 розділів, 17 лекцій, а загальна тривалість становить 2 години 7 хвилин. Щоб записатися на цей курс, вам достатньо мати базові знання комп’ютерів та математики середньої школи.

Висновок

Криптографія – це простий, але потужний інструмент для захисту інформації, що зберігається у ваших системах. Вона використовує складні математичні задачі та різноманітні алгоритми для захисту даних, що є основною метою кожного на сьогодні.

Криптографія на основі решітки є одним із найнадійніших механізмів безпеки, що використовує просту лінійну алгебру для шифрування даних. Вона включає решітки, вектори та базиси, які використовуються для створення жорсткої моделі. Метод дешифрування залежить від шаблонів, і для цього необхідно знати вихідну точку. Якщо у вас є ключ, то ви можете легко розшифрувати дані.

Таким чином, криптографія на основі решітки є перевіреним методом захисту даних як для окремих осіб, так і для організацій, що діють у багатьох секторах, від ІТ-компаній та фірм, що надають послуги безпеки, до фінансів та багатьох інших.

Ви також можете прочитати про хмарну криптографію.