Аналіз програмного складу (SCA) – це методика, яку сучасні IT-команди можуть застосовувати для ідентифікації та керування всіма компонентами з відкритим вихідним кодом.

Для забезпечення безпеки та відповідності нормативним вимогам компанії повинні мати повну інформацію про використовуване програмне забезпечення та його структуру.

Використання програми з пошкодженими або вразливими компонентами з відкритим кодом завжди несе ризик експлуатації зловмисниками.

Такий інцидент може призвести до втрати конфідційних даних компанії та клієнтів, що зберігаються в програмі, а також до втрати довіри, витоку бізнес-інформації, фінансових збитків і штрафів за недотримання вимог.

Тому важливо знати, які компоненти використовуються, а також усі ліцензійні зобов’язання та обмеження програмного забезпечення з відкритим кодом.

Проте, виконання цього процесу вручну є складним завданням, адже існує великий ризик пропустити вразливості в коді.

Інструменти SCA спрощують цей процес, автоматично аналізуючи компоненти з відкритим кодом.

У цій статті ми детально розглянемо SCA та його важливість для безпеки програм.

Залишайтеся з нами!

Що таке аналіз програмного складу (SCA)?

Аналіз програмного складу (SCA) – це процес виявлення компонентів з відкритим вихідним кодом, які входять до складу кодової бази програми. Цей автоматизований процес є частиною тестування безпеки програм, що оцінює безпеку, якість коду та відповідність нормам.

На ринку існує багато інструментів SCA, які можуть автоматизувати цей процес. Ці інструменти допомагають виявляти та керувати компонентами з відкритим кодом, їхніми прямими та непрямими залежностями, допоміжними бібліотеками, застарілими залежностями, потенційними вразливостями та експлойтами.

Сканування програми за допомогою інструмента SCA створює вичерпний перелік матеріалів з повною інвентаризацією активів програми, що дає змогу краще зрозуміти процес її створення та оцінити її безпечність.

Концепція SCA не є новою. Зі зростанням популярності інструментів з відкритим кодом, обумовленим їх доступністю та економічною вигодою, SCA став необхідним процесом забезпечення безпеки програм.

Рішення SCA надають розробникам кращі інструменти та допомагають інтегрувати безпеку в життєвий цикл розробки.

Як працює SCA?

Для проведення аналізу SCA за допомогою відповідного рішення, необхідно спрямувати його на файли збірки програми. Ці файли можуть знаходитися на проміжному сервері, робочому комп’ютері розробника або в каталозі збірки з конвеєра CI/CD.

Інструменти SCA сканують кодову базу програми для виявлення файлів, які можуть належати стороннім продуктам. Для ідентифікації використовуються різні методи, зокрема порівняння хешів файлів з відомим списком хешів.

Під час запуску інструмента SCA, він обчислює хеші файлів у вашій програмі та зіставляє їх зі списком. У разі збігу, інструмент ідентифікує продукт та його версію, а також аналізує вихідний код на наявність приватних фрагментів, які використовуються у вашому коді.

Інструменти SCA постійно оновлюють список вразливостей, що дає змогу виявляти проблеми у програмі навіть через роки після її випуску. Вони можуть перевіряти код з відкритим вихідним кодом, менеджери пакетів, двійкові файли, файли маніфесту, образи контейнерів та інше.

Після ідентифікації компонентів з відкритим кодом, інструмент формує специфікацію матеріалів (BOM) та порівнює її з різними базами даних, як комерційними, так і державними, наприклад, Національною базою даних про вразливості (NVD).

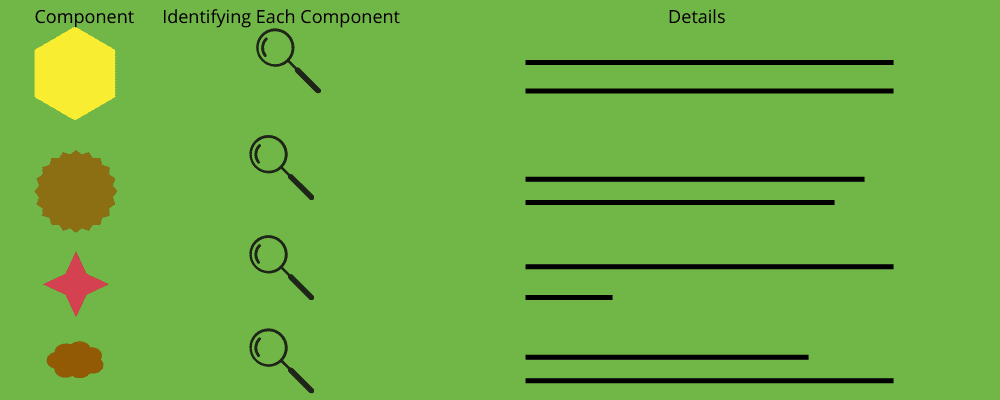

Інструмент SCA може надавати різні результати, такі як:

- Список ліцензій: це перелік ліцензій, пов’язаних зі сторонніми компонентами, що використовуються в програмі. Ці ліцензії можуть мати обмежувальний характер, створюючи ризики для бізнесу, яких можна уникнути.

- Перелік матеріалів (BOM): це перелік сторонніх пакетів програмного забезпечення, призначений для забезпечення безпеки та відповідності нормам.

- Відомі вразливості: це критичні недоліки безпеки у сторонніх компонентах програмного забезпечення, що допомагає визначити ступінь серйозності та тип вразливості в конкретних файлах.

Інструменти SCA можуть виявляти ліцензії, аналізувати якість коду, використовуючи контроль версій, історію внесків тощо. Ця інформація допомагає розробникам ідентифікувати потенційні вразливості безпеки та відповідності та швидко вирішувати проблеми.

Ключові характеристики SCA

Основні особливості SCA:

Точна специфікація

Інструмент SCA точно створює специфікацію матеріалів (BOM) для ваших програм. Вона містить детальний опис компонентів програми, версії, що використовуються, та типи ліцензій. BOM допомагає розробникам і командам безпеки краще зрозуміти компоненти додатків та оцінити їхні проблеми з ліцензуванням і безпекою.

Це дозволяє оперативно усувати вразливості та захищати програму та дані від зловмисників.

Пошук і відстеження компонентів

Відстеження компонентів вручну є складним, а іноді й неможливим завданням, оскільки компанії взаємодіють з різними ланцюгами постачання, включаючи сторонніх постачальників, партнерів, проєкти з відкритим кодом тощо.

Інструмент SCA знаходить всі компоненти з відкритим вихідним кодом у вихідному коді програми, залежностях збірки, контейнерах, підкомпонентах, двійкових файлах і компонентах ОС.

Забезпечення політики

Відповідність ліцензіям та оцінка безпеки є важливими для всіх підрозділів організації. SCA підкреслює необхідність формування політик безпеки, надання знань про ОС та навчання персоналу, а також швидкого реагування на інциденти безпеки та порушення ліцензій. Інструменти SCA можуть автоматизувати процеси затвердження, налаштування використання та видачі рекомендацій щодо виправлення.

Постійний моніторинг

Ефективне керування робочими навантаженнями підвищує продуктивність усієї команди. Інструменти SCA забезпечують безперервний моніторинг програми для виявлення проблем безпеки та вразливостей. Налаштування активних сповіщень дозволяє оперативно отримувати інформацію про виявлені вразливості.

Комплексна база даних

Кожне рішення SCA має базу даних, що постійно поповнюється з різних джерел. Повнота бази даних прямо впливає на якість виявлення компонентів з відкритим кодом та пов’язаних з ними ризиків.

Відсутність детальної та регулярно оновлюваної бази даних ускладнює виявлення компонентів і їхніх правильних версій, що заважає вчасно оновлювати ліцензії, застосовувати виправлення та вирішувати проблеми безпеки.

Інвентар

Процес SCA починається зі сканування для створення інвентаризації, що містить всі компоненти програми з відкритим кодом, включаючи транзитивні та прямі залежності.

Детальний перелік компонентів дозволяє легко керувати програмою, виконувати контроль версій і створювати виправлення. Також необхідно забезпечити відповідність ліцензіям кожного використовуваного компонента, що неможливо без повного списку компонентів.

Розширена звітність

Якісний інструмент SCA надає широкий спектр звітів для різних цілей: інвентаризація, ідентифікація ліцензій, відстеження помилок, вразливостей та належна обачність.

Звіти надають важливу інформацію на кожному етапі, дозволяючи приймати обґрунтовані рішення щодо керування компонентами програми, контролю версій, вимог до відповідності та безпеки. Вони також корисні для DevSecOps і DevOps.

Відповідність ліцензії

Після ідентифікації всіх компонентів з відкритим кодом, інструмент SCA надає детальну інформацію про кожен з них, включаючи дані про ліцензію, її сумісність з бізнес-політикою та вимоги до посилання.

Це необхідно для забезпечення відповідності ліцензіям та уникнення використання компонентів, які не відповідають політикам або створюють ризики сумісності.

Підтримка кількох мов

Рішення SCA підтримують багато мов програмування та сумісні з різними програмами та проектами.

Інтеграція

Інструменти SCA легко інтегруються з різними середовищами збірки на різних етапах життєвого циклу розробки. Вони підключаються до репозиторіїв, серверів CI, менеджерів пакетів, IDE та інструментів збірки.

Це надає розробникам можливість вибору найбільш підходящого середовища для проєкту та спрощує їхню роботу.

Переваги SCA

Організації різного розміру розробляють програми для різноманітних потреб. Не всі мають достатньо ресурсів для їх розробки, особливо індивідуальні розробники та малий бізнес.

Тому вони часто використовують компоненти з відкритим кодом, які можна вільно використовувати та змінювати. Розробники та команди все частіше використовують такі компоненти для створення своїх програм, проте не всі з них є безпечними.

Саме тут інструменти SCA стають у нагоді, ідентифікуючи всі компоненти з відкритим кодом у програмі, їхню безпеку та сумісність. Це прискорює виявлення проблем з ліцензуванням та вразливостей, зменшує витрати на виправлення та забезпечує автоматичне сканування для виявлення та усунення проблем безпеки.

Детальні переваги:

Усунення бізнес-ризиків

Більшість компаній не мають повного уявлення про всі компоненти, що використовуються у їхніх програмах. Причиною може бути використання компонентів сторонніх постачальників. Незнання складу програми створює ризики, пов’язані з кібератаками.

Аналіз програмного складу (SCA) дозволяє зрозуміти, які компоненти з відкритим кодом використовуються. Завдяки цьому можна швидко реагувати на проблеми, використовуючи автоматизацію та відповідні процеси, захищаючи себе від ризиків безпеки та порушення ліцензій.

Інновації

Використання компонентів з відкритим вихідним кодом забезпечує більшу гнучкість, свободу, економію часу та коштів. Це дозволяє зосередитися на інноваціях для задоволення вимог ринку. SCA робить інноваційні продукти безпечнішими та відповіднішими, забезпечуючи ефективне управління ліцензіями.

Пріоритезація вразливостей

Сучасні рішення SCA спрощують процес виявлення та усунення проблем. Якісний інструмент SCA пропонує можливості пріоритезації вразливостей з відкритим кодом завдяки проактивній та автоматичній ідентифікації вразливостей безпеки. Це дозволяє визначити пріоритетність вирішення проблем на основі звіту про серйозність.

Розробники та фахівці з безпеки можуть зосередитися на найбільш критичних вразливостях, що можуть бути використані зловмисниками.

Швидке усунення вразливостей

Інструменти SCA допомагають швидко усувати вразливості програм, автоматично визначаючи їх місцезнаходження та пропонуючи способи виправлення, а також надаючи інформацію про вплив виправлень на збірку.

Інструменти SCA можуть запускати автоматизований процес виправлення на основі серйозності вразливості, її виявлення, показника серйозності, випуску нової версії та політики вразливостей, створеної на основі цих факторів. Також вони допомагають постійно виправляти компоненти програми з відкритим кодом, що є гарною стратегією зменшення ризиків.

Швидший час виходу на ринок

Більшість додатків використовують компоненти з відкритим кодом, що є економічно вигідним та доступним. Це прискорює розробку коду та випуск програми на ринок відповідно до потреб клієнтів.

Інструменти SCA допомагають переконатися, що ви використовуєте безпечні компоненти з відкритим кодом, що програми відповідають юридичним вимогам та вразливості усунено.

Хто і навіщо використовує інструменти SCA?

Підприємства з різних секторів використовують програмне забезпечення для прискорення роботи, комунікації та підвищення продуктивності.

Тому попит на програми постійно зростає, і розробники та компанії прагнуть його задовольнити. Для цього необхідні рішення, що пришвидшують роботу та забезпечують швидке розгортання послуг і продуктів. Також важливо забезпечити безпеку від кіберзагроз.

Інструменти SCA допомагають компаніям і окремим розробникам ідентифікувати компоненти з відкритим кодом, що використовуються у їхніх програмах, і гарантувати їхню безпеку.

Інструменти SCA застосовуються в багатьох галузях: IT, маркетинг, електронна комерція, охорона здоров’я, фінанси, EduTech тощо. Зростає попит на складні та хмарні програми, що збільшує потребу в надійних інструментах SCA. Вони допомагають командам DevOps прискорити процеси розробки, не забуваючи про безпеку.

На що звернути увагу при виборі інструменту SCA?

Вибір найкращого інструменту SCA може бути непростим завданням, враховуючи наявність багатьох варіантів на ринку.

Тому важливо враховувати власні потреби. Розглянемо ключові фактори, на які слід звернути увагу при виборі інструменту SCA.

Чи зручний він для розробників?

Розробники зосереджені на створенні коду відповідно до мети проєкту, вимог до дизайну та потреб користувачів. Їм потрібна можливість швидкої ітерації та створення якісного коду. Якщо інструмент SCA незручний для розробників, вони витрачатимуть більше часу на його освоєння, що знизить їхню продуктивність.

Інструмент SCA, зручний у налаштуванні та використанні, підвищить продуктивність розробників та заощадить їхній час і зусилля.

Як відбувається виявлення компонентів?

Якісний інструмент SCA має повну базу даних для ідентифікації компонентів з відкритим кодом, що використовуються в програмі. Чим більше компонентів він може виявити, тим більші шанси виявити та виправити вразливості.

Перед вибором інструменту SCA переконайтеся, що він забезпечує повне виявлення компонентів у порівнянні з іншими інструментами.

Виявлення та усунення вразливостей

Інструмент SCA повинен забезпечувати комплексне виявлення вразливостей усіх ідентифікованих компонентів з відкритим кодом. Також бажано, щоб інструмент надавав рекомендації щодо усунення вразливостей.

Яка якість звітності?

Звітність є обов’язковою функцією інструменту SCA, тому порівняйте можливості звітності різних інструментів. Можливості звітності можуть відрізнятися від інструмента до інструмента.

Оцініть якість звітів, їх деталізацію та зрозумілість. Ви можете зробити це, скориставшись безкоштовною пробною версією, яку надають більшість рішень SCA.

Скільки помилкових спрацьовувань?

Інструменти SCA зазвичай не видають більше помилкових спрацьовувань, ніж інструменти DAST, але такий ризик існує. Перевірка концепції допоможе оцінити співвідношення сигнал/шум інструменту. Порівнюйте інструменти SCA на основі середньої кількості помилкових спрацьовувань.

Інтеграція

Виберіть інструмент SCA, який легко інтегрується з вашим поточним середовищем збірки. Також важливо підключення до інших інструментів і служб: контейнери, системи безпеки, інструменти CI/CD, IDE, SCM тощо.

Деякі якісні інструменти SCA

Ось деякі інструменти SCA, які ви можете розглянути для своїх програм:

Veracode: Veracode спрощує виконання SCA. Ви можете розпочати роботу, запустивши сканування з командного рядка у своєму середовищі розробки. Це забезпечить швидший зворотний зв’язок у IDE та конвеєрі.

Інструмент скоротить час перевірки програми на наявність компонентів з відкритим кодом. Він має можливості автоматичного виправлення, створюючи автоматичні запити на злиття, зменшуючи збої та рекомендуючи інтелектуальні виправлення для швидшої точності.

Revenera: Продукти Revenera для аналізу програмного складу сканують вихідний код, двійкові файли та залежності на наявність вразливостей програмного забезпечення та проблем із ліцензуванням.

Він інтегрується зі звичайними інструментами збірки та має одну з найбільших баз знань з відкритим вихідним кодом, що містить понад 14 мільйонів компонентів. Їхні аудиторські групи також підтримують базові аудити та заходи належної обачності.

Іншими відомими інструментами SCA є Black Duck, Snyk, Checkmarx тощо.

Практики SCA

Навіть використовуючи інструмент SCA найвищого рівня, ви можете не досягти бажаної безпеки. Причина – у способі його використання.

Ось деякі практики, які допоможуть досягти успіху з інструментом SCA:

- Раннє впровадження: інтегруйте інструмент SCA на ранніх етапах життєвого циклу розробки програмного забезпечення. Ознайомте команду з ризиками безпеки, мотивуючи їх приймати відповідальні рішення.

- Юридичні рекомендації: Зверніться до юристів для визначення ліцензій, що є неприйнятними згідно з політикою вашої компанії. Швидко реалізуйте ці рішення.

- Автоматичне сканування: Автоматизуйте сканування за допомогою інструменту SCA у конвеєрі CI/CD. Звертайте увагу на вразливості залежно від їхньої серйозності, починаючи з найвищих. Заблокуйте збірки з уразливостями середнього рівня після усунення критичних.

- Постійні оновлення: Переконайтеся, що ваш інструмент SCA регулярно оновлює базу даних вразливостей та можливості виявлення компонентів. Це дозволить виявити більше проблем, які можна виправити для підвищення безпеки програми.

- Обдуманий вибір сторонніх компонентів: Перевіряйте компоненти з відкритим кодом, перш ніж використовувати їх у програмі, зважаючи на надійність виробника, частоту оновлень, зусилля щодо виправлення та історію вразливостей.

- Не використовуйте застарілі компоненти: Замініть компоненти, підтримку яких припинено. Використання не оновлюваних компонентів створює загрозу безпеці.

Висновок

Аналіз програмного складу (SCA) допомагає підвищити безпеку та відповідність програми, виявляючи вразливі компоненти з відкритим кодом та даючи змогу вчасно їх виправити.

Це захищає програму та дані від кібератак, зменшує витрати, покращує гнучкість бізнесу та допомагає розробникам впроваджувати безпеку на етапах планування та проєктування.

Впровадження якісного інструменту SCA відповідно до потреб вашого бізнесу, а також дотримання наведених практик, допоможуть досягти успіху.