Важливість сканування хмарних вразливостей у кібербезпеці

У сучасному цифровому світі сканування хмарних вразливостей є критично важливим елементом кібербезпеки. Оператори мереж, вживаючи стандартні заходи безпеки, можуть не помітити приховані слабкі місця. Саме тому автоматизоване сканування безпеки хмарних середовищ є настільки важливим.

Сьогодні технологічно підковані користувачі мають можливість виконувати базове сканування вразливостей хмарного середовища. Цей процес починається з ознайомлення з різними інструментами сканування, що здатні автоматизувати виявлення вразливостей. На ринку існує чимало безкоштовних або доступних сканерів, проте важливо знати, які з них є найбільш ефективними.

Що таке сканер вразливостей?

Сканер вразливостей – це програмне забезпечення, призначене для автоматичного аналізу додатків і мереж на предмет помилок у конфігурації та недоліків безпеки. Ці інструменти проводять автоматизовані тести, виявляючи потенційні загрози. Вони також використовують постійно оновлювану базу даних, що дозволяє їм проводити ефективне сканування.

Як обрати правильний сканер вразливостей?

Вибір відповідного сканера є ключовим для хмарної безпеки. На ринку є багато інструментів, але не всі вони відповідають потребам тестувальників. Тому, при виборі сканера, варто звертати увагу на наступні фактори:

- Можливість сканування складних веб-додатків.

- Контроль за критичними системами та засобами захисту.

- Здатність рекомендувати виправлення вразливостей.

- Відповідність нормам і галузевим стандартам.

- Наявність інтуїтивно зрозумілої інформаційної панелі з показниками ризику.

Важливо порівнювати та аналізувати різні інструменти, адже кожен з них має свої унікальні переваги, що забезпечують безперебійну роботу мереж і веб-додатків, а також їх безпеку для організацій та приватних підприємств.

Інструменти сканування вразливостей надають можливості для хмарного моніторингу та захисту, включаючи:

- Сканування систем і мереж на наявність слабких місць.

- Проведення спеціальних тестів безпеки, коли це необхідно.

- Відстеження, діагностику та усунення вразливостей.

- Виявлення та виправлення помилок конфігурації.

Далі представлено 5 найкращих сканерів вразливостей для хмарної безпеки:

Intruder Cloud Security

Intruder – це хмарний сканер вразливостей, розроблений спеціально для AWS, Azure і Google Cloud. Він є високоефективним інструментом для виявлення різноманітних кіберзагроз у цифрових інфраструктурах. Особливістю Intruder є його здатність знаходити слабкі місця у відкритих системах, запобігаючи таким чином дорогим порушенням даних.

Перевагою цього сканера є його здатність сканувати периметр мережі. Він виявляє нові вразливості, забезпечуючи захист від зовнішніх атак. Intruder також використовує спрощений підхід до виявлення помилок і ризиків, що полегшує його використання.

Завдяки Intruder Cloud Security Scanner, хакерам буде набагато складніше зламати мережу. Він виявляє всі слабкі місця, що ускладнює зловмисникам їх пошук та використання. Система інтерпретації загроз, пропонована Intruder, робить процес виявлення та управління вразливостями значно простішим. Цей сканер отримав високі рекомендації від експертів.

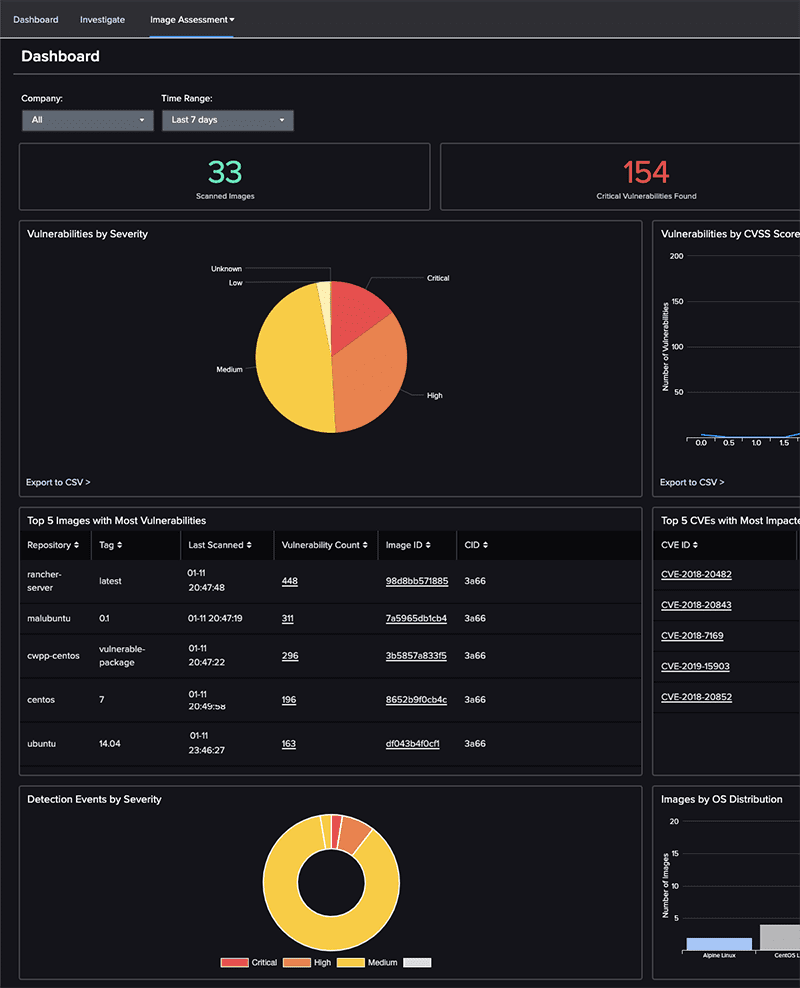

Aqua Cloud Security

Aqua Cloud Security – це сканер вразливостей, призначений для сканування, моніторингу та виправлення проблем конфігурації в публічних хмарних облікових записах. Він відповідає передовим практикам і стандартам відповідності на платформах, таких як AWS, Azure, Oracle Cloud і Google Cloud. Aqua є повною платформою захисту хмарних програм.

Цей сканер є одним з найкращих інструментів для забезпечення безпеки хмарних середовищ. Оператори мережевої безпеки використовують його для сканування вразливостей, управління безпекою в хмарі, динамічного аналізу загроз, безпеки Kubernetes, безсерверної безпеки, безпеки контейнерів, безпеки віртуальних машин та інтеграції хмарних платформ.

Aqua Cloud Security Scanner пропонує користувачам різні версії CSPM, включно з SaaS і Open-Source Security. Він допомагає захистити конфігурацію окремих загальнодоступних хмарних служб за допомогою CloudSploit та забезпечує комплексні рішення для управління безпекою у кількох хмарах. В складному хмарному середовищі помилки майже неминучі, тому використання Aqua є важливим для запобігання потенційним проблемам.

Aqua Cloud Security розробила комплексний підхід для запобігання витоку даних, що робить її надійним інструментом для захисту хмарних ресурсів.

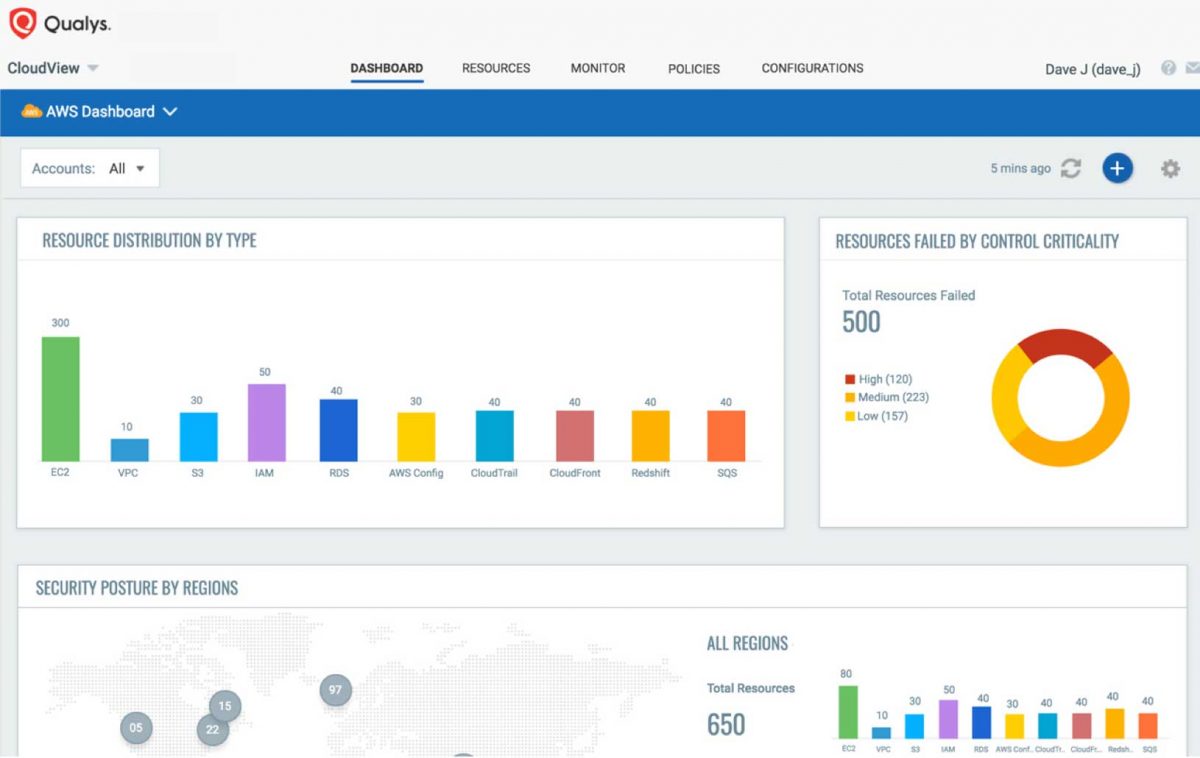

Qualys Cloud Security

Qualys Cloud Security – це потужна хмарна платформа, призначена для виявлення, класифікації та моніторингу вразливостей, а також для забезпечення відповідності внутрішнім і зовнішнім політикам. Цей сканер автоматично знаходить і усуває зараження шкідливим програмним забезпеченням у веб-додатках і на системних веб-сайтах.

Qualys забезпечує інтеграцію з публічними хмарами, надаючи користувачам повну видимість розгортання. Оскільки більшість хмарних платформ працюють за моделлю “спільної відповідальності за безпеку”, користувачам необхідно самостійно захищати свої робочі навантаження. Qualys пропонує автоматизоване рішення для цієї задачі.

Qualys забезпечує повну видимість з наскрізною ІТ-безпекою та сумісність з гібридними розгортаннями ІТ та AWS. Платформа постійно відстежує та оцінює активи й ресурси на наявність проблем із безпекою, неправильних налаштувань і нестандартних розгортань. Інструмент надає централізований інтерфейс з інформаційною панеллю CloudView, що спрощує перегляд відстежуваних веб-програм і всіх активів AWS.

Rapid7 Insight Cloud Security

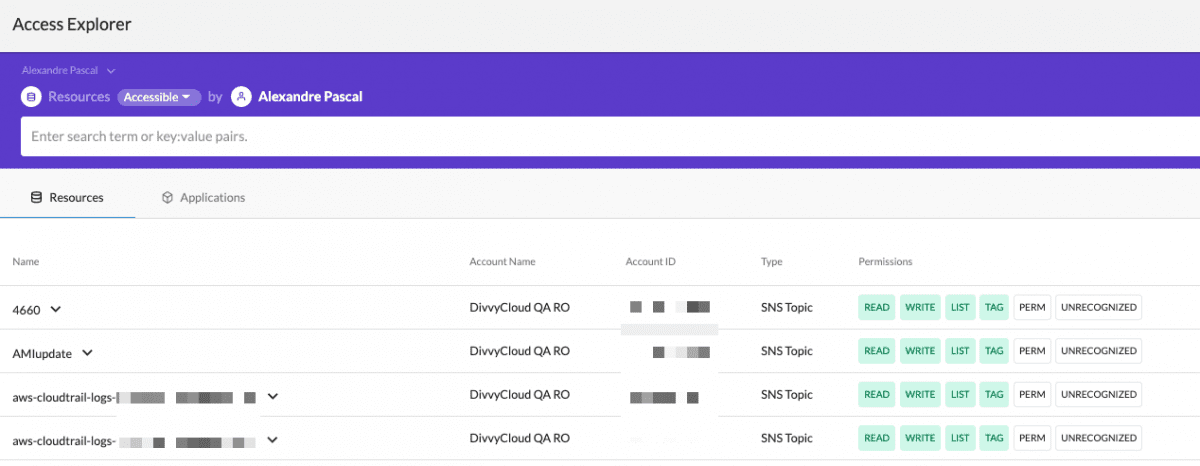

Rapid7 InsightCloudSec є одним з провідних сканерів вразливостей для хмарної безпеки. Платформа призначена для захисту хмарних сервісів та має в своєму складі інструменти аналізу для забезпечення безпеки веб-додатків, управління вразливостями, виявлення помилок і реагування на інциденти, а також надає експертні консультаційні послуги.

Захищені хмарні сервіси, що надаються Rapid7 InsightCloudSec, дозволяють розвивати бізнес з максимальною ефективністю, стимулюючи інновації завдяки безперервній безпеці та відповідності. Платформа пропонує захист робочого навантаження в хмарі, управління безпекою, а також ідентифікацію та управління доступом.

Rapid7 – це комплексна платформа, що включає оцінку та аудит ризиків, уніфіковану видимість і моніторинг, автоматизацію та виправлення в режимі реального часу, управління хмарною ідентифікацією та доступом, захист від загроз, розширювану платформу та інфраструктуру як захист коду, захисні огорожі Kubernetes та багато іншого.

CrowdStrike Cloud Security

CrowdStrike Cloud Security – це сканер вразливостей, що забезпечує безпеку хмарних служб. Він зупиняє злам хмари за допомогою єдиного управління безпекою та запобігання зламам для багатохмарних і гібридних середовищ на одній платформі, автоматизуючи процеси безпеки.

CrowdStrike пропонує повний спектр хмарної безпеки, захищаючи робочі навантаження, хости та контейнери. Це дозволяє DevOps виявляти та виправляти проблеми до того, як вони негативно вплинуть на систему. За допомогою аналітики хмарного масштабу, інструмент допомагає захистити від хмарних зломів, зменшуючи навантаження на команди безпеки та DevOps.

Функціональність CrowdStrike включає автоматичне виявлення вразливостей, виявлення та запобігання загрозам, постійний захист під час виконання, зокрема EDR для хмарних робочих навантажень і контейнерів. Веб-розробники можуть створювати та запускати веб-додатки, знаючи, що вони повністю захищені від витоку даних. Завдяки виявленню та усуненню загроз, хмарні програми працюють безперебійно, досягаючи максимальної ефективності.

Висновок

Сканери вразливостей відіграють важливу роль у забезпеченні безпеки хмарних середовищ. Вони автоматизують процес виявлення слабких місць і допомагають визначити пріоритети для їх виправлення. Це значно зменшує навантаження на команди безпеки організацій. Кожен сканер, розглянутий у цьому матеріалі, пропонує свої унікальні переваги.

Сканери автоматично відстежують та сканують системи на наявність слабких місць після авторизації користувача на веб-сайті. Вони виявляють будь-які аномалії в конфігурації мережевих пакетів, щоб запобігти використанню системних програм зловмисниками. Автоматизована оцінка вразливості є необхідною для хмарних служб безпеки.

Сканери вразливостей можуть виявляти тисячі слабких місць та визначати реальний ризик, перевіряючи їх. Після цього, вони визначають пріоритети виправлень на основі рівня ризику. Усі п’ять розглянутих сканерів пройшли випробування і є надійними, що гарантує їх ефективність.

Важливо зазначити, що сканування вразливостей відрізняється від тестування на проникнення.

Сканери вразливостей виявляють і класифікують вразливості, визначаючи рівень загрози. Вони співвідносять їх із програмним забезпеченням, пристроями та операційними системами в мережі, а також виявляють неправильні налаштування.

Тестування на проникнення, в свою чергу, використовує виявлені вразливості для імітації атаки. Таким чином, тестування на проникнення проводиться після сканування вразливостей. Обидва процеси є важливими для забезпечення безпеки веб-додатків та мереж.