Тестування на проникнення стало невід’ємною частиною будь-якої сучасної стратегії захисту веб-додатків. Щоб запобігти атакам на критичні API та веб-програми, перевага надається рішенням для тестування за допомогою пера, ніж безкоштовним або з відкритим кодом.

Природа кібератак постійно змінюється. З цієї причини компанії, державні установи та інші організації впроваджують дедалі складніші методи кібербезпеки, щоб захистити свої веб-програми від кіберзагроз. Серед цих методів є тестування на проникнення, яке, враховуючи його зростаючу популярність, на шляху до розвитку ринок у 4,5 мільярда доларів до 2025 року за прогнозами консалтингової компанії Markets and Markets.

Що таке тести на проникнення?

Тести на проникнення – це моделювання кібератак на комп’ютерну систему, мережу, сайт або програму. Зазвичай перо-тести проводяться навченими тестувальниками безпеки, які намагаються зламати системи безпеки організації, щоб виявити їх слабкі місця, хоча існують також автоматизовані тести, які скорочують час і витрати на тестування.

Метою цих тестів – автоматизованих чи ручних – є виявлення вразливостей, якими кіберзлочинці можуть скористатися для вчинення своїх злочинів, щоб усунути їх до того, як відбудеться атака.

Пен-тестування пропонує кілька важливих переваг, які роблять його таким популярним. Але вони також мають кілька недоліків.

Переваги та недоліки тестування на проникнення

Основною перевагою тестів на проникнення є виявлення вразливостей та інформація про них для їх усунення. Крім того, результати перо-тестів дозволяють підвищити рівень знань про цифрові активи (переважно веб-додатки), які потрібно захистити. Як позитивний побічний ефект, підвищена обізнаність про програму та захист допомагають підвищити довіру ваших клієнтів.

Практика пен-тесту також має свої мінуси. Одним із найбільш актуальних є те, що ціна помилки під час виконання таких тестів може бути дуже високою. Тести також можуть мати негативні етичні наслідки, оскільки моделюється діяльність злочинців, яким бракує будь-якої етики.

Багато безкоштовних інструментів безпеки з відкритим кодом підходять для невеликих сайтів або сайтів-початківців. При ручному тестуванні на проникнення вартість залежить від кваліфікації тестувальників. Коротше кажучи, ручне тестування повинно бути дорогим, щоб бути хорошим. Якщо тестування на проникнення виконується як частина процесу розробки програмного забезпечення, його виконання вручну сповільнює цикл розробки.

Щоб уникнути ризиків у бізнес-веб-додатках, краще використовувати преміальні рішення для тестування на проникнення, оскільки вони пропонують додаткові переваги, такі як докладні звіти, спеціалізовану підтримку та рекомендації щодо усунення несправностей.

Читайте далі, щоб дізнатися про найкращі преміум-рішення для тестування на проникнення для ваших важливих веб-додатків.

Invicti

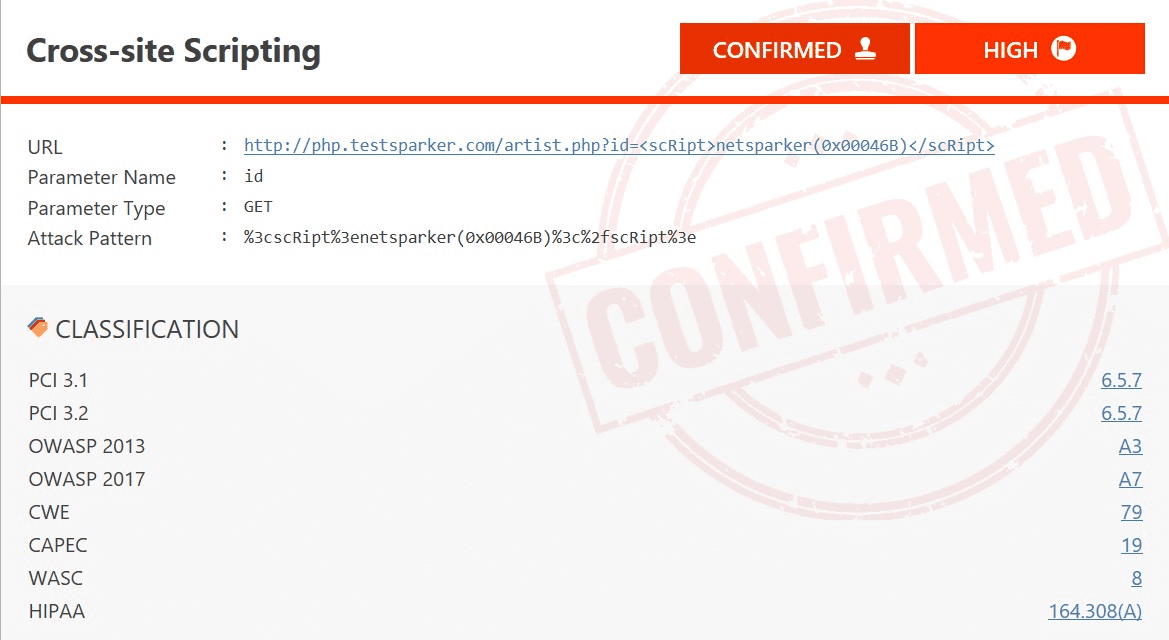

Рішення для тестування на проникнення, такі як Invicti Сканер вразливостей дозволяє компаніям сканувати тисячі веб-додатків і API на наявність уразливостей за лічені години. Вони також можуть бути вбудовані в життєвий цикл розробки програмного забезпечення (SDLC) для періодичного сканування веб-додатків на наявність вразливостей, які можуть з’являтися при кожній зміні коду. Це запобігає проникненню порушень безпеки в живе середовище.

Важливим аспектом інструментів тестування на проникнення є покриття, що означає, що інструмент повинен охоплювати всі можливі альтернативи веб-програми або веб-API. Якщо в API або програмі є вразливий параметр, і цей параметр не перевірено, уразливість не буде виявлено. Сканер безпеки веб-додатків Invicti пропонує найширше можливе покриття, щоб жодна вразливість не залишилася непоміченою.

Invicti використовує механізм сканування на базі Chrome, який може інтерпретувати та сканувати будь-яку веб-програму, незалежно від того, застаріла вона чи наступного покоління, якщо вона доступна через протоколи HTTP та HTTPS. Механізм сканування Invicti підтримує JavaScript і може сканувати HTML 5, Web 2.0, Java, односторінкові програми, а також будь-яку програму, яка використовує фреймворки JavaScript, такі як AngularJS або React.

Індусфайс БУД

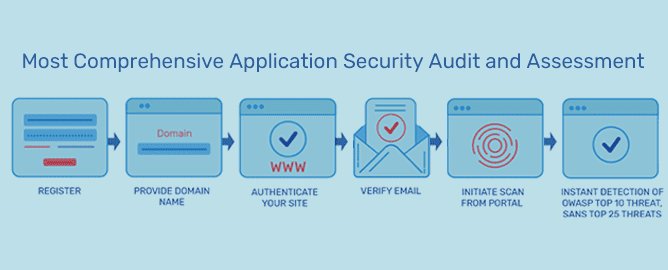

Для тестування на проникнення, Індусфайс БУД (Сканер веб-застосунків) — це ваше програмне забезпечення, яке має високу оцінку на G2. Він включає не лише сканування вразливостей, але й кероване тестування за допомогою пера та сканування шкідливих програм.

Деякі із завдань, які можна виконати в Indusface WAS з точки зору тестування пера, включають планове сканування, використання відомих вразливостей, необмежену перевірку концепцій, оцінку ризику та керовану підтримку експертів з тестування пера.

Це забезпечує постійний моніторинг вашого веб-сайту та програми для виявлення поширених уразливостей, як-от впровадження SQL, 10 найпопулярніших уразливостей OWASP, міжсайтовий сценарій тощо. Induface WAS розроблено таким чином, щоб бути простим, щоб ви могли бути захищені швидко та без зусиль.

Крім того, програмне забезпечення для перевірки пера проактивно перевіряє вашу програму на наявність нових загроз одразу після їх виявлення.

Поєднуючи інструмент оцінки вразливості та тактику ручної атаки, вони аналізуватимуть звіти про сканування, враховуючи бізнес-контекст виявлених уразливостей, забезпечуючи нуль помилкових спрацьовувань і визначаючи пріоритетність небезпечних уразливостей.

Indusface WAS підтримує такі платформи, як Android, iOS і Windows. Він є унікальним у перо-тестуванні API та допомагає гарантувати, що ваші кінцеві точки API налаштовані відповідно до нових вимог безпеки.

З Indusface WAS знайдіть кожну вразливість і максимально посиліть свою безпеку.

Nessus

Nessus виконує тестування на проникнення в певний момент часу, щоб допомогти фахівцям із безпеки швидко та легко виявляти та виправляти вразливості. Рішення Nessus може виявляти збої програмного забезпечення, відсутні патчі, зловмисне програмне забезпечення та неправильні конфігурації в різноманітних операційних системах, пристроях і програмах.

Nessus дозволяє виконувати сканування на основі облікових даних на різних серверах. Крім того, його попередньо налаштовані шаблони дозволяють працювати на кількох мережевих пристроях, таких як брандмауери та комутатори.

Одна з головних цілей Nessus — зробити тестування на проникнення та оцінку вразливості простими та інтуїтивно зрозумілими. Це робиться, пропонуючи настроювані звіти, попередньо визначені політики та шаблони, оновлення в режимі реального часу та унікальні функції для приховування певних уразливостей, щоб вони не з’являлися протягом певного часу в стандартному перегляді результатів сканування. Користувачі інструменту підкреслюють можливість налаштування звітів і елементів редагування, таких як логотипи та рівні серйозності.

Користувачі techukraine.net отримують знижку 10% на покупку продуктів Nessus. Використовуйте код купона SAVE10.

Інструмент пропонує необмежені можливості для зростання завдяки архітектурі плагінів. Власні дослідники постачальника постійно додають плагіни до екосистеми, щоб включити підтримку нових інтерфейсів або нових видів загроз, які виявляються.

Зловмисник

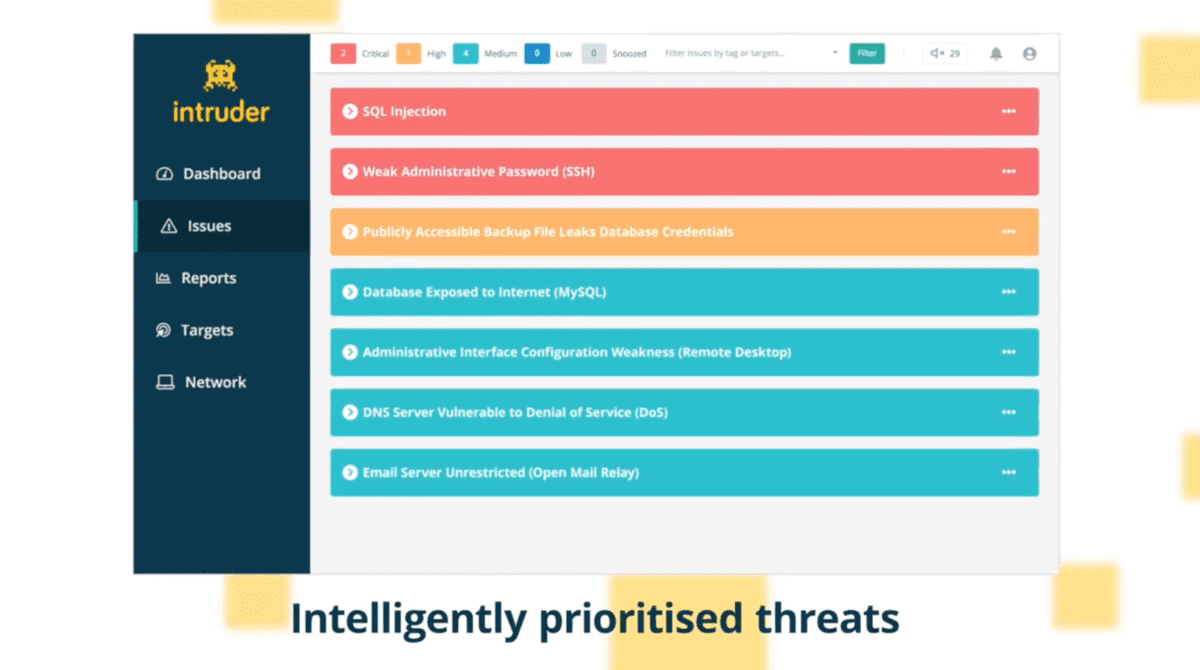

Зловмисник це автоматизований сканер уразливостей, здатний знаходити слабкі місця кібербезпеки в цифровій інфраструктурі організації, уникаючи дорогих втрат даних або викриття.

Intruder плавно інтегрується у ваше технічне середовище, щоб перевірити безпеку ваших систем з тієї самої точки зору (Інтернет), з якої його бачать потенційні кіберзлочинці, які намагаються зламати. Для цього він використовує програмне забезпечення для проникнення, яке виділяється своєю простотою та швидкістю, щоб ви могли бути захищені в найкоротші терміни.

Intruder містить функцію під назвою Emerging Threat Scans, яка проактивно перевіряє ваші системи на наявність нових вразливостей, щойно вони виявляються. Ця функція настільки ж корисна як для малого бізнесу, так і для великого, оскільки вона зменшує ручні зусилля, необхідні для того, щоб бути в курсі останніх загроз.

У рамках свого прагнення до простоти Intruder використовує власний алгоритм зменшення шуму, який відокремлює лише інформацію від того, що вимагає дії, щоб ви могли зосередитися на тому, що дійсно важливо для вашого бізнесу. Виявлення, яке виконує Intruder, включає:

- Проблеми безпеки веб-рівня, такі як впровадження SQL і міжсайтовий сценарій (XSS).

- Слабкі сторони інфраструктури, такі як можливість віддаленого виконання коду.

- Інші помилки конфігурації безпеки, як-от слабке шифрування та непотрібно розкриті служби.

Перелік усіх понад 10 000 перевірок, які проводить Intruder, можна знайти на його веб-порталі.

Мабуть

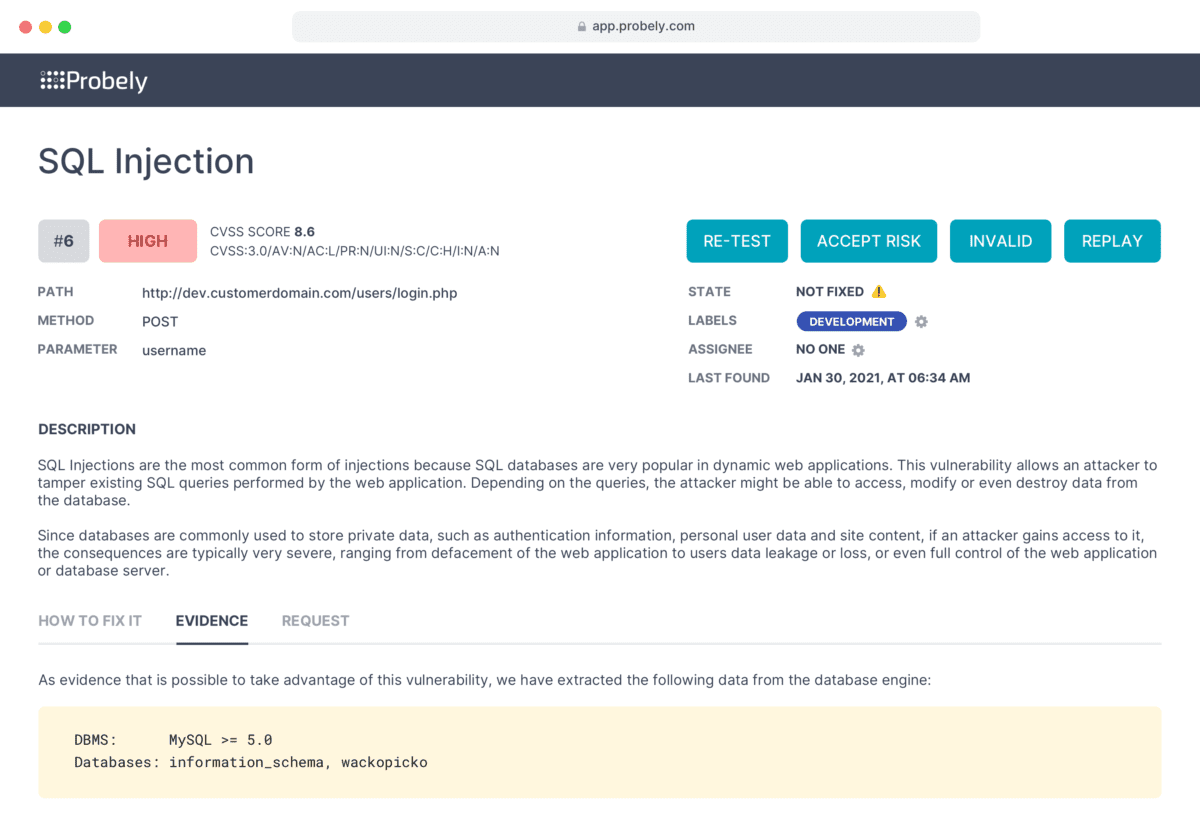

Багато компаній, що розвиваються, не мають власного персоналу з кібербезпеки, тому вони покладаються на своїх розробників або команди DevOps для проведення тестування безпеки. Стандартне видання Мабуть розроблено спеціально для полегшення завдань тестування на проникнення в компаніях такого типу.

Весь досвід Probely розрахований на потреби компаній, що розвиваються. Продукт елегантний і простий у використанні, що дозволяє почати сканування інфраструктури не більше ніж за 5 хвилин. Відображаються проблеми, виявлені під час сканування, разом із докладними інструкціями щодо їх усунення.

З Probely тестування безпеки, яке виконується DevOps або командами розробників, стає більш незалежним від конкретного персоналу безпеки. Крім того, тести можна інтегрувати в SDLC, щоб автоматизувати їх і стати частиною конвеєра виробництва програмного забезпечення.

Probely інтегрується через доповнення з найпопулярнішими інструментами для командного розвитку, такими як Jenkins, Jira, Azure DevOps і CircleCI. Для інструментів, які не мають допоміжних надбудов, Probely можна інтегрувати через його API, який пропонує ті самі функції, що й веб-програма, оскільки кожна нова функція додається спочатку до API, а потім до інтерфейсу користувача.

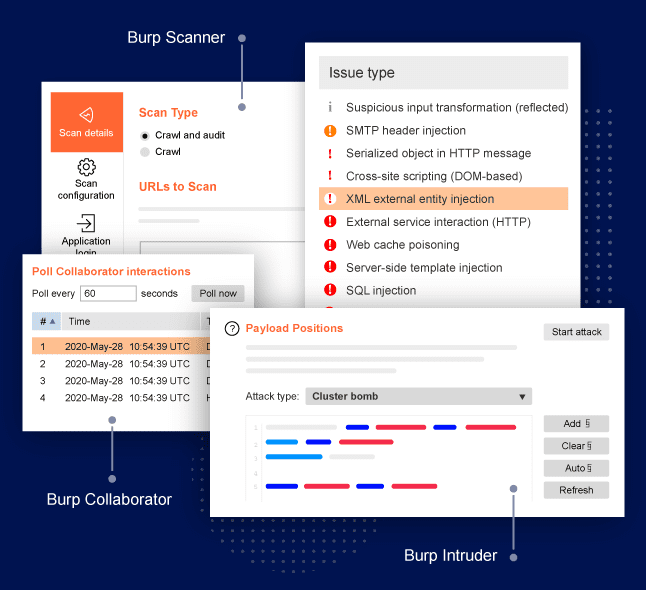

Burp Suite

The Професійний інструментарій Burp Suite виділяється автоматизацією повторюваних завдань тестування, а потім глибоким аналізом за допомогою ручних або напівавтоматичних інструментів тестування безпеки. Інструменти призначені для тестування 10 найпопулярніших уразливостей OWASP, а також найновіших методів злому.

Функції ручного тестування на проникнення Burp Suite перехоплюють усе, що бачить ваш браузер, за допомогою потужного проксі-сервера, який дозволяє вам змінювати зв’язок HTTP/S, що проходить через браузер. Окремі повідомлення WebSocket можна змінювати та повторно опублікувати для подальшого аналізу відповідей – усе це робиться в одному вікні. У результаті тестів усі приховані поверхні атак виявляються розкритими завдяки розширеній функції автоматичного виявлення невидимого вмісту.

Дані Recon групуються та зберігаються на об’єктивній карті сайту з функціями фільтрації та анотацій, які доповнюють інформацію, надану інструментом. Процеси документування та виправлення спрощуються завдяки створенню зрозумілих звітів для кінцевих користувачів.

Паралельно з інтерфейсом користувача Burp Suite Professional пропонує потужний API, який надає доступ до його внутрішньої функціональності. За допомогою нього команда розробників може створювати власні розширення для інтеграції тестування на проникнення у свої процеси.

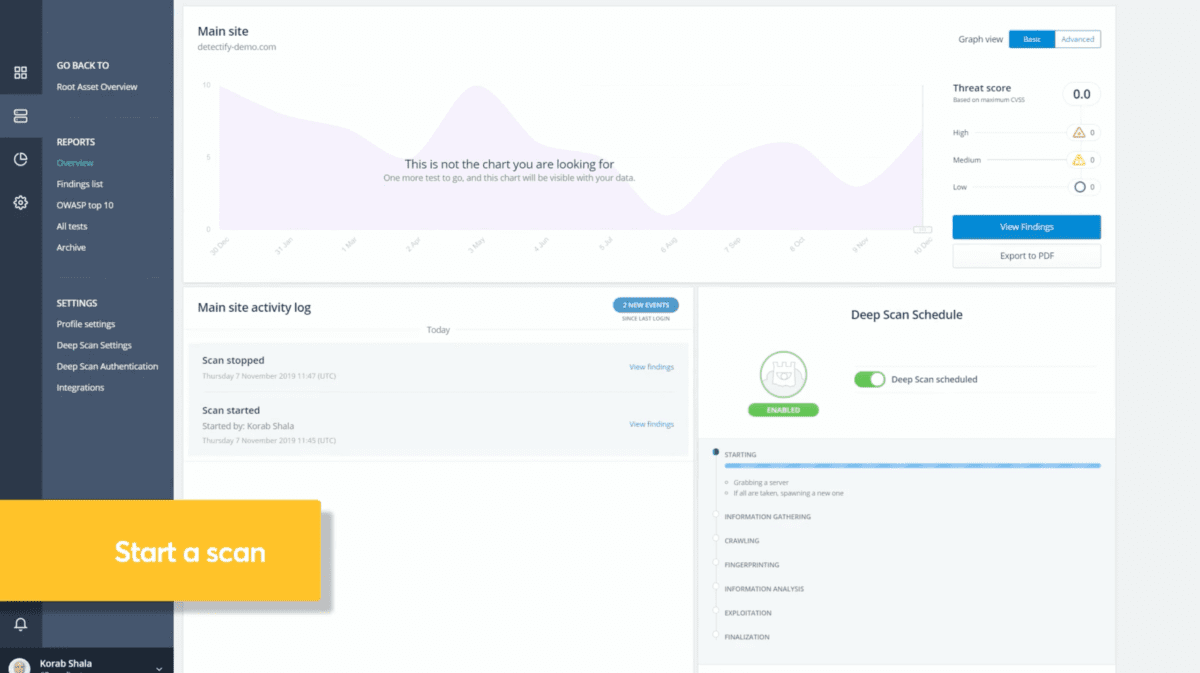

Виявляти

Виявляти пропонує повністю автоматизований інструмент тестування на проникнення, який дозволяє компаніям знати про загрози їхнім цифровим активам.

Рішення Deep Scan від Detectify автоматизує перевірки безпеки та допомагає знайти незадокументовані вразливості. Моніторинг активів постійно спостерігає за субдоменами, шукаючи відкритий файл, несанкціонований вхід і неправильну конфігурацію.

Тестування на проникнення є частиною набору інструментів інвентаризації цифрових активів і моніторингу, які включають сканування вразливостей, виявлення хостів і відбитки програмного забезпечення. Повний пакет допомагає уникнути неприємних сюрпризів, таких як невідомі хости, що представляють уразливості, або субдомени, які можна легко зламати.

Detectify отримує найновіші висновки про безпеку від спільноти відібраних етичних хакерів і використовує їх для тестування вразливостей. Завдяки цьому автоматизоване тестування на проникнення Detectify надає доступ до ексклюзивних результатів безпеки та тестування понад 2000 уразливостей у веб-додатках, включаючи топ-10 OWASP.

Якщо ви хочете бути захищені від нових вразливостей, які з’являються практично щодня, вам знадобиться більше, ніж щоквартальні тести на проникнення. Detectify пропонує службу Deep Scan, яка забезпечує необмежену кількість сканувань, а також базу знань із понад 100 порадами щодо виправлення. Він також пропонує інтеграцію з такими інструментами для співпраці, як Slack, Splunk, PagerDuty та Jira.

Detectify пропонує безкоштовну 14-денну пробну версію, яка не потребує введення даних кредитної картки чи інших способів оплати. Протягом випробувального періоду ви можете виконувати будь-які сканування.

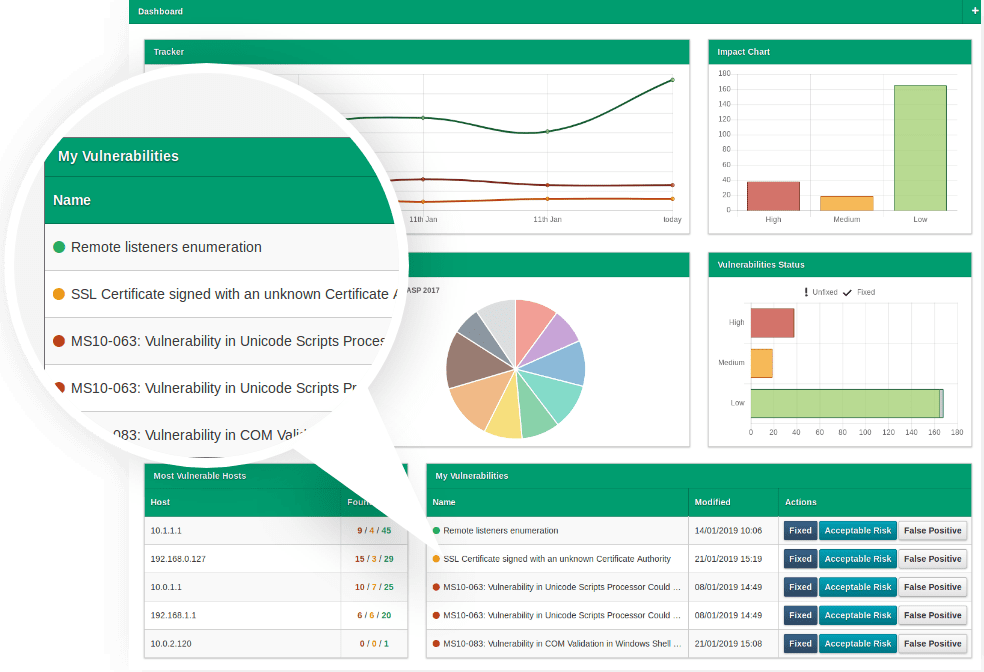

AppCheck

AppCheck це повна платформа сканування безпеки, створена експертами з тестування на проникнення. Він призначений для автоматизації виявлення проблем безпеки в програмах, веб-сайтах, хмарних інфраструктурах і мережах.

Рішення для тестування на проникнення AppCheck інтегрується з такими інструментами розробки, як TeamCity та Jira, щоб проводити оцінювання на всіх етапах життєвого циклу програми. API JSON дозволяє інтегрувати його з інструментами розробки, які не інтегровані в систему.

За допомогою AppCheck ви можете запускати сканування за лічені секунди завдяки попередньо створеним профілям сканування, розробленим власними експертами з безпеки AppCheck. Вам не потрібно завантажувати чи встановлювати програмне забезпечення, щоб почати сканування. Після завершення роботи результати звітуються з великою кількістю деталей, включаючи легкі для розуміння розповіді та поради щодо виправлення.

Деталізована система планування дозволяє забути про запуск сканування. За допомогою цієї системи ви можете налаштувати дозволені вікна сканування, а також автоматичні паузи та відновлення. Ви також можете налаштувати автоматичне повторення сканування, щоб бути впевненим, що жодна нова вразливість не залишиться непоміченою.

Інформаційна панель, яку можна налаштувати, дає повне та чітке уявлення про вашу безпеку. Ця інформаційна панель дозволяє виявляти тенденції вразливості, відстежувати прогрес у виправленні та отримувати погляд на області вашого середовища, які є найбільш загрозливими.

Ліцензії AppCheck не накладають обмежень, пропонуючи необмежену кількість користувачів і необмежену кількість сканувань.

Qualys

Сканування веб-додатків Qualys (WAS) це рішення для тестування на проникнення, яке виявляє та каталогізує всі веб-програми в мережі, масштабуючи від кількох до тисяч програм. Qualys WAS дозволяє позначати веб-програми тегами, а потім використовувати їх у контрольних звітах і обмежувати доступ до даних сканування.

Функція динамічного глибокого сканування WAS охоплює всі додатки в периметрі, включаючи додатки в активній розробці, служби IoT та API, які підтримують мобільні пристрої. Сфера його дії охоплює публічні хмарні екземпляри з прогресивним, складним і автентифікованим скануванням, забезпечуючи миттєве бачення вразливостей, таких як SQL-ін’єкція, міжсайтовий сценарій (XSS) і всі топ-10 OWASP. Для проведення тестування на проникнення WAS використовує розширені сценарії з Selenium, системою автоматизації браузера з відкритим кодом.

Для більш ефективного сканування Qualys WAS може працювати на групі кількох комп’ютерів, застосовуючи автоматичне балансування навантаження. Його функції планування дозволяють встановити точний час початку сканування та його тривалість.

Завдяки модулю виявлення зловмисного програмного забезпечення з аналізом поведінки Qualys WAS може ідентифікувати наявне шкідливе програмне забезпечення у ваших програмах і на веб-сайтах і повідомляти про нього. Інформацію про вразливості, згенеровану в результаті автоматичного сканування, можна об’єднати з інформацією, зібраною під час ручних тестів на проникнення, щоб ви мали повне уявлення про безпеку вашої веб-програми.

Готові до преміум-класу?

У міру того як ваша інфраструктура веб-додатків зростає в площі та критичності, рішення для тестування на проникнення з відкритим кодом або безкоштовні починають виявляти слабкі місця. Саме тоді вам варто розглянути преміальне рішення для тестування на проникнення. Усі варіанти, представлені тут, пропонують різні плани для різних потреб, тому вам слід оцінити найбільш підходящий для вас, щоб розпочати тестування ваших програм і передбачити дії зловмисників.