Інструменти реагування на інциденти мають життєво важливе значення для того, щоб організації могли швидко виявляти та усунути кібератаки, експлойти, зловмисне програмне забезпечення та інші внутрішні та зовнішні загрози безпеці.

Зазвичай ці інструменти працюють разом із традиційними рішеннями безпеки, такими як антивірус і брандмауери, щоб аналізувати, попереджати та іноді допомагати зупиняти атаки. Для цього інструменти збирають інформацію з системних журналів, кінцевих точок, систем автентифікації або ідентифікації та інших областей, де вони перевіряють системи на наявність підозрілих дій та інших аномалій, що вказують на компрометацію або порушення безпеки.

Інструменти допомагають автоматично та швидко відстежувати, виявляти та вирішувати широкий спектр проблем безпеки, таким чином оптимізуючи процеси та усуваючи необхідність виконувати більшість повторюваних завдань вручну. Більшість сучасних інструментів можуть надавати численні можливості, включаючи автоматичне виявлення та блокування загроз і, водночас, сповіщення відповідних груп безпеки для подальшого дослідження проблеми.

Групи безпеки можуть використовувати інструменти в різних сферах залежно від потреб організації. Це може бути моніторинг інфраструктури, кінцевих точок, мереж, активів, користувачів та інших компонентів.

Вибір найкращого інструменту є проблемою для багатьох організацій. Щоб допомогти вам знайти правильне рішення, нижче наведено список інструментів реагування на інциденти для виявлення, запобігання та реагування на різні загрози безпеці й атаки, спрямовані на ваші ІКТ-системи.

ManageEngine

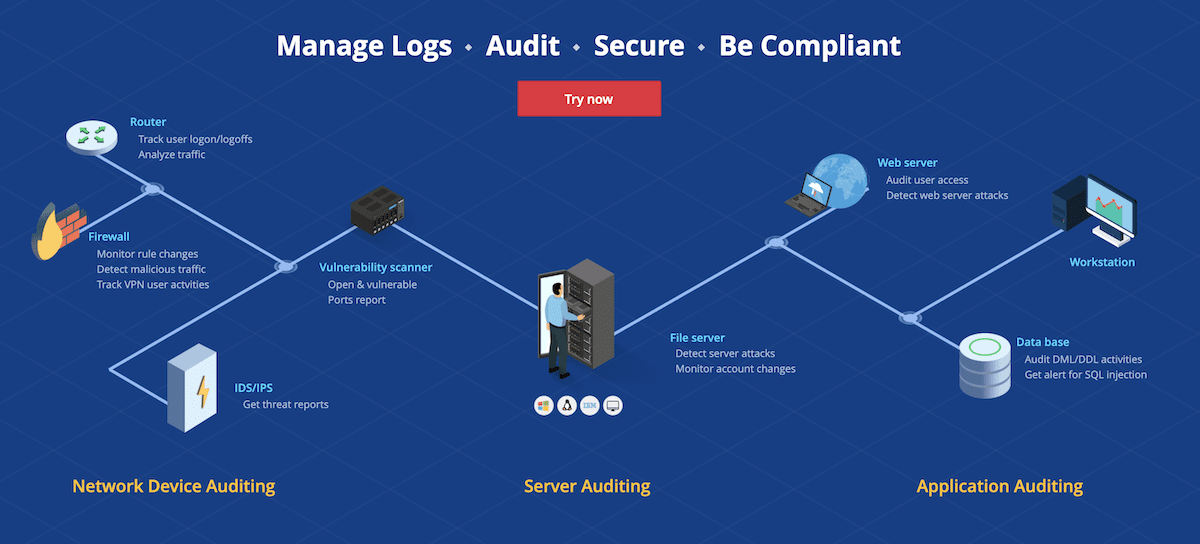

The Аналізатор журналу подій ManageEngine це інструмент SIEM, який зосереджується на аналізі різних журналів і витягує з них різноманітну інформацію про продуктивність і безпеку. Інструмент, який в ідеалі є сервером журналів, має аналітичні функції, які можуть ідентифікувати та повідомляти про незвичайні тенденції в журналах, наприклад ті, що є результатом несанкціонованого доступу до ІТ-систем і активів організації.

Цільові області включають ключові служби та програми, такі як веб-сервери, DHCP-сервери, бази даних, черги друку, служби електронної пошти тощо. Крім того, аналізатор ManageEngine, який працює в системах Windows і Linux, корисний для підтвердження відповідності стандартам захисту даних такі як PCI, HIPPA, DSS, ISO 27001 тощо.

IBM QRadar

IBM QRadar SIEM це чудовий інструмент виявлення, який дає змогу командам безпеки зрозуміти загрози та визначити пріоритетність відповідей. Qradar бере дані про активи, користувача, мережу, хмару та кінцеву точку, а потім порівнює їх із інформацією про загрози та вразливості. Після цього він застосовує розширену аналітику для виявлення та відстеження загроз, коли вони проникають і поширюються через системи.

Рішення створює інтелектуальну інформацію про виявлені проблеми безпеки. Це показує основну причину проблем із безпекою разом із масштабом, що дозволяє командам безпеки реагувати, усувати загрози та швидко зупиняти поширення та вплив. Загалом, IBM QRadar — це повне аналітичне рішення з різноманітними функціями, включно з опцією моделювання ризиків, яка дозволяє командам безпеки симулювати потенційні атаки.

IBM QRadar підходить для середнього та великого бізнесу та може бути розгорнуто як програмне забезпечення, апаратне забезпечення або віртуальний пристрій у локальному, хмарному або SaaS середовищі.

Інші функції включають

- Відмінна фільтрація для отримання бажаних результатів

- Розширена здатність полювання на загрози

- Аналіз Netflow

- Можливість швидкого аналізу масових даних

- Відтворіть видалені або втрачені злочини

- виявити приховані потоки

- Аналітика поведінки користувачів.

SolarWinds

SolarWinds має широкі можливості керування журналами та звітності, реагування на інциденти в реальному часі. Він може аналізувати та виявляти експлойти та загрози в таких областях, як журнали подій Windows, отже, дає змогу командам контролювати та протистояти системам загрозам.

Security Event Manager має прості у використанні інструменти візуалізації, які дозволяють користувачам легко ідентифікувати підозрілу діяльність або аномалії. Він також має детальну та просту у використанні інформаційну панель на додаток до чудової підтримки від розробників.

Аналізує події та журнали для локального виявлення мережевих загроз, SolarWinds також має автоматичне реагування на загрози на додаток до моніторингу USB-накопичувачів. Його менеджер журналів і подій має розширену фільтрацію журналів і пересилання, а також консоль подій і параметри керування вузлом.

Основні функції включають

- Вищий судово-медичний аналіз

- Швидке виявлення підозрілої активності та загроз

- Постійний моніторинг безпеки

- Визначення часу події

- Підтримує відповідність нормам DSS, HIPAA, SOX, PCI, STIG, DISA та іншим нормам.

Рішення SolarWinds підходить для малого та великого бізнесу. Він має як локальні, так і хмарні варіанти розгортання та працює на Windows і Linux.

Логіка Сумо

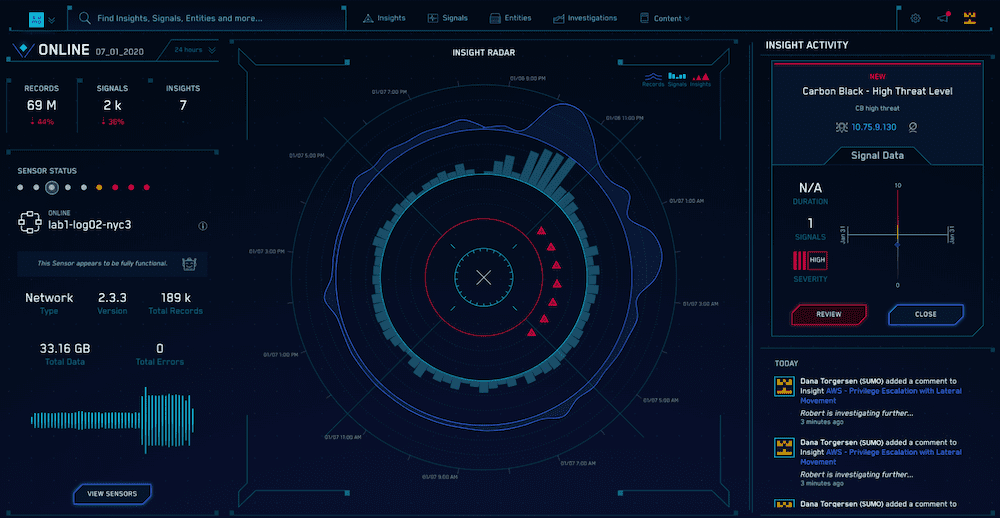

Логіка Сумо це гнучка хмарна інтелектуальна аналітична платформа безпеки, яка працює окремо або разом з іншими рішеннями SIEM у багатохмарних і гібридних середовищах.

Платформа використовує машинне навчання для покращеного виявлення загроз і розслідування, а також може виявляти широкий спектр проблем безпеки та реагувати на них у режимі реального часу. Базуючись на уніфікованій моделі даних, Sumo Logic дозволяє командам безпеки консолідувати аналітику безпеки, керування журналами, відповідність та інші рішення в одне ціле. Рішення покращує процеси реагування на випадки на додаток до автоматизації різноманітних завдань безпеки. Його також легко розгортати, використовувати та масштабувати без дорогого оновлення апаратного та програмного забезпечення.

Виявлення в режимі реального часу забезпечує видимість безпеки та відповідності організації та може швидко ідентифікувати та ізолювати загрози. Sumo logic допомагає забезпечити дотримання конфігурацій безпеки та продовжувати моніторинг інфраструктури, користувачів, програм і даних у застарілих і сучасних ІТ-системах.

- Дозволяє командам легко керувати сповіщеннями безпеки та подіями

- Зробіть простим і дешевшим дотримання вимог HIPAA, PCI, DSS, SOC 2.0 та інших нормативних актів.

- Визначте конфігурації безпеки та відхилення

- Виявляти підозрілу поведінку зловмисників

- Розширені інструменти керування доступом, які допомагають ізолювати ризиковані активи та користувачів

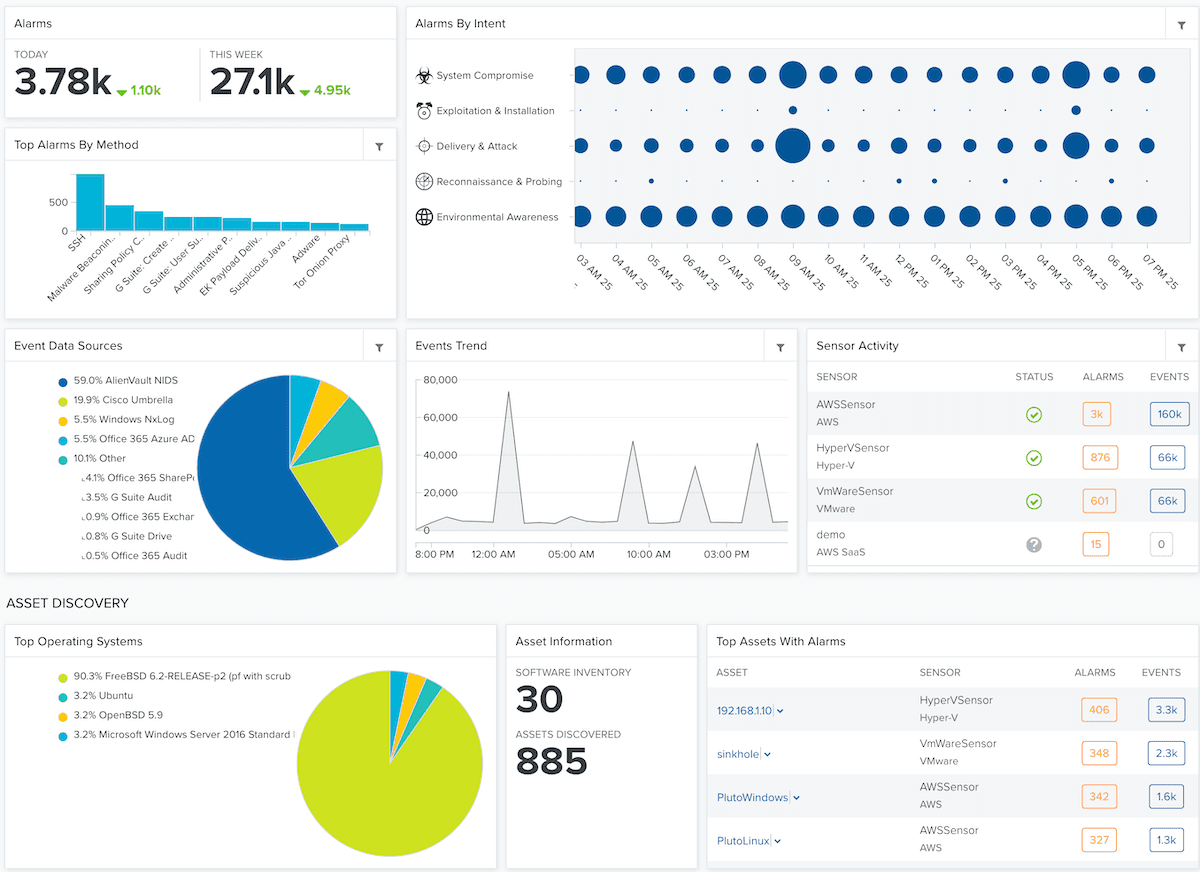

AlientVault

AlienVault USM це комплексний інструмент, що поєднує виявлення загроз, реагування на інциденти, а також управління відповідністю для забезпечення всебічного моніторингу безпеки та виправлення для локальних і хмарних середовищ. Інструмент має численні можливості безпеки, які також включають виявлення вторгнень, оцінку вразливості, виявлення та інвентаризацію активів, керування журналами, кореляцію подій, сповіщення електронною поштою, перевірку відповідності тощо.

[Update: AlienVault has been acquired by AT&T]

Це уніфікований недорогий, простий у впровадженні та використанні інструмент USM, який використовує легкі датчики та агенти кінцевих точок, а також може виявляти загрози в режимі реального часу. Крім того, AlienVault USM доступний у гнучких планах для організацій будь-якого розміру. Переваги включають

- Використовуйте єдиний веб-портал для моніторингу локальної та хмарної ІТ-інфраструктури

- Допомагає організації відповідати вимогам PCI-DSS

- Сповіщення електронною поштою про виявлення проблем безпеки

- Аналізуйте широкий спектр журналів від різних технологій і виробників, генеруючи корисну інформацію

- Проста у використанні інформаційна панель, яка показує діяльність і тенденції в усіх відповідних місцях.

LogRhythm

LogRhythm, який доступний як хмарний сервіс або локальний пристрій, має широкий спектр чудових функцій, які варіюються від кореляції журналів до штучного інтелекту та аналізу поведінки. Платформа пропонує платформу аналітики безпеки, яка використовує штучний інтелект для аналізу журналів і трафіку в системах Windows і Linux.

Він має гнучке сховище даних і є гарним рішенням для фрагментованих робочих процесів, а також забезпечує сегментоване виявлення загроз навіть у системах, де немає структурованих даних, централізованої видимості чи автоматизації. Підходить для малих і середніх організацій, він дозволяє переглядати вікна чи інші журнали та легко звузити коло до мережевих дій.

Він сумісний із широким спектром журналів і пристроїв, а також легко інтегрується з Varonis для покращення можливостей реагування на загрози та інциденти.

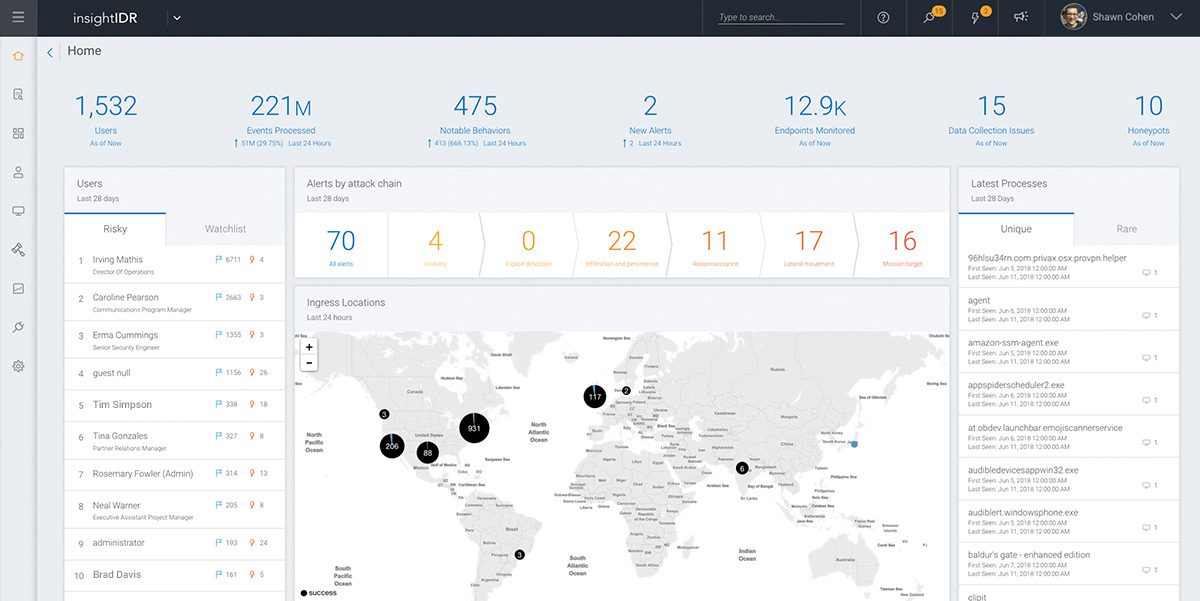

Rapid7 InsightIDR

Rapid7 InsightIDR це потужне рішення безпеки для виявлення інцидентів і реагування на них, видимості кінцевої точки, моніторингу автентифікації та багатьох інших можливостей.

Хмарний інструмент SIEM має функції пошуку, збору та аналізу даних і може виявляти широкий спектр загроз, включаючи викрадені облікові дані, фішинг і зловмисне програмне забезпечення. Це дає йому можливість швидко виявляти та попереджати про підозрілі дії, несанкціонований доступ як внутрішніх, так і зовнішніх користувачів.

InsightIDR використовує передову технологію обману, аналіз поведінки зловмисників і користувачів, моніторинг цілісності файлів, централізоване керування журналами та інші функції виявлення. Це робить його придатним інструментом для сканування різних кінцевих точок і забезпечення виявлення загроз безпеці в реальному часі в малих, середніх і великих організаціях. Дані про пошук у журналі, кінцеві точки та поведінку користувачів надають інформацію, яка допомагає командам приймати швидкі та розумні рішення щодо безпеки.

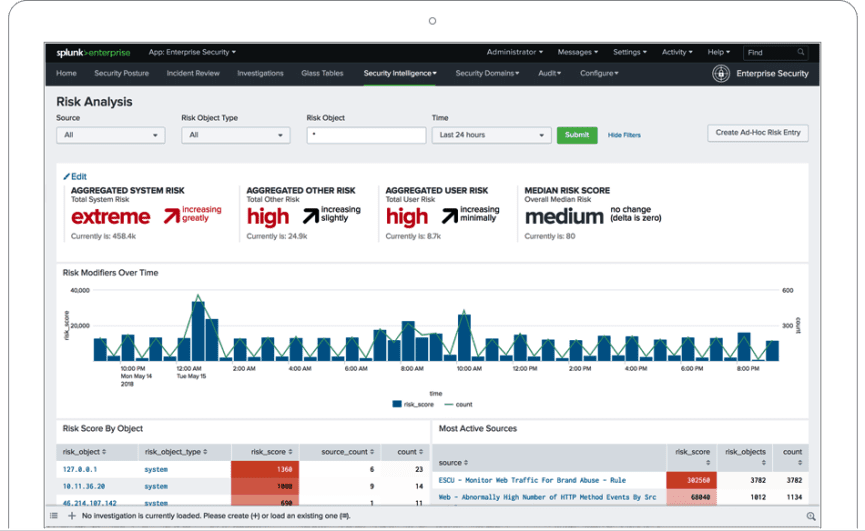

Сплунк

Сплунк це потужний інструмент, який використовує штучний інтелект і технології машинного навчання, щоб надати ефективну, ефективну та прогнозовану інформацію. Він має розширені функції безпеки разом із настроюваним дослідником активів, статистичним аналізом, інформаційними панелями, дослідженнями, класифікацією та оглядом інцидентів.

Splunk підходить для всіх типів організацій як для локального розгортання, так і для SaaS. Завдяки своїй масштабованості інструмент працює майже для будь-якого типу бізнесу та галузі, включаючи фінансові послуги, охорону здоров’я, державний сектор тощо.

Інші ключові особливості

- Швидке виявлення загроз

- Встановлення балів ризику

- Управління оповіщеннями

- Послідовність подій

- Швидка та ефективна відповідь

- Працює з даними з будь-якої машини, як локальної, так і хмарної.

Вароніс

Вароніс надає корисний аналіз і сповіщення про інфраструктуру, користувачів, а також доступ і використання даних. Інструмент надає дієві звіти та сповіщення та має гнучкі налаштування, щоб навіть реагувати на деякі підозрілі дії. Він надає комплексні інформаційні панелі, які дають командам безпеки додаткову видимість своїх систем і даних.

Крім того, Varonis може отримати інформацію про системи електронної пошти, неструктуровані дані та інші критичні активи з можливістю автоматичного реагування для вирішення проблем. Наприклад, блокування користувача, який намагається отримати доступ до файлів без дозволу або використовує незнайому IP-адресу для входу в мережу організації.

Рішення для реагування на інциденти Varonis інтегрується з іншими інструментами, щоб надати покращену практичну інформацію та сповіщення. Він також інтегрується з LogRhythm, щоб забезпечити розширені можливості виявлення загроз і реагування. Це дозволяє командам оптимізувати свої операції та легко та швидко досліджувати загрози, пристрої та користувачів.

Висновок

Зі збільшенням обсягу та складності кіберзагроз і атак групи безпеки здебільшого перевантажені, а іноді й не в змозі відстежувати все. Щоб захистити важливі ІТ-активи та дані, організаціям необхідно розгорнути відповідні інструменти для автоматизації повторюваних завдань, моніторингу та аналізу журналів, виявлення підозрілих дій та інших проблем безпеки.