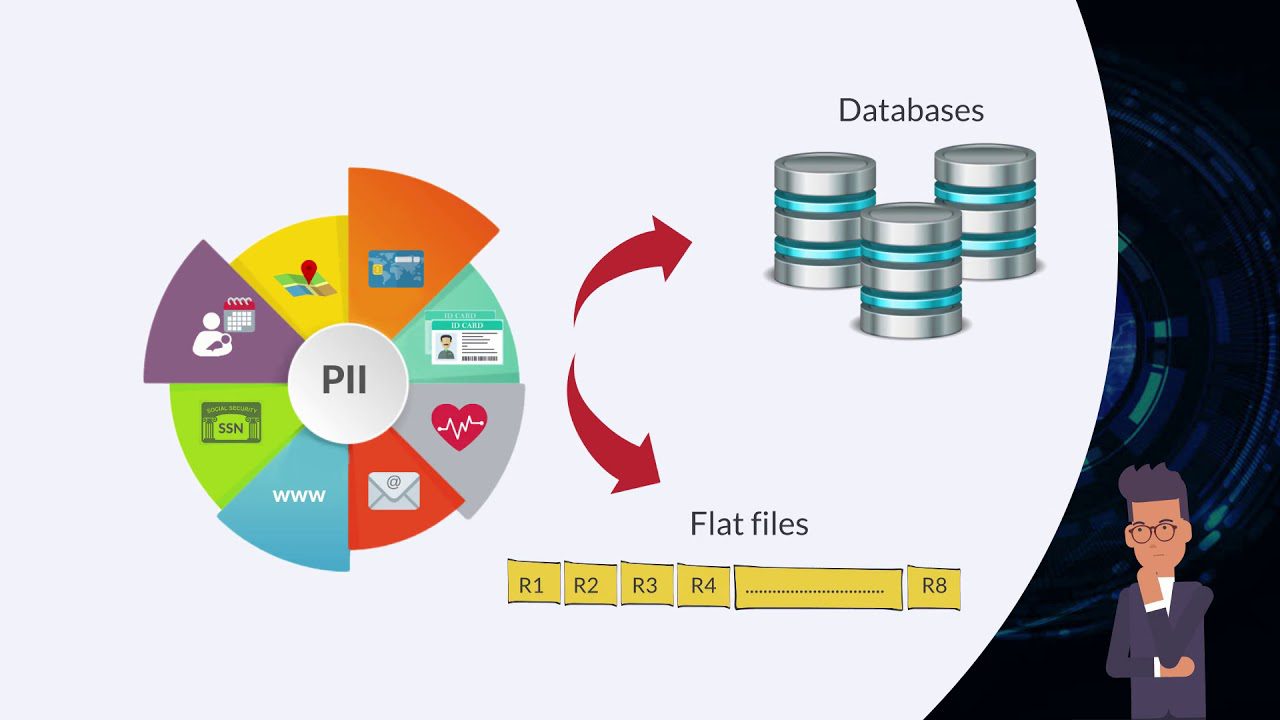

Ви можете захистити конфіденційні дані свого бізнесу та клієнтів за допомогою псевдонімізації, анонімізації та деідентифікації за допомогою цих найкращих інструментів маскування даних.

У цифровому бізнесі та бізнесі, орієнтованому на дані, існують різні етапи, коли сторонні особи отримують доступ до ваших клієнтських або бізнес-даних. Ви не можете просто опускати дані зі звітів або дисплеїв користувачів. Крім того, не можна видавати вихідні дані. Тут маскування даних відіграє важливу роль у захисті реальних даних шляхом заміни відображених даних нереалістичними даними.

Ваші співробітники, постачальники та клієнти можуть легко працювати з цими наборами даних, не знаючи реальних речей, як-от прибутку компанії від певних продажів або даних кредитної картки клієнтів. Нижче наведено список кількох інструментів маскування даних, підібраних спеціально для вас.

Чому маскування даних є необхідним?

Ось чому успішні та пильні організації використовують маскування даних:

- Усуньте ризик крадіжки або проникнення даних під час завантаження даних у хмару.

- Не дозволяйте конкуренту вивчати вашу бізнес-тактику, як-от норма прибутку, кількість користувачів тощо.

- Маскування даних дає вам змогу зупинити зловживання або несанкціоноване використання даних клієнтів співробітниками, підрядниками чи постачальниками.

- Ви можете вільно ділитися замаскованими даними зі стажерам, розробниками, дизайнерами, творцями контенту та громадськістю з ділових причин.

Як зробити маскування даних?

Нижче наведено способи, які використовують компанії для маскування даних:

#1. Псевдонімізація

Він запобігає ідентифікації користувача шляхом комбінування різних фрагментів даних. Ви повинні видалити особисті дані та замінити їх не пов’язаними іменами, датами народження тощо.

#2. Перетасування та підстановка даних

У цьому процесі ви замінюєте та перетасовуєте дані, використовуючи дані акцій, як-от назви акцій з Інтернету, номери соціального страхування акцій тощо. Хоча набір даних все ще виглядає реалістичним і корисним, зловмисники не можуть використати дані для шкоди вашому бізнесу.

#3. Показати нульове значення

Ви можете запрограмувати свої бази даних, таблиці Excel, таблиці даних веб-сайтів, хмарні дані тощо, щоб у наборах даних відображався нульовий текст, коли неавторизована особа отримує доступ до даних.

#4. Зміна початкових значень

Тут ви можете просто застосувати математичні оператори, такі як множення, ділення, віднімання тощо, щоб змінити числові значення за допомогою логічного шаблону. Ви повинні вибрати жорсткий шаблон, щоб інші не могли розшифрувати оригінальні значення. Самостійно реалізувати такі шаблони складно, тому вам потрібно використовувати будь-який із інструментів, згаданих у цій статті.

Функції, які слід шукати в інструменті маскування даних

Купуючи інструмент маскування даних, зверніть увагу на такі обов’язкові функції:

- Інструменти на основі міжнародних стандартів, які автоматично маскують дані відповідно до таких конвенцій, як HIPAA, CCPA, GDPR тощо.

- Інструмент повинен автоматично шукати ідентифікаційні та конфіденційні дані з набору даних і застосовувати попередньо налаштовану стратегію маскування даних.

- Ідеальний інструмент маскування даних повинен дозволяти вам підключати різні джерела даних, такі як відкриті набори даних і преміум-джерела.

- Повинні бути жорсткі алгоритми шифрування, щоб ніхто не міг повернути замасковані дані до їхніх вихідних значень, за винятком інструменту, який використовується для маскування даних.

- Він повинен пропонувати специфічні для бізнесу тестові дані, фіктивні, але реалістичні дані тощо замість оригінальних заголовків стовпців, заголовків рядків, значень тощо. Таким чином, кінцевий продукт буде придатним для науково-дослідних цілей.

- Замасковані дані не повинні бути корисними для конкурентів або хакерів.

Ознайомтеся з інструментами маскування даних, які вашій компанії варто перевірити прямо зараз:

Delphix

Delphix — це рішення для маскування та відповідності даних, яке може автоматично знаходити та маскувати конфіденційну інформацію. Будь то ім’я клієнта, адреса електронної пошти чи номер кредитної картки, він може знайти 30 типів важливих даних із різних джерел, таких як реляційні бази даних і файли.

Рішення пропонує понад 50 готових наборів профілів, що визначають спеціальні вирази профілювання. Щоб запустити його алгоритми маскування, вам не потрібно знати код. Він може зберігати посилальну цілісність у джерелах даних і між ними, генеруючи реалістичні значення. Delphix також дозволяє вам легко налаштовувати структуру своїх алгоритмів; якщо потрібно, ви можете визначити нові алгоритми.

Якість замаскованих даних зберігається в повному функціональному стані, тому ви можете використовувати їх для розробки, тестування та аналізу. Компанії, яким необхідно дотримуватися таких стандартів і правил, як GDPR, HIPAA та CCPA, можуть використовувати цю платформу для токенізації даних і незворотного маскування. Крім того, це дозволяє визначати та застосовувати послідовні політики маскування для усунення ризиків у невиробничих середовищах.

K2View

Якщо ви шукаєте інструмент маскування даних для захисту великого обсягу конфіденційних даних, K2View — це правильне рішення для вас. Він реалізує підхід до продукту даних, який скорочує час і витрати на впровадження, одночасно усуваючи складності на рівні підприємства.

Знеособлення конфіденційних індивідуальних даних під час передавання захищає ідентифікаційну інформацію від злому та зберігає реляційну узгодженість замаскованих даних. Це рішення також допоможе вам дотримуватися стандартів конфіденційності даних, зокрема GDPR, CCPA/CPRA, HIPAA, LGPD і PCI DSS.

Він використовує функції автоматичного виявлення та каталогу даних для класифікації та відображення конфіденційних даних. Ви також можете виконати детальний пошук за файлами бази даних і метаданими. K2View також дозволяє вам застосовувати сотні стандартних функцій маскування, таких як заміна, рандомізація, перетасування, скремблювання, перемикання, обнулення та редагування.

Крім того, він підтримує інтеграцію з джерелами даних або технологією, незалежно від того, чи розташовані вони локально чи в хмарі. Ви можете підключити це рішення до реляційних баз даних, застарілих систем, NoSQL, XML-документів, черг повідомлень і плоских файлів, щоб маскувати дані за допомогою посилальної цілісності.

Акутивний

Accutive пропонує корисний набір надійних інструментів маскування даних, які не тільки захищають ваші критично важливі дані, але й зберігають їх життєздатність для різних важливих для бізнесу функцій. Це локальне рішення гарантує, що замаскована інформація виглядає як справжня, зберігаючи вигадані значення полів даних і властивостей у всіх джерелах даних.

Він підтримує міграцію даних із джерел, включаючи Oracle, DB2, SQLServer, XML, MySQL і плоских файлів, у вибрані місця призначення. Ви також можете зберігати замасковані дані в MySQL, SQLServer, PostgreSQL та інших базах даних. Це міжплатформне програмне забезпечення можна використовувати в Linux, Unix, Windows та інших хмарних службах.

Accutive також пропонує високофункціональну інформаційну панель для перегляду останніх дій, активних з’єднань, результатів маскування графічних даних і виконання завдань. Детальні звіти, аналіз продуктивності, інтегроване керування обліковими записами, каталог для входу та сумісність із багатофакторною автентифікацією – це деякі інші функції цього рішення, які варто згадати.

Інформатика

За допомогою хмарного маскування даних Informatica ви можете легко захистити конфіденційність даних своїх клієнтів. Це допоможе вам досягти організаційних цілей щодо безпечної обробки даних і управління безпекою даних. Ви можете використовувати його для анонімізації та деідентифікації конфіденційних даних для безпечного використання даних для тестування, розробки, аналізу даних, ланцюжків поставок і програм взаємодії з клієнтами.

Ця платформа забезпечує гнучку безпеку, орієнтовану на дані, у всіх складних середовищах, які використовує ваша організація. Ви можете використовувати це рішення для захисту даних у хмарній конфіденційності та керування даними. Роблячи все це, Informatica зберігає контекст даних і посилальну цілісність для підвищеної безпеки та безпечного використання.

Він маскує всі особисті дані, включаючи користувачів, місцеположення, дати народження та ролі, від великого обсягу даних із різних місць і баз даних. Рішення підтримує широке підключення між базами даних, програмами та мейнфреймами. Це також зменшує ризик втрати даних або їх неправильного використання.

Тихше, тихше

Для сучасного бізнесу важко дотримуватися публічних і нормативних вимог конфіденційності. Однак у вас є рішення Hush-Hush, яке допоможе вам із маскуванням ідентифікаційної інформації. Ви можете використовувати це програмне забезпечення, щоб знайти конфіденційні дані в базі даних вашої організації та класифікувати їх для анонімізації.

Під час маскування даних він відповідає стандартам GDPR, HIPAA / HITECH, CCPA та GLBA. Hush-Hush навіть використовує компоненти на основі правил для комплексної конфігурації та безпечної анонімності даних. Він також надає готові рішення для маскування прямих і непрямих ідентифікаторів за допомогою фіксованих і загальних алгоритмів.

Крім того, рішення може працювати як локально, так і в хмарі. Ви також можете інтегрувати його з рідним сервером SQL SSIS, Biztalk і кодом за допомогою API. Завдяки цьому рішенню ви можете виконувати завдання з анонімізації даних за розкладом або позапланово. Він також створює звіти про журнал аудиту для різних нормативних вимог, таких як GDPR, CCPA та HITECH.

dataZense

Ви хочете, щоб ваші дані були безпечними та відповідними вимогам? Виберіть dataZense, рішення маскування даних для захисту конфіденційних даних. Інструменти, надані цією платформою, допоможуть вам у профілюванні даних, запобіганні втраті даних, виправленні та керуванні даними. Він може профілювати структуровані та неструктуровані дані, тому вам не доведеться турбуватися про джерела даних.

Рішення виконує профілювання даних на рівні стовпців, щоб легко ідентифікувати ідентифікаційну інформацію та конфіденційні дані в базі даних. Існує також процес перевірки бізнесу, який допомагає переглядати та затверджувати дані як конфіденційні. dataZense також запобігає несанкціонованому доступу до даних або неправильному використанню за допомогою маскування даних, шифрування чи шифрування.

Доступ до цієї хмарної платформи можна отримати з будь-якого місця в зручний для вас час. Він також підтримує GDPR, CCPA, OIOO та інші закони та стандарти щодо конфіденційності. Ця масштабована платформа забезпечує постійний захист, але дозволяє платити лише за замасковані дані.

За допомогою інструментів виявлення ідентифікаційних даних dataZense організації можуть захистити конфіденційну інформацію та дотримуватися нормативних актів.

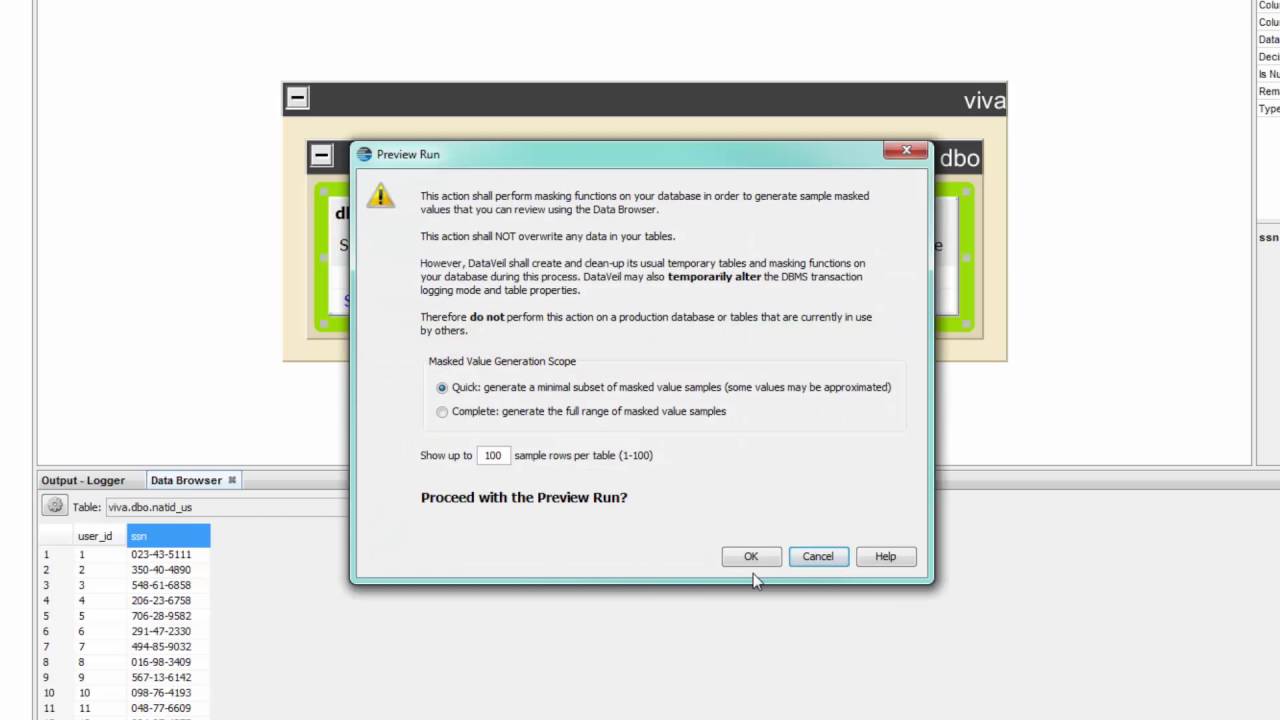

DataVeil

DataVeil пропонує два потужних інструменти маскування даних під назвою DataVeil і FileMasker. Перший інструмент маскує конфіденційні дані в різних базах даних SQL, тоді як другий назавжди маскує дані з файлів. Ці інструменти маскують усі конфіденційні дані, такі як імена, адреси, контактні номери та номери кредитних карток, за допомогою вигаданої інформації, яка буде виглядати реально.

Оскільки маскування перетворює дані на щось неконфіденційне, організації можуть використовувати їх для тестування, розробки, навчання, аутсорсингу, аналізу даних і підтримки. Оскільки закони про безпеку даних і конфіденційність у всьому світі стають суворішими, ви можете використовувати це рішення для дотримання GDPR, HIPAA та PCI.

Під час маскування він зберігає статистичні та синтаксичні властивості вихідних даних, надаючи значущі та релевантні замасковані дані. Він навіть зберігає формат окремих символів, присутніх у конфіденційних значеннях, таких як алфавіт, цифра та спеціальний символ. Таким чином, ви можете використовувати дані, не турбуючись про тестування, розробку, аналіз даних, навчання, підтримку та аутсорсинг.

Іммута

Коли справа доходить до динамічного маскування даних і контролю конфіденційності, Immuta може стати вашим ідеальним вибором. Під час виконання запиту він приховує конфіденційні значення шляхом модифікації без зміни вихідних даних. У пакеті керування безпекою та конфіденційністю ви можете вказати політику контролю доступу на основі атрибутів. Для мови політики ви можете вибрати код або звичайну мову.

Він також пропонує понад 60 попередньо створених елементів керування безпекою та конфіденційністю, серед яких ви можете вибрати будь-який для захисту конфіденційних даних. Ви також можете динамічно застосовувати ці елементи керування під час запиту для різних типів маскування даних, включаючи анонімізацію, псевдонімізацію, мінімізацію та обфускацію.

Ці динамічні політики дозволяють миттєво отримувати доступ до авторизованих даних із будь-якого блокнота, інструмента BI або верстака. На Immuta ви можете автоматизувати процес обмеження доступу з різними умовами, як-от демографія користувача, вікна на основі часу, дані суміжних клітинок або дані довідкової таблиці.

Перш за все, це зменшує технічний тягар і дозволяє миттєво отримати доступ до замаскованих даних. Це програмне забезпечення також знижує ризик витоку даних, захищає репутацію вашої організації, дозволяє безпечно обмінюватися даними та підвищує продуктивність вашої команди.

IRI FieldShield

Вас турбує управління великим обсягом даних під загрозою? IRI FieldShield — це надійне рішення для маскування даних для організацій усіх типів. Компанії, які використовують це програмне забезпечення, можуть виконувати централізовану класифікацію ідентифікаційної інформації, знаходити дані з будь-якого глобального місця та автоматично маскувати дані.

Він також може підтримувати посилальну цілісність, якщо використовує шифрування, псевдонімізацію, редагування та підходи для робочих і тестових середовищ. Ви можете безперешкодно анонімізувати дані відповідно до GDPR, CIPSEA, HIPAA, DPA, PCI, FERPA, GLBA, POPI та інших нормативних актів.

IRI FieldShield підтримує маскування даних, згенерованих у кожному джерелі, включаючи реляційні бази даних, бази даних NoSQL, плоскі файли, мейнфрейми, електронні таблиці Excel, індексні файли, URL-адреси, напівструктуровані та неструктуровані файли. Його функції можна використовувати для профілювання та деідентифікації даних у стані спокою та захисту даних у русі. Якщо вам цікаво, ви можете замовити демонстрацію в реальному часі, щоб побачити, як це працює.

Заключні слова

Ви не повинні ігнорувати вимоги редагування або шифрування даних різних міжнародних і місцевих стандартів конфіденційності та безпеки даних.

Маскування оригінальних бізнес-даних і даних користувачів допомагає вам дотримуватися різноманітних законів, як-от GDPR, HIPAA тощо. Отже, це надійні та популярні інструменти маскування даних, які ви можете використовувати у своїх бізнес-операціях, орієнтованих на дані.

Далі ознайомтеся з хмарними платформами захисту даних, щоб ваші дані були швидкими та безпечними.