Найцінніші активи компанії також найважче захистити.

Ми говоримо про дані, важливу речовину, яка підтримує нервову систему кожної компанії. На щастя, існує ціла галузь, присвячена виключно тому, щоб допомогти компаніям уникнути втрати даних. Цю галузь очолює кілька постачальників, які надають технологію, відому як Data Loss Prevention, або скорочено DLP.

Технології DLP виконують дві основні функції.

- Визначте конфіденційні дані, які потрібно захистити

- Запобігайте втраті таких даних

Типи даних, які вони захищають, можна розділити на три основні групи:

- Дані використовуються

- Дані в русі

- Дані в стані спокою

Дані, що використовуються, стосуються активних даних, як правило, даних, які зберігаються в оперативній пам’яті, кеш-пам’яті або регістрах ЦП.

Дані в русі – це дані, які передаються через мережу, внутрішню та захищену мережу або незахищену загальнодоступну мережу (Інтернет, телефонна мережа тощо).

Дані в стані спокою стосуються даних, які знаходяться в неактивному стані, або зберігаються в базі даних, файловій системі або інфраструктурі зберігання.

З точки зору можливостей покриття, рішення DLP можна класифікувати на дві категорії.

- Enterprise DLP або EDLP

- Інтегрований DLP або IDLP

Рішення, які потрапляють у категорію EDLP, охоплюють увесь спектр вектора витоку. Навпаки, рішення IDLP зосереджені на одному протоколі або лише на одному з трьох згаданих раніше типів даних. Деякі приклади рішень IDLP – веб-безпека, шифрування електронної пошти та контроль пристроїв.

Чого очікувати від чудового рішення DLP?

У DLP не існує такого поняття, як рішення «один для всіх». Правильне рішення для кожної потреби залежить від багатьох факторів. До них належать розмір і бюджет організації, типи конфіденційних даних, мережева інфраструктура, технічні вимоги тощо. Щоб визначити, яке рішення найкраще підходить для вашої компанії, потрібні зусилля та дослідження, щоб визначити, що вибрати між підходами DLP, методами виявлення та архітектурами рішень.

Після дослідження й аналізу ваших вимог ваше ідеальне рішення DLP має забезпечувати оптимальний баланс цих аспектів:

- Повне охоплення: Компоненти DLP повинні охоплювати мережевий шлюз, щоб відстежувати весь вихідний трафік і блокувати витоки у вигляді електронних листів і веб-/FTP-трафіку. Вони також повинні охоплювати дані, що зберігаються в усіх ресурсах зберігання компанії та всіх кінцевих точках, щоб запобігти втратам даних, що використовуються.

- Єдина консоль керування: керування рішенням DLP вимагає зусиль і часу, витрачених на конфігурацію/обслуговування системи, створення політики/керування, звітування, керування інцидентами/сортування, раннє виявлення/пом’якшення ризиків і кореляцію подій. Для підтримки цих областей потрібна єдина консоль управління. Інакше ви можете створити непотрібні ризики.

- Управління інцидентами для відповідності: коли відбувається інцидент із втратою даних, його належне поводження має вирішальне значення. Ви повинні усвідомлювати, що втрата даних неминуча, але різниця між дорогим штрафом і ляпасом по зап’ястку може бути зроблена в тому, як розглядається інцидент втрати даних.

- Точність методу виявлення: останнє, але не менш важливе, цей аспект рішення DLP відокремлює хороші рішення від поганих. Технології DLP залежать від скороченого набору методів виявлення, коли приходить час ідентифікувати конфіденційні дані. Зіставлення шаблону за допомогою регулярних виразів є найпоширенішим методом виявлення. Однак цей метод дуже неточний, що призводить до довгих черг хибнопозитивних інцидентів. Хороші технології DLP повинні додати інші методи виявлення до традиційного зіставлення шаблонів, щоб підвищити точність.

Основні підходи DLP

Коли рішення DLP почали стрімко розвиватися, усі постачальники звернулися до DLP із наборами компонентів, розроблених для покриття інфраструктури компанії. Зараз ситуація змінилася, і не всі постачальники використовують однаковий підхід. Ці підходи поділяються на дві основні категорії.

- Традиційний DLP

- Агент DLP

Традиційний DLP пропонують деякі постачальники на ринку, такі як Forcepoint, McAfee та Symantec. Традиційний підхід, який пропонують ці постачальники, також є багатостороннім: він забезпечує покриття на мережевому шлюзі, в інфраструктурі зберігання, на кінцевих точках і в хмарі. Цей підхід виявився досить успішним, щоб окреслити сучасний ринок DLP і був першим, хто захопив важливу частку ринку.

Другий підхід до DLP називається Agent DLP або ADLP. Він використовує агенти кінцевих точок на рівні ядра, які відстежують усі дії користувачів і системи. Ось чому рішення, які вписуються в цей підхід, також відомі як рішення Endpoint DLP.

Непросто визначити, який підхід найкраще відповідає вимогам організації. Це значною мірою залежить від типів даних, які потрібно захистити, галузі, в якій працює організація, і причин захисту даних. Наприклад, організації в галузі охорони здоров’я та фінансах змушені використовувати DLP для відповідності нормативним вимогам. Для цих компаній рішення DLP має виявляти особисту інформацію та інформацію про здоров’я через різні канали та в різних формах.

З іншого боку, якщо компанії потрібен DLP для захисту інтелектуальної власності, рішення DLP для застосування вимагатиме більш спеціалізованих методів виявлення. Крім того, значно складніше досягти точного виявлення та захисту конфіденційних даних. Не кожне традиційне рішення DLP надасть потрібні інструменти для цієї роботи.

Архітектура DLP: як пережити складність рішення

Технології DLP є складними. Вони вимагають вхідних даних із багатьох різних сфер: Інтернет, електронна пошта, бази даних, мережі, безпека, інфраструктура, сховище тощо. Крім того, вплив DLP-рішення може охопити сфери, не пов’язані з ІТ, наприклад юридичну, кадрову, управління ризиками тощо. Щоб зробити це ще більш складним, DLP-рішення зазвичай дуже складно розгорнути, налаштувати та керувати ними.

Традиційні рішення DLP ще більше ускладнюють рецепт. Для роботи повного рішення їм потрібні кілька пристроїв і програмне забезпечення. Це можуть бути пристрої (віртуальні чи реальні) і сервери.

Мережна архітектура організації повинна інтегрувати ці пристрої, і ця інтеграція повинна включати перевірку вихідного мережевого трафіку, блокування електронної пошти тощо. Після завершення інтеграції виникає інший рівень складності управління, який залежить від кожного постачальника.

Рішення агента DLP зазвичай менш складні, ніж традиційні, головним чином тому, що вони вимагають невеликої або повної інтеграції з мережею. Однак ці рішення взаємодіють з ОС на рівні ядра. Тому потрібна розширена настройка, щоб уникнути конфлікту з ОС та іншими програмами.

Розподіл постачальників DLP:

Acronis DeviceLock

Acronis DeviceLock Запобігання втраті даних забезпечує комплексне рішення кінцевої точки, захищаючи ваші конфіденційні дані під час перевірки інформаційних операцій. Вам не потрібно втрачати необхідні дані через зловмисників інсайдерів або недбалість співробітників; запобігти витоку даних, блокуючи несанкціоновані спроби передачі даних або доступу до інших файлів.

Отримайте уявлення про захист даних, їх потоки та поведінку користувачів і скоротіть складність захисту даних і час звітування. Дотримуйтеся правил і стандартів ІТ-безпеки та зменшуйте ризики витоку інформації, керуючи політиками використання даних і дотримуючись їх.

Використовуйте оновлення без перерв і власну інтеграцію разом із груповою політикою. Acronis DeviceLock пропонує центральні консолі керування відповідно до вимог вашого підприємства. Він дозволяє відстежувати дії користувачів, збирати журнали, використовувати інструменти звітності, переглядати записи журналів і використовувати модульну архітектуру для контролю TCO (загальної вартості володіння).

Дозвольте виконувати необхідні операції для ваших бізнес-процесів і мінімізуйте внутрішні загрози. Acronis DeviceLock пропонує такі рішення, як Microsft RDS, Citrix XenApp, Citrix XenDesktop, VMware Workstation Player, Windows Virtual PC, Oracle VM VirtualBox, VMware Workstation і VMware Horizon view. Ви також можете керувати відтіненням даних, сповіщеннями, журналюванням, залежністю від контексту та залежністю від вмісту.

Зареєструйтеся, щоб отримати 30-денну БЕЗКОШТОВНУ пробну версію.

ManageEngine

ManageEngine Device Control Plus захищає ваші дані від загроз, дозволяючи призначати рольові елементи керування доступом для пристроїв, захищати їх від атак зловмисного програмного забезпечення та аналізувати пристрої.

Використання таких знімних пристроїв, як USB, зазвичай призводить до втрати даних, але це не так; існує багато інших проблем. Крім того, Device Control Plus запобігає вашим даним, блокуючи несанкціонований доступ до пристроїв. Дотримуйтеся простих правил, як-от встановлення доступу лише для читання, блокування користувачам копіювання файлів зі знімних пристроїв тощо.

Ви можете встановити обмеження щодо типу та розміру файлу на основі даних, які обробляє ваш бізнес. Крім того, забезпечте захист даних у реальному часі, дозволивши обмежену передачу даних. Виявлення та видалення шкідливих пристроїв є складним завданням; створити список пристроїв, яким можна довіряти. Це гарантує, що жоден пристрій не зможе отримати доступ до кінцевих точок без авторизації.

Відстежуйте, хто на якій кінцевій точці використовує пристрій, за допомогою звітів і аудитів для моніторингу спроб злому. Інструмент також пропонує миттєві сповіщення про будь-який несанкціонований доступ. Завантажте програмне забезпечення та скористайтеся 30-денною БЕЗКОШТОВНОЮ пробною версією функцій.

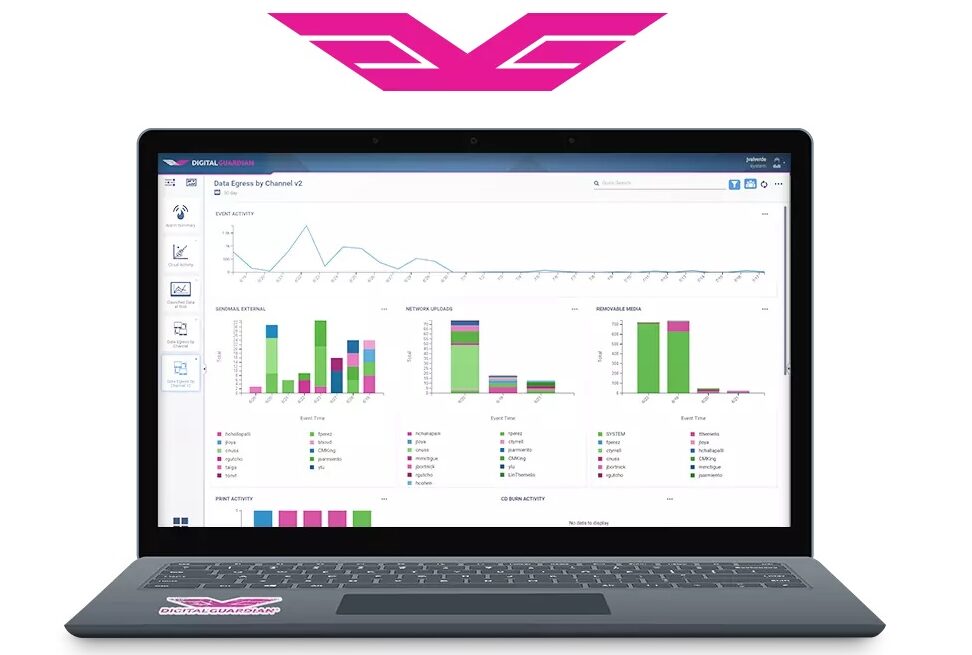

Digital Guardian

Digital Guardian заснована в 2003 році як Verdasys, з метою надання технологій для запобігання крадіжці інтелектуальної власності. Її першим продуктом був агент кінцевої точки, здатний контролювати всю активність користувачів і системи.

Окрім моніторингу незаконних дій, рішення також реєструє вочевидь нешкідливі дії, щоб виявити підозрілі дії. Звіт про журналювання можна аналізувати для виявлення подій, які рішення TDLP не можуть зафіксувати.

DG придбав Code Green Networks, щоб доповнити своє рішення ADLP традиційними інструментами DLP. Однак між рішеннями DG ADLP і TDLP мало інтеграції. Вони навіть продаються окремо.

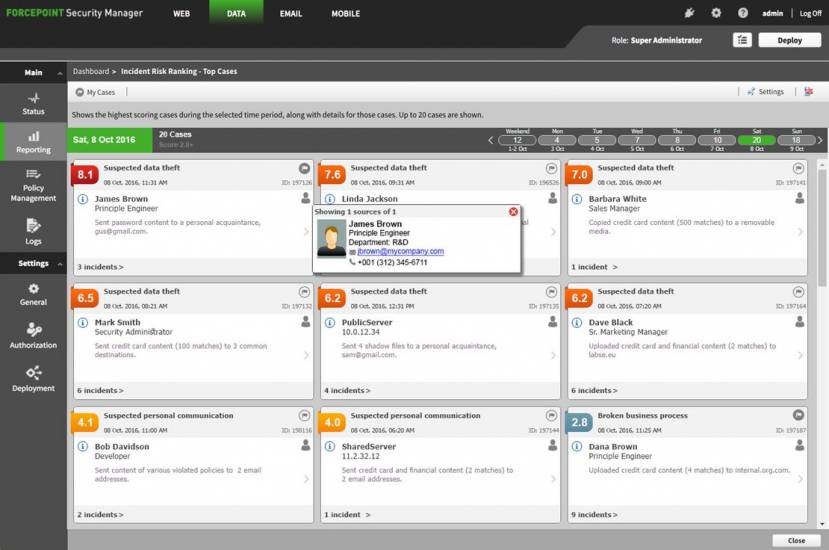

Forcepoint

Forcepoint займає привілейоване місце в «магічному квадранті» постачальників TDLP Gartner. Його платформа безпеки включає набір продуктів для фільтрації URL-адрес, електронної пошти та веб-безпеки. Ці інструменти доповнюються деякими відомими сторонніми рішеннями: SureView Insider Threat Technology, Stonesoft NGFW від McAfee та Skyfence CASB від Imperva.

Архітектура рішення Forcepoint проста в порівнянні з іншими рішеннями. Він включає сервери для керування, моніторингу даних і мережевого трафіку, а також блокування електронної пошти/моніторингу веб-трафіку. Рішення є зручним для користувача та містить багато політик, класифікованих за країнами, галузями тощо.

Деякі особливості роблять рішення Forcepoint DLP унікальним. Наприклад, можливість OCR для виявлення конфіденційних даних у файлах зображень. Або рейтинг ризиків інцидентів, щоб дозволити системним адміністраторам бачити, які інциденти слід переглянути в першу чергу.

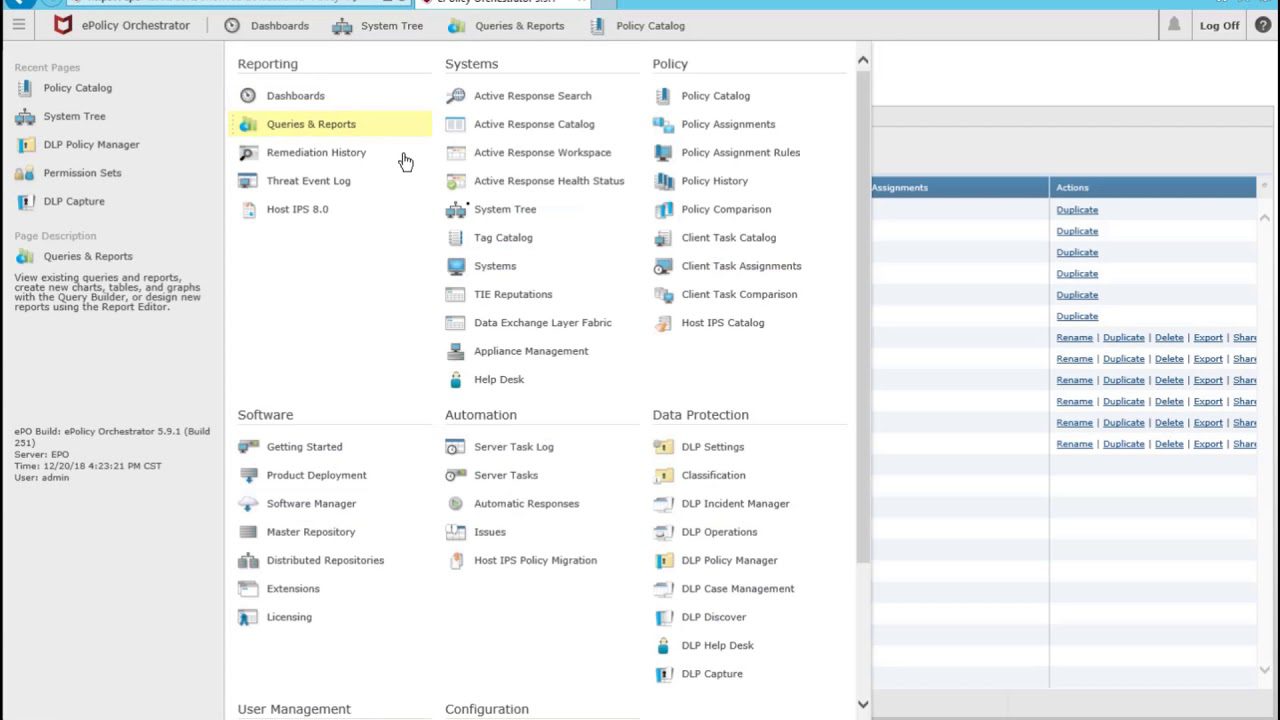

McAfee

З моменту придбання компанією Intel, McAfee не зробив надто багато інвестицій у свою пропозицію DLP. Тому продукти не отримували багато оновлень і поступалися конкуруючим продуктам DLP. Через кілька років Intel відокремила свій підрозділ безпеки, і McAfee знову стала автономною компанією. Після цього лінійка продуктів DLP отримала деякі необхідні оновлення.

Рішення McAfee DLP складається з трьох основних частин, охоплюючи

- Мережа

- Відкриття

- Кінцева точка

Один компонент є досить унікальним серед інших пропозицій DLP: McAfee DLP Monitor. Цей компонент дозволяє отримувати дані з інцидентів, викликаних порушенням політики, разом із усім мережевим трафіком. Таким чином, компонент дозволяє переглядати більшість даних і може виявляти інциденти, які інакше могли б залишитися непоміченими.

ePolicy Orchestrator від McAfee піклується про більшу частину керування рішенням DLP. Але є ще деякі управлінські завдання, які потрібно виконувати за межами Orchestrator. Компанії ще належить повністю інтегрувати свою пропозицію DLP. Чи буде це зроблено в майбутньому, поки невідомо.

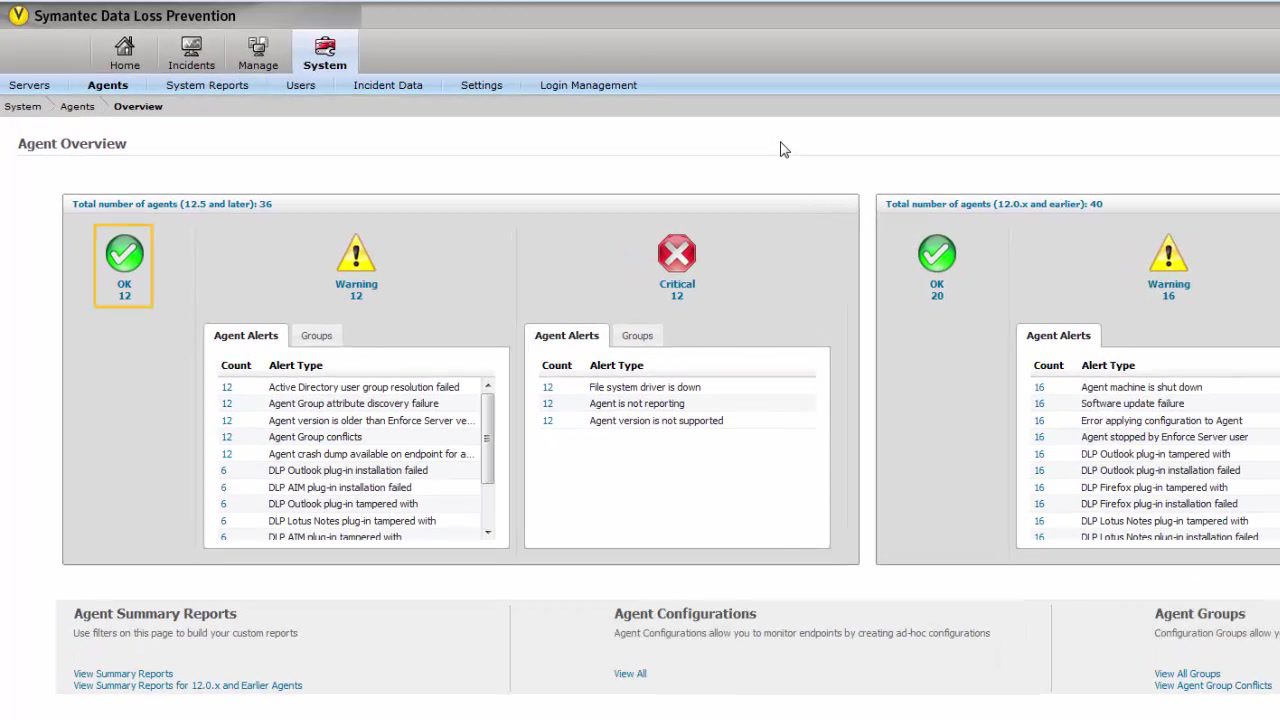

Symantec

Symantec є беззаперечним лідером у сфері DLP-рішень завдяки постійним інноваціям, які вона застосовує до свого портфеля продуктів. Компанія має найбільшу встановлену базу серед усіх постачальників DLP. Рішення має модульний підхід із окремим програмним компонентом, необхідним для кожної функції. Список компонентів досить вражаючий, включаючи Network Prevent для Інтернету, Network Prevent для електронної пошти, Network Monitor, Endpoint Prevent, Data Insight, Endpoint Discover тощо.

Зокрема, унікальний компонент Data Insight забезпечує видимість використання неструктурованих даних, прав власності та прав доступу. Ця перевага дозволяє йому конкурувати з продуктами за межами DLP, забезпечуючи додаткову цінність для організацій, які можуть використовувати цю можливість.

DLP Symantec можна налаштувати різними способами. Майже кожна функція має свої конфігурації, що забезпечує високий рівень налаштування політики. Однак ця перевага пов’язана з більшою складністю. Це, мабуть, найскладніший на ринку, і може знадобитися досить багато годин для розгортання та підтримки.

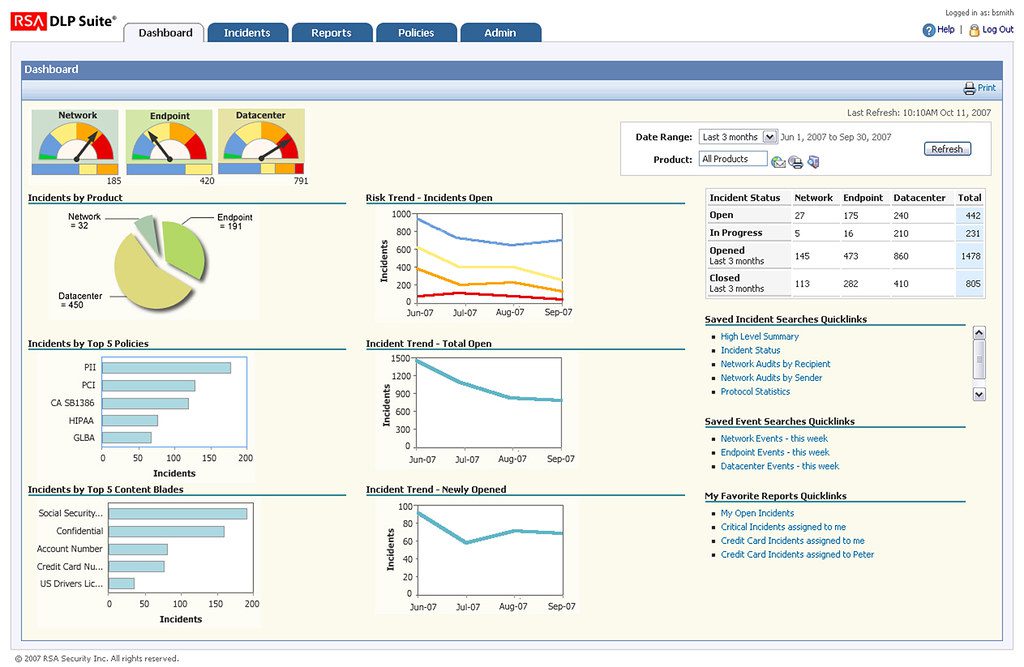

RSA

Рішення EMC DLP, Запобігання втраті даних RSAдозволяє виявляти та контролювати потік конфіденційних даних, як-от корпоративна IP-адреса, кредитні картки клієнтів тощо. Рішення допомагає навчити кінцевих користувачів і посилити контроль електронної пошти, Інтернету, телефонів тощо, щоб зменшити ризики компрометації критичних даних.

RSA Data Loss Prevention вирізняється тим, що забезпечує повне покриття, інтеграцію платформи та автоматизацію робочого процесу. Він пропонує поєднання класифікації вмісту, відбитків пальців, аналізу метаданих і експертних політик для визначення конфіденційної інформації з оптимальною точністю.

Широке покриття EMC включає багато векторів ризику. Не лише найпоширеніша електронна пошта, Інтернет і FTP, а й соціальні мережі, USB-пристрої, SharePoint та багато інших. Його підхід, зосереджений на навчанні користувачів, спрямований на підвищення обізнаності кінцевих користувачів про ризики, керуючи їх поведінкою під час роботи з конфіденційними даними.

Захист даних CA

Захист даних CA (пропозиція DLP від Broadcom) додає четвертий клас даних, окрім даних у використанні, у русі та в стані спокою, які потребують захисту: під час доступу. Він зосереджений на місці, де знаходяться дані, як вони обробляються та який рівень їх чутливості. Рішення має на меті зменшити втрату даних і неправомірне використання, контролюючи не лише інформацію, але й доступ до неї.

Рішення обіцяє мережевим адміністраторам знизити ризик для своїх найбільш важливих активів, контролювати інформацію в усіх корпоративних місцях, пом’якшити високоризикові режими зв’язку та забезпечити дотримання нормативних і корпоративних політик. Це також закладає основу для переходу до хмарних сервісів.

Заощадити мільйони чи коштувати мільйони?

Найкраще рішення DLP справді може заощадити мільйони. Але це також правда, що це може коштувати вам мільйони, якщо ви не виберете те, що відповідає вашим потребам, або якщо ви не розгорнете його належним чином. Якщо ви думали, що вибір правильного рішення DLP – це лише перегляд таблиці порівняння функцій, ви помилялися.

Тож будьте готові витратити багато зусиль не лише на те, щоб запустити рішення DLP після його придбання, але й на аналіз усіх пропозицій і вибір того, що краще підходить для вашої організації.