Системи виявлення та запобігання вторгненням: ключові інструменти кібербезпеки

Системи виявлення вторгнень (IDS) та системи запобігання вторгненням (IPS) є важливими технологіями, що допомагають виявляти та блокувати шкідливі дії у вашій мережі, комп’ютерних системах і програмах.

Впровадження цих систем має велике значення, враховуючи постійне зростання кіберзагроз, з якими стикаються підприємства будь-якого масштабу.

Кіберзагрози постійно еволюціонують, і компанії стикаються з новими, невідомими атаками, які важко виявити та відбити.

Саме тут на допомогу приходять рішення IDS та IPS.

Хоча іноді ці технології розглядають як конкурентів, оптимальним підходом є їхнє взаємодоповнення, використовуючи обидві системи у вашій мережі.

У цій статті ми детально розглянемо, що таке IDS та IPS, як вони можуть бути корисними, а також представимо найкращі рішення IDS та IPS, доступні на ринку.

Що таке система виявлення вторгнень (IDS)?

Система виявлення вторгнень (IDS) – це програмне забезпечення або пристрій, призначений для моніторингу комп’ютерної мережі організації, її програм або систем на предмет порушень встановлених правил та зловмисних дій.

За допомогою IDS можна порівнювати поточну мережеву активність із базою даних загроз та ідентифікувати аномалії, підозрілу поведінку або порушення. У разі виявлення загрози, IDS негайно інформує адміністратора, щоб він міг оперативно вжити відповідних заходів.

Системи IDS зазвичай поділяються на два основних типи:

- Мережева система виявлення вторгнень (NIDS): NIDS відстежує вхідний та вихідний трафік з усіх пристроїв у мережі, зіставляє його з відомими атаками та позначає підозрілі дії.

- Система виявлення вторгнень на основі хоста (HIDS): HIDS спостерігає за критично важливими файлами на окремих пристроях (хостах), аналізує вхідні та вихідні пакети даних і порівнює поточні стани з попередніми знімками, виявляючи будь-які видалення або зміни.

Також існують IDS, що базуються на протоколах, додатках або гібридні IDS, які поєднують різні методи відповідно до конкретних потреб.

Як працює IDS?

IDS використовують різні підходи для виявлення вторгнень:

- Виявлення вторгнень на основі сигнатур: IDS ідентифікує атаки, аналізуючи їх на наявність певних моделей або характеристик, таких як шкідливі підписи або послідовності байтів. Цей метод ефективний проти відомих кіберзагроз, але може бути неефективним проти нових атак, для яких ще немає сигнатур.

- Виявлення на основі репутації: IDS виявляє кібератаки на основі оцінки репутації джерела трафіку. Якщо репутація є хорошою, трафік пропускається, інакше система повідомляє про потенційну загрозу.

- Виявлення на основі аномалій: IDS аналізує мережеву діяльність для виявлення відхилень від нормальної поведінки. Цей метод дозволяє ідентифікувати як відомі, так і нові атаки, використовуючи машинне навчання для створення моделі звичайної активності та порівнюючи її з новою поведінкою.

Що таке система запобігання вторгненням (IPS)?

Система запобігання вторгненням (IPS) – це програмне забезпечення або пристрій, який виявляє зловмисні дії та загрози і одночасно запобігає їм. Оскільки вона виконує як функцію виявлення, так і запобігання, її також називають системою виявлення та запобігання вторгненням (IDPS).

IPS або IDPS відстежують активність мережі або системи, реєструють дані, інформують про загрози та запобігають проблемам. Зазвичай ці системи розташовуються за брандмауером організації. Вони виявляють вразливості у стратегіях безпеки мережі, документують поточні загрози та гарантують дотримання політики безпеки у вашій організації.

Для запобігання, IPS може вносити зміни до середовища безпеки, змінюючи контент загроз, переналаштовуючи брандмауер тощо. Системи IPS поділяються на чотири основні типи:

- Мережева система запобігання вторгненням (NIPS): аналізує пакети даних у мережі, виявляє та запобігає вразливостям, збираючи інформацію про програми, дозволених хостів, операційні системи, нормальний трафік та ін.

- Система запобігання вторгненням на основі хоста (HIPS): захищає чутливі комп’ютерні системи, аналізуючи дії хоста для виявлення та блокування шкідливих дій.

- Аналіз поведінки мережі (NBA): використовує виявлення вторгнень на основі аномалій, перевіряючи відхилення від нормальної поведінки.

- Система запобігання бездротовому вторгненню (WIPS): спостерігає за радіочастотним спектром для виявлення несанкціонованого доступу та вживає заходів для його запобігання. WIPS може ідентифікувати та блокувати такі загрози, як скомпрометовані точки доступу, підробка MAC-адрес, атаки типу “відмова в обслуговуванні”, неправильна конфігурація точок доступу, honeypot та ін.

Як працює IPS?

Пристрої IPS сканують мережевий трафік, використовуючи один або кілька методів виявлення:

- Виявлення на основі сигнатур: IPS відстежує мережевий трафік на наявність відомих шаблонів атак (сигнатур).

- Виявлення аналізу стану протоколу: IPS визначає аномалії у стані протоколу, порівнюючи поточні події з попередньо встановленими дозволеними діями.

- Виявлення на основі аномалій: IPS відстежує пакети даних, порівнюючи їх з нормальним шаблоном поведінки. Цей метод може ідентифікувати нові загрози, але іноді може давати хибні спрацювання.

Після виявлення аномалії, IPS в режимі реального часу аналізує кожен пакет, що проходить через мережу. Якщо IPS виявляє підозрілий пакет, він може заблокувати доступ до мережі або програми для підозрілого користувача або IP-адреси, зупинити TCP-сесію, переналаштувати брандмауер або замінити чи видалити шкідливий контент, залишений після атаки.

Чим можуть допомогти IDS та IPS?

Розуміння суті мережевих вторгнень допоможе вам краще усвідомити важливість цих технологій.

Отже, що таке мережеве вторгнення?

Мережеве вторгнення – це несанкціонована діяльність або подія в мережі. Наприклад, спроба несанкціонованого доступу до комп’ютерної мережі організації з метою порушення безпеки, викрадення інформації або запуску шкідливого коду.

Кінцеві точки та мережі вразливі до різних загроз.

Крім того, не оновлене обладнання та програмне забезпечення, а також пристрої зберігання даних можуть мати вразливості.

Наслідки мережевого вторгнення можуть бути руйнівними для організацій, включаючи витік конфіденційних даних, порушення безпеки, втрату довіри клієнтів, погіршення репутації та значні фінансові втрати.

Тому дуже важливо виявляти мережеві вторгнення та запобігати інцидентам, поки ще є час. Для цього необхідно розуміти різні загрози безпеці, їхні наслідки та вашу мережеву активність. Саме тут системи IDA та IPS можуть допомогти вам виявити вразливості та виправити їх, щоб запобігти атакам.

Розглянемо переваги використання систем IDA та IPS.

Покращена безпека

Системи IPS та IDS допомагають посилити безпеку вашої організації, виявляючи вразливі місця та атаки на ранніх етапах і запобігаючи проникненню шкідливого коду у ваші системи, пристрої та мережу.

Завдяки цьому зменшується кількість інцидентів, захищаються важливі дані та ресурси від зловмисників. Це сприяє збереженню довіри клієнтів і репутації компанії.

Автоматизація

Використання рішень IDS та IPS допомагає автоматизувати завдання безпеки. Системи автоматизують ці завдання, звільняючи ваш час для розвитку бізнесу. Це не тільки зменшує зусилля, але й заощаджує кошти.

Відповідність

IDS та IPS допомагають захистити дані ваших клієнтів та бізнесу, а також полегшують процес аудиту, допомагаючи дотримуватися відповідних правил і уникати штрафів.

Виконання політики

Системи IDS та IPS є ефективним способом забезпечення дотримання політики безпеки в організації, зокрема і на рівні мережі. Це допомагає запобігти порушенням та контролювати кожну дію всередині та за межами вашої організації.

Підвищена продуктивність

Завдяки автоматизації завдань та економії часу, ваші співробітники можуть працювати продуктивніше та ефективніше. Це також запобігає внутрішнім конфліктам, недбалості та людським помилкам.

Отже, щоб використовувати весь потенціал IDS та IPS, доцільно застосовувати обидві технології в тандемі. IDS допоможе вам зрозуміти, як рухається трафік у вашій мережі, а IPS – запобігти ризикам. Це забезпечить всебічну безпеку вашої організації, захищаючи сервери, мережу та інші активи.

Нижче наведено список найкращих рішень IDS та IPS, які можуть вам допомогти:

Zeek

Zeek – це потужна платформа для аналізу мережі та моніторингу безпеки. Він пропонує глибокий аналіз протоколів, забезпечуючи семантичний аналіз високого рівня на рівні додатків. Zeek є гнучкою платформою, яку можна адаптувати під потреби вашого сайту завдяки доменній мові, яка дозволяє контролювати політику.

Zeek можна використовувати на будь-якому сайті, від малого до великого, з будь-якою мовою сценаріїв. Він розроблений для високопродуктивних мереж і ефективно працює на різних платформах. Крім того, він забезпечує архів мережевої активності верхнього рівня та має високий рівень збереження стану.

Принцип роботи Zeek простий. Він розташований на програмній, апаратній, хмарній або віртуальній платформі, непомітно спостерігаючи за мережевим трафіком. Zeek інтерпретує дані та створює безпечні та компактні журнали транзакцій, повністю налаштований вихід, контент файлів, що ідеально підходить для ручного перегляду за допомогою інструментів, таких як система SIEM (система безпеки та керування інформаційними подіями).

Zeek використовується великими компаніями, науковими установами та навчальними закладами по всьому світу для забезпечення безпеки кіберінфраструктури. Ви можете використовувати Zeek безкоштовно без будь-яких обмежень та надсилати запити на додавання нових функцій, якщо це необхідно.

Snort

Snort – це потужне програмне забезпечення для виявлення вторгнень з відкритим кодом. Оновлена версія Snort 3.0 пропонує покращення та нові функції. Цей IPS використовує набір правил для ідентифікації шкідливої діяльності в мережі та аналізує пакети даних для генерації сповіщень користувачам.

Ви можете розгорнути Snort для зупинки пакетів, завантаживши IPS на свій персональний або робочий пристрій. Snort поширює свої правила через “Набір правил спільноти”, а також “Набір правил для абонентів Snort”, схвалений Cisco Talos.

Набір правил, розроблений спільнотою Snort, доступний для всіх користувачів БЕЗКОШТОВНО. Ви можете отримати інструкції з встановлення та налаштування, щоб захистити свою мережу.

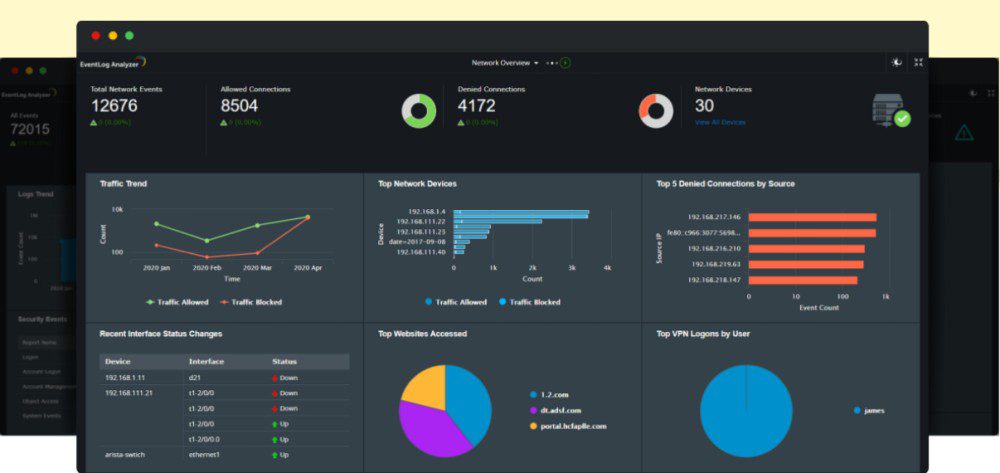

Аналізатор журналу подій ManageEngine

Аналізатор журналу подій ManageEngine спрощує аудит, управління ІТ-відповідністю та управління журналами. Ви отримаєте понад 750 ресурсів для управління, збору, кореляції, аналізу та пошуку даних журналу за допомогою імпорту, збору журналів на основі агентів та без агентів.

Автоматично аналізуйте журнали в зрозумілому форматі та витягуйте поля для аналізу сторонніх і непідтримуваних форматів файлів програм. Вбудований сервер Syslog автоматично збирає Syslog з ваших мережевих пристроїв для забезпечення повного огляду подій безпеки. Крім того, ви можете перевірити дані журналу з пристроїв периметра, таких як брандмауери, IDS, IPS, комутатори та маршрутизатори, щоб захистити периметр мережі.

Отримайте повне уявлення про зміни правил, політику безпеки брандмауера, вхід/вихід користувачів адміністратора, зміни в облікових записах користувачів тощо. Ви також можете виявити трафік зі шкідливих джерел і негайно заблокувати його за допомогою попередньо визначених робочих процесів. Крім того, ідентифікуйте крадіжки даних, відстежуйте зміни, виявляйте атаки у ваших бізнес-додатках, наприклад, у базах даних веб-сервера, за допомогою аудиту журналу додатків.

Захистіть конфіденційні дані вашої організації від несанкціонованого доступу, загроз безпеці, зламів і змін. Ви можете легко відстежувати будь-які зміни в папках або файлах з конфіденційними даними за допомогою інструмента моніторингу цілісності файлів EventLog Analyzer. Крім того, швидко виявляйте критичні інциденти, щоб забезпечити цілісність даних, і глибоко аналізуйте доступи до файлів, зміни значень даних та зміни дозволів на файлових серверах Linux і Windows.

Ви отримуватимете сповіщення про загрози безпеці, такі як крадіжка даних, атаки грубою силою, підозріле встановлення програмного забезпечення та атаки SQL-ін’єкцій, співставляючи дані з різних джерел журналів. EventLog Analyzer пропонує швидку обробку журналів, комплексне керування журналами, аудит безпеки в режимі реального часу, миттєве пом’якшення загроз та керування відповідністю.

Цибуля безпеки

Отримайте відкритий і доступний дистрибутив Linux, Цибуля безпеки, для моніторингу безпеки підприємства, керування журналами та пошуку загроз. Він пропонує простий майстер налаштування для створення групи розподілених датчиків за лічені хвилини. Включає Kibana, Elasticsearch, Zeek, Wazuh, CyberChef, Stenographer, Logstash, Suricata, NetworkMiner та інші інструменти.

Незалежно від того, чи це один мережевий пристрій, чи група тисяч вузлів, Security Onion відповідає всім потребам. Ця платформа та її безкоштовні інструменти з відкритим вихідним кодом розроблені спільнотою кібербезпеки. Ви можете отримати доступ до інтерфейсу Security Onion для керування сповіщеннями та перегляду їх. Він також має інтерфейс пошуку для швидкого розслідування подій.

Security Onion збирає пакети з мережевими подіями для аналізу за допомогою зовнішніх інструментів. Крім того, він надає вам інтерфейс керування справами для швидкого реагування та піклується про налаштування та обладнання, щоб ви могли зосередитися на пошуку загроз.

Suricata

Suricata – це незалежна система виявлення загроз безпеки з відкритим кодом. Він об’єднує виявлення вторгнень, запобігання вторгненням, моніторинг безпеки мережі та обробку PCAP для швидкого виявлення та блокування складних атак.

Suricata надає перевагу зручності використання, ефективності та безпеці для захисту вашої організації та мережі від нових загроз. Це потужний механізм безпеки мережі, який підтримує повне захоплення PCAP для легкого аналізу. Він може легко виявляти аномалії в трафіку під час перевірки, та використовує набори правил VRT і Emerging Threats Suricata. Ви також можете легко інтегрувати Suricata в вашу мережу або інші рішення.

Suricata може обробляти багатогігабітний трафік в одному екземплярі та побудований на сучасній, багатопотоковій, добре масштабованій та чистій кодовій базі. Ви отримаєте підтримку від кількох постачальників апаратного прискорення через AF_PACKET і PF_RING.

Він автоматично виявляє протоколи, такі як HTTP, на будь-якому порту та застосовує правильну логіку журналювання та виявлення. Тому виявлення каналів CnC та шкідливого програмного забезпечення стає легшим. Він також пропонує Lua-скрипти для розширеної функціональності та аналізу для виявлення загроз, які не можуть бути виявлені за допомогою правил.

Завантажте останню версію Suricata, яка підтримує Mac, UNIX, Windows Linux та FreeBSD.

FireEye

FireEye пропонує ефективне виявлення загроз та має репутацію надійного постачальника рішень безпеки. Він пропонує вбудовану систему динамічного аналізу загроз та запобігання вторгненням (IPS). Він поєднує в собі аналіз коду, машинне навчання, емуляцію, евристику в одному рішенні та підвищує ефективність виявлення разом із розширеними аналітичними даними.

Ви отримаєте сповіщення в режимі реального часу, що заощадить ваші ресурси та час. FireEye має різні варіанти розгортання, включаючи локальні, вбудовані та зовнішні, приватні, загальнодоступні, гібридні хмари та віртуальні пропозиції. FireEye може ідентифікувати загрози, такі як нульові дні, які часто пропускають інші системи.

FireEye XDR спрощує розслідування, реагування на інциденти та виявлення загроз. Він допомагає захистити мережеву інфраструктуру за допомогою функцій Detection on Demand, SmartVision і File Protect. Він також надає можливості аналізу контенту та файлів для виявлення небажаної поведінки.

Рішення може миттєво реагувати на інциденти за допомогою мережевої експертизи та аналізу шкідливого програмного забезпечення. Воно пропонує такі функції, як виявлення загроз без сигнатур, виявлення IPS на основі сигнатур, ретроспективний аналіз загроз, багатовекторна кореляція та параметри вбудованого блокування в реальному часі.

Zscaler

Захистіть свою мережу від загроз та відновіть видимість за допомогою Zscaler Cloud IPS. За допомогою Cloud IPS ви можете розмістити захист від загроз IPS там, де стандартний IPS не може досягти. Zscaler Cloud IPS контролює всіх користувачів незалежно від їхнього місця розташування та типу підключення.

Отримайте повну видимість та постійний захист від загроз, необхідні для вашої організації. Zscaler працює з повним набором технологій, таких як пісочниця, DLP, CASB і брандмауер, щоб зупинити всі види атак. Ви отримаєте захист від небажаних загроз, ботнетів та атак нульового дня.

Вимоги до перевірки масштабуються відповідно до потреби перевіряти весь трафік SSL і виявляти загрози. Zscaler пропонує ряд переваг, зокрема:

- Необмежена пропускна здатність

- Розумна аналітика загроз

- Просте та економічно ефективне рішення

- Повна інтеграція для визначення контексту

- Прозорі оновлення

Отримуйте всі дані про попередження та загрози в одному місці. Бібліотека Zscaler дозволяє персоналу та адміністраторам SOC глибше досліджувати сповіщення IPS, щоб ідентифікувати основні загрози.

Google Cloud IDS

Google Cloud IDS забезпечує виявлення мережевих загроз та безпеку мережі. Він ідентифікує мережеві загрози, такі як шпигунське програмне забезпечення, командно-контрольні атаки та шкідливе програмне забезпечення. Ви отримаєте повну видимість трафіку для моніторингу внутрішнього та зовнішнього зв’язку VPC.

Отримайте керовані хмарні рішення безпеки з простим розгортанням та високою продуктивністю. Ви також можете генерувати кореляцію загроз та дані дослідження, виявляти спроби обходу та використовувати методи як на прикладному, так і на мережевому рівнях, наприклад віддалене виконання коду, обфускацію, фрагментацію та переповнення буфера.

Для ідентифікації останніх загроз можна використовувати постійні оновлення, вбудований каталог атак та розширені сигнатури атак з аналітичного движка. Google Cloud IDS автоматично масштабується відповідно до потреб вашого бізнесу та надає вказівки щодо розгортання та налаштування Cloud IDS.

Ви отримаєте кероване хмарне рішення, провідний у галузі рівень безпеки, відповідність, виявлення для маскування додатків та високу продуктивність. Google Cloud IDS є чудовим варіантом, якщо ви вже використовуєте GCP.

Висновок

Впровадження систем IDS та IPS допоможе покращити безпеку вашої організації, забезпечити відповідність стандартам і підвищити продуктивність співробітників завдяки автоматизації завдань безпеки. Виберіть оптимальне рішення IDS та IPS зі списку вище, виходячи з потреб вашого бізнесу.

Тепер ви можете переглянути порівняння IDS проти IPS.