Сканування хмарних уразливостей є важливою практикою кібербезпеки у світі технологій.

Під час керування мережею оператори мереж вживають базові заходи безпеки, але деякі приховані вразливості може бути важко виявити. Отже, виникає потреба в автоматизованому скануванні безпеки хмари.

Очікується, що ентузіасти технологій зможуть виконувати базове сканування вразливостей хмарного середовища. Цей процес починається з вивчення інструментів сканування безпеки хмари, які можуть допомогти автоматизувати виявлення вразливостей хмари в мережі. Кілька сканерів уразливостей доступні практично безкоштовно, але важливо знати найефективніші.

Що таке сканер вразливостей?

Сканер уразливостей — це програмний інструмент, призначений для автоматичного аналізу додатків і мереж на предмет неправильної конфігурації та недоліків безпеки. Ці інструменти сканування виконують автоматизовані тести безпеки для виявлення загроз безпеці в хмарній мережі. Крім того, вони мають постійно оновлювану базу даних хмарних уразливостей, що дозволяє їм проводити ефективне сканування безпеки.

Як вибрати правильний сканер вразливостей

Важливо використовувати відповідний сканер уразливостей для хмарної безпеки. Багато інструментів сканування вразливостей доступні в Інтернеті, але не всі запропонують те, що тестувальники хмарної безпеки шукають в автоматизованих сканерах вразливостей. Отже, ось деякі фактори, на які слід звернути увагу, вибираючи інструмент сканування вразливостей.

Виберіть сканер уразливостей, який:

- сканує складні веб-додатки

- контролює критичні системи та засоби захисту

- рекомендує виправити вразливості

- відповідає нормам і галузевим стандартам

- має інтуїтивно зрозумілу інформаційну панель, яка відображає показники ризику

Важливо порівняти та переглянути інструменти, які використовуються для сканування та тестування хмарних уразливостей. Вони пропонують унікальні переваги, які забезпечують безперебійну роботу системних мереж і веб-додатків і безпечні для використання в організаціях і приватних підприємствах.

Інструменти сканування вразливостей пропонують хмарний моніторинг і переваги захисту безпеки, такі як:

- Сканування систем і мереж на наявність уразливостей безпеки

- Виконання спеціальних тестів безпеки, коли це необхідно

- Відстеження, діагностика та усунення вразливостей хмари

- Виявлення та вирішення неправильних конфігурацій у мережах

Ось 5 найкращих сканерів вразливостей для хмарної безпеки:

Intruder Cloud Security

Зловмисник це інструмент сканування вразливостей у хмарі, спеціально розроблений для сканування AWS, Azure та Google Cloud. Це надзвичайно проактивний хмарний сканер уразливостей, який виявляє всі форми слабких місць кібербезпеки в цифрових інфраструктурах. Intruder є високоефективним, оскільки він знаходить слабкі місця в кібербезпеці в відкритих системах, щоб уникнути дорогих порушень даних.

Перевагою цього сканера вразливостей для хмарних систем є його здатність сканувати периметр. Він призначений для виявлення нових вразливостей, щоб гарантувати, що периметр не можна легко порушити або зламати. Крім того, він використовує спрощений підхід до виявлення помилок і ризиків.

Хакерам буде дуже важко зламати мережу, якщо використовується Intruder Cloud Security Scanner. Він виявить усі слабкі місця в хмарній мережі, щоб завадити хакерам знайти ці слабкі місця. Зловмисник також пропонує унікальну систему інтерпретації загроз, яка робить процес виявлення та керування вразливими місцями легким горіхом. Це дуже рекомендовано.

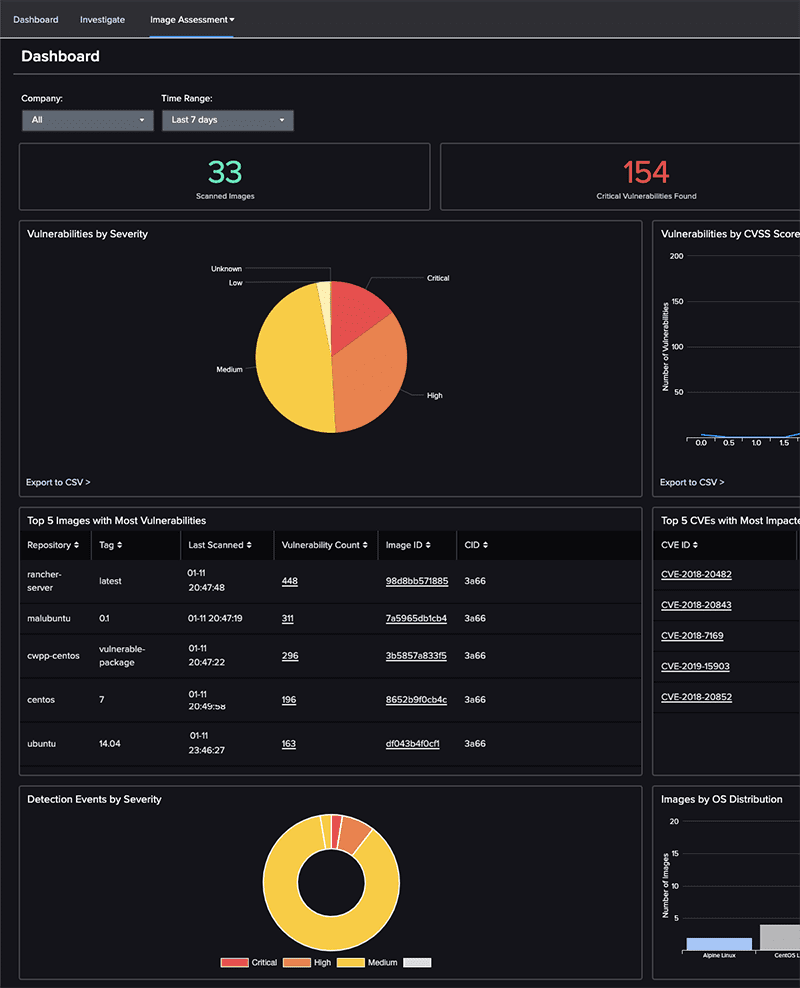

Aqua Cloud Security

Aqua Cloud Security це сканер уразливостей, розроблений для сканування, моніторингу та виправлення проблем конфігурації в публічних хмарних облікових записах відповідно до передових практик і стандартів відповідності на хмарних платформах, таких як AWS, Azure, Oracle Cloud і Google Cloud. Він пропонує повну хмарну платформу захисту програм.

Це один із найкращих сканерів вразливостей, які використовуються для захисту в хмарі в організаціях. Оператори мережевої безпеки використовують цей сканер уразливостей для сканування вразливостей, керування безпекою в хмарі, динамічного аналізу загроз, безпеки Kubernetes, безпеки без серверів, безпеки контейнерів, безпеки віртуальної машини та інтеграції хмарної платформи.

Aqua Cloud Security Scanner пропонує користувачам різні версії CSPM, які включають SaaS і Open-Source Security. Він допомагає захистити конфігурацію окремих загальнодоступних хмарних служб за допомогою CloudSploit і виконує комплексні рішення для керування безпекою в кількох хмарах. У складному хмарному середовищі помилки майже неминучі, і якщо їх не перевірити належним чином, це може призвести до неправильної конфігурації, яка може перерости до серйозних проблем із безпекою.

Тому Aqua Cloud Security розробила комплексний підхід для запобігання витоку даних.

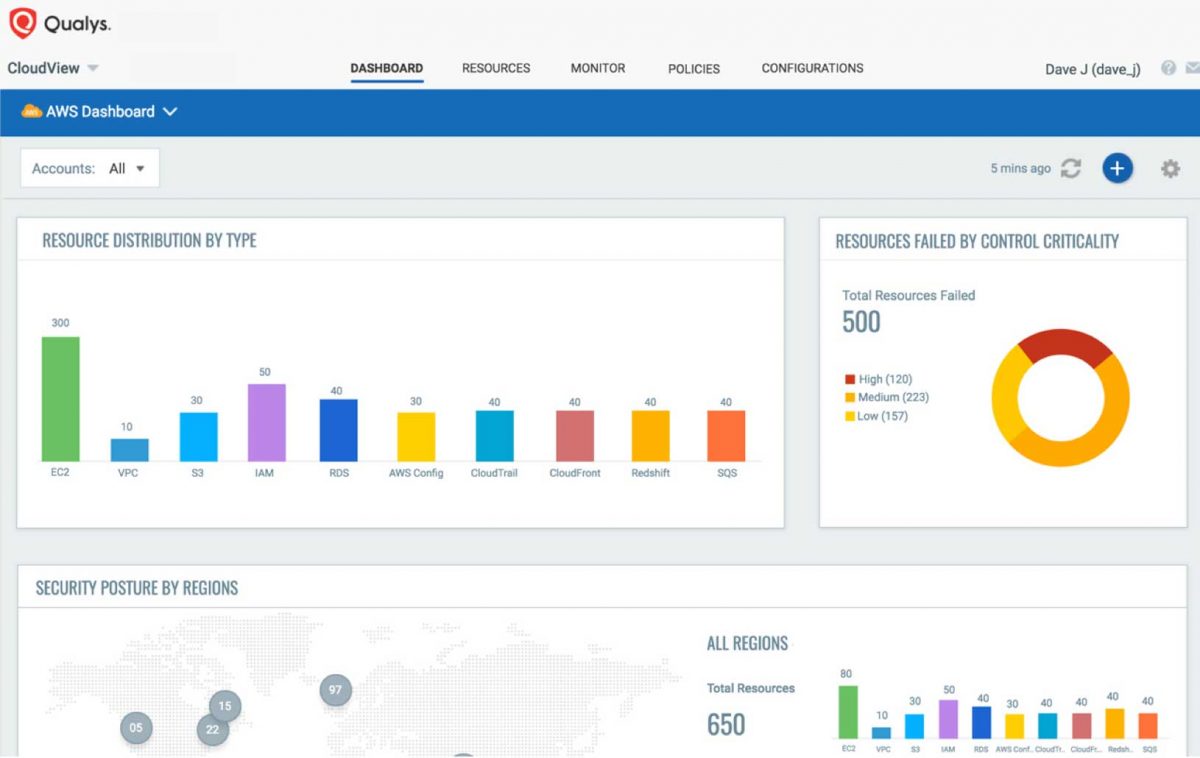

Qualys Cloud Security

Qualys Cloud Security це чудова платформа хмарних обчислень, призначена для виявлення, класифікації та моніторингу вразливостей хмари, забезпечуючи при цьому відповідність внутрішнім і зовнішнім політикам. Цей сканер уразливостей надає пріоритет скануванню та виправленню, автоматично знаходячи та видаляючи зараження зловмисним програмним забезпеченням у веб-додатках і системних веб-сайтах.

Qualys забезпечує інтеграцію публічної хмари, яка дозволяє користувачам мати повну видимість розгортання публічної хмари. Більшість загальнодоступних хмарних платформ працюють за моделлю «спільної відповідальності за безпеку», що означає, що користувачі повинні захистити своє робоче навантаження в хмарі. Це може бути складним завданням, якщо це зробити вручну, тому більшість користувачів воліють використовувати сканери вразливостей.

Qualys забезпечує повну видимість із наскрізною ІТ-безпекою та сумісністю з гібридними розгортаннями ІТ та AWS. Він постійно відстежує й оцінює активи й ресурси AWS на наявність проблем із безпекою, неправильних налаштувань і нестандартних розгортань. Це ідеальний сканер уразливостей для сканування хмарних середовищ і виявлення вразливостей у складних внутрішніх мережах. Він має центральний скляний інтерфейс із однією панеллю та інформаційну панель CloudView, яка дозволяє користувачам переглядати відстежувані веб-програми та всі активи AWS у кількох облікових записах через централізований інтерфейс користувача.

Rapid7 Insight Cloud Security

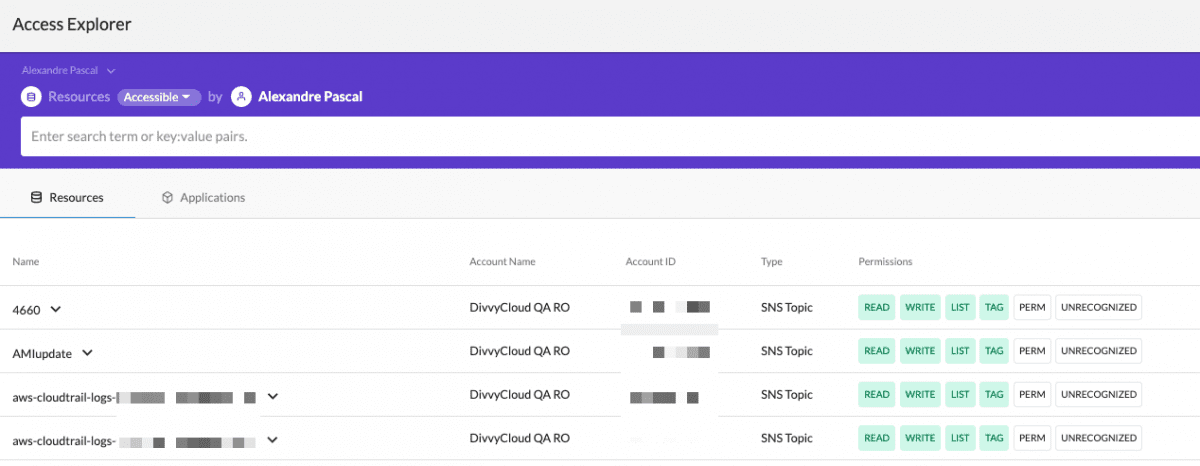

Rapid7 InsightCloudSec платформа є одним із найкращих сканерів уразливостей для хмарної безпеки. Цей сканер уразливостей розроблено для забезпечення безпеки хмарних служб. Він має платформу аналізу, яка забезпечує безпеку веб-додатків, керування вразливістю, керування загрозами, виявлення помилок і реагування, включаючи експертне керування хмарною безпекою та консультаційні послуги.

Захищені хмарні сервіси, які надає Rapid7 InsightCloudSec, допомагають розвивати бізнес якнайкраще. Це також дозволяє користувачам стимулювати інновації завдяки безперервній безпеці та відповідності. Ця хмарна платформа безпеки пропонує чудові переваги, зокрема захист робочого навантаження в хмарі, керування безпекою, а також ідентифікацію та керування доступом.

Rapid7 — це повністю інтегрована хмарна платформа, яка пропонує такі функції, як; оцінка та аудит ризиків, уніфікована видимість і моніторинг, автоматизація та виправлення в режимі реального часу, керування хмарною ідентифікацією та керування доступом, захист від загроз, розширювана платформа та інфраструктура як захист коду, захисні огорожі Kubernetes і керування положенням. Список нескінченний.

CrowdStrike Cloud Security

CrowdStrike Cloud Security це найкращий сканер уразливостей, розроблений для хмарних служб безпеки. Він зупиняє злам хмари за допомогою єдиного керування безпекою в хмарі та запобігання зламам для багатохмарних і гібридних середовищ на одній платформі. Ця платформа змінила автоматизацію хмарної безпеки для веб-додатків і мереж.

CrowdStrike пропонує повну безпеку в хмарі та захищає робочі навантаження, хости та контейнери. Це дозволяє DevOps виявляти та виправляти проблеми до того, як вони негативно вплинуть на систему. Крім того, служби безпеки можуть використовувати цей хмарний сканер безпеки для захисту від хмарних зломів за допомогою даних і аналітики хмарного масштабу. Цей сканер уразливостей зменшить роботу для хмарної безпеки та команд DevOps, оскільки хмарні розгортання автоматично оптимізуються за допомогою єдиного захисту.

Його функції включають автоматичне виявлення вразливостей у хмарі, виявлення та запобігання загрозам, постійний захист під час виконання, включаючи EDR для хмарних робочих навантажень і контейнерів. Крім того, це дозволяє веб-розробникам створювати та запускати веб-додатки, знаючи, що вони повністю захищені від витоку даних. У результаті, коли загрози виловлюються та знищуються, хмарні програми працюватимуть безперебійно та швидше, працюючи з максимальною ефективністю.

Висновок 👩💻

Сканери вразливостей необхідні для безпеки хмари, оскільки вони можуть легко виявляти слабкі місця системи та визначати пріоритетність ефективних виправлень. Це допоможе зменшити навантаження на команди безпеки в організаціях. Кожен сканер уразливостей, розглянутий у цьому посібнику, пропонує чудові переваги.

Ці сканери вразливостей дозволяють користувачам виконувати сканування, увійшовши на веб-сайт як авторизовані користувачі. Коли це відбувається, він автоматично відстежує та сканує слабкі місця в системах. Він також визначає будь-які форми аномалій у конфігурації мережевих пакетів, щоб заблокувати хакерам використання системних програм. Автоматизована оцінка вразливості дуже важлива для хмарних служб безпеки.

Таким чином, сканери вразливостей можуть виявляти тисячі вразливостей і визначати реальний ризик цих вразливостей, перевіряючи їх. Після того, як вони досягнуті, вони визначають пріоритетність усунення на основі рівня ризику цих вразливостей. Усі п’ять розглянутих сканерів уразливостей протестовані та надійні, тому користувачам не потрібно турбуватися про будь-які недоліки.

Нарешті, важливо зазначити, що сканування вразливостей відрізняється від тестування на проникнення.

Сканери вразливостей виявляють уразливості та класифікують їх на основі рівня загрози. Вони співвідносять їх із програмним забезпеченням, пристроями та операційними системами, підключеними до хмарної мережі. Неправильні налаштування також виявляються в мережі.

Однак тестування на проникнення використовує інший метод, який передбачає використання виявлених уразливостей у хмарній мережі. Таким чином, тестування на проникнення проводиться відразу після сканування вразливостей. Обидва процеси безпеки в хмарі схожі й зосереджені на забезпеченні безпеки та захисту веб-додатків і мереж від загроз.