DDoS-атаки загрожують безпеці веб-сайтів і завдають шкоди з точки зору витоку даних, репутації та фінансів; назвати декілька.

Навіть невелика вразливість у вашому захисті може призвести до таких проблем, як DDoS-атаки. Основна мета цього типу онлайн-атаки полягає в уповільненні або знищенні веб-сайту шляхом заповнення всієї мережі фальшивим трафіком.

Тому власники веб-сайтів повинні знати про різні типи DDoS-атак і мати можливість пом’якшити їх або принаймні мінімізувати їхній вплив.

Згідно з дослідженнями, кількість DDoS-атак може зрости більш ніж на 300% у 2023 році. Це викликає величезне занепокоєння як для окремих осіб, так і для компаній, оскільки атаки можуть пошкодити їхні веб-сайти багатьма способами.

У цій статті я обговорю різні типи DDoS-атак, які також популярні, а також те, як їм запобігти та захистити свій веб-сайт.

Що таке DDoS-атака?

Атака розподіленої відмови в обслуговуванні (DDoS) — це загроза безпеці для веб-сайтів, яка може порушити трафік сервера, мережі або служби, перевантажуючи навколишню інфраструктуру або ціль небажаним потоком трафіку. Він може використовувати комп’ютери та інші пов’язані мережеві ресурси, наприклад пристрої Інтернету речей.

Основною метою DDoS-атаки є заповнення системи фальшивим трафіком, таким як раптове збільшення запитів на з’єднання, повідомлень або пакетів. Така величезна кількість запитів може призвести до збою або сповільнення системи, оскільки ресурсів буде недостатньо для задоволення запитів.

Незважаючи на те, що деякі хакери використовують цю атаку, щоб шантажувати власників веб-сайтів, змушуючи їх платити значні суми, головними мотивами атаки є:

- Щоб порушити комунікації та служби

- Щоб завдати шкоди вашому бренду

- Щоб отримати переваги від свого бізнесу

- Щоб відволікти групу реагування

Компанії будь-якого розміру можуть постраждати від цих атак, якщо вони не дотримуються належних заходів безпеки. Найбільш цільовими підприємствами є:

- Інтернет-магазини

- Фінтех та фінансові компанії

- Онлайн азартні ігри та ігрові компанії

- Державні установи

- Постачальники ІТ-послуг

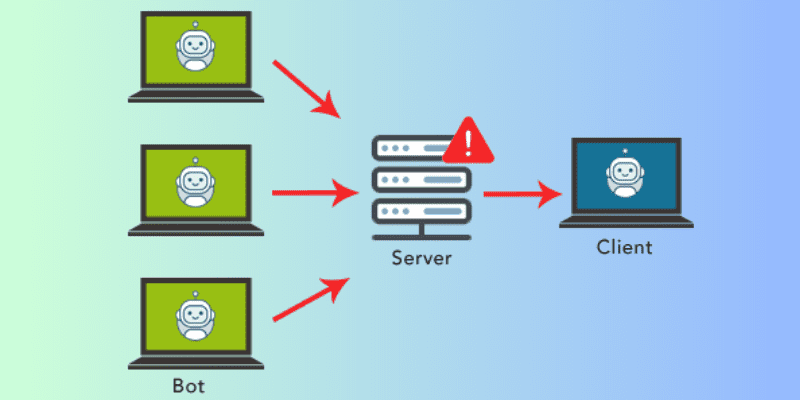

Як правило, для здійснення таких атак зловмисники використовують ботнет. Ботнет пов’язаний із зараженими шкідливим програмним забезпеченням комп’ютерами, гаджетами Інтернету речей і мобільними пристроями, які знаходяться під контролем зловмисника DDoS. Хакери використовують ці мережеві пристрої для надсилання кількох запитів на IP-адресу сервера або цільовий веб-сайт.

Через DDoS-атаки власники компаній стикаються з численними труднощами, такими як покинуті візки, втрата бізнесу та прибутку, припинення надання послуг, розчаровані користувачі тощо. Це вимагатиме від вас великих грошей і часу, щоб повернути свій бізнес на попередній рівень і досягти зростання.

Як відбувається DDoS-атака?

Зловмисники використовують підключені до Інтернету «зомбі» машини для здійснення DDoS-атак. Мережі цих машин складаються з численних пристроїв, наприклад пристроїв Інтернету речей, які можуть бути заражені зловмисним програмним забезпеченням, що дозволяє зловмисникам віддалено контролювати ваші системи.

Ці окремі пристрої відомі як боти, а набір ботів – ботнет. Як тільки зловмисник зможе створити ботнет, йому буде легше керувати атакою через віддалені інструкції.

Коли націлена мережа або сервер жертви, кожен бот у бот-мережі надсилає запит на IP-адресу веб-сайту, через що мережа чи сервер перевантажуються трафіком. Оскільки кожен бот є окремим інтернет-пристроєм, важко відокремити звичайний трафік від трафіку атаки.

Вплив DDoS-атаки на бізнес

DDoS-атаки сповільнюють роботу вашого веб-сайту, припиняють обслуговування клієнтів і створюють нові проблеми. Через це підприємства стикаються з багатьма проблемами, такими як:

- Втрата репутації: репутація є головним аспектом кожного бізнесу. Клієнти, інвестори та партнери довіряють вашому сайту та покладаються на них. Але коли ваш сайт стикається з DDoS-атаками, це надсилає їм ідею, що ваш сайт небезпечний. Таким чином, стає важко впоратися зі своєю репутацією.

- Втрата даних: хакери можуть отримати доступ до ваших систем і даних і зловживати ними, щоб викрасти гроші з банківських рахунків і виконати інші шкідливі дії.

- Фінансові втрати: припустімо, що у вас є платформа електронної комерції або веб-сайт, який раптово переходить у режим роботи; ви починаєте втрачати гроші, оскільки запити та замовлення не можуть бути оброблені далі. У таких ситуаціях веб-сайти конкурентів завойовують довіру ваших клієнтів. Крім того, повернення втраченого бізнесу, клієнтів і репутації також коштує вам дорожче.

Три основних типи DDoS-атак

Хоча основною метою кожної DDoS-атаки є заповнення фальшивим трафіком усієї вашої системи, способи її виконання відрізняються. Давайте обговоримо три типи DDoS-атак:

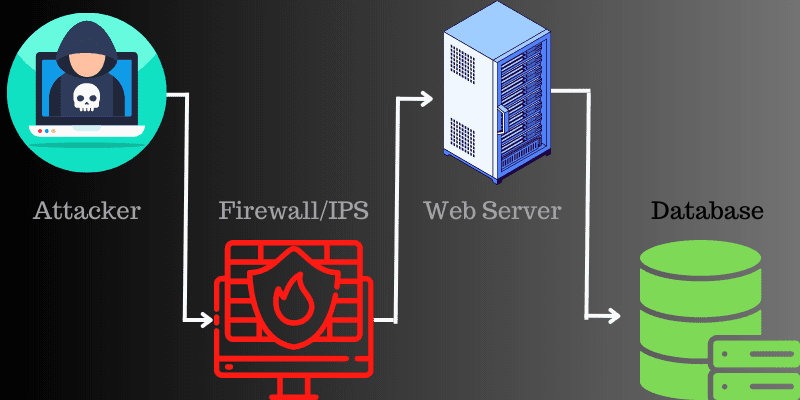

#1. Атаки рівня додатків

Прикладний рівень — це рівень, на якому сервер генерує відповідь на вхідний запит від клієнтського сервера.

Наприклад, якщо ви введете https://www.abc.com/learning/ у своєму веб-браузері, він надішле HTTP-запит на сервер і запросить сторінку навчання. Сервер шукатиме всю інформацію, пов’язану з цією сторінкою, запакує її та надішле назад у ваш веб-браузер.

Цей процес отримання та пакування відбувається на цьому шарі. Атака на прикладному рівні відбувається, коли зловмисник використовує кілька машин/ботів для повторного надсилання запитів до одного джерела сервера.

Таким чином, найпопулярнішою атакою на прикладному рівні є атака HTTP flood, коли зловмисники продовжують надсилати небажані HTTP-запити на сервер, використовуючи широкий діапазон IP-адрес.

#2. Об’ємні атаки

Під час об’ємних атак зловмисники бомбардують сервер великою кількістю трафіку, щоб пропускна здатність веб-сайту була повністю вичерпана.

Найпоширенішою атакою, яку використовують зловмисники, є атака посилення DNS. Тут зловмисник постійно надсилає запити на сервер DNS, використовуючи фальшиву IP-адресу цільового веб-сайту.

DNS-сервер надсилає відповідь на сервер, на який націлені зловмисники. Якщо це зробити кілька разів, цільовий сервер плутається та сповільнюється, що призводить до низької продуктивності веб-сайту.

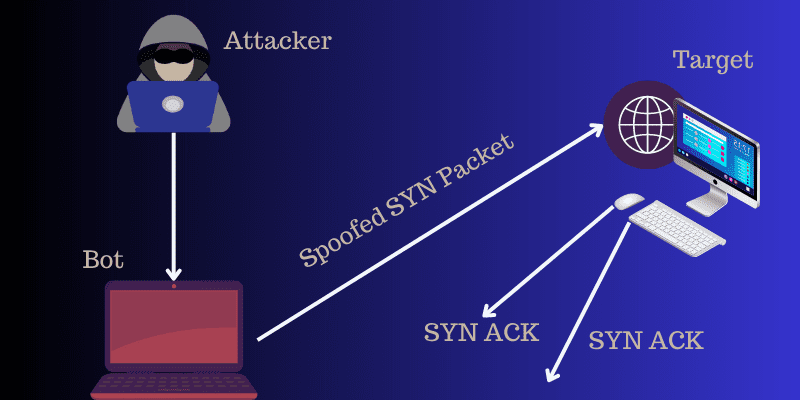

#3. Атаки на протокол

Атаки на протоколи виснажують мережеві системи, такі як механізми маршрутизації, балансувальники навантаження та брандмауери, а також ресурси сервера. Коли два комп’ютери ініціюють канал зв’язку, вони здійснюють рукостискання TCP. Це означає, що дві сторони обмінюються попередньою інформацією.

Пакет SYN є першим кроком до встановлення зв’язку TCP, коли сервер знає, що клієнту потрібно запустити новий канал. Під час атаки на протокол хакер заповнює сервер або мережі декількома SYN-пакетами, що містять підроблені IP-адреси.

Сервер відповідатиме на кожен пакет із запитом завершити рукостискання. Однак у цьому випадку клієнт ніколи не відповість на пакети, дозволяючи серверу надто довго чекати, щоб отримати відповідь. Це може сповільнити продуктивність сервера.

Різні типи DDoS-атак

Три атаки, які я обговорював вище, далі поділяються на різні типи атак, такі як HTTP-флуд, DNS-флуд, SYN-флуд, Smurf тощо. Давайте обговоримо їх і те, як вони можуть вплинути на ваш бізнес.

#1. HTTP Flood

Джерело: PureVPN

Джерело: PureVPN

HTTP — це загальна база запитів на основі браузера, яка зазвичай використовується для відкриття веб-сторінок або надсилання вмісту через Інтернет.

HTTP-флуд – це тип DDoS-атаки, що підпадає під об’ємні атаки. Вони спеціально розроблені, щоб перевантажувати цільовий сервер занадто великою кількістю HTTP-запитів. Після того, як цільовий сервер буде завантажено запитами та не зможе відповісти, DDoS надішле додаткові запити від реальних користувачів.

#2. DNS Flood

Системи доменних імен (DNS) схожі на телефонні книги Інтернету. Крім того, вони поводяться як шлях, де інтернет-пристрої шукають певні веб-сервери для доступу до Інтернет-контенту.

Атака DNS flood – це тип DDoS-атаки, коли зловмисник лавинить DNS-сервери певного домену, націлюючись на те, щоб порушити роздільну здатність DNS.

Якщо у користувача немає телефонної книги, знайти адресу для телефонного дзвінка конкретному ресурсу буде складно. Подібне відбувається в сценарії DNS Flood. Таким чином, веб-сайт буде скомпрометовано, і він не зможе реагувати на законний трафік.

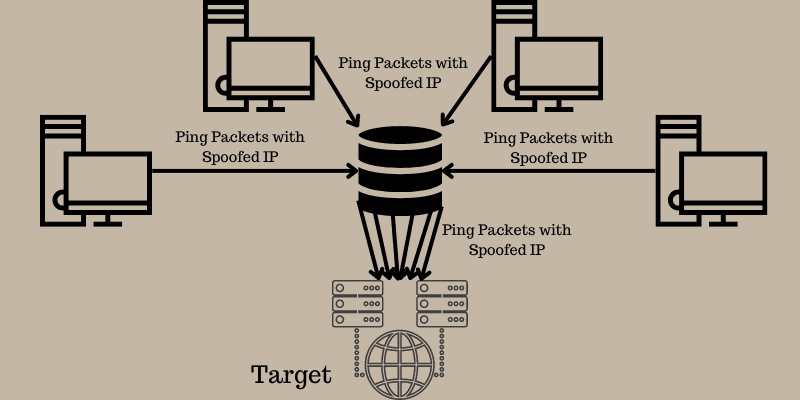

#3. Ping Flood

ICMP — це рівень Інтернет-протоколу, який використовується різними мережевими пристроями для обміну даними між собою. Часто ICMP-повідомлення з ехо-відповідями та ехо-запити зазвичай використовуються для пінгування пристрою, щоб дізнатися про підключення та працездатність пристрою.

Під час атаки Ping Flood хакер намагається перевантажити цільовий пристрій пакетами ехо-запитів. Це робить ціль нездатною отримати доступ до звичайного інтенсивного трафіку. Коли фальшивий трафік надходить з багатьох пристроїв, атака формує DDoS-атаку.

#4. SYN Повінь

SYN-флуд — це тип DDoS-атаки, також відомий як напіввідкрита атака, яка спрямована на те, щоб зробити сервер недоступним для перенаправлення законного трафіку та споживає всі доступні ресурси сервера.

Постійно надсилаючи початкові пакети запитів на підключення, хакер може перевантажити всі порти на сервері. Це дозволяє пристрою реагувати на легальний трафік повільно або взагалі не реагувати.

#5. UDP Flood

Під час атаки UDP flood широкий діапазон пакетів протоколу дейтаграм користувача (UDP) надсилається на сервер з метою перевантаження, що зменшує здатність пристрою відповідати та обробляти.

Брандмауер виснажується, що призводить до DDoS-атаки. У цій атаці зловмисник використовує кроки сервера для відповіді на UDP-пакети, які вже надіслано на порти.

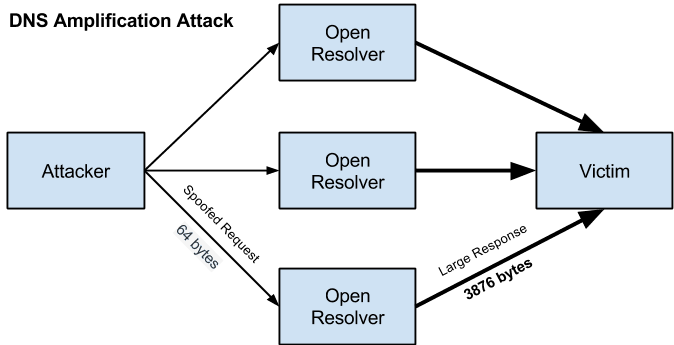

#6. Атака посилення DNS

Джерело: Cisco Umbrella

Джерело: Cisco Umbrella

Атака посилення DNS – це об’ємна атака DDoS, коли зловмисник використовує функціональні можливості відкритого DNS, щоб перевантажити цільову мережу або сервер збільшеним обсягом трафіку. Це робить сервер разом із навколишньою інфраструктурою недоступним.

Кожна атака посилення використовує невідповідність у споживанні пропускної здатності між цільовим веб-джерелом і зловмисником. В результаті мережа засмічується фейковим трафіком, викликаючи DDoS-атаки.

#7. XML-RPC Pingback

Зворотний зв’язок — це тип коментаря, який створюється під час посилання на певну публікацію в блозі. Повернення ping XML-RPC є загальною функціональністю модуля WordPress. Ця функція може бути легко використана зловмисниками, щоб використати функцію pingback сайту блогу для атаки на сайти третіх осіб.

Це може призвести до багатьох різних атак, оскільки наражає ваш сайт на різноманітні атаки. Деякі атаки включають атаки грубої сили, атаки міжсайтових портів, атаки проксі Patsy тощо.

#8. DDoS-атака Slowloris

Slowloris — це тип DDoS-атаки, який дозволяє хакеру перевантажувати цільовий сервер за допомогою багатьох отворів і підтримувати різні HTTP-з’єднання одночасно між цільовим сервером і зловмисником. Він потрапляє під атаку на прикладному рівні, яка відбувається за допомогою часткових запитів HTTP.

Цікаво, що замість категорії атак Slowloris — це інструмент атаки, спеціально розроблений, щоб дозволити одній машині вивести сервер з ладу. Цей тип атаки вимагає низької пропускної здатності та спрямований на використання ресурсів сервера.

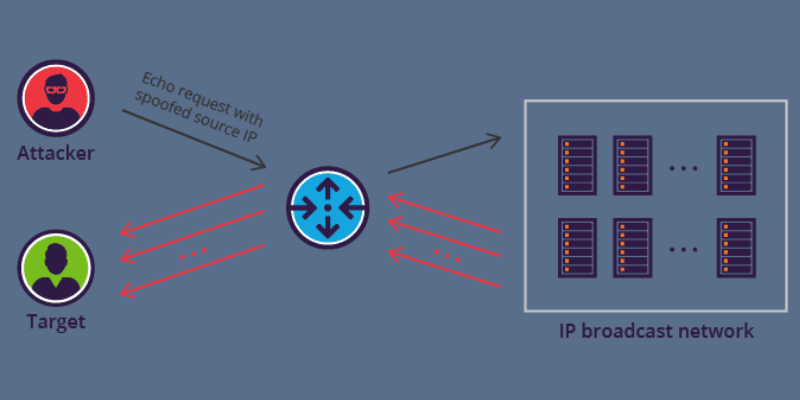

#9. DDoS-атака Smurf

Джерело: Imperva

Джерело: Imperva

Атака Smurf відбувається на рівні мережі. Ця назва з’явилася після шкідливого програмного забезпечення DDoS.Smurf, яке дозволяє зловмисникам здійснювати атаку. Зловмисники націлені на більші компанії, щоб знищити їх.

Атака Smurf схожа на атаку ping flood, яка використовує пакети ICMP, щоб перевантажити комп’ютери та інші пристрої ехо-запитами ICMP. Ось як відбуваються напади:

- Спочатку Smurf створює фальшивий пакет, адреса джерела якого встановлена як справжня IP-адреса жертви.

- Пакет надсилається на широкомовну IP-адресу брандмауера. Натомість він надсилає запити кожному хост-пристрою в мережі.

- Кожен пристрій отримує численні запити, що призводить до порушення законного трафіку.

#10. Атака нульового дня

Нульовий день визначає недоліки безпеки у мікропрограмі, апаратному чи програмному забезпеченні, які невідомі сторонам, відповідальним за усунення дефекту. Атака нульового дня – це атака, яка здійснюється між моментом виявлення вразливості та першою атакою.

Хакери користуються вразливістю та легко здійснюють атаку. Коли ця вразливість стає загальнодоступною, її називають одноденною або n-денною.

Тепер, коли ми знаємо про різні типи атак, давайте обговоримо деякі рішення для їх пом’якшення.

Рішення для атак на прикладному рівні

Для атак рівня додатків можна використовувати брандмауер веб-додатків. Наведені нижче рішення пропонують брандмауери веб-програм (WAF), які можна використовувати для запобігання атакам.

#1. Сукурі

Захистіть свої веб-сайти від атак за допомогою брандмауера веб-сайтів Sucuri (WAF), який усуває зловмисників, підвищує доступність вашого веб-сайту та прискорює час завантаження. Щоб активувати брандмауер для свого веб-сайту, виконайте такі дії:

- Додайте свій веб-сайт до Sucuri WAF

- Захистіть вхідні дані, створивши сертифікати SSL для сервера брандмауера

- Активуйте брандмауер, змінивши записи DNS

- Виберіть високопродуктивне кешування, щоб максимально оптимізувати сайт

Виберіть план Sucuri Basic або Pro та захистіть свій веб-сайт від небажаних атак.

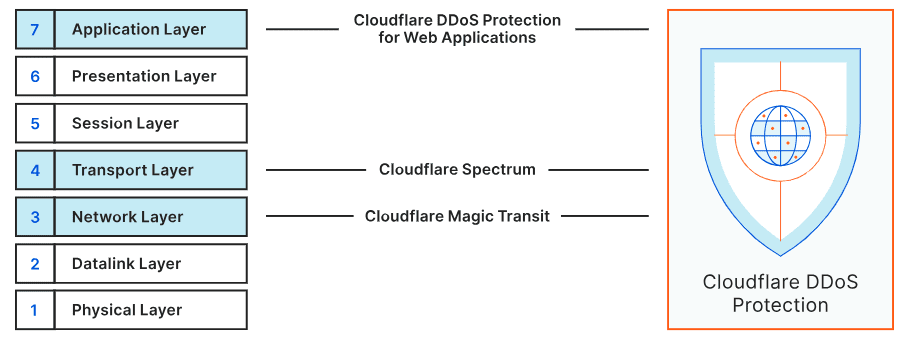

#2. Cloudflare

Отримайте безпеку корпоративного рівня за допомогою рішення Cloudflare WAF і відчуйте кращу безпеку, потужний захист, швидке розгортання та просте керування. Він пропонує захист від вразливості нульового дня.

За словами провідних аналітиків, Cloudflare є експертом із безпеки додатків. Ви отримаєте можливості машинного навчання, розроблені та навчені експертами, щоб захистити ваш сайт від загроз, ухилень від виявлення тощо.

Рішення для об’ємних і протокольних атак

Для об’ємних і протокольних атак ви можете використовувати наведені нижче рішення, щоб захистити свій веб-сайт від DDoS-атак.

#1. Cloudflare

Отримайте найкращі в галузі засоби запобігання DDoS від Cloudflare, щоб захистити свій веб-сайт і запобігти втраті клієнтів і їхньої довіри. Його мережа зі швидкістю 197 Тбіт/с блокує понад 112 мільярдів щоденних загроз. Глобальна мережа Cloudflare охоплює 285+ міст і 100+ країн для запобігання атакам.

Введення в систему просте та легке; використовуйте інформаційну панель або API Cloudflare і додайте на свій веб-сайт функції продуктивності, надійності та безпеки Cloudflare. Це може пом’якшити DDoS-атаки на веб-сайт, програму та мережу.

#2. Сукурі

Підвищте продуктивність і доступність свого веб-сайту проти великих атак за допомогою мережі Anycast від Sucuri та рішення для безпечної доставки вмісту. Він підтримує працездатність вашого веб-сайту навіть під час масових DDoS-атак і високих стрибків трафіку.

Sucuri може легко блокувати підроблені запити та трафік від різних зловмисних ботів, не заважаючи легальним джерелам трафіку. Його високоякісні технології та апаратне забезпечення працюють цілодобово та без вихідних, щоб захистити ваш веб-сайт від зловмисних дій.

#3. Імперва

Захистіть усі свої активи від DDoS-атак за допомогою Imperva та забезпечте безперервність свого бізнесу з гарантією безвідмовної роботи. Це мінімізує час простою та витрати на пропускну здатність, надає необмежений захист від DDoS-атак і забезпечує доступність веб-сайту без впливу на продуктивність.

Висновок

DDoS-атака — це смертоносний кіберзлочин, коли хакер заповнює сервер фальшивим масивним трафіком, через що реальні користувачі стикаються з труднощами в доступі до сайтів і онлайн-сервісів. Існує багато видів DDoS-атак, націлених на HTTP, Ping, SYN тощо, щоб уповільнити роботу вашого веб-сайту.

Вище розглянуто деякі з найкращих рішень для боротьби з прикладними, об’ємними та протокольними атаками. Вони допомагають запобігти небажаному трафіку, що надходить з різних джерел, щоб зберегти пропускну здатність і усунути простої.

Далі ви також можете прочитати, як Anycast Routing допомагає боротися з DDoS-атаками.