Багато людей все ще відчувають огиду, коли згадуються такі терміни, як хакер і хакерство, які в основному асоціюються з цифровою сферою. Хоча часи змінюються, і люди також почали досліджувати та розширювати свій кругозір для всіх інших професій, включаючи цю, етичне хакерство є сертифікованою навичкою, яку можна досягти завдяки певним навичкам, які люди розвивають, ретельно вивчаючи ІТ-сектор. Якщо ви прагнете зробити кар’єру в галузі етичного хакерства та спантеличені конкретними навичками, необхідними для того, щоб стати хакером у білому капелюсі, сьогоднішня стаття допоможе вам повністю зрозуміти, чому та де знаходяться всі навички, необхідні, щоб стати хакером етичний хакер. Але перш ніж перейти безпосередньо до навичок, давайте спочатку розберемося з ролями та обов’язками етичного хакера.

Список навичок, необхідних для того, щоб стати етичним хакером

Тут ми показали повний посібник про навички, необхідні, щоб стати етичним хакером, а також детально описали ролі та обов’язки.

Які навички потрібні, щоб стати хакером White Hat?

Хакери білого капелюха і хакери чорного капелюха відрізняються головним чином своєю мотивацією. Хакери «білого капелюха» допомагають фірмам у виявленні недоліків системи та впровадженні необхідних виправлень. На відміну від хакерів із чорним капелюхом, які незаконно, зловмисно та часто з метою особистої вигоди зламують системи. Хакери сірого капелюха знаходяться між двома крайнощами. Хакери «сірого капелюха» використовують тактику «чорного капелюха» та «білого капелюха». Без відома чи згоди власника хакери часто сканують систему на наявність слабких місць. У разі виявлення проблем вони сповіщають про це власника та іноді можуть вимагати помірну плату за вирішення проблеми. Зламуючи веб-сайти та мережі організацій без авторизації, деякі хакери вважають за краще думати, що вони певним чином приносять користь компаніям. Щоб запобігти витоку даних, компанії зазвичай наймають етичних хакерів для проведення тестів на проникнення їх апаратного та програмного забезпечення. Окрім тестування, етичні хакери мають посади в сфері кібербезпеки в компанії, наприклад:

- Аналітик з кібербезпеки

- Аналітик інформаційної безпеки

- Аналітик виявлення вторгнень

- Інженер з безпеки ІТ

- Адміністратор ІТ безпеки

- Аналітик мережевої безпеки

- Тестер проникнення

Тепер, якщо говорити про критерії прийнятності, існує багато відомих сертифікатів, доступних для етичних хакерів, таких як EC-Council та багато інших, у яких ви можете отримати результати, використовуючи ті самі інструменти та інформацію, що й зловмисний хакер, щоб проаналізувати стан безпеки цільової системи, а діючи законно і законно. Це передбачає демонстрацію розуміння безпеки комп’ютерної системи та пошук дірок і вразливостей у цільових системах. Подібні сертифікати, такі як EC-Council, також надаються такими авторизованими сертифікатами:

- CompTIA Security+

- Безпека Cisco CCNA

- Професійна сертифікація Offensive Security Certified Professional (OSCP).

- SANS GIAC

Давайте перейдемо детальніше до набору навичок, необхідних, щоб стати етичним хакером.

1. Навички програмування

Зображення Джеймса Осборна з Pixabay

Зображення Джеймса Осборна з Pixabay

Однією з головних навичок, необхідних для того, щоб стати хакером у білому капелюсі, є знання програмування. Під програмуванням мається на увазі написання коду, який обчислювальний пристрій може зрозуміти та використовувати для виконання різних команд. Як наслідок, розуміння численних мов програмування, якими користуються хакери, а також мов, необхідних для злому, є важливим, якщо ви хочете бути етичним хакером. Існує кілька мов програмування, однак не всі вони використовуються для злому. Нижче наведено мови програмування, які використовують етичні хакери:

- Javascript – це мова сценаріїв на стороні клієнта, яка працює на всіх платформах. Перегляд клієнта запускає виконання коду JavaScript. Він використовується для виконання міжсайтових сценаріїв, читання збережених файлів cookie та інших цілей.

- HTML – веб-сторінки написані на HTML, кросплатформній мові. HTML-форми використовуються для збору даних у формах входу та інших процесах онлайн-введення даних. Ви можете легко знайти та скористатися недоліками в коді, якщо знаєте, як писати та аналізувати HTML.

- C & C++ – C і C++ є кросплатформними мовами, які пропонують низькорівневе програмування. Під час створення власних руткітів, експлойтів, кодів оболонок або розуміння та вдосконалення вже існуючих вони дуже корисні.

- SQL – ще одна мова, яка може використовуватися на різних платформах для зв’язку з базами даних – це SQL. Використовуючи SQL-ін’єкцію, можна уникнути слабких методів входу в веб-додатки, можна видалити дані бази даних тощо.

- Python, Ruby, Bash, Perl – також доступні високорівневі міжплатформенні мови програмування, такі як Perl, Ruby, Bash і Python. Вони корисні під час створення засобів автоматизації та сценаріїв. Отриману інформацію також можна застосувати для розуміння та налаштування існуючих інструментів.

- PHP – PHP – це мова програмування на стороні сервера, яка також є кросплатформною. Окрім обробки HTML-форм, він також виконує інші унікальні функції. Може бути створено спеціальну програму PHP, щоб змінити параметри веб-сервера та піддати систему загрозам.

- Python. Розробку мережевих інструментів спрощують такі корисні пакети Python, як Pulsar, NAPALM, NetworkX тощо. Як мова сценаріїв Python пропонує неймовірну продуктивність для маленьких програм, що є ще однією причиною, чому етичні хакери часто створюють короткі сценарії. Завдяки величезній спільноті, яка оточує Python, на будь-які запитання, пов’язані з програмуванням, можна швидко відповісти. Крім того, опанування Python дає вам доступ до кількох різних варіантів роботи.

- Java, CSharp, Visual Basic, VBScript – залежно від ситуації та необхідності можуть бути корисними різні мови, такі як Java, CSharp, Visual Basic і VBScript. Крім того, Java і C# є кросплатформними мовами, але Visual Basic і VBScript виключно сумісні з ОС Windows.

2. Навички роботи з комп’ютерними мережами

Зображення Жана Мартінель з Pixabay

Зображення Жана Мартінель з Pixabay

Щоб стати етичним мережевим хакером, важлива навичка. Комп’ютерна мережа – це взаємозв’язок різного обладнання. Іноді відомі як хости, вони підключаються через різні канали для доставки або отримання даних або медіа.

- Розуміння таких мереж, як Subnetting, Suoernetting, DHCP та інших, є необхідним компонентом мережевого досвіду для хакерів.

- Дослідження численних взаємопов’язаних машин у мережі та можливих загроз безпеці, які це може спричинити, допомагає в етичному хакерстві. Етичний хакер, який володіє навичками роботи в мережі, зможе впоратися з цими небезпеками.

- Знання мережевих моделей, інтернет-протоколів та IP-адрес може допомогти вам розвинути свої етичні хакерські здібності та стати компетентним хакером.

- Крім того, вам потрібно знати про мережеві інтерфейсні карти, сервери, клієнти, точки доступу, середовища передачі та маршрутизатори.

3. Навички Linux

Зображення Бюлент Ергюн з Pixabay

Зображення Бюлент Ергюн з Pixabay

На основі ядра Linux Linux є безкоштовною операційною системою з відкритим кодом. Згідно з умовами GNU General Public License, будь-хто може змінювати та поширювати вихідний код Linux для комерційних чи некомерційних цілей.

- Для етичних хакерів безпека Linux є ключовою перевагою вивчення операційної системи.

- Порівняно з іншими операційними системами Linux є найбезпечнішою.

- Linux містить деякі віруси, що робить її менш вразливою, ніж будь-яка інша операційна система, навіть якщо 100% безпека не гарантована.

- Крім того, антивірусне програмне забезпечення не потрібне. Таким чином, знання Linux необхідні для злому.

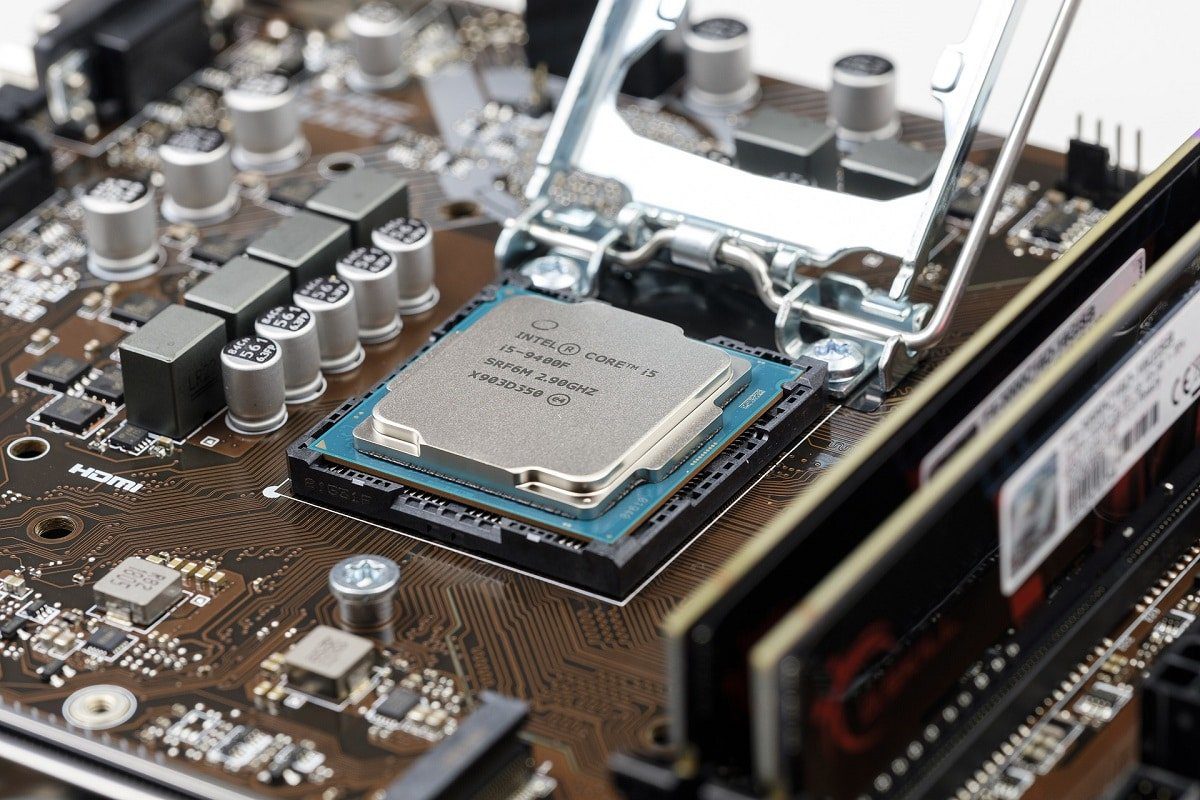

4. Базові знання апаратного забезпечення

Зображення Бруно /Німеччина з Pixabay

Зображення Бруно /Німеччина з Pixabay

Для етичного хакерства людина має зрозуміти основи комп’ютерного обладнання. Фактичні компоненти комп’ютера, такі як материнська плата, миша, клавіатура, графічна карта, звукова карта, динаміки та центральний процесор (ЦП), називають апаратним забезпеченням комп’ютера. Програмне забезпечення, з іншого боку, є набором інструкцій, які можуть зберігатися та виконуватися апаратним забезпеченням.

Як наслідок, щоб зламати машину, керовану комп’ютером, людина повинна бути знайома з машиною або як вона працює. Потім він або вона повинні отримати доступ до комп’ютера, який керує машиною. Отже, перший крок до того, щоб стати етичним хакером, — це мати фундаментальне розуміння апаратного забезпечення. Мати фундаментальне розуміння апаратного забезпечення, щоб зрозуміти, як функціонує материнська плата, як дані надсилаються через USB і як CMOS або BIOS взаємодіють один з одним.

5. Навички роботи з базами даних

Зображення Do Exploit з Pixabay

Зображення Do Exploit з Pixabay

Ще одна з основних навичок, необхідних для того, щоб стати хакером у білому капелюсі, — це навички роботи з базами даних. Усі бази даних створюються та керуються системами керування базами даних, або СУБД.

- Незважаючи на високу корисність систем баз даних, таких як Microsoft SQL Server, MySQL і Oracle, виявлено недоліки їх безпеки.

- Важливо переконатися, що ця програма захищена від злому, оскільки доступ до бази даних, де зберігаються всі дані, поставив би компанію під велику небезпеку.

- Етичному хакеру потрібне досконале розуміння бази даних, різних механізмів баз даних і схем даних, щоб допомогти організації розробити потужну СУБД.

6. Навички роботи з комп’ютером

Зображення StartupStockPhotos із Pixabay

Зображення StartupStockPhotos із Pixabay

Щоб виявити можливі небезпеки, хакери атакують комп’ютерні системи. Таким чином, одним із талантів, необхідних для етичного хакерства, є глибоке розуміння комп’ютерів. Етичному хакеру необхідний досвід комп’ютерних систем. Використання комп’ютерів і комп’ютерних технологій вимагає досвіду комп’ютерного злому. Ви повинні мати практичне розуміння хакерства, щоб стати етичним хакером. Потенційний етичний хакер може досягти успіху, якщо він володіє мінімумом комп’ютерної грамотності.

- Обробка даних, керування цифровими файлами та створення презентацій – усе це приклади основних комп’ютерних здібностей.

- Програмування, керування базами даних і обчислення з електронними таблицями є прикладами передових комп’ютерних здібностей.

- MS Office з усіма його продуктами, електронними таблицями, електронною поштою, керуванням базами даних, соціальними мережами, Інтернетом та іншими комп’ютерними програмами є одними з основних обчислювальних можливостей.

7. Знання зворотного проектування

Зображення Вернера Мозера з Pixabay

Зображення Вернера Мозера з Pixabay

Реверсивний інжиніринг — це процес отримання за допомогою перевірки коду продукту інформації про його структуру, функціональні вимоги та особливості. Інформація виробляється зі створеної бази даних програмного забезпечення.

- Мета зворотного проектування — зробити систему легшою для розуміння та створити необхідну документацію для застарілої системи, щоб пришвидшити роботу з обслуговування.

- Зворотне проектування є поширеною практикою в безпеці програмного забезпечення, щоб перевірити, чи система вільна від будь-яких значних дірок у безпеці чи вразливостей.

- Система стає більш стійкою, а потім захищається від зловмисного програмного забезпечення та хакерів. Техніка, відома як етичний хакерство, використовується деякими розробниками до того моменту, коли вони фактично зламують власні системи, щоб знайти недоліки.

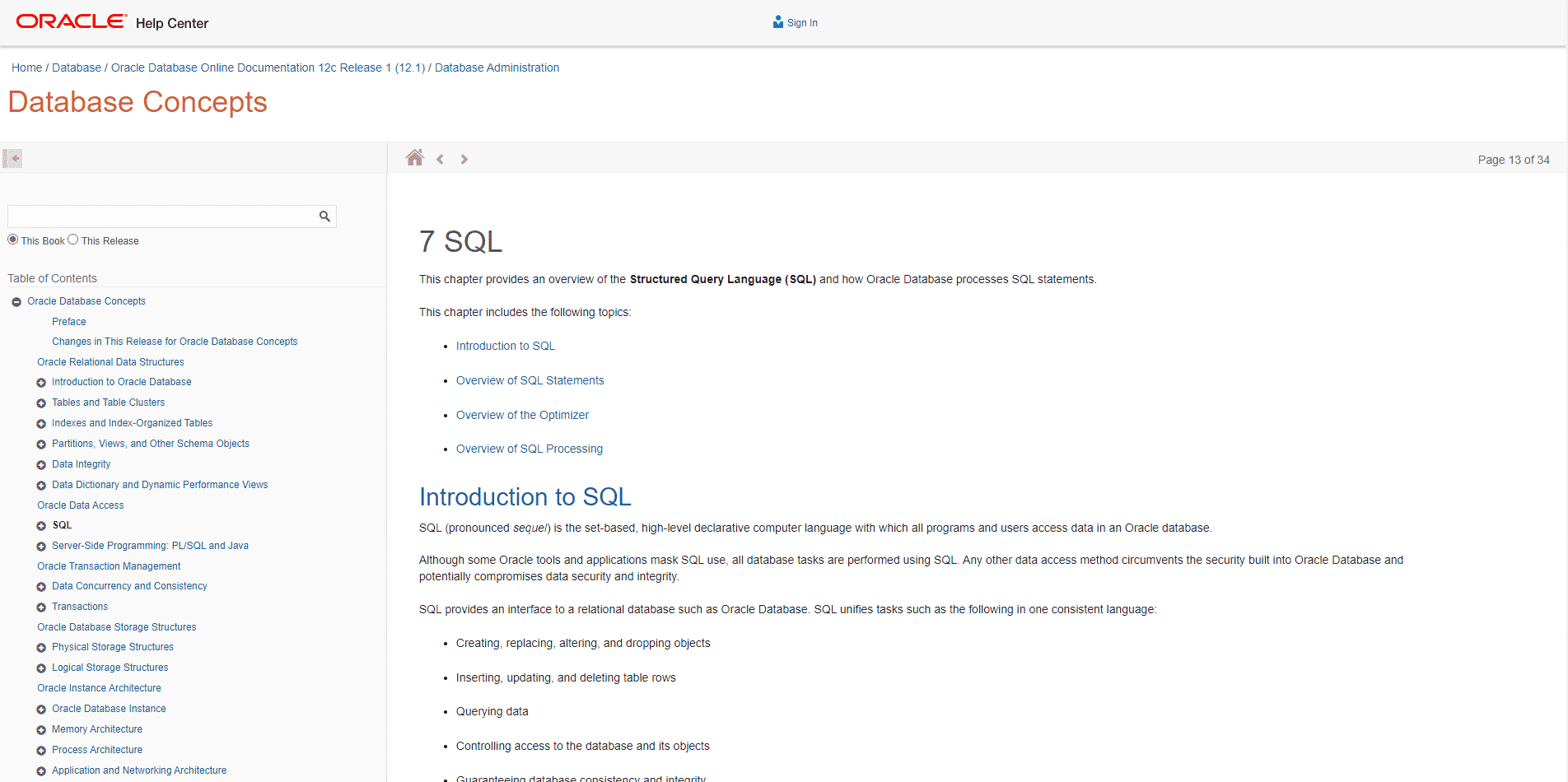

8. Додаткові навички SQL

Щоб етичний хакер був успішним, SQL знання мають вирішальне значення. Для злому необхідні мови програмування, і SQL є однією з них. Крім того, кросплатформний веб-злом використовує SQL як мову для спілкування з базою даних. За допомогою SQL-ін’єкції можна обійти слабкі заходи безпеки входу, видалити дані з бази даних та інші операції. Розуміння SQL є потребою для етичного хакера, щоб:

- Навчіться виконувати SQL-ін’єкцію під час входу.

- Дізнайтеся, як додати метадані до результату впровадження SQL

- Дізнайтеся, для чого призначена SQL-ін’єкція на основі помилок.

- Створіть синтаксис, готовий до впровадження SQL, щоб завантажити файл на веб-сторінку.

- Наведіть приклад використання SQL-ін’єкції для запису у файл.

- Знайдіть інструменти для автоматизації атак SQL-ін’єкцій.

9. Навички криптографії

Зображення Пола Лі з Pixabay

Зображення Пола Лі з Pixabay

Вивчення та використання методів безпечного зв’язку за наявності зовнішніх сторін, яких також називають противниками, відоме як криптографія. Він стосується створення та оцінки процедур, які запобігають нечесним третім сторонам від отримання інформації, якою обмінюються дві компанії, і, отже, дотримання кількох аспектів інформаційної безпеки.

Щоб зробити повідомлення нерозбірливим для хакерів, криптографія передбачає перетворення звичайного текстового повідомлення на зашифрований текст, який є незрозумілою формою, під час передачі. Етичний хакер зобов’язаний забезпечити відсутність витоку інформації серед внутрішніх співробітників.

10. Навички вирішення проблем

Зображення rubylia з Pixabay

Зображення rubylia з Pixabay

Бути стратегічним мислителем і інноваційним вирішувачем проблем є важливими рисами для етичного хакера. На додаток до технологічних здібностей, згаданих вище, здібності до вирішення проблем дозволяють визначити корінь проблеми та знайти відповідне рішення. За допомогою етичних методів злому можна зупинити складніші кібератаки.

Етичні хакери повинні володіти навичками критичного мислення та здатністю вирішувати проблеми. Абітурієнту може знадобитися набути нових методів, щоб переконатися, що будь-які порушення безпеки належним чином оцінюються в навичках вирішення проблем для курсу етичного хакерства. Потрібні численні тести, а також творчий хист для нових підходів до проблеми.

Отже, це особливі навички, необхідні, щоб бути хакером у білому капелюсі,

***

Вище був наведений перелік навичок, необхідних для того, щоб стати етичним хакером із комп’ютерним блиском типу «всезнай». Хакерство — це загалом курс, який вимагає багато навичок і пристрасті, і завдяки етичному хакерству можлива лише безперебійна робота на нашому накопичувачі та серверах організації без будь-яких турбот. Ми не пропагуємо неетичне хакерство через наші статті, тому всі такі статті слід використовувати лише для вивчення. Поділіться своїм цінним відгуком про інформацію, яку ми згадали, а також поділіться досвідом щодо того, якими навичками ви володієте як програміст, або це допомогло вам хоча б трохи дізнатися про ваші інтереси в кар’єрі хакера. Продовжуйте читати, і ми побачимося в іншій статті на іншу тему.