Бажаєте зашифрувати важливі дані, але не весь жорсткий диск у вашій системі Linux? У такому випадку рекомендуємо скористатися gocryptfs. Цей інструмент дозволяє створити спеціальний каталог, який автоматично шифрує та дешифрує всі файли, які ви в ньому зберігаєте.

gocryptfs – надійний захист ваших даних

Конфіденційність є надзвичайно важливим питанням у сучасному світі. Практично щотижня з’являються новини про витоки даних з різних організацій. Компанії повідомляють про нещодавні інциденти або розкривають факти порушення безпеки, які трапилися раніше. У будь-якому випадку, це погані новини для тих, чиї персональні дані опинилися під загрозою.

Оскільки мільйони людей користуються хмарними сервісами, такими як Dropbox, Google Диск та Microsoft OneDrive, велика кількість даних щодня завантажується у хмару. Якщо ви зберігаєте частину або всі свої дані в хмарі, які кроки ви можете вжити для захисту конфіденційної інформації та особистих документів у разі витоку?

Звичайно, витоки даних можуть бути різними за масштабом і формою, і вони не обмежуються тільки хмарними сервісами. Втрачена карта пам’яті або викрадений ноутбук – це також витоки даних, хоч і в меншому масштабі. Однак масштаб не є головним фактором. Якщо дані є конфіденційними, їх витік може мати серйозні наслідки.

Одним зі способів захисту є шифрування документів. Зазвичай це робиться шляхом повного шифрування жорсткого диска. Хоча це надійно, це також може сповільнити роботу комп’ютера. Крім того, у разі серйозної поломки може ускладнитися відновлення системи з резервних копій.

Система gocryptfs дозволяє шифрувати лише ті каталоги, які цього потребують, і уникнути загальних витрат на шифрування та дешифрування для всієї системи. Вона швидка, легка і проста у використанні. Крім того, зашифровані каталоги легко переносити на інші комп’ютери. Поки у вас є пароль для доступу, ваші файли залишаться захищеними на іншому пристрої.

gocryptfs – це легка зашифрована файлова система. Її можна використовувати зі звичайними обліковими записами без прав root, оскільки вона використовує файлову систему у просторі користувача (FUSE). FUSE виступає як міст між gocryptfs та підпрограмами файлової системи ядра.

Встановлення gocryptfs

Для встановлення gocryptfs на Ubuntu скористайтеся такою командою:

sudo apt-get install gocryptfs

Щоб встановити gocryptfs на Fedora, введіть:

sudo dnf install gocryptfs

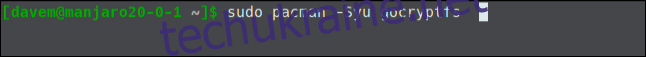

Для Manjaro команда буде такою:

sudo pacman -Syu gocryptfs

Створення зашифрованого каталогу

gocryptfs простий у використанні. Ось основні принципи:

1. Створіть каталог, де зберігатимуться ваші файли та підкаталоги, які потрібно захистити.

2. За допомогою gocryptfs ініціалізуйте цей каталог.

3. Створіть порожній каталог, який буде точкою монтування, і змонтуйте в нього зашифрований каталог.

4. У точці монтування ви зможете переглядати та використовувати розшифровані файли, а також створювати нові.

5. Відключіть зашифровану папку, коли закінчите роботу.

Створимо каталог під назвою “vault” для зберігання зашифрованих даних. Для цього введіть команду:

mkdir vault

Тепер потрібно ініціалізувати новий каталог. Цей крок створить файлову систему gocryptfs у каталозі:

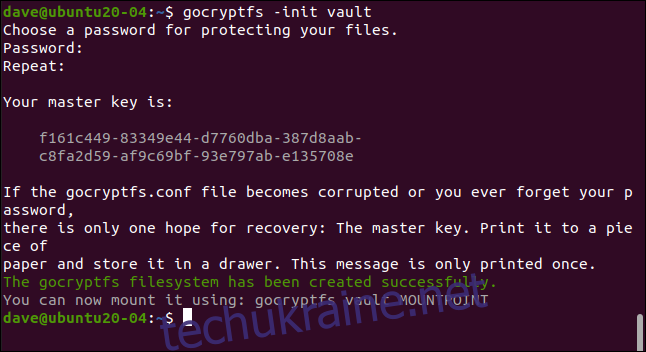

gocryptfs -init vault

Введіть пароль, коли з’явиться запит. Вам потрібно буде ввести його двічі для підтвердження. Обирайте надійний пароль: наприклад, три не пов’язані слова з розділовими знаками, цифрами або символами.

Ваш головний ключ буде згенеровано та відображено. Скопіюйте та збережіть його в безпечному місці. У цьому прикладі ми створюємо каталог gocryptfs на дослідницькому комп’ютері, який стирається після написання кожної статті.

Для прикладу, ви можете побачити головний ключ для цього каталогу. Звісно, ви повинні бути дуже обережними з власними ключами. Якщо хтось отримає доступ до вашого головного ключа, він зможе розшифрувати всі ваші зашифровані дані.

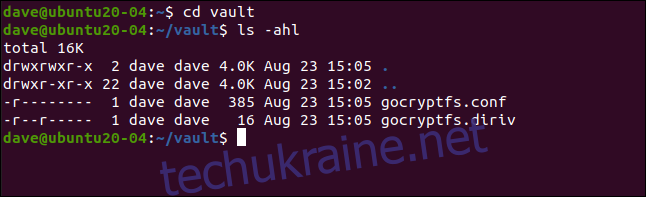

Якщо ви перейдете в новий каталог, то побачите два файли. Введіть наступні команди:

cd vault

ls -ahl

“gocryptfs.diriv” – це невеликий бінарний файл, а “gocryptfs.conf” містить налаштування та інформацію, яку слід зберігати в безпеці.

Не додавайте цей файл, якщо завантажуєте зашифровані дані в хмару або створюєте резервну копію на зовнішньому носії. Однак якщо ви робите резервну копію на локальному носії, який залишається під вашим контролем, то можете включити цей файл.

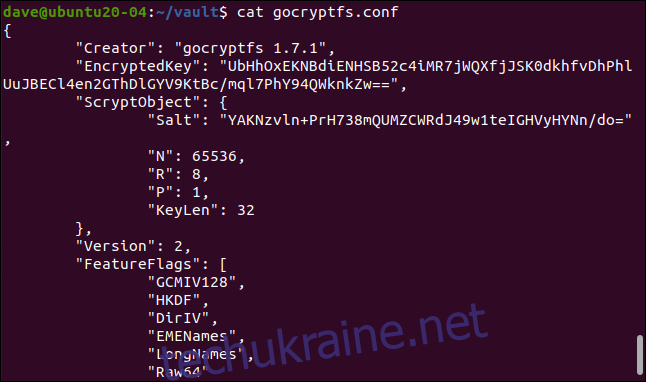

Якщо ви докладете зусиль, ви можете отримати ваш пароль з записів “зашифрований ключ” і “сіль”, як показано нижче:

cat gocryptfs.conf

Монтування зашифрованого каталогу

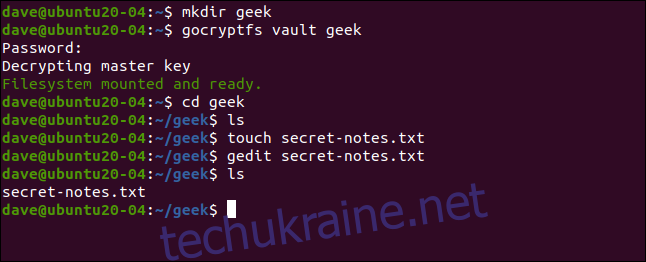

Зашифрований каталог монтується в точку монтування, яка є простим порожнім каталогом. Створимо один під назвою “geek”:

mkdir geek

Тепер ми можемо змонтувати зашифрований каталог в точку монтування. Фактично, монтується файлова система gocryptfs всередині зашифрованого каталогу. Вам буде запропоновано ввести пароль:

gocryptfs vault geek

Після монтування зашифрованого каталогу ви можете використовувати каталог точки монтування як звичайний. Все, що ви редагуєте та створюєте в цьому каталозі, насправді записується в змонтований зашифрований каталог.

Створимо простий текстовий файл, наприклад:

touch secret-notes.txt

Ми можемо редагувати його, додати текст і зберегти файл:

gedit secret-notes.txt

Наш новий файл створено:

ls

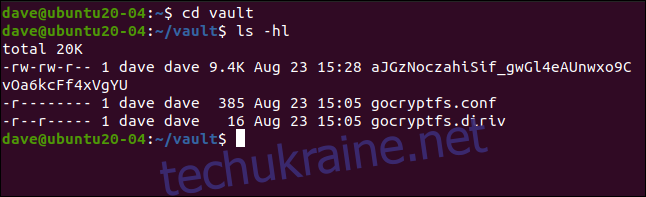

Якщо ми перейдемо до нашого зашифрованого каталогу, як показано нижче, то побачимо, що створено новий файл із зашифрованим ім’ям. З його імені неможливо визначити тип файлу:

cd vault

ls -hl

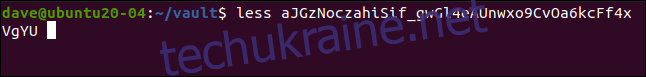

Якщо ми спробуємо переглянути вміст зашифрованого файлу, то побачимо, що він дійсно зашифрований:

less aJGzNoczahiSif_gwGl4eAUnwxo9CvOa6kcFf4xVgYU

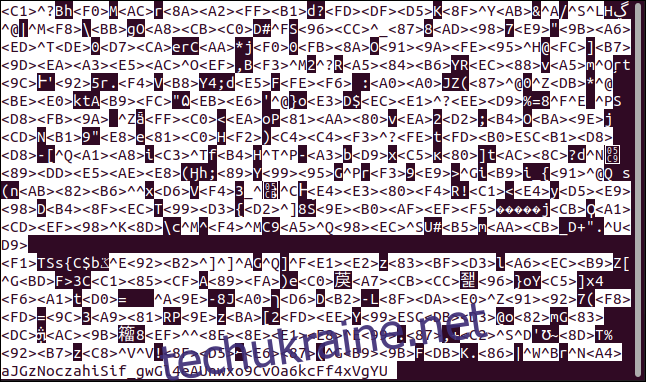

Наш простий текстовий файл, показаний нижче, тепер зовсім не простий для розшифрування.

Демонтування зашифрованого каталогу

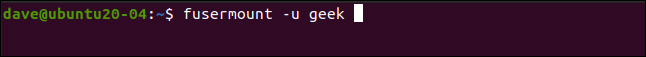

Коли ви закінчите роботу із зашифрованим каталогом, ви можете розмонтувати його за допомогою команди fusermount. Вона є частиною пакету FUSE та розмонтує файлову систему gocryptfs з точки монтування:

fusermount -u geek

Якщо ви введете команду для перевірки каталогу точки монтування, ви побачите, що він знову порожній:

ls

Всі ваші зміни безпечно збережені в зашифрованому каталозі.

Просто та безпечно

Прості системи використовуються частіше, а складні процеси, як правило, залишаються поза увагою. Використання gocryptfs не тільки просте, але й безпечне. Простота без безпеки не була б ефективною.

Ви можете створити стільки зашифрованих каталогів, скільки вам потрібно, або лише один для зберігання всіх ваших конфіденційних даних. Ви також можете створити кілька псевдонімів для підключення та відключення вашої зашифрованої файлової системи, що ще більше спростить процес.