Ви потенційна жертва атак Wi-Fi Pineapple, якщо використовуєте загальнодоступні мережі Wi-Fi, не дотримуючись правил безпеки в Інтернеті.

У той час як професіонали з безпеки можуть використовувати пристрій Wi-Fi Pineapple для проведення тестування на проникнення, злочинці можуть використовувати інструмент незаконно для здійснення атак типу “людина посередині”, зловмисних порталів, підробленого HTTPS та інших експлойтів.

У цій статті ви дізнаєтеся про пристрій Wi-Fi Pineapple, зрозумієте, що це таке, і як його законно використовувати для виявлення вразливостей безпеки.

Ми також побачимо, як злочинці можуть незаконно використовувати пристрій, щоб викрасти конфіденційну інформацію від нічого не підозрюючих користувачів. Отже, почнемо.

Що таке Wi-Fi Pineapple?

Wi-Fi Pineapple — це портативний пристрій для тестування на проникнення для виявлення вразливостей у бездротових мережах. Пристрої Wi-Fi pineapple майже схожі на стандартні бездротові точки доступу.

Однак вони мають більшу потужність, більший радіус дії та більшу кількість підтримуваних пристроїв. Пристрої мають додаткові функції, призначені для тестування на проникнення та аудиту мережі.

Зображення Wi-Fi Pineapple: Hak5

Зображення Wi-Fi Pineapple: Hak5

Під час тестування професіонали можуть легально симулювати злом паролів, шахрайські точки доступу, атаки типу «людина посередині» тощо. Це дозволяє їм виявляти та усувати вразливі місця в бездротових мережах.

Як правило, пристрій доступний, простий у використанні та недорогий. Тестери проникнення, етичні хакери та кіберзлочинці можуть використовувати ананасовий пристрій з різних причин.

При законному використанні пристрій надає потужний інструмент аудиту мережі. Однак зловмисники можуть використовувати його для незаконного стеження за мережевим трафіком і здійснення різноманітних ананасових атак Wi-Fi, які дозволяють їм викрасти особисті дані або зламати пристрої користувачів.

Популярні Wi-Fi Pineapple Attacks

Кіберзлочинці можуть використовувати ананас Wi-Fi для перехоплення мережевого трафіку між пристроєм та Інтернетом. Оскільки він може прослуховувати та передавати інформацію в незмінному вигляді, користувачам важко зрозуміти, коли вони піддаються атаці або коли хтось викрадає їхні особисті дані.

Зазвичай пристрій із підтримкою Wi-Fi постійно передає певну інформацію, намагаючись знайти доступні мережі Wi-Fi. Після того, як пристрій Pineapple захопить транслювані бездротові мережі, він може повторно транслювати та інформувати пристрій користувача про те, що мережі доступні. Однак це підроблені мережі бездротового доступу з такою ж назвою.

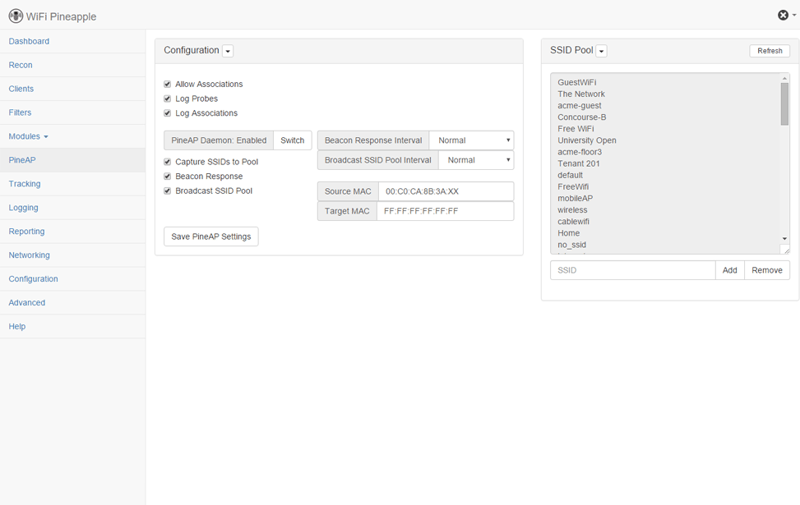

Типова інформаційна панель W-Fi Pineapple: Wifiananaple

Типова інформаційна панель W-Fi Pineapple: Wifiananaple

Потім користувач підключається до підробленої мережі, зазвичай без введення пароля. Якщо пристрій налаштовано на автоматичне підключення до доступних бездротових мереж, він автоматично підключатиметься до підробленої точки доступу, контрольованої зловмисниками, без будь-якого введення користувача.

Коли ви підключитесь до скомпрометованої загальнодоступної бездротової мережі, зловмисники зможуть захопити та викрасти паролі, дані кредитних карток та іншу конфіденційну інформацію, яка передається між вашим пристроєм та Інтернетом.

Крім того, потрапивши на шахрайську точку доступу (RAP), зловмисники можуть перенаправити вас на підроблений портал або сервер, яким вони керують. Наприклад, вони можуть скеровувати користувачів на підроблені веб-сайти, такі як Amazon, eBay, Facebook або інші популярні сайти.

Потім зловмисник викраде особисту інформацію, таку як облікові дані для входу, дані кредитної картки, адреси та інші дані, які надає користувач.

Деякі з основних ананасових атак Wi-Fi включають:

#1. Атаки людини посередині (MITM).

Використовуючи пристрій Wi-Fi pineapple, зловмисники можуть створити підроблену точку доступу, яка дозволяє їм виконувати атаки типу «людина посередині» (MITM). Спочатку вони обманом змусять користувача підключитися до Інтернету за допомогою підробленої бездротової мережі, яку вони контролюють.

Під час цієї атаки зловмисники тихо перехоплюють і передають трафік між пристроєм жертви та Інтернетом, часто викрадаючи конфіденційну інформацію, таку як паролі, банківські реквізити та інші конфіденційні дані. Потім зловмисники можуть використовувати особисті дані для здійснення незаконних транзакцій або використовувати дані банківської чи кредитної картки для крадіжки чи переказу грошей з рахунків жертви.

#2. Стіна овець

Якщо користувачі отримують доступ до мережі без захисту своєї особи, адміністратор або хтось, хто прослуховує дії в мережі, може побачити конфіденційну інформацію, таку як ім’я користувача та пароль. Стіна овець — це демонстрація, на якій спеціалісти з безпеки або хакери відображають список пристроїв, відвіданих веб-сайтів, а іноді й облікові дані для входу, які користувачі надсилають через незахищені загальнодоступні мережі.

Ананас Wi-Fi має функцію Wall of Sheep (DWall), яка, коли її ввімкнено, дозволяє адміністраторам або злочинцям підслуховувати дії користувача, включаючи відвідані веб-сайти та надіслану особисту інформацію. Зазвичай це відбувається, коли користувачі надсилають незашифровані дані через бездротові мережі.

Ідея Стіни овець полягає в тому, щоб присоромити користувачів і допомогти їм застосовувати безпечні онлайн-практики. З метою перевірки чи попередження список відображається на великому екрані, де кожен може бачити виявлену інформацію. Однак зловмисники можуть використовувати ту саму стратегію, щоб викрасти конфіденційну інформацію та зламати уражені облікові записи та пристрої.

#3. Атаки злого порталу

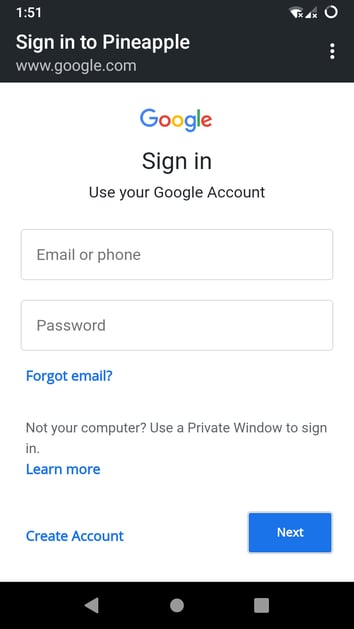

Під час цієї атаки зловмисники створюють підроблений веб-сайт, схожий на справжній. Коли користувачі намагаються підключитися до законного сайту через загальнодоступну бездротову мережу, зловмисники направляють їх на підроблений веб-сайт.

Злий портал емулює популярні та надійні веб-сайти, сторінки входу та інші платформи, доступні через Інтернет. Наприклад, злочинці можуть створити соціальну мережу або веб-сайт електронної комерції, як-от Walmart, eBay або Amazon, а потім скеровувати туди користувачів.

Фальшиве зображення сторінки входу в Gmail Github

Фальшиве зображення сторінки входу в Gmail Github

Майже схожа на атаки MITM, ця техніка дозволяє злочинцям викрадати імена користувачів, паролі, інформацію про кредитні картки, номери телефонів, адреси та будь-які інші конфіденційні дані, які жертва надсилає на підроблений веб-сайт. Крім того, вони можуть заразити пристрій користувача шкідливим програмним забезпеченням або вірусами.

#4. Фальшивий HTTPS

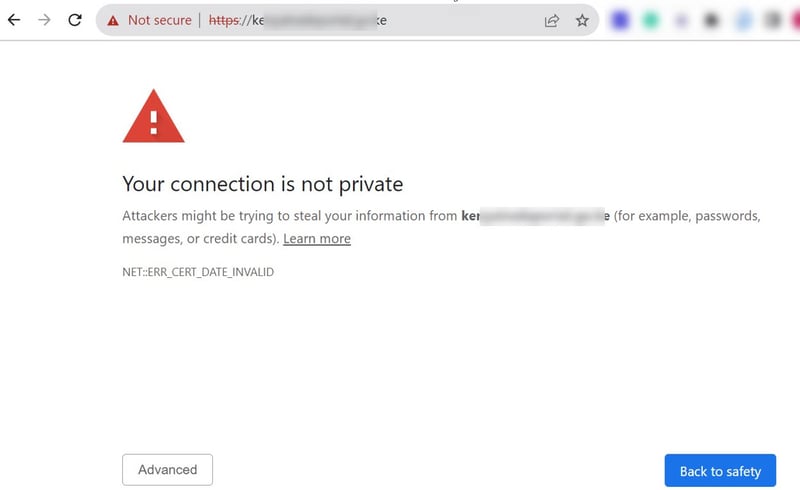

Захищені веб-сайти часто використовують протокол HTTPS для шифрування даних і захисту веб-сайтів і їхніх користувачів. У фальшивому експлойті HTTPS хакер, використовуючи ананас Wi-Fi, сидить між користувачем і веб-сайтом.

Коли користувач надсилає запит на веб-сайт (більшість із них не додають HTTPS), зв’язок із зловмисником використовує менш безпечне з’єднання HTTP. Потім зловмисник підключає користувача до менш безпечної HTTP-версії веб-сайту. У такому зв’язку дані передаються як звичайний текст, і зловмисник може бачити конфіденційну інформацію.

Захист від атак Wi-Fi Pineapple

Щоб захистити себе від ананасових атак Wi-Fi, потрібно практикувати безпечні дії в Інтернеті та уникати більшості загальнодоступних бездротових мереж, якщо це неможливо уникнути. Нижче наведено кілька основних способів зберегти безпеку:

- Не підключайтеся до незахищених громадських бездротових мереж. Більшість злочинців запропонують безкоштовний Wi-Fi, для підключення до якого найчастіше не потрібен пароль. Однак він може вимагати від вас зареєструватися з електронною адресою та, бажано, паролем. І, як зазвичай, більшість користувачів вважають за краще використовувати той самий пароль для всіх облікових записів, щоб не забути. Це дозволяє зловмисникам викрадати особисту інформацію, таку як імена облікових записів, адреси електронної пошти, імена користувачів, паролі, дані кредитної картки та будь-яку іншу інформацію, яку ви можете надати.

- Уникайте підключення до незахищених веб-сайтів і надання конфіденційної особистої інформації, такої як паролі, банківська інформація тощо. Для цього вам потрібно переконатися, що ви підключаєтеся лише до веб-сайтів, які використовують HTTPS, і ви можете підтвердити це, натиснувши зелений значок замка на початку URL.

- Використовуйте VPN (віртуальну приватну мережу), яка захищає дані, шифруючи їх перед передачею через Інтернет. У такому випадку, навіть якщо пристрій підключається до ананаса, злочинці не можуть прочитати дані під час передачі. Більшість VPN забезпечують наскрізне шифрування, тому ніхто не може розшифрувати чи прочитати інформацію, що передається між пристроєм та Інтернетом, навіть якщо ви підключені через підроблену точку доступу Pineapple.

- Переконайтеся, що ви підключені до мережі Wi-Fi, яка відповідає вашому фізичному розташуванню. В іншому випадку ви повинні бути підозрілими, якщо підключені до робочої бездротової мережі під час роботи вдома чи поза офісом. Важливо зазначити, що Wi-Fi Pineapple може генерувати підроблені імена мереж або SSID на основі того, що транслює ноутбук або мобільний пристрій.

- Завжди забувайте про публічні бездротові мережі, збережені на вашому пристрої. Це заважає пристрою транслювати збережені мережі та таким чином позбавляти зловмисників можливості перехоплювати інформацію та створювати підроблені точки доступу, до яких ваш пристрій може автоматично підключатися.

- Вимкніть опцію автоматичного підключення та радіо Wi-Fi, коли вони не використовуються. Це гарантує, що ваш пристрій не підключатиметься автоматично до доступних бездротових мереж. Якщо залишити це налаштування увімкненим, ваш пристрій постійно транслюватиме збережені бездротові SSID або назви мереж, а зловмисники зможуть використовувати ананас Wi-Fi, щоб встановити назву. Потім вони створять бездротову мережу з такою самою назвою, і ваш пристрій автоматично підключиться до підробленої точки доступу, дозволяючи злочинцям захоплювати конфіденційну інформацію або направляти вас на сервер під їх контролем.

- Уникайте доступу до незахищених веб-сайтів, особливо через публічні точки доступу. В ідеалі відкривайте лише веб-сайти, захищені HTTPS, і ви можете визначити це, підтвердивши, що URL-адреса веб-сайту має HTTPS, якщо перед URL-адресою є зелений значок. Деякі браузери можуть попереджати вас щоразу, коли ви намагаєтеся отримати доступ до незахищеного веб-сайту без HTTPS. Якщо вам потрібно отримати доступ до веб-сайту без HTTPS, використовуйте VPN або уникайте надсилання конфіденційної інформації, такої як банківські реквізити, імена користувачів, паролі та інші особисті дані.

Помилка незахищеного веб-сайту HTTPS Зображення (скріншот)

Помилка незахищеного веб-сайту HTTPS Зображення (скріншот)

Пристрій для тестування проникнення Wi-Fi Pineapple

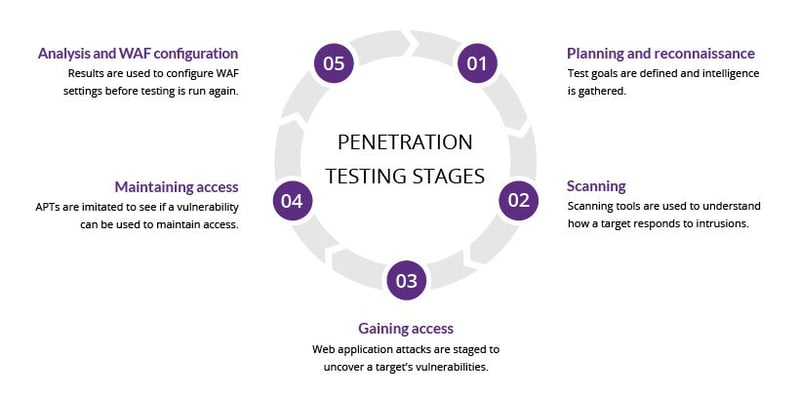

Wi-Fi Pineapple — це потужний інструмент тестування на проникнення, який дає змогу фахівцям із мережевих мереж виявляти та усувати вразливі місця в бездротових мережах. Це недорогий пристрій, який дозволяє командам безпеки легально зламувати їхні мережі та виявляти вразливі місця, якими можуть скористатися зловмисники.

Wi-Fi Pineapple має простий у використанні інтерфейс і кілька завантажувані модулі для аудиту бездротових мереж і виявлення вразливостей. Наприклад, безкоштовний пакет PineAP, який можна завантажити, містить різноманітні інструменти для відстеження, реєстрації, аналізу трафіку, проведення атак MITM, злому паролів, розвідки тощо.

Тестування на проникнення – це дозволена хакерська практика, яку організації можуть використовувати для виявлення та усунення вразливостей безпеки. Однак пристрій відкритий для потенційних зловживань, таких як виконання основної посередині (MITM) та інших атак, якщо в руках зловмисників.

Зображення тестування на проникнення Імперва

Зображення тестування на проникнення Імперва

В ідеалі ананас дозволяє етичним хакерам проводити тестування на проникнення та перевіряти системи безпеки. Хоча він надає різні переваги, зловмисники можуть зловживати інструментом, запускаючи різні шкідливі дії, які дозволяють їм викрасти особисті дані у нічого не підозрюючих жертв.

Що робити, якщо зламано під час атаки Wi-Fi pineapple?

Якщо ви стали жертвою ананасової атаки Wi-Fi, вам потрібно вжити певних заходів, щоб запобігти подальшій шкоді.

- Змініть паролі для всіх зламаних облікових записів, особливо для тих, до яких ви входили через підроблену мережу. Крім того, увімкніть багатофакторну автентифікацію, якщо вона ще не активна.

- Повідомте установи, такі як банк або компанію, яка видає кредитні картки, зі зламаним рахунком, щоб вони могли припинити будь-яку нову транзакцію, доки ви не будете в безпеці.

- Встановіть і оновіть антивірусне програмне забезпечення, засоби захисту від зловмисного програмного забезпечення та інші відповідні рішення безпеки. Після цього проскануйте свій комп’ютер і очистіть його, щоб перевірити, чи він не заражений чи зламаний.

- Оновіть операційну систему, програми та програмне забезпечення безпеки.

- Якщо дані були зламані, можливо, вам доведеться відновити їх із чистої резервної копії.

Висновок

Пристрої Wi-Fi Pineapple є потужним і ефективним інструментом аудиту мережі. Він може відстежувати мережевий трафік, імітувати кілька кібератак і допомагати фахівцям із безпеки виявляти вразливі місця. Проте зловмисники можуть використовувати його, щоб стежити за діяльністю в мережі, здійснювати MITM, підроблені портали та інші атаки, які дозволяють їм викрасти конфіденційну інформацію, таку як імена користувачів і паролі, дані кредитних карток, банківські реквізити та інші особисті дані.

Зазвичай дуже легко стати жертвою ананасових атак Wi-Fi, якщо не бути дуже обережним. Один із способів зберегти безпеку – уникати публічних мереж Wi-Fi. Якщо цього неможливо уникнути, ви можете використовувати VPN для шифрування даних і запобігання викраденню інформації злочинцями.

Окрім використання VPN, найкраще використовувати надійні паролі, увімкнути багатофакторну автентифікацію, відвідувати лише веб-сайти з підтримкою HTTPS, бути пильними під час використання публічних бездротових мереж тощо. Крім того, вимкніть автоматичне підключення та завжди вимикайте радіо Wi-Fi на своєму пристрої, коли воно не використовується.

Далі ознайомтеся з найкращим програмним забезпеченням аналізатора Wi-Fi для мереж малого та середнього бізнесу.