Сьогодні компанії стикаються зі значним викликом збереження стійкості свого бізнесу. Щоб забезпечити безперебійну роботу, команда безпеки повинна надійно захистити бізнес від будь-яких загроз, здатних порушити його функціонування.

Проблема полягає в тому, що методи захисту, ефективні сьогодні, можуть виявитися застарілими завтра. Це зумовлено постійним розвитком алгоритмів, що породжує нові вразливості, та появою нових методів злому криптографічних систем, на які покладається більшість організацій.

Криптоаналіз, також відомий як декодування, – це глибоке вивчення методів, що використовуються для дешифрування та розшифрування коду, шифрів або зашифрованого тексту. Криптоаналіз використовує математичні принципи для пошуку вразливостей в алгоритмах, а також застосовується до криптографії в системах захисту інформації.

Цей посібник надасть вам всебічні знання про криптоаналіз. Ви отримаєте повне розуміння цієї теми та дізнаєтеся про способи захисту вашої організації від криптоаналітичних атак.

Що таке криптоаналіз?

Мета криптоаналізу полягає у дослідженні криптографічних систем для виявлення їхніх слабких місць та витоку інформації. Це можна розглядати як вивчення недоліків в основній математичній структурі криптографічної системи, включаючи вразливості реалізації, наприклад атаки на бокові канали або слабкі вхідні дані ентропії.

Криптографічні системи – це комп’ютерні системи, які використовують криптографію, тобто метод захисту інформації та зв’язку за допомогою кодування, таким чином, щоб лише авторизовані особи могли її обробляти.

Криптоаналіз проти Криптографії

Криптографія зосереджується на приховуванні повідомлень шляхом їх перетворення у зашифрований текст перед відправкою через незахищені канали. З іншого боку, криптоаналіз спрямований на отримання відкритого тексту із зашифрованих повідомлень, переданих через незахищений канал.

Криптографія відіграє важливу роль у передачі інформації. Чудовим прикладом її застосування є банківські операції та електронна пошта, де потрібен захист конфіденційної інформації. Криптографічні схеми включають секретні ключі, публічні ключі та хеш-функції.

Криптоаналіз – це мистецтво розшифрування зашифрованих текстів. У цьому випадку зловмисник намагається отримати доступ до вашого повідомлення, перехоплюючи його передачу.

Хто використовує криптоаналіз?

Криптоаналіз використовується різними організаціями, зокрема урядами, які прагнуть отримати доступ до приватних комунікацій інших країн, компаніями, що тестують функції безпеки своїх продуктів, хакерами, незалежними дослідниками та науковцями, які намагаються виявити вразливості в криптографічних протоколах та алгоритмах.

Розвиток криптології постійно підживлюється боротьбою між криптографами, що прагнуть захистити дані, та криптоаналітиками, що намагаються зламати криптографічні системи.

Цілі зловмисників залежать від їх конкретних потреб при здійсненні криптоаналізу. Успішний криптоаналіз часто обмежується отриманням інформації із зашифрованого тексту. Однак цього достатньо для зловмисників, чиї цілі можуть відрізнятися, але зазвичай включають:

- Повний злом – отримання секретних ключів.

- Глобальна дедукція – пошук еквівалентних алгоритмів для шифрування та дешифрування без секретних ключів.

- Отримання інформації – збір інформації про зашифровані та відкриті тексти.

- Розрізнення алгоритмів – виявлення відмінностей між результатами шифрування та випадковими послідовностями бітів.

Розглянемо простий приклад для кращого розуміння. Зауважте, що цей приклад не стосується сучасних криптографічних шифрів, але він корисний для пояснення основних принципів.

Метод частотного аналізу може бути використаний для базових алгоритмів шифрування. Базові алгоритми шифрування використовують моноалфавітну заміну, коли кожна літера замінюється іншою літерою з того ж алфавіту.

Ця модель є вдосконаленням більш простих методів, які зміщували літери на фіксовану кількість позицій, замінюючи початкові літери новими з відповідних позицій в алфавіті.

Хоча моноалфавітні шифри підстановки стійкі до випадкових спроб, їх можна легко зламати за допомогою ручки та паперу. Як це можливо? Частотний аналіз використовує той факт, що природна мова не є випадковою, а моноалфавітна заміна не приховує статистичних характеристик мови.

Розглянемо детальніше, наприклад, букву “Е”, яка має частоту близько 12,7% у деяких алфавітах. Під час заміни літери “Е” у зашифрованому тексті, отриманий текст зберігає цю частоту. Якщо ця частота відома криптоаналітику, він може швидко визначити відповідності для дешифрування вашого зашифрованого тексту.

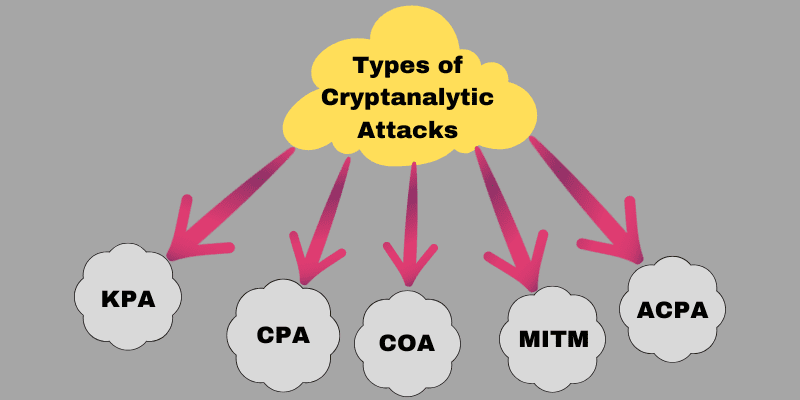

Типи криптоаналітичних атак

Криптоаналітичні атаки використовують вразливості вашої системи, намагаючись зламати її криптографію. Для початку криптоаналітичної атаки необхідно розуміти природу методів і загальні властивості відкритого тексту. Відкритий текст може бути будь-якою мовою або кодом, наприклад, англійською або Java.

Ось перелік типів атак. Перші п’ять є найпоширенішими, інші зустрічаються рідше і іноді їх ігнорують; проте, їх варто знати.

- Аналіз відомого відкритого тексту (KPA): у цьому випадку зловмисник має доступ до пар “відкритий текст – зашифрований текст”. Далі, зловмисник зіставляє ці пари, щоб знайти ключ шифрування. Ця атака відносно проста, оскільки зловмисник має у своєму розпорядженні достатньо інформації.

- Аналіз вибраного відкритого тексту (CPA): зловмисник вибирає випадкові відкриті тексти, використовує їх для отримання відповідних зашифрованих текстів і в кінцевому підсумку намагається зламати ключ шифрування. Цей метод схожий на KPA, але має менший відсоток успіху.

- Аналіз лише зашифрованого тексту (COA): зловмисник має доступ до зашифрованого тексту і намагається знайти відповідний відкритий текст і ключ шифрування. Зловмисник знає ваш алгоритм. Ця техніка є найскладнішою. Проте, вона має значний відсоток успіху, оскільки вимагає лише зашифрованого тексту.

- Атака “людина посередині” (MITM): відбувається, коли дві сторони використовують ключ для обміну даними через скомпрометований канал, який вони вважають безпечним.

- Адаптивний аналіз вибраного відкритого тексту (ACPA): цей метод нагадує CPA. ACPA використовує ідентифіковані відкриті та зашифровані тексти на основі даних, отриманих з попередніх шифрувань.

- Атака грубою силою: зловмисник використовує алгоритми для генерування можливих комбінацій відкритих текстів. Згенерований відкритий текст потім шифрується і порівнюється з вихідним шифром.

- Атаки за словником: зловмисник порівнює відкриті тексти або ключі зі словником слів. Цей метод часто використовується при спробах зламу зашифрованих паролів.

Як працює криптоаналіз?

Основна мета криптоаналізу – виявлення слабких місць або обхід криптографічних алгоритмів. Криптографи використовують результати досліджень криптоаналітиків для вдосконалення існуючих алгоритмів або оновлення ненадійних методів.

Криптографія створює та покращує методи шифрування, а криптоаналіз натомість фокусується на розшифруванні зашифрованих даних. Ці два процеси взаємодіють і є частиною криптології, яка займається вивченням кодів, шифрів та пов’язаних алгоритмів.

Дослідники розробляють стратегії атак, які дозволяють обходити схеми шифрування шляхом дешифрування зашифрованих алгоритмів без ключів. Часто криптоаналіз використовується для виявлення недоліків у власних концепціях та методах виконання.

Як захиститися від криптоаналітичних атак

На жаль, неможливо повністю захиститися від криптоаналізу, окрім використання безпечних методів шифрування, шифрів у всій цифровій інфраструктурі та постійного оновлення програмного забезпечення. Однак, ось кілька порад, які допоможуть підвищити безпеку.

- Використовуйте оновлені алгоритми шифрування та хешування. Бажано уникати таких інструментів, як SHA1 і MD5, які більше не вважаються безпечними.

- Використовуйте довгі ключі шифрування. Наприклад, ключі RSA повинні мати принаймні 2048 біт для VPN-з’єднань.

- Забезпечуйте знищення ключів, що були використані.

- Використовуйте надійні паролі та перевірений генератор випадкових чисел для управління ключами.

- Використовуйте “сіль” для хешування. Це додавання випадкового шуму до хешів. “Сіль” має бути довгою і випадковою, як при роботі з паролями.

- Використовуйте досконалу пряму секретність (PFS) для запобігання розшифруванню минулих і майбутніх сеансів, якщо ваші ключі будуть зламані. Це часто використовується у віртуальних приватних мережах (VPN).

- Забезпечуйте обфускацію зашифрованого трафіку – робіть так, щоб ваш трафік виглядав звичайним і не показував, що він зашифрований. Програмне забезпечення, як Obfsproxy, є гарним прикладом інструменту, що добре працює з мережею Tor.

- Інтегруйте систему виявлення вторгнень (IDS) у свою інфраструктуру – ця система повідомить вас про злом або атаку. Однак вона не запобігає атакам. Проте, вона скорочує час реагування, запобігаючи серйозним пошкодженням системи.

Застосування криптоаналізу

Криптоаналіз має декілька практичних застосувань. Іноді його можна поєднувати з криптографією, щоб повністю розкрити його потенціал. Ось деякі приклади:

#1. Цілісність даних

Ви можете використовувати криптоаналіз для забезпечення цілісності даних. У цьому випадку ви використовуєте “замки” та “ключі” у системі контролю доступу для захисту даних від небажаного доступу. Ви також можете створювати криптографічні контрольні суми для підтвердження автентичності даних, що зберігаються у динамічних середовищах, де віруси можуть змінювати підходи до даних.

Контрольна сума розраховується і порівнюється з очікуваним значенням при передачі даних. Криптоаналіз допомагає захистити носії інформації, які вразливі до атак через великі обсяги даних або через тривалий час зберігання.

#2. Автентифікація особи

Під час автентифікації ваше завдання – підтвердити права користувача на доступ до даних. Криптоаналіз допомагає у цьому процесі під час обміну паролями. Сучасні системи поєднують криптографічні перетворення з особистими атрибутами для надійної та ефективної ідентифікації користувачів.

Паролі зберігаються у зашифрованому вигляді, де програми з доступом можуть їх використовувати. Завдяки цьому, якщо паролі не зберігаються у вигляді відкритого тексту, безпека вашої системи не буде під загрозою.

#3. Системні облікові дані

Ви можете використовувати криптоаналіз та криптографію для створення облікових даних системи. Коли користувачі входять у систему, вони мають підтвердити свої облікові дані для отримання доступу.

Сьогодні створюються електронні облікові дані для спрощення електронної перевірки. Ця техніка часто використовується у смарт-картах для проведення криптографічних операцій, включаючи зберігання даних.

#4. Цифрові підписи

Цифрові підписи часто використовуються для підтвердження автентичності повідомлень від відомого відправника. Це схоже на підписання документів ручкою на папері. Звичайно, якщо цифрові підписи мають замінити аналогові, вони створюються за допомогою криптоаналізу.

Це особливо корисно, коли організації мають команди, що знаходяться у різних місцях, і їм необхідно обмінюватися документами. Завдяки форматам цифрового підпису будь-хто, хто має відкритий ключ, може перевірити справжність документа, як це поширено у світі криптовалют.

#5. Електронні перекази коштів (ETF)

Електронні гроші поступово витісняють готівкові розрахунки. Електронні перекази коштів, віртуальні валюти, цифрові золоті гроші, криптовалюти та прямі депозити – це активи, засновані на криптографії. Приклади операцій з електронними грошима включають зняття коштів у банкоматах, платежі дебетовою карткою та банківські перекази.

Як стати криптоаналітиком

Можливо, вас зацікавить кар’єра криптоаналітика після ознайомлення з різними сферами застосування криптоаналізу. Якщо ви оберете цей шлях, то будете працювати над розробкою алгоритмів, шифрів та систем безпеки для захисту даних. Також вам потрібно буде аналізувати та дешифрувати інформацію за допомогою криптографічних методів і телекомунікаційних протоколів.

Ви можете займатися розробкою систем безпеки, захистом важливої інформації від перехоплення, тестуванням обчислювальних моделей на надійність, шифруванням фінансових даних, розробкою математичних моделей для аналізу даних і вирішення проблем безпеки. Якщо вас це зацікавило, читайте далі про те, як стати криптоаналітиком.

Для початку потрібна ступінь бакалавра з інформатики, інженерії, математики або суміжних галузей, наприклад, електротехніки та електроніки. Однак, деякі організації можуть найняти вас на основі інтенсивного навчання та практичного досвіду без технічного ступеня. Наявність сертифікатів з кібербезпеки буде додатковою перевагою.

Заключні слова

Криптоаналіз є радше інструментом кібератаки, ніж самою атакою. Оскільки більшість систем шифрування є стійкими до криптоаналізу, розуміння того, як зламати ті, що залишилися вразливими, вимагає складних математичних навичок.

Якщо ви плануєте вивчати криптоаналіз, то це цікава галузь для роботи з широким спектром продуктів, як у фінансовому секторі, так і в сферах зберігання та ідентифікації.

Ви переконалися у потужності криптоаналізу та його здатності створювати реальні програми. Вивчення криптоаналізу є важливим, а ще краще використовувати ці знання для створення надійніших інструментів безпеки.

Далі ви можете ознайомитися з термінологією шифрування даних.