Зі зростанням технологічного прогресу та розширенням можливостей підключення, кібератаки стають дедалі поширенішими.

Саме тому, кожна людина та організація має розуміти методи соціальної інженерії. Ця стаття розкриває суть атаки “злий близнюк”, способи її виявлення та методи запобігання.

Що таке атаки “Злий Близнюк”?

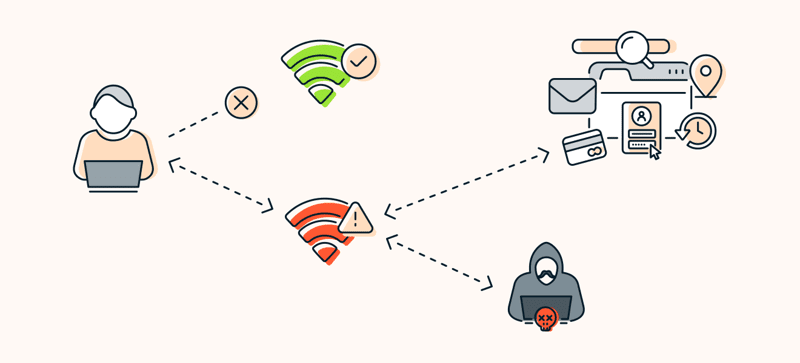

Джерело: Avast.com

Джерело: Avast.com

Атака “злий близнюк” – це різновид фішингової атаки, націленої на бездротові локальні мережі. По суті, це фальшива точка доступу Wi-Fi, яка маскується під справжню, але фактично перехоплює бездротовий трафік. Ця шкідлива точка доступу обманом змушує користувача підключитися до неї.

Подібні атаки зазвичай відбуваються у публічних місцях, таких як готелі, аеропорти, вокзали, бібліотеки або кав’ярні. Атака “злий близнюк” може призвести до викрадення особистих даних, несанкціонованого доступу та інших кіберзлочинів.

Як працює атака “Злий Близнюк”?

Крок І

Кіберзлочинець обирає публічне місце для проведення атаки, наприклад, готель, кав’ярню, аеропорт, бібліотеку або будь-яке інше місце, де є безкоштовний Wi-Fi. Хакер переконується, що в цьому місці є декілька точок доступу з подібними назвами.

Крок II

Хакер аналізує доступні мережі, а потім створює підроблену точку доступу. Він налаштовує її з ідентичним або дуже схожим ідентифікатором набору послуг (SSID) та ідентифікатором базового набору послуг (BSSID), як і у справжніх мереж. Для розширення зони дії та обману користувача, який не підозрює про підступ, може використовуватись WiFi pineapple.

Крок III

Фальшиві точки доступу – це бездротові карти, які складно відстежити і які можуть миттєво зникати. Зловмисники часто використовують WiFi pineapple для створення більш надійної мережі. Вони розміщуються поблизу потенційних жертв, заохочуючи їх підключитися до більш потужної мережі замість слабкої.

Етап IV

Після цього зловмисники пропонують нічого не підозрюючим користувачам Wi-Fi авторизуватися на їхньому підробленому сервері, запитуючи логін та пароль. Таким чином хакери отримують доступ до пристроїв, як тільки користувач заходить в їхню мережу-“близнюка”.

Атаки “злий близнюк” можуть бути дуже небезпечними, адже хакер отримує доступ до банківських даних та облікових записів в соціальних мережах. Якщо користувач використовує один і той же пароль для різних сайтів, масштаби крадіжки даних зростають.

Наслідки атак “Злий Близнюк”

Атака “злий близнюк” є загрозою не тільки для окремих користувачів, а й для організацій. Зловмисники використовують довіру людей до публічних мереж Wi-Fi. Нижче наведено основні наслідки атак “Злий Близнюк”:

#1. Крадіжка персональних даних

Атака “злий близнюк” може поставити під загрозу особисті дані будь-кого, оскільки хакери викрадають імена користувачів, паролі, зашифровані облікові дані (PayPal, електронну пошту) та іншу конфіденційну інформацію.

#2. Несанкціонований доступ до даних

Несанкціонований доступ до даних може спричинити шахрайські дії, наприклад, витоки. Зловмисник може викрасти та змінити дані, надсилати повідомлення або електронні листи від імені жертви. Він може переказувати кошти, користуватись послугами або продавати облікові дані.

#3. Фінансові втрати

Якщо хакери отримають доступ до фінансової інформації, вони можуть проводити несанкціоновані транзакції, що призведе до значних фінансових втрат.

#4. Атака шкідливим ПЗ

Кіберзлочинці можуть поширювати шкідливе ПЗ, яке використовується для крадіжки даних. Жертви можуть ненавмисно завантажити вірус під час підключення до скомпрометованої мережі. Ці віруси можуть погіршити роботу пристрою.

#5. Втрата продуктивності

Атака “злий близнюк” може порушити робочий процес, оскільки пристрої виходять з ладу на час розслідування інциденту.

#6. Витрати на відновлення

Після атаки “злий близнюк” організація може зазнати фінансових втрат, юридичних проблем та необхідності проведення розслідувань.

Як виявити атаку “Злий Близнюк” або фальшивий Wi-Fi

Перевіряйте, чи немає дублікатів мереж. Якщо ви бачите декілька мереж з однаковою назвою, ймовірно, “злий близнюк” намагається маскуватися під легітимну мережу.

При виявленні мережі, схожої на “злий близнюк”, зверніть увагу на потужність сигналу. “Злий близнюк” зазвичай має сильніший сигнал, ніж реальна мережа. Зловмисник навмисне збільшує потужність сигналу фальшивої точки доступу, щоб пристрій автоматично підключався до неї.

Використовуйте програмне забезпечення для безпеки мережі та сканери мереж. Ці програми виявляють підозрілі Wi-Fi загрози та попереджають користувача про шкідливу активність або мережу.

Як захистити свій пристрій від атак “Злий Близнюк”

- Підключайтесь до знайомих мереж: Завжди підключайтесь до перевірених захищених Wi-Fi мереж. Перевіряйте мережу перед тим, як підключити до неї пристрій. Зверніть увагу на ім’я мережі (SSID). Зловмисники часто використовують імена, схожі на назви справжніх мереж. Перевіряйте назву мережі у співробітників публічних місць. По можливості уникайте підключення до публічних Wi-Fi, точок доступу Wi-Fi та приватних мереж.

- Використовуйте VPN: Віртуальна приватна мережа (VPN) захищає ваші дані та трафік від хакерів, навіть якщо ви підключаєтесь до нестабільної та незахищеної мережі. VPN створює зашифрований тунель, роблячи ваші дані нерозбірливими для “злого близнюка”.

- Використовуйте двофакторну аутентифікацію: Двофакторна аутентифікація забезпечує подвійний рівень захисту для ваших онлайн-акаунтів. Навіть якщо зловмисник отримає доступ до ваших облікових даних, він не зможе увійти в акаунт без другого фактора аутентифікації.

- Оновлюйте програмне забезпечення пристрою: Своєчасно оновлюйте операційну систему та програми. Оновлення містять виправлення безпеки, які захищають пристрій від загроз та атак.

- Встановіть програмне забезпечення безпеки: Встановіть програму безпеки, яка повідомлятиме про потенційні загрози та підозрілі Wi-Fi мережі.

- Використовуйте стільниковий зв’язок: Стільниковий зв’язок – найбезпечніший варіант, якщо ви не впевнені в безпеці Wi-Fi мережі.

- Вимкніть автоматичне підключення до Wi-Fi: Не дозволяйте телефону автоматично підключатися до відкритих Wi-Fi мереж. Автоматичне підключення шукає мережу з найсильнішим сигналом, і ви можете ненавмисно підключитися до “злого близнюка”.

- Перевіряйте веб-сайти HTTPS: Відвідуйте веб-сайти, що використовують протокол HTTPS. Він шифрує ваш трафік і захищає його від перехоплення хакерами.

Далі ми поговоримо про те, що робити, якщо ви стали жертвою атаки “злий близнюк”.

Що робити, якщо ви стали жертвою атаки “Злий Близнюк”?

Якщо ваші дані постраждали від атаки “злий близнюк”, виконайте такі дії:

- Перш за все, змініть логіни та паролі скомпрометованих акаунтів.

- Слідкуйте за вашою фінансовою активністю. Перевірте виписки з банківських рахунків та кредитних карток.

- Перевірте пристрій на віруси за допомогою антивірусного сканера.

- Скиньте налаштування мережі. Вимкніть на пристрої автоматичне підключення до Wi-Fi.

- У разі фінансових втрат, зверніться до відповідних органів (центру скарг споживачів, банківських установ, емітентів кредитних карток) щодо порушення безпеки. Поскаржтесь в службу підтримки веб-сайтів, які постраждали від порушення безпеки.

Інші ризики безпеки Wi-Fi

Існує ряд інших загроз безпеці Wi-Fi, яких варто остерігатися. Розгляньмо їх детальніше:

- Несанкціонована точка доступу: Несанкціонована точка доступу підключається до мережі без дозволу адміністратора. Мета шахрайської точки доступу — перехопити трафік даних, здійснити атаку типу “відмова в обслуговуванні” або отримати несанкціонований доступ. Основна відмінність між атакою “злий близнюк” та несанкціонованою точкою доступу – це наміри. Співробітники можуть встановити несанкціоновану точку доступу випадково, а мета атаки “злий близнюк” — крадіжка даних.

- Атаки “людина посередині”: При атаці “людина посередині” зловмисник перехоплює та змінює зв’язок між двома сторонами, маскуючись під одну з них. Це може призвести до крадіжки даних, підміни інформації або впровадження шкідливого вмісту.

- Слабкі паролі: Слабкі паролі створюють умови для атак грубою силою, що є однією з головних причин кібератак та крадіжок даних.

- Незашифрований трафік: Якщо мережа не зашифрована, дані стають вразливими під час передачі. Це може призвести до крадіжки даних, особливо фінансових.

- Перехоплення даних: Ця атака дозволяє зловмисникам захоплювати дані, що передаються через мережу.

Приклади атаки “Злий Близнюк”

Розглянемо приклад. Уявіть, що людина перебуває у громадському місці, наприклад, готелі, бібліотеці, аеропорту чи кав’ярні. Вона шукає доступні мережі та бачить два Wi-Fi з ідентичною назвою. Одна з цих мереж є мережею-“близнюком”, якою хакери намагаються обманути користувача.

Не підозрюючи про підступ, користувач підключається до мережі “злого близнюка”, оскільки вона має більш сильний сигнал. Як тільки це відбувається, хакер отримує несанкціонований доступ до його пристрою.

Тепер зловмисник може отримати доступ до всіх дій жертви, включаючи логіни, паролі, банківські дані, незашифровані облікові дані та конфіденційну інформацію.

Найкращі методи захисту Wi-Fi

Пропонуємо кілька рекомендацій щодо захисту вашої Wi-Fi мережі. Деякі з них перетинаються з методами запобігання атакам “злий близнюк”.

✅ Використовуйте брандмауер: Брандмауери блокують несанкціонований вхідний трафік та захищають пристрій від кібератак.

✅ Використовуйте фільтрацію MAC-адрес: Фільтрація MAC дозволяє підключатися до вашої мережі тільки пристроям з відповідними MAC-адресами, запобігаючи несанкціонованому доступу.

✅ Використовуйте надійні паролі: Складні паролі з великими та малими літерами, цифрами та спеціальними символами – один із найкращих методів безпеки Wi-Fi.

✅ Вимкніть трансляцію SSID: Якщо вимкнути трансляцію SSID, інші пристрої не зможуть виявити вашу мережу, коли вони шукають бездротові підключення поруч.

✅ Вимкніть WPS: Відключення WPS захищає ваш пристрій від несанкціонованого доступу та підвищує безпеку мережі.

✅ Вимкніть віддалене керування: Відключення віддаленого керування роутером запобігає доступу зловмисників до його налаштувань.

Заключні слова

Будучи уважними та дотримуючись простих правил безпеки, ви можете знизити ризик стати жертвою атаки “злий близнюк” та інших кібератак.

Далі перевірте, як запобігти векторам атак у вашій мережі.