Мобільні телефони iPhone здобули репутацію пристроїв з підвищеним рівнем безпеки, значною мірою завдяки контролю Apple над своєю екосистемою. Проте, жоден пристрій не є абсолютно захищеним від загроз. Чи можливо зламати iPhone і які потенційні ризики?

Що мається на увазі під “зламати” iPhone?

Термін “зламати” часто використовується неточно. Традиційно, це поняття стосується несанкціонованого доступу до комп’ютерної мережі. У випадку з iPhone, злом може означати наступне:

- Отримання доступу до особистої інформації, що зберігається на пристрої.

- Віддалене спостереження або використання iPhone без відома чи згоди власника.

- Внесення змін у роботу пристрою за допомогою стороннього програмного або апаратного забезпечення.

Навіть вгадування пароля можна вважати зламом. Встановлення програмного забезпечення для відстеження активності на iPhone також підпадає під визначення “злому”.

Джейлбрейк, тобто встановлення спеціальної прошивки на пристрій, також вважається формою злому. Хоча багато користувачів навмисно роблять джейлбрейк своїх iPhone, щоб обійти обмеження Apple, це все одно є потенційною вразливістю.

Шкідливе програмне забезпечення також становить загрозу для iPhone. Зафіксовані випадки, коли програми з App Store виявлялися шкідливими, а також виявлення експлойтів “нульового дня” у браузері Safari. Це дозволяло зловмисникам встановлювати шпигунське програмне забезпечення, обходити заходи безпеки Apple та викрадати персональні дані.

Сфера джейлбрейку постійно змінюється. Це своєрідна гра в “кішки-мишки” між Apple та розробниками модифікованих прошивок. Якщо ви регулярно оновлюєте свій пристрій, ви, швидше за все, захищені від більшості зломів, що базуються на джейлбрейку.

Проте не варто бути самовпевненим. Хакерські групи, уряди та правоохоронні органи зацікавлені у виявленні вразливостей в системі безпеки Apple. Будь-хто з них може виявити пролом і не повідомити про це Apple або громадськість.

Віддалене керування iPhone

Apple не дозволяє віддалене керування iPhone через програми, подібні до TeamViewer. macOS має вбудований сервер VNC, який дозволяє віддалене керування Mac (якщо його ввімкнути). iOS не має цієї функції.

Отже, керувати чужим iPhone без попереднього джейлбрейку неможливо. Існують VNC-сервери для джейлбрейкнутих iPhone, але стандартна iOS їх не підтримує.

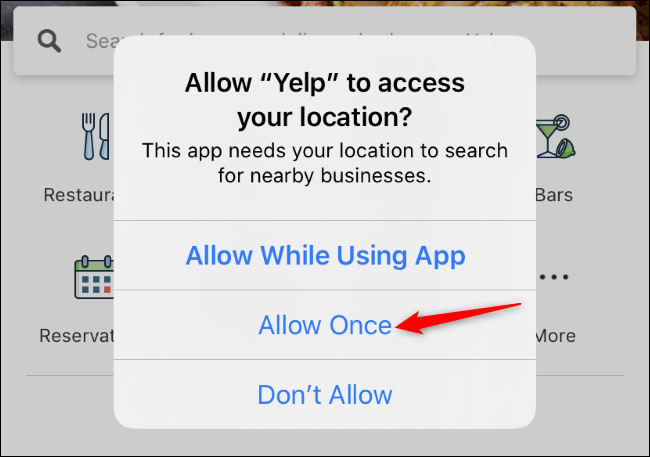

iOS використовує надійну систему дозволів, яка надає програмам доступ до певних функцій та інформації тільки за згодою користувача. Під час першого встановлення нової програми вам часто пропонують надати їй дозволи на доступ до даних про місцезнаходження або камери. Програми не можуть отримати доступ до цих даних без вашого дозволу.

В iOS немає рівня дозволу, який надає повний доступ до системи. Кожна програма працює в ізольованому середовищі, так званій “пісочниці”. Це запобігає впливу потенційно шкідливих програм на решту системи, включаючи обмеження доступу до особистої інформації та даних інших програм.

Слід завжди бути обережним з дозволами, які ви надаєте програмам. Наприклад, Facebook може запитувати доступ до ваших контактів, хоча це не є обов’язковим для його роботи. Надавши доступ, програма може використовувати ці дані на свій розсуд, зокрема завантажувати їх на приватні сервери та зберігати. Це може порушувати правила розробника Apple та App Store, але технічно це можливо.

Хоча варто турбуватися про атаки на ваш пристрій з невідомих джерел, ви, ймовірно, більше ризикуєте передати свою особисту інформацію “безпечній” програмі, яка ввічливо запитує дозволу. Регулярно перевіряйте дозволи програм для iPhone та завжди двічі думайте перед тим, як погоджуватися на вимоги програми.

Безпека Apple ID та iCloud

Ваш Apple ID (обліковий запис iCloud) є більш вразливим до стороннього втручання, ніж сам iPhone. Як і будь-який інтернет-обліковий запис, він може стати ціллю зловмисників.

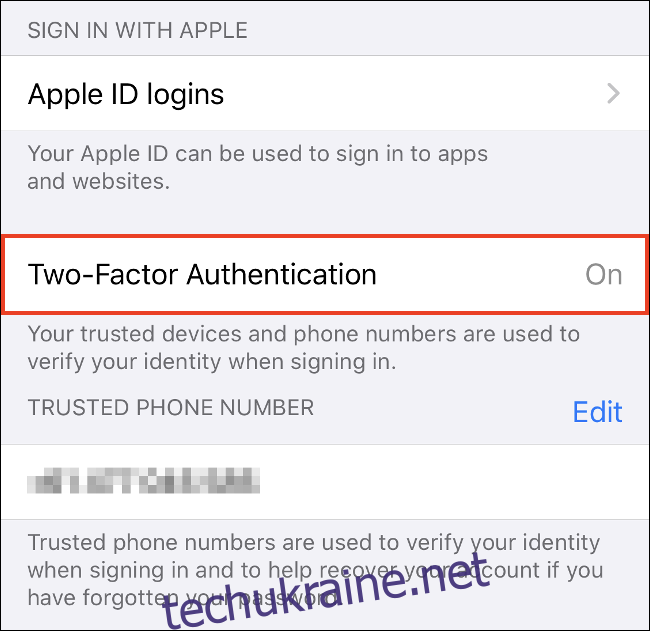

Рекомендовано ввімкнути двофакторну аутентифікацію (2FA) для вашого Apple ID. Це можна зробити у розділі “Налаштування” > “[Ваше ім’я]” > “Пароль і безпека” на вашому iPhone. Якщо 2FA не увімкнено, натисніть “Увімкнути двофакторну аутентифікацію”.

З 2FA при кожному вході у ваш обліковий запис Apple ID або iCloud, потрібно буде вводити код, надісланий на ваш пристрій або номер телефону. Це захищає ваш обліковий запис, навіть якщо хтось знає ваш пароль.

Однак, навіть 2FA вразлива до атак соціальної інженерії. Зловмисники можуть перенести ваш номер телефону на іншу SIM-карту. Якщо вони вже знають ваш пароль від електронної пошти, це може відкрити їм доступ до всього вашого онлайн-життя.

Це не означає, що вам потрібно стати параноїком. Але це демонструє, що все можна зламати, якщо приділити достатньо часу та ресурсів. Не варто надмірно турбуватися, але пам’ятайте про ризики та будьте пильними.

Шпигунське програмне забезпечення для iPhone

Одним з видів зламу для власників iPhone є так зване шпигунське програмне забезпечення. Ці програми використовуються для відстеження активності на пристрої. Їх часто продають батькам та подружжям, що підозрюють своїх партнерів.

Ці програми не можуть працювати на стандартній iOS, тому вимагають попереднього джейлбрейку пристрою. Це робить iPhone вразливим до подальших маніпуляцій, проблем з безпекою та сумісністю програм, оскільки деякі програми не працюють на джейлбрейкнутих пристроях.

Після джейлбрейку та встановлення шпигунської програми, зловмисник може стежити за кожним надісланим текстовим повідомленням, деталями дзвінків, фотографіями та відео, знятими камерою.

Ці програми, як правило, не працюють на останніх моделях iPhone (включно з XS, XR, 11 та SE), а для деяких пристроїв iOS 13 доступний лише прив’язаний джейлбрейк. Apple ускладнює джейлбрейк нових пристроїв, тому шпигунські програми не становлять великої загрози на iOS 13.

Проте, ситуація може змінитися. З кожним новим проривом у джейлбрейку ці компанії повертаються на ринок. Шпигування за близькими є неетичним та незаконним, а джейлбрейк наражає пристрій на загрозу шкідливого ПЗ, а також анулює гарантію.

Вразливість Wi-Fi

Незалежно від пристрою, незахищені бездротові мережі є однією з найбільших загроз для безпеки мобільних пристроїв. Хакері можуть використовувати атаки “людина посередині”, створюючи підроблені незахищені мережі для перехоплення трафіку.

Аналізуючи цей трафік, зловмисник може отримати доступ до інформації, яку ви надсилаєте та отримуєте. Якщо дані не зашифровані, можна викрасти паролі, облікові дані та іншу конфіденційну інформацію.

Будьте обережні та уникайте використання незахищених Wi-Fi мереж. За можливості шифруйте трафік свого iPhone за допомогою VPN.