Розгадка Інтернет-простору: Поверхнева, Глибока та Темна Мережа

Інтернет – це набагато більше, ніж ми бачимо на екранах своїх пристроїв. Те, що ми зазвичай сприймаємо, – це лише видима частина айсберга, яку називають поверхневою мережею.

Насправді, те, що ми бачимо, відкрита або видима мережа, являє собою невелику частину, приблизно 5-10% від усього обсягу Інтернету. Решта, 90-95%, припадає на глибоку (приховану) мережу. І серед цього розмаїття існує ще темна мережа, яка займає менше 5% всього Інтернет-простору.

Джерело: commons.wikimedia.org

Щоб глибше зрозуміти ці поняття, давайте розглянемо їх детальніше.

Принцип Роботи Інтернет-пошуку

Мало хто вводить URL-адреси вручну. Більшість користувачів покладаються на пошукові системи. Достатньо ввести декілька символів, і пошукова система пропонує варіанти, з яких можна обрати потрібний результат.

Така робота пошуку забезпечується скануванням. Пошукові системи, такі як Google, Bing, Yahoo, використовують спеціальних ботів, які постійно оновлюють свої каталоги. Ці боти індексують нову інформацію, що з’являється в Інтернеті, та відображають її у відповідь на запити користувачів.

Однак не вся інформація призначена для загального користування. Деякі сторінки, захищені паролями (глибока мережа), мають тег “no-index”, який забороняє сканування пошуковими ботами. Інші, як в темній мережі, використовують спеціальні протоколи, які не підтримуються звичайними браузерами (Chrome, Edge, Firefox).

Далі ми розглянемо ці концепції детальніше.

Глибока Мережа: Прихована, Але Не Небезпечна

Глибока мережа – це неіндексована частина Інтернету. Більшість її вмісту є законною і включає в себе: банківські дані, облікові записи соціальних мереж, архіви електронної пошти, хмарні сховища, наукові публікації, потокові сервіси тощо.

Прикладом глибокої мережі може бути ваш електронний кабінет або Netflix, доступний лише для підписників.

Таким чином, глибока мережа “відкрита” для власників доступу, але “закрита” для інших. Намагання отримати несанкціонований доступ до неї вважається зломом і є незаконним.

Глибока мережа не є небезпечною, і ми постійно взаємодіємо з її частинами у повсякденному житті, навіть не замислюючись про це.

Проте, цього не можна сказати про іншу частину Інтернету, яку ми зараз будемо обговорювати.

Темна Мережа: Загадковий та Ризикований Простір

Темна мережа, як і вказує її назва, є темною, тобто її важко знайти. Її хостинг закінчується на .onion (цибулеві сайти), а не на звичні .com, .net, .org тощо. Звичайні браузери не можуть відкрити такі сайти, тому для доступу до темної мережі необхідний браузер Tor.

Tor – це інструмент для анонімного перегляду веб-сторінок, який використовує волонтерів по всьому світу як операторів ретрансляції. Вони надають свою пропускну здатність та IP-адресу для забезпечення анонімності користувачів Tor.

Чому темна мережа вважається ризикованою та небажаною?

У темній мережі поширені незаконна діяльність, продаж наркотиків, зброї, викрадених персональних даних, шкідливого програмного забезпечення. Там діють кіберзлочинці.

Навіть звичайний перегляд сторінок в темній мережі може призвести до зараження комп’ютера шкідливим ПЗ. Крім того, за активністю в темній мережі можуть стежити урядові органи, тому користувачі, що проявляють до неї інтерес, можуть стати мішенню для правоохоронних структур.

Ви напевно чули про “Шовковий шлях” – онлайн-ринок, відомий незаконною діяльністю, який був закритий ФБР у 2013 році? Він був частиною темної мережі.

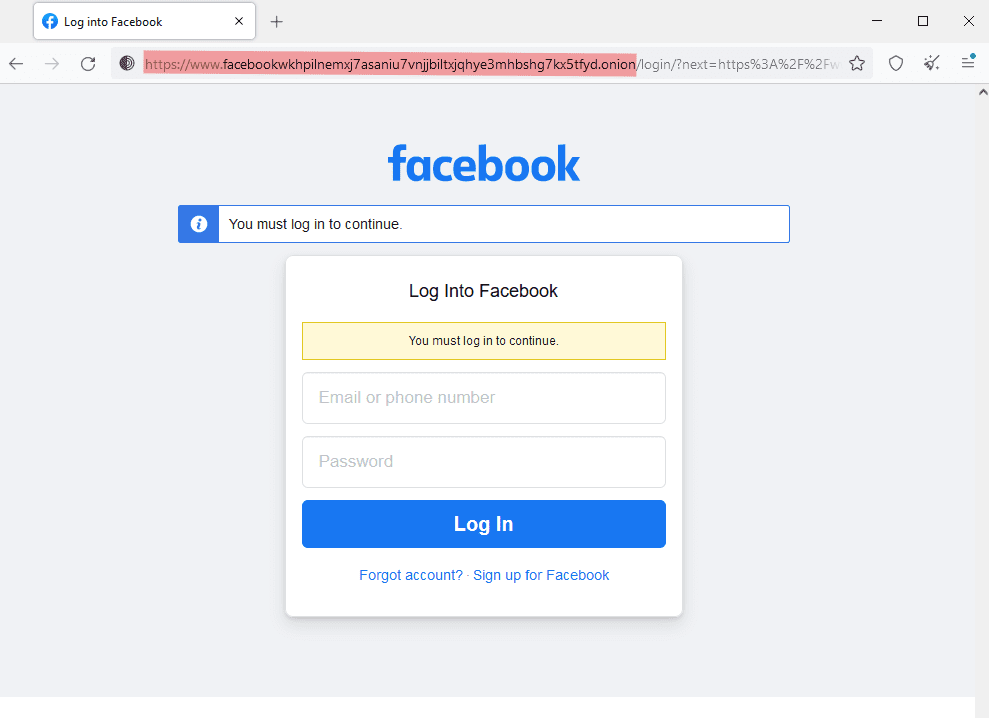

Тим не менш, в темній мережі існують і “звичайні” сайти. Наприклад, цибулевий сайт Facebook:

Компанія Meta (власник Facebook) створила цей сайт для користувачів браузера Tor, оскільки стандартний сайт facebook.com відображав помилки. Це абсолютно безпечна частина темної мережі, як і багато інших сайтів, які можна знайти в Google.

Деякі приклади цибулевих сайтів:

Facebook: https://www.facebookwkhpilnemxj7asaniu7vnjjbiltxjqhye3mhbshg7kx5tfyd.onion

NY Times: https://www.nytimesn7cgmftshazwhfgzm37qxb44r64ytbb2dj3x62d2lljsciiyd.onion

ЦРУ: http://ciadotgov4sjwlzihbbgxnqg3xiyrg7so2r2o3lt5wz5ypk4sxyjstad.onion/

Зверніть увагу, що для доступу до цих сайтів потрібен браузер Tor.

Порівняння Темної та Глибокої Мережі

Темна мережа є частиною глибокої, але між ними існують суттєві відмінності. Розглянемо їх у порівняльній таблиці:

| Глибока Мережа | Темна Мережа | |

| Розмір | 90-95% Інтернету | 1-5% Інтернету (частина глибокої мережі) |

| Вміст | Особиста та комерційна інформація | Загальнодоступні веб-сайти та переважно нелегальні онлайн-магазини |

| Доступ | Потрібна авторизація | Частина відкрита, частина – ні |

| Безпека | Низький ризик шкідливого ПЗ | Високий ризик зараження шкідливим ПЗ |

| Індексація | Не індексується пошуковими системами | Не індексується пошуковими системами |

| Інструменти | Звичайні браузери | Браузер Tor |

| Приклади | Gmail, Dropbox | Цибулевий портал Facebook |

Хоча темна мережа не призначена для звичайних користувачів, вона може мати корисне застосування. Наприклад, вона є інструментом для обміну інформацією там, де уряди мають ворожі наміри або активно стежать за громадянами. Едвард Сноуден використовував темну мережу для виявлення фактів стеження АНБ за громадянами США.

Цей випадок показує, що в складних ситуаціях корисно знати про можливості темної мережі.

Безпечний Доступ до Темної Мережі

Почнемо з важливого застереження: у Інтернеті не існує 100% гарантії безпеки. Жоден інструмент чи експерт не може її надати. Тому навіть дотримуючись інструкцій, ви не можете бути застраховані від наслідків. У рідкісних випадках вашу діяльність можна відстежити.

Якщо ви, все ж, хочете відвідати темну сторону Інтернету, зверніть увагу на наступне:

Анонімність

Хоча Tor – це хороший початок, кращі варіанти – спеціальні безпечні операційні системи, такі як: Tails, Subgraph, Kodachi, Whonix та ін.

Ці системи направляють всі вихідні запити, не тільки для перегляду веб-сторінок, через протокол Tor, забезпечуючи надійний захист. Вони також можуть мати додаткові засоби захисту: ізольоване середовище, стирання даних після завершення роботи і т.д.

Додатковий Захист

Розгляньте використання VPN перед підключенням до Tor. Багато провайдерів пропонують VPN, але я рекомендую ProtonVPN (є безкоштовна версія).

Tor працює добре сам по собі, а використання VPN додає додатковий рівень безпеки, приховуючи факт використання Tor. Це нестандартний протокол, і його використання може викликати інтерес, навіть якщо ви переглядаєте звичайні веб-сайти.

Окрема Ідентичність

На цьому етапі ви готові до швидкої подорожі в темну мережу. Але, якщо ви плануєте активні дії, вам потрібно набагато більше.

Необхідна окрема ідентичність, яка не пов’язана з вашою реальною. Окрема електронна пошта, номер телефону, анонімні методи оплати – список може бути довгим, залежно від того, що ви плануєте робити в темній мережі.

Інструкції для створення цих інструментів можна знайти в Інтернеті. Не використовуйте нічого, що може вас ідентифікувати.

В ідеалі, потрібно мати окрему ідентичність для кожної істотної активності в темній мережі. Одного комплекту зазвичай достатньо для одноразового або кількох «інформаційних» відвідувань.

**Оскільки темна мережа може бути потужним інструментом конфіденційності, деякі країни, наприклад, Китай, заборонили використання браузера Tor. У таких випадках потрібне додаткове дослідження та налаштування перед використанням Tor.

**Завжди використовуйте оновлену версію Tor або згадані операційні системи.

**Уникайте завантажень та встановлення ПЗ. Встановіть преміум антивірус та брандмауер перед відвідуванням темної мережі.

Законність Доступу до Темної Мережі

Якщо ви офіцер поліції, чи будете ви підозрювати людину, яка постійно перебуває на місці злочину?

Аналогічна ситуація з темною мережею. Вона є осередком незаконних дій, тому уряди уважно стежать за нею.

Хоча доступ до темної мережі сам по собі не є незаконним, це привертає увагу. Відсутність маскування може викликати інтерес місцевих правоохоронних органів.

Наприклад, в грудні 2013 року, Гарвардський університет отримав погрозу вибуху через анонімну електронну пошту. ФБР почало розслідування, виявивши всіх студентів, які використовували Tor в той час. Один зі студентів зізнався у використанні Tor і анонімної пошти для надсилання погроз з метою перенесення іспитів.

Отже, використання Tor для доступу до темної мережі – це нестандартна поведінка. Якщо вас спіймають, краще мати вагомі пояснення для правоохоронців.

Моніторинг Темної Мережі

У темній мережі продають вкрадені персональні дані, кредитні картки, ідентифікаційні номери, паспорти тощо. Перевірити, чи не продаються ваші дані, складно, тому є інструменти моніторингу, вбудовані в NordVPN і 1Password.

NordVPN – це високопродуктивний VPN, а 1Password – менеджер паролів, який забезпечує безпеку. Обидва інструменти варті уваги.

На сьогоднішній день, моніторинг темної мережі є звичайною функцією VPN, менеджерів паролів та антивірусів. Ви можете обрати інструмент, який підходить саме вам. Головне, ретельно перевірити список функцій.

Висновок

Темна мережа дійсно небезпечна. Кіберзлочинці, правоохоронні органи та інші можуть стежити за тими, хто вирішив відвідати цей сумнівний простір. Завжди існує ризик зараження шкідливим ПЗ.

З іншого боку, глибока мережа – це прихована частина Інтернету, яка призначена для особистого користування.

Я надав чітке розмежування між глибокою та темною мережею і попередив про небезпеку відвідування останньої.

PS: Ось декілька інструментів для дослідження темної мережі, на які варто звернути увагу.