Дані є цінними, і в чужих руках вони можуть завдати шкоди особі, третій стороні чи організації.

Ось чому ми маємо шифрування, спосіб захисту даних для зберігання або під час передачі даних через Інтернет.

І в цій статті ми розглянемо асиметричне шифрування.

Давайте розпочнемо.

Що таке шифрування?

Шифрування — це обчислювальний процес перетворення даних у формат, який важко декодувати (також відомий як зашифрований текст). Він спирається на надійний алгоритм шифрування обчислень.

Отже, ви просите комп’ютери шифрувати дані для безпечного зберігання або передачі. Це також означає, що лише авторизовані сторони можуть отримати доступ до даних.

В основі шифрування є криптографічні ключі. Вони мають математично згенеровані ключі, розраховані на основі інших параметрів шифрування та на основі угоди відправника та одержувача.

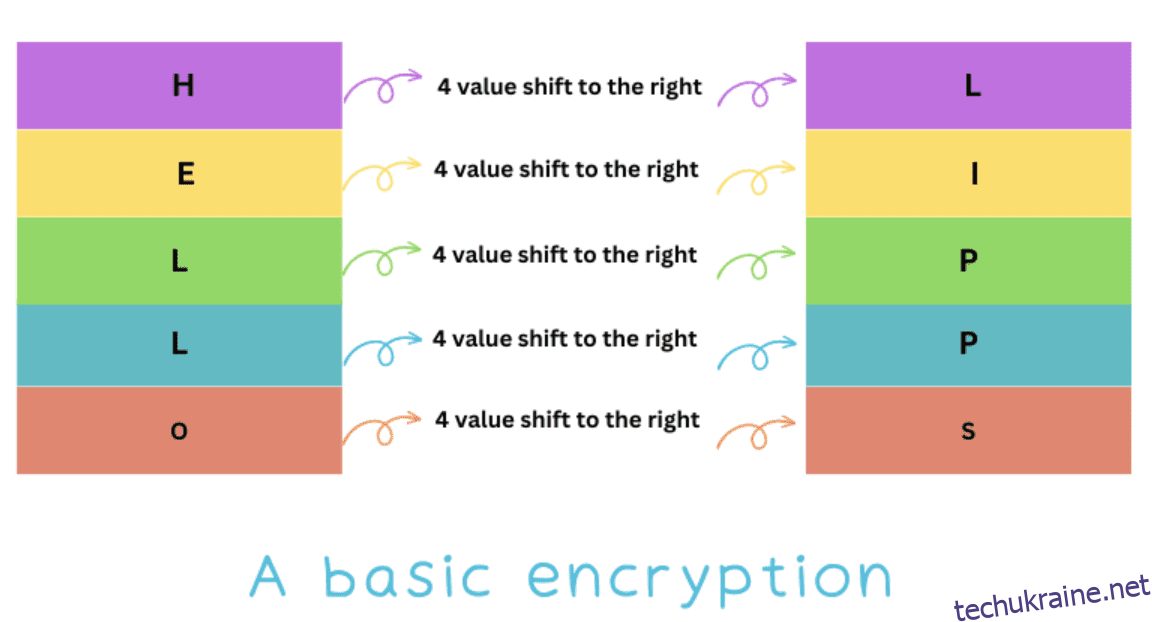

Розглянемо приклад простого шифрування.

Отже, ви (давайте назвемо це Боб) хочете надіслати повідомлення Джону, вашому інтернет-друзі, який любить шифровані тексти.

Боб пише повідомлення, а потім запускає дані через «шифрування». Алгоритм шифрування, який вони використовують, простий. Спочатку Боб зсуває значення ASCII на 4 пункти та створює зашифрований текст.

Отже, значення ASCII стають від 65 до 69, що повертає значення «E». У ASCII E має значення 69. Дотримуючись цього простого методу, Боб створює повідомлення та надсилає його Джону.

Оскільки Джон і Боб уже домовилися про кодування та декодування, вони можуть надсилати повідомлення один одному.

Отже, якщо Боб напише «Привіт, Джон», його зашифрований текст поверне «LIPPS0$NRLR».

Процес декодування повідомлення, яке надіслав Боб, називається дешифруванням.

Щоб зрозуміти це, перегляньте таблицю ASCII.

Читайте також: Найкращі конвертери тексту в ASCII, які варто спробувати

Що таке асиметричне шифрування?

Асиметричне шифрування (також відоме як асиметрична криптографія) — це шифрування з відкритим ключем. Тут алгоритм здійснює шифрування і дешифрування за допомогою двох пар ключів:

- Відкритий ключ: відкритий ключ допомагає шифрувати повідомлення.

- Приватний ключ: Приватний ключ допомагає розшифрувати повідомлення. Приватний ключ також відомий як секретний ключ, оскільки він не підлягає спільному доступу та зберігається конфіденційним власником.

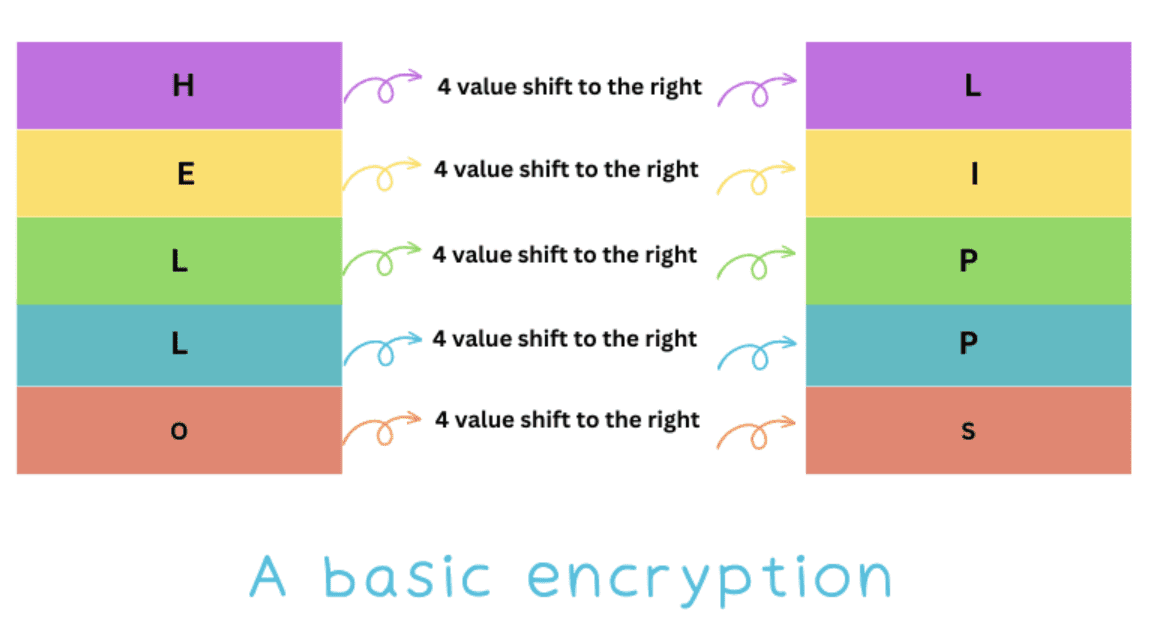

Отже, як працює асиметричне шифрування?

Давайте повернемо Боба та Джона з нашого попереднього прикладу.

Боб знав, що його метод надсилання зашифрованих повідомлень Джону небезпечний. Зрештою, будь-хто може легко застосувати шифрування грубою силою.

І тому він обрав асиметричне шифрування, щоб надсилати свої повідомлення Джону.

У цьому випадку Боб спочатку запитує відкритий ключ Джона. Потім, оскільки він уже знає Джона, він може запитати його особисто.

В іншому випадку існує каталог відкритих ключів (PKD), звідки суб’єкти можуть зареєструватися та поділитися своїм відкритим ключем. Таким чином, кожен, хто хоче надіслати безпечне повідомлення, повинен отримати відкритий ключ цієї особи.

Тепер Боб може використовувати асиметричне шифрування, щоб зашифрувати повідомлення відкритим ключем відправника, у даному випадку відкритим ключем Джона.

Джон отримує повідомлення та може розшифрувати його за допомогою свого закритого ключа.

З іншого боку, можливий і навпаки. Це означає, що дані можуть бути зашифровані та розшифровані за допомогою закритого ключа.

Отже, якщо Боб зашифрує повідомлення своїм закритим ключем, Джон зможе розшифрувати його за допомогою відкритого ключа Боба!

Асиметричне шифрування працює, оскільки для його роботи потрібен доступ до двох ключів. Це відрізняється від симетричного шифрування, де і шифрування, і дешифрування виконуються одним ключем.

Як працює асиметрична криптографія?

Щоб отримати чітке розуміння того, як асиметрична криптографія, нам потрібно побачити, як вона працює.

Основний процес значною мірою залежить від алгоритму, який використовує добре підготовлену математичну функцію. Функція обробляє генерацію пари ключів.

Однак генерація ключа залежить від угоди між відправником і одержувачем.

Крім того, більшість інструментів і мов програмування вже мають попередньо визначені бібліотеки для обробки криптографії. Отже, якщо ви вирішите кодувати асиметричну криптографію, вам потрібно буде використовувати ці бібліотеки, а не витрачати час на винахід велосипеда.

Загальний процес, який відбувається, коли людина вирішує надіслати зашифроване повідомлення іншій особі, такий:

➡️ Відправник і отримувач генерують відкритий і закритий ключі на основі деяких параметрів.

➡️ Далі відправник шукає відкритий ключ одержувача в каталозі відкритих ключів.

➡️ Завдяки загальнодоступній ключовій ноті відправник використовує її для шифрування повідомлення.

➡️ Потім він надсилає його одержувачу, який розшифровує його своїм особистим ключем.

➡️ Одержувач може вирішити відповісти на повідомлення, і той самий процес повториться (тільки у зворотному порядку).

Профі асиметричного шифрування

Асиметричне шифрування пропонує багато переваг. До них належать:

- Автентифікація повідомлень: асиметричне шифрування забезпечує відмінну автентифікацію повідомлень, що дозволяє перевірити повідомлення та його відправника. Ось чому цифрові підписи є одним із найкращих варіантів використання асиметричної криптографії.

- Зручно: впроваджувати асиметричне шифрування зручно, оскільки розподіл ключів є простим і доступним. Відкриті ключі легкодоступні, тому відправники можуть легко зашифрувати повідомлення відкритим ключем одержувача. З іншого боку, одержувач може розшифрувати повідомлення своїм закритим ключем.

- Виявляє втручання: асиметрична криптографія також виявляє будь-яку форму втручання під час передачі.

- Дозволяє невідмову: працює подібно до документів з фізичним підписом, тому відправник не може відхилити його.

Далі ми обговоримо мінуси асиметричного шифрування.

Мінуси асиметричного шифрування

До недоліків використання асиметричного шифрування можна віднести:

- Повільне: асиметричне шифрування повільне, тому не ідеальне для передачі великих даних.

- Неавтентифіковані відкриті ключі: пропонується відкрита модель, де відкриті ключі доступні вільно. Однак немає способу перевірити автентичність загального ключа та його асоціацію з окремим. Це дає тягар перевірки його автентичності користувачеві.

- Приватний ключ, який не підлягає відновленню: немає механізму відновлення приватного ключа. Якщо воно буде втрачено, повідомлення неможливо буде розшифрувати.

- Витік приватного ключа може поставити під загрозу безпеку: якщо приватний ключ зламано, це може призвести до витоку даних або повідомлень.

Тепер ми розглянемо деякі випадки використання асиметричного шифрування.

Варіанти використання асиметричного шифрування

#1. Цифрові підписи

Цифрові підписи сьогодні поширені. Вони використовують алгоритм Рівест-Шаміра-Адлемана (RSA). Він генерує два математично пов’язані ключі: відкритий і закритий. Таким чином, цифровий підпис створюється за допомогою закритого ключа, і його можна легко перевірити або розшифрувати за допомогою відкритого ключа підписувача.

#2. Зашифрована електронна пошта

Електронні листи можна безпечно надсилати через Інтернет. Вміст електронної пошти шифрується відкритим ключем і розшифровується закритим ключем.

#3. SSL/TLS

SSL/TLS — це безпечний протокол для обміну даними через мережу. Він використовує симетричне та асиметричне шифрування для створення безпечного з’єднання між відправником і одержувачем.

У більшості випадків він використовує симетричне шифрування. Тим не менш, може знадобитися використовувати асиметричну криптографію, коли обидві сторони генерують свої ключі сеансу, вимагаючи асиметричного шифрування для перевірки ідентичності вихідного сервера.

#4. Криптовалюти

Одним із найпоширеніших випадків використання асиметричної криптографії є криптовалюта. Тут для шифрування використовуються відкритий і закритий ключі.

Криптографія з відкритим ключем добре працює з крипто, оскільки відкритий ключ доступний для передачі, тоді як приватні ключі працюють для розблокування транзакцій і отримання криптовалют. Популярна криптовалюта, яка використовує асиметричне шифрування, включає біткойн.

#5. Зашифрований перегляд

Браузери також можуть використовувати асиметричне шифрування для захисту ваших даних під час передачі. Наприклад, після того, як ви відкриєте браузер і перейдете на сайт, ви помітите протокол HTTPS перед URL-адресою. “” тут означає захищений. Для встановлення захищеного з’єднання веб-переглядач підтримує зв’язок із сервером, де обидві сторони вирішують, як шифрувати дані.

Браузери можуть використовувати як симетричне, так і асиметричне шифрування для здійснення рукостискання. Однак асиметричне шифрування дозволяє легко створити безпечне з’єднання.

У реальних сценаріях браузери достатньо розумні, щоб використовувати обидва типи шифрування для досягнення безпечного з’єднання.

#6. Спільне використання ключів для криптографії з симетричним ключем

Шифрування з асиметричним ключем також діє як спосіб обміну симетричними ключами через з’єднання.

Симетричний Vs. Асиметричне шифрування

Відмінності між симетричним і асиметричним наведені нижче.

Асиметричне шифруванняСиметричне шифруванняКлючіДля роботи потрібні два ключі. Відкритий ключ шифрує повідомлення, тоді як закритий ключ розшифровує повідомлення. Можливо і навпаки. Для симетричного шифрування потрібен лише один ключ. Ключ шифрує та розшифровує повідомлення. Розмір зашифрованого тексту. Зашифрований текст, згенерований асиметричним шифруванням, подібний до повідомлення або більший за довжиною. Існує багато популярних асиметричних алгоритмів шифрування, зокрема RSA, ECC, EL, Gamal, Diffie-Hellman, тощо. Ідеальний випадок використання. Популярні алгоритми симетричного шифрування включають RC4, DES, 3DES і AES. Зашифрований текст, створений симетричним шифруванням, подібний до повідомлення або менший за довжиною. Швидкість і ефективність. Процес шифрування відносно повільніший порівняно з симетричним шифруванням. Це робить менш ефективним надсилання великих обсягів даних. Процес шифрування швидший, ніж процес асиметричного шифрування. Це робить ефективним надсилання великого обсягу даних. Алгоритми. Популярні алгоритми симетричного шифрування включають RC4, DES, 3DES і AES. Популярні алгоритми симетричного шифрування включають RC4, DES, 3DES і AES. Розмір ключа. Розмір ключа може становити 2048 біт або більше. Розміри ключа. мають довжину 128 або 256 біт. Призначення. Асиметричне шифрування можна використовувати для шифрування даних, автентифікації та створення безпечного каналу з’єднання. Симетричне шифрування здебільшого використовується для масової передачі даних.

Коли використовувати асиметричне шифрування?

Ви повинні використовувати асиметричне шифрування, коли:

- Ви шукаєте більш безпечний варіант для шифрування та надсилання повідомлень.

- Ви надсилаєте невеликі обсяги даних, оскільки асиметричне шифрування є повільним і непридатним для передачі великих даних.

- Ви хочете підтвердити цифрові підписи.

- Ви працюєте з криптовалютами та хочете авторизувати транзакції, підтвердивши особу.

Заключні слова

Асиметричне шифрування лежить в основі різних технологій. Ви знайдете багато застосувань, будь то TLS/SSL для перевірки цифрових підписів.

Більше того, завдяки вже наявним бібліотекам криптографії ви можете швидко реалізувати асиметричну криптографію у своєму бажаному інструменті та мові програмування. Вам не потрібно винаходити велосипед і самостійно писати асиметричну криптографію.

Далі перегляньте детальну статтю про симетричне шифрування.