Інформація має велику цінність, і потрапляючи не в ті руки, вона здатна завдати шкоди як окремим особам, так і організаціям.

Саме тому існує шифрування — метод захисту інформації під час її зберігання або передачі через інтернет.

У цій публікації ми розглянемо асиметричне шифрування.

Отже, почнемо.

Що являє собою шифрування?

Шифрування – це процес обробки даних, який трансформує їх у формат, складний для розшифрування (також відомий як шифрований текст). Цей процес базується на надійних обчислювальних алгоритмах.

Таким чином, комп’ютери використовуються для шифрування даних з метою безпечного зберігання або передачі. Це означає, що лише уповноважені особи можуть мати доступ до цієї інформації.

В основі шифрування лежать криптографічні ключі. Це математично згенеровані ключі, які обчислюються на основі інших параметрів шифрування та домовленостей між відправником і одержувачем.

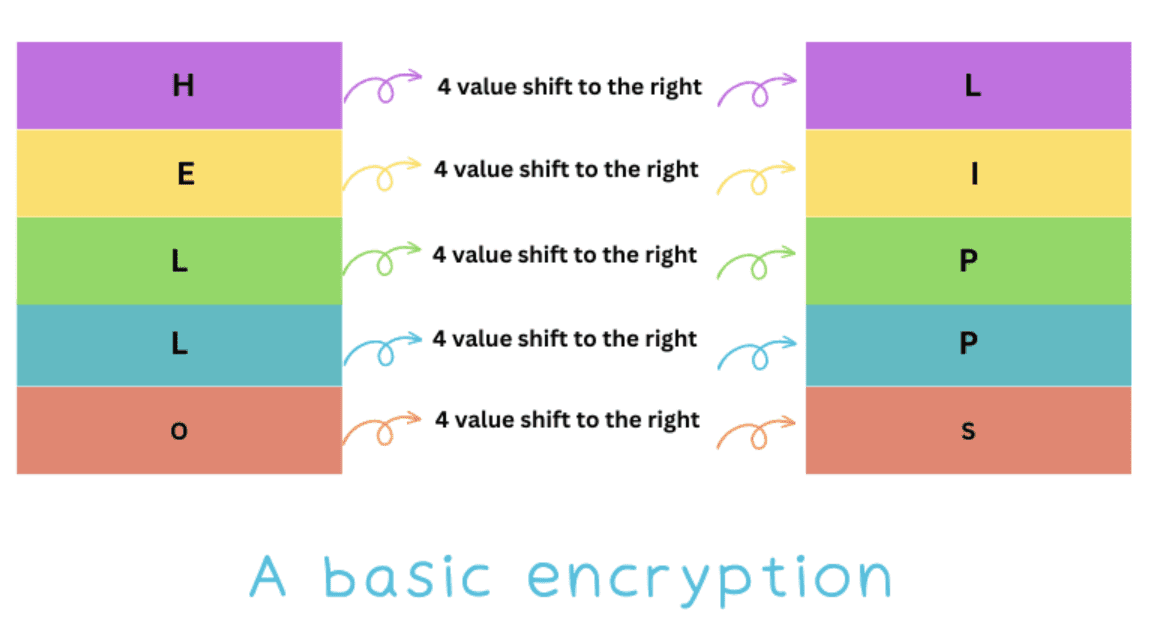

Розглянемо простий приклад шифрування.

Припустимо, ви (назвемо вас Бобом) хочете надіслати повідомлення Джону, вашому інтернет-другу, який захоплюється зашифрованими текстами.

Боб пише повідомлення, а потім обробляє дані за допомогою “шифрувальника”. Використаний ними алгоритм шифрування досить простий. Боб спочатку зсуває значення ASCII на 4 позиції, створюючи шифрований текст.

Тобто, значення ASCII, наприклад, 65 стає 69, що відповідає символу “E”. У ASCII “E” має значення 69. Дотримуючись цього нескладного методу, Боб створює повідомлення і надсилає його Джону.

Оскільки Джон і Боб заздалегідь домовилися про методи кодування та декодування, вони можуть обмінюватися повідомленнями.

Отже, якщо Боб напише “Привіт, Джон”, його зашифрований варіант буде “LIPPS0$NRLR”.

Процес розшифрування повідомлення, надісланого Бобом, називається дешифруванням.

Для кращого розуміння, зверніться до таблиці ASCII.

Також рекомендуємо: Кращі конвертери тексту в ASCII, які варто спробувати

Що таке асиметричне шифрування?

Асиметричне шифрування (відоме також як асиметрична криптографія) – це шифрування з використанням відкритого ключа. В цьому випадку алгоритм виконує шифрування та дешифрування, використовуючи дві пари ключів:

- Відкритий ключ: Він використовується для шифрування повідомлень.

- Приватний ключ: Він необхідний для дешифрування повідомлень. Приватний ключ також називають секретним ключем, оскільки він є конфіденційним та зберігається лише власником.

Як саме працює асиметричне шифрування?

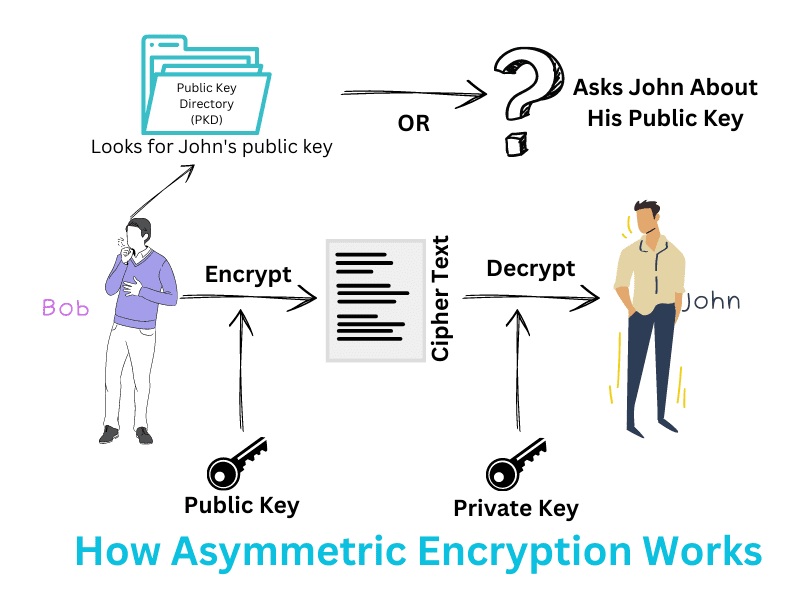

Знову звернемося до Боба і Джона з попереднього прикладу.

Боб розумів, що його спосіб обміну зашифрованими повідомленнями з Джоном не є надійним. Адже будь-хто може легко зламати шифрування шляхом перебору різних варіантів.

Тому він вирішив застосувати асиметричне шифрування для обміну повідомленнями з Джоном.

У цьому випадку Боб спочатку запитує відкритий ключ Джона. Якщо вони вже знайомі, він може запитати його особисто.

Інакше існує каталог відкритих ключів (PKD), де користувачі можуть зареєструватися і поділитися своїм відкритим ключем. Отже, кожен, хто хоче надіслати безпечне повідомлення, повинен отримати відкритий ключ цієї особи.

Тепер Боб може скористатися асиметричним шифруванням, щоб зашифрувати повідомлення, використовуючи відкритий ключ одержувача, тобто відкритий ключ Джона.

Джон отримує повідомлення та може його розшифрувати за допомогою свого закритого ключа.

З іншого боку, можливий і зворотний процес. Тобто дані можуть бути зашифровані та розшифровані за допомогою закритого ключа.

Наприклад, якщо Боб зашифрує повідомлення своїм закритим ключем, Джон зможе розшифрувати його за допомогою відкритого ключа Боба!

Ефективність асиметричного шифрування полягає в тому, що для його роботи потрібен доступ до двох ключів. Це відрізняє його від симетричного шифрування, де і шифрування, і дешифрування виконуються за допомогою одного ключа.

Як працює асиметрична криптографія?

Для чіткого розуміння механізмів роботи асиметричної криптографії, потрібно розглянути процес її функціонування.

Основний принцип базується на алгоритмі, який використовує спеціальну математичну функцію. Ця функція використовується для генерації пари ключів.

Однак, створення ключів залежить від угоди між відправником та отримувачем.

Більшість інструментів і мов програмування вже мають вбудовані бібліотеки для обробки криптографії. Тому, якщо ви плануєте кодувати асиметричну криптографію, варто скористатися цими бібліотеками, а не витрачати час на розробку власного рішення.

Загальний процес, який відбувається, коли користувач вирішує надіслати зашифроване повідомлення іншій особі, виглядає так:

➡️ Відправник та отримувач генерують відкритий і закритий ключі на основі заданих параметрів.

➡️ Далі відправник шукає відкритий ключ одержувача у відповідному каталозі.

➡️ За допомогою відкритого ключа, відправник шифрує повідомлення.

➡️ Потім він відправляє повідомлення одержувачу, який розшифровує його своїм особистим ключем.

➡️ Одержувач може вирішити відповісти на повідомлення, і цей процес повторюється (у зворотному напрямку).

Переваги асиметричного шифрування

Асиметричне шифрування має ряд переваг, серед яких:

- Аутентифікація повідомлень: Асиметричне шифрування забезпечує надійну аутентифікацію повідомлень, що дозволяє підтвердити їх цілісність та ідентифікувати відправника. Саме тому цифрові підписи є одним із найбільш поширених застосувань асиметричної криптографії.

- Зручність: Впровадження асиметричного шифрування є зручним, оскільки розподіл ключів є простим і доступним. Відкриті ключі є загальнодоступними, що дозволяє відправникам легко зашифрувати повідомлення за допомогою відкритого ключа одержувача. Одержувач, в свою чергу, може розшифрувати повідомлення, використовуючи свій закритий ключ.

- Виявлення втручання: Асиметрична криптографія дозволяє виявити будь-які спроби втручання під час передачі повідомлення.

- Забезпечення невідмовності: Цей метод працює аналогічно документу з фізичним підписом, тому відправник не може відмовитись від своєї відправки.

Далі ми розглянемо недоліки асиметричного шифрування.

Недоліки асиметричного шифрування

До мінусів використання асиметричного шифрування можна віднести:

- Повільність: Асиметричне шифрування працює повільніше, що робить його непридатним для передачі великих обсягів даних.

- Неавтентифіковані відкриті ключі: Відкрита модель, де ключі є вільно доступними, не має способу перевірки справжності відкритого ключа та його асоціації з конкретною особою. Тягар перевірки автентичності покладається на користувача.

- Невідновлюваність приватного ключа: Не існує способу відновити приватний ключ у разі його втрати. Якщо приватний ключ втрачено, то повідомлення неможливо буде розшифрувати.

- Витік приватного ключа ставить під загрозу безпеку: Якщо зловмисникам вдасться отримати доступ до приватного ключа, це може призвести до витоку даних або повідомлень.

Тепер перейдемо до розгляду прикладів застосування асиметричного шифрування.

Випадки використання асиметричного шифрування

#1. Цифрові підписи

Цифрові підписи є досить поширеними у наш час. Вони використовують алгоритм Рівеста-Шаміра-Адлемана (RSA). Він генерує два математично пов’язані ключі: відкритий і закритий. Цифровий підпис створюється за допомогою закритого ключа, а його верифікація або розшифрування здійснюється за допомогою відкритого ключа підписувача.

#2. Зашифрована електронна пошта

Електронні листи можна безпечно надсилати через Інтернет. Вміст електронної пошти шифрується відкритим ключем і розшифровується закритим ключем.

#3. SSL/TLS

SSL/TLS – це безпечний протокол для обміну даними в мережі. Він поєднує в собі симетричне та асиметричне шифрування для встановлення безпечного з’єднання між відправником і одержувачем.

У більшості випадків використовується симетричне шифрування. Проте, асиметрична криптографія може бути потрібною, коли обидві сторони генерують власні сесійні ключі, що вимагає асиметричного шифрування для підтвердження ідентичності вихідного сервера.

#4. Криптовалюти

Одним з найбільш поширених випадків використання асиметричної криптографії є криптовалюти. Тут для шифрування використовуються відкритий та закритий ключі.

Криптографія з відкритим ключем добре підходить для криптовалют, оскільки відкритий ключ є загальнодоступним для передачі, в той час як приватні ключі використовуються для розблокування транзакцій та отримання криптовалют. Популярна криптовалюта, яка використовує асиметричне шифрування, – це біткойн.

#5. Зашифрований перегляд веб-сторінок

Браузери також можуть використовувати асиметричне шифрування для захисту даних під час передачі. Наприклад, коли ви відкриваєте браузер та переходите на сайт, ви можете помітити протокол HTTPS перед URL-адресою. “S” в даному випадку означає “secure” (захищений). Для встановлення захищеного з’єднання веб-браузер зв’язується з сервером, де обидві сторони визначають спосіб шифрування даних.

Браузери можуть використовувати як симетричне, так і асиметричне шифрування для встановлення з’єднання. Проте, асиметричне шифрування спрощує створення захищеного з’єднання.

У реальних умовах браузери достатньо розумні для того, щоб використовувати обидва типи шифрування для встановлення безпечного з’єднання.

#6. Обмін ключами для симетричного шифрування

Шифрування з асиметричним ключем також слугує засобом обміну симетричними ключами для з’єднання.

Симетричне проти асиметричного шифрування

Основні відмінності між симетричним та асиметричним шифруванням наведені нижче.

| Асиметричне шифрування | Симетричне шифрування | |

| Ключі | Для роботи потрібні два ключі: відкритий для шифрування та закритий для розшифрування. Можливий також зворотний процес. | Симетричне шифрування використовує лише один ключ, який застосовується для шифрування та дешифрування повідомлень. |

| Розмір зашифрованого тексту | Зашифрований текст, створений асиметричним шифруванням, зазвичай схожий на довжину вихідного повідомлення або довший. Існують різні популярні асиметричні алгоритми, включаючи RSA, ECC, EL, Gamal, Diffie-Hellman та інші. | Зашифрований текст, отриманий симетричним шифруванням, як правило, схожий за розміром до початкового повідомлення або є коротшим. Популярні алгоритми симетричного шифрування включають RC4, DES, 3DES та AES. |

| Швидкість та ефективність | Процес шифрування є відносно повільнішим у порівнянні із симетричним шифруванням. Це робить його менш ефективним для передачі великих обсягів даних. | Процес шифрування є швидшим, ніж при асиметричному шифруванні, що робить його ефективним для передачі великих обсягів даних. |

| Алгоритми | Популярні асиметричні алгоритми шифрування: RSA, ECC, EL, Gamal, Diffie-Hellman та інші. | Поширені алгоритми симетричного шифрування: RC4, DES, 3DES, та AES. |

| Розмір ключа | Розмір ключа може становити 2048 біт або більше. | Розміри ключів зазвичай 128 або 256 біт. |

| Призначення | Асиметричне шифрування використовується для шифрування даних, автентифікації та створення захищеного каналу з’єднання. | Симетричне шифрування в основному використовується для масової передачі даних. |

Коли потрібно використовувати асиметричне шифрування?

Асиметричне шифрування слід використовувати, коли:

- Ви шукаєте більш надійний метод для шифрування та надсилання повідомлень.

- Ви передаєте невеликі обсяги даних, оскільки асиметричне шифрування працює повільно та не підходить для передачі великих файлів.

- Вам потрібно підтвердити цифрові підписи.

- Ви працюєте з криптовалютами та хочете підтверджувати транзакції, ідентифікуючи особу.

Заключні слова

Асиметричне шифрування є основою багатьох технологій. Воно використовується в різноманітних сферах, від TLS/SSL до перевірки цифрових підписів.

Завдяки наявності готових криптографічних бібліотек, ви можете швидко інтегрувати асиметричну криптографію у свій інструмент або мову програмування. Вам не потрібно розробляти асиметричне шифрування з нуля.

Рекомендуємо ознайомитись з детальною публікацією про симетричне шифрування.