Конфіденційність в Інтернеті – це те, про що сьогодні думають усі. Випадкові користувачі Інтернету стурбовані тим, куди спрямовуються їхні дані, хто має до них доступ і яку шкоду це може завдати, якщо до них отримають неправильні люди. Навіть компаніям, які надають Інтернет-послуги, дозволено використовувати або навіть продавати приватні дані, піддаючи ризику всіх.

На щастя, існують такі інструменти, як мережа Tor, які допомагають зберегти деякі з цих основних свобод.

Невелика анонімність може мати велике значення.

Що таке Tor?

Під час підключення до Інтернету постачальник послуг призначає IP-адресу. Цей IP-адрес легко відстежується до вашого імені та фізичного місцезнаходження, а також він безпосередньо пов’язаний з вашою активністю в незашифрованому веб-перегляді. Провайдери можуть відстежувати, реєструвати та навіть продавати ці дані третім сторонам без вашої згоди. Ось тут у гру вступає Tor.

Tor — це мережа, побудована на анонімності. Він керується проектом Tor і діє з 2002 року, хоча попередників Tor можна простежити ще далі. Tor працює, використовуючи цибульну маршрутизацію для інкапсуляції даних у шари шифрування та передачі цих даних через серію вузлів. Кожен вузол видаляє один шар шифрування, відкриваючи наступний шар разом з інструкціями про те, куди далі йдуть дані. До моменту розшифровки останнього шару дані досягнуть свого місця, майже не залишаючи слідів.

Використання мережі Tor трохи схоже на передачу записки через переповнену кімнату людей, кожен з яких має закриті очі. Ви передаєте його комусь навмання, ця людина передає його іншій людині тощо. Коли вона потрапляє в інший бік кімнати, ніхто не знає, від кого була записка, і не можуть сказати, хто їй її передав. Мережа Tor захищає вашу особистість, шифруючи ваш трафік і роблячи все, що ви робите, максимально анонімним.

Tor і браузер Tor

Мережа Tor використовується кількома різними програмними пакетами, найвідомішим з яких є браузер Tor. Браузер Tor працює як будь-який інший браузер, тільки замість того, щоб надсилати інформацію безпосередньо на ваш комп’ютер і з нього, він використовує мережу Tor, щоб забезпечити надійну конфіденційність та анонімність.

В основному браузер Tor – це дуже налаштована версія Firefox. Це дає йому можливість отримати доступ до будь-якої частини Інтернету, як і звичайний браузер. Однак, завдяки своєму дизайну, який забезпечує безпеку, браузер Tor відключає ряд поширених веб-технологій, таких як Adobe Flash і JavaScript, що робить багато веб-сайтів непридатними для використання.

Браузер Tor – це проект із відкритим вихідним кодом з версіями, доступними для комп’ютерів Windows, Mac і Linux, а також для смартфонів і планшетів для пристроїв під керуванням Android. Треті сторони створили неофіційні версії браузера, які також використовують мережу Tor, що дає власникам iPhone та iPad також можливість безпечно.

Установка браузера Tor

Використання браузера Tor – це найпряміший спосіб використання можливостей конфіденційності мережі Tor. Це просто, це прямо, це безкоштовно і легко розпочати. Існує кілька способів завантаження та встановлення браузера, включаючи портативні версії, нестабільні версії та компіляцію безпосередньо з джерела. Більшість людей, які використовують браузер Tor, отримують його через пакет Tor Browser Bundle. Це, безумовно, найпростіший спосіб отримати доступ до мережі Tor, оскільки все, що вам потрібно, зібрано в одне завантаження, яке можна запустити та встановити лише кількома клацаннями.

Встановити на Windows

Відвідайте Завантажити комплект браузера Tor сторінку у вашому веб-браузері.

Натисніть фіолетову кнопку «Завантажити». Можливо, вам доведеться змінити параметри операційної системи, щоб отримати правильну версію.

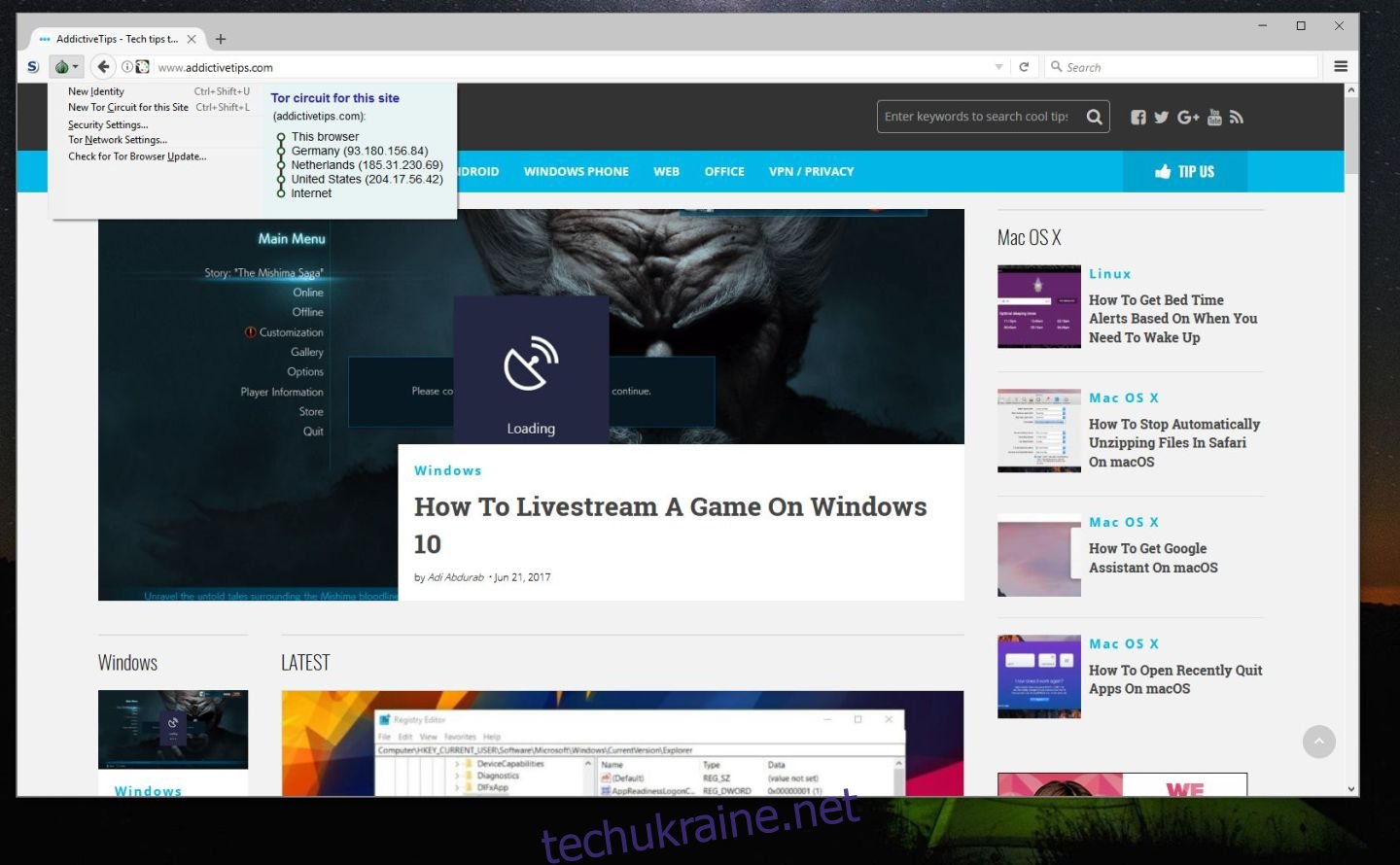

Коли файл завантажиться, запустіть програму встановлення.

Після завершення інсталяції запустіть браузер Tor.

Натисніть «Підключити», щоб отримати доступ до мережі Tor.

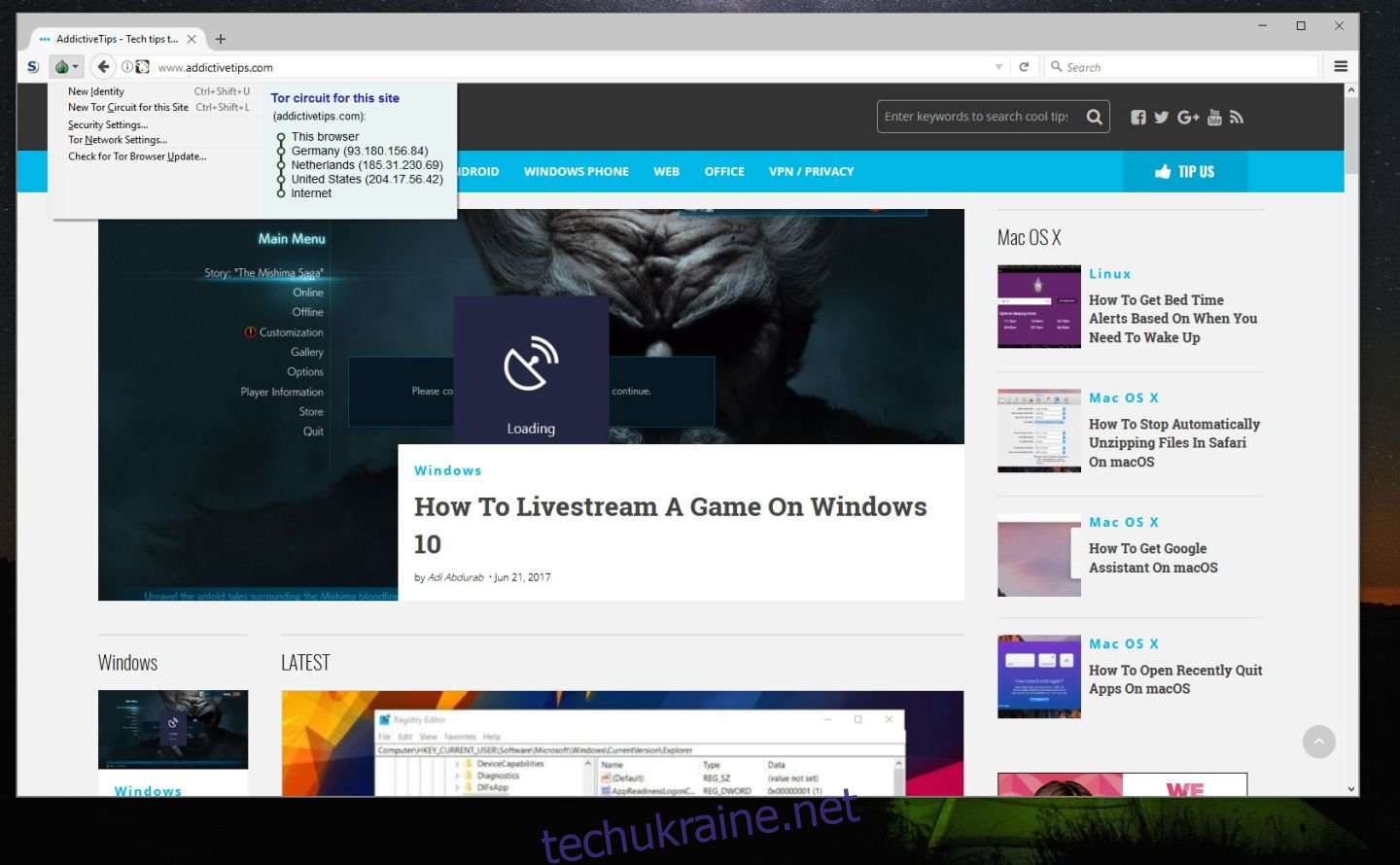

Натисніть значок цибулі ліворуч від рядка URL.

Виберіть «Параметри безпеки»

Для максимальної конфіденційності перемістіть повзунок до «Високий».

Переглядайте Інтернет через браузер Tor.

Встановити на MacOS

Відвідайте Завантажити комплект браузера Tor сторінку у вашому веб-браузері.

Натисніть фіолетову кнопку «Завантажити». Можливо, вам доведеться змінити параметри операційної системи, щоб отримати правильну версію.

Збережіть файл на своєму комп’ютері.

Натисніть, щоб відкрити файл .dmg.

Перетягніть доданий файл у папку «Програми».

Закріпіть браузер Tor на док-станції та запустіть його.

Натисніть «Підключити», щоб отримати доступ до мережі Tor.

Натисніть значок цибулі ліворуч від рядка URL.

Виберіть «Параметри безпеки»

Для максимальної конфіденційності перемістіть повзунок до «Високий».

Переглядайте Інтернет через браузер Tor.

Встановити на Linux

Відвідайте Завантажити комплект браузера Tor сторінку у вашому веб-браузері.

Натисніть фіолетову кнопку «Завантажити». Можливо, вам доведеться змінити параметри операційної системи, щоб отримати правильну версію.

Збережіть файл у локальному каталозі.

Відкрийте термінал і введіть таку команду: tar -xvJf tor-browser-linux32-6.5.2_LANG.tar.xz

У рядку вище замініть 32 на 64, якщо ви завантажили 64-розрядну версію, і змініть LANG на мову, яку ви завантажили. Можливо, вам знадобиться відкоригувати номери версій, якщо файл також містить щось інше.

Перейдіть до каталогу Tor Browser у терміналі, замінивши LANG кодом вашої мови: cd tor-browser_LANG

Запустіть браузер Tor.

На вашому екрані з’явиться програма запуску Tor. Підключіться через це, і браузер відкриється.

Переглядайте Інтернет через браузер Tor.

Встановити на Android

Існує офіційний браузер Tor для Android під назвою Orfox. Однак, щоб дозволити йому використовувати мережу Tor, вам спочатку потрібно буде встановити іншу програму. Обидва є відкритим вихідним кодом і доступні через Google Play.

Спочатку встановіть Orbot з Google Play.

Запустіть Orbot і дозвольте йому залишатися активним у фоновому режимі.

Встановити Орфоксбраузер Tor для Android, із Google Play.

Запустіть Orfox і використовуйте його для серфінгу в Інтернеті з покращеною безпекою мережі Tor.

Встановити на iOS

Проект Tor не підтримує офіційний браузер Tor для iPhone, iPad або інших пристроїв iOS. Існує безкоштовний браузер Onion Browser з відкритим кодом, створений Майк Тігас який використовує мережу Tor, виконує більшість тих самих функцій.

Відвідайте Завантажити браузер Onion сторінку в iTunes App Store.

Встановіть програму на свій iPhone або iPad.

Переглядайте Інтернет за допомогою браузера Onion Browser.

Змініть свої звички для кращої конфіденційності

Поширена помилка, що встановлення та використання браузера Tor є куленепробивним рішенням для всіх небезпек в Інтернеті. Використання мережі Tor має широкий спектр переваг, але це далеко не швидке лікування конфіденційності даних. Вам потрібно буде змінити деякі свої звичайні звички перегляду веб-сторінок, щоб зберегти анонімність. Це включає в себе відключення певних плагінів, спостереження за програмами хмарного сховища та розумне визначення веб-сайтів, на які ви входите.

Дотримуйтесь цих порад, щоб забезпечити вищий рівень конфіденційності в Інтернеті:

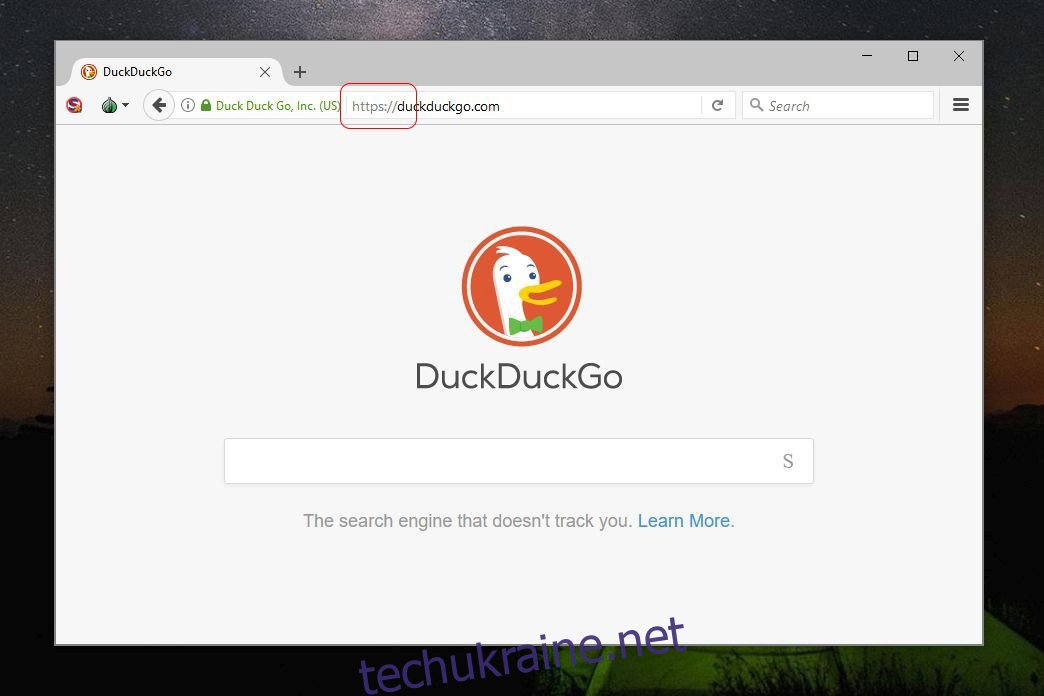

Використовуйте версії веб-сайтів HTTPS – ви, напевно, знайомі з літерами «http», які використовуються на початку веб-сайтів. Ця додаткова «s» позначає захищені версії цих сайтів і означає, що вони шифрують дані, які надходять на їхні сервери та з них. Більшість служб покупок, електронної пошти та банківських послуг використовують HTTPS за замовчуванням. Дані, що передаються до та з вузла виходу Tor на призначений веб-сайт, не зашифровані, що робить їх надзвичайно слабкою частиною процесу. Якщо ви підключаєтеся до захищеного сайту HTTPS, ви набагато безпечніше. Набір браузера Tor включає розширення HTTPS Everywhere, яке забезпечує безпечні з’єднання з основними веб-сайтами, коли це можливо.

Не використовуйте плагіни або доповнення – браузер Tor заснований на Firefox, що означає, що можна використовувати кілька доповнень Firefox, як і звичайний браузер. Набір браузера Tor навіть поставляється з декількома попередньо встановленими доповненнями, які цікавлять безпеку, такими як HTTPS Everywhere і NoScript, усі з яких безпечні у використанні та покращують вашу анонімність. Щоб залишатися максимально безпечним, вам слід залишити список плагінів. Додавання нових плагінів може поставити під загрозу вашу конфіденційність, як безпосередньо обійти захист Tor, так і заохочуючи вас послабити свої звички під час використання браузера Tor.

Вимкніть JavaScript, Flash, ActiveX, Java та QuickTime – подібні технології забезпечують велику частину інтерактивного вмісту Інтернету. Вони також можуть поставити під загрозу вашу конфіденційність, надаючи інформацію про вашу систему та місцезнаходження веб-сайтам, навіть якщо ви використовуєте мережу Tor. Браузер Tor відключає всі ці параметри на високих і середніх параметрах безпеки.

Не використовуйте торренти через Tor – відомо, що багато додатків для обміну файлами та торрентів ігнорують налаштування проксі-сервера та підключаються безпосередньо до трекерів, навіть якщо їм інструктується інше. Якщо ви налаштуєте торрент-програму на використання мережі Tor, вона може просто не зробити цього. [In case you want to use it, we have found the best VPNs for torrenting, the ones that actually take your privacy serious]

Не входьте в систему через Tor – одна з перших речей, які роблять люди, заходячи в Інтернет, — це ввійти та перевірити свою електронну пошту. Хоча це, безсумнівно, можливо за допомогою браузера Tor, це як би перешкоджає цілі всієї мережі, оскільки ви все ще ділитеся даними із зовнішніми джерелами. Для максимальної конфіденційності не входьте на будь-який веб-сайт і не надавайте інформацію про будь-який обліковий запис під час використання Tor.

Не відкривайте файли, завантажені через Tor – це часто ігнорована порада, яка може повністю зруйнувати вашу конфіденційність в Інтернеті. Більшість користувачів, які переглядають Tor, зацікавлені в доступі до конфіденційної інформації. Якщо вони завантажать файл через браузер Tor і відкриють його, цей файл зможе отримати доступ до Інтернету, не проходячи через мережу Tor, таким чином поділяючи вашу реальну IP-адресу та місцезнаходження. Найкраще відключитися від Інтернету, перш ніж відкривати будь-який завантажений вміст.

Використовуйте ОС Tails – ОС Tails була розроблена для використання мережі Tor. Все, що проходить через операційну систему, зашифровано та анонімізовано, і не залишається жодних слідів даних. Tails працює навіть з DVD, SD-карти або USB-накопичувача без необхідності встановлення. Завдяки використанню Tails і браузера Tor ваша діяльність в Інтернеті набагато безпечніша. Перегляньте розділ нижче, щоб дізнатися більше про те, як встановити та використовувати ОС Tails.

Використання Tor з операційною системою Tails

Tails — це легка оперативна операційна система, розроблена для збереження конфіденційності приватних даних і не залишає слідів інформації на пристрої, на якому вона працює. Він використовує найсучасніші криптографічні інструменти для захисту ваших даних і дозволяє вам обійти цензуру практично будь-де. Ще краще, Tails працює майже на будь-якому комп’ютері, просто вставивши DVD, USB-накопичувач або SD-карту.

Tails за замовчуванням використовує мережу Tor, шифруючи та анонімуючи кожну інформацію, яка залишає ваш комп’ютер. Він також поставляється з браузером Tor і безпечною службою обміну миттєвими повідомленнями, щоб зробити всі ваші дії в Інтернеті максимально приватними та анонімними.

Щоб використовувати операційну систему Tails, вам знадобляться дві USB-флешки та окремий інтернет-пристрій, щоб читати інструкції під час встановлення. На веб-сайті, наведеному нижче, ви крок за кроком пояснюєте цей процес.

Використовуйте свій веб-браузер, щоб завантажити ОС Tails.

Запустіть програму встановлення Tails та дотримуйтесь інструкцій на екрані.

Перезавантажте комп’ютер і завантажтеся безпосередньо в ОС Tails.

Введіть дані свого Wi-Fi або підключення, щоб отримати доступ до Інтернету.

Відкрийте Tor (входить до завантаження Tails) і переглядайте Інтернет у вільний час.

Tor і темна мережа

Tor і темна мережа мають довгу історію разом. Використовуючи мережу Tor, ви можете отримати доступ до посилань .onion, де прихована більшість вмісту глибокої мережі. Браузер Tor також забезпечує певну безпеку для тих, хто досліджує приховані глибини темної мережі. Обидва тісно пов’язані між собою, але важливо розуміти, що всі користувачі Tor не обов’язково використовують браузер або мережу для доступу до незаконного вмісту. Конфіденційність все ще є основним увагою Tor.

Якщо ви збираєтеся використовувати браузер Tor для доступу до темної мережі, вам потрібно вжити всіх заходів, щоб зберегти вашу конфіденційність. Ознайомтеся з нашим повним посібником про те, як отримати доступ до Dark Web і Deep Web, щоб отримати додаткову інформацію.

Чи можете ви використовувати Tor для щоденного перегляду?

Хоча Tor або браузер Tor можна використовувати для повсякденних завдань в Інтернеті, більшість користувачів вважають, що це розчарування. З усім шифруванням і перемаршрутизацією, які відбуваються, Tor, як правило, надзвичайно повільний, іноді на 70% повільніше, ніж ваш домашній Інтернет. Це призводить до нескінченних очікувань на завантаження сторінок і знижує швидкість завантаження практично до нуля. Крім того, оскільки Tor відключає так багато сучасних веб-технологій, які за своєю суттю небезпечні, ви виявите, що багато поширених веб-сайтів, таких як YouTube, абсолютно недоступні.

Браузер Tor — чудовий інструмент для доступу до певних веб-сайтів, особливо до вмісту з географічними обмеженнями, веб-сайтів із цензурою та вмісту, запечатаного в темній мережі за допомогою цибульних посилань. Коли ви подорожуєте, також не погана ідея використовувати Tor для виконання основних завдань, і він творить чудеса для всіх, хто живе в районі, де певні веб-сайти заблоковані або обмежені. Це також чудово підходить для журналістів, яким потрібно зберегти свою анонімність під час дослідження та передачі інформації іншим джерелам. Однак вам знадобиться багато терпіння, якщо ви будете використовувати його для всіх своїх щоденних завдань в Інтернеті.

Хіба використання звичайного режиму анонімного перегляду в звичайному браузері недостатньо безпечне?

Приватні вкладки у таких веб-переглядачах, як Chrome, Firefox, Opera та Safari, створені з однією метою: приховати онлайн-активність на локальному комп’ютері. По суті, все, що вони роблять, — це переконатися, що все, до чого ви отримуєте доступ на приватній вкладці, не залишає сліду у вашій локальній історії веб-перегляду. Режим анонімного перегляду не заважає провайдерам відстежувати вас, а також не захищає вашу конфіденційність, коли дані залишають ваш комп’ютер.

Tor проти проксі

Використання проксі-сервера для приховування вашого місцезнаходження схоже на рішення, як використання мережі Tor. Обидва вони допомагають обійти закони про цензуру, обидва вони роблять користувачів анонімними, і обидва захищають місцезнаходження користувача та діяльність в Інтернеті. Різниця полягає в тому, як кожна з цих послуг забезпечує анонімність.

За допомогою проксі-сервера ваш трафік спрямовується через нелокальний сервер, призначаючи вам іншу IP-адресу, тому діяльність не може бути пов’язана з вашим комп’ютером. Недоліком використання проксі є те, що він створює єдину точку збою. Провайдер проксі знає, хто ви, особливо якщо ви платите за користування послугою. Це означає, що вони можуть розблокувати ваші зашифровані дані та використовувати їх у своїх цілях без вашого відома. Використання проксі може бути небезпечним, якщо для вас важлива конфіденційність, особливо якщо це низькоякісний або безкоштовний проксі.

Tor акуратно обходить обмеження проксі, розповсюджуючи свої служби анонімізації на тисячах комп’ютерів. Замість того, щоб надсилати ваш трафік через один нелокальний сервер, він надсилається принаймні через три, повністю випадковим чином і весь зашифрований. Важко, якщо взагалі неможливо, відстежити шлях, що проходить через мережу Tor.

Використання Tor із VPN

Використання лише Tor недостатньо для захисту ваших звичок перегляду в Інтернеті. Навіть за умови шифрування та анонімності, які забезпечує мережа, все одно можна відстежувати чийсь трафік, аналізувати його та знаходити джерело. Хоча подібні заходи зазвичай зарезервовані для високоцінних цілей, все ж існує ряд причин, за якими вам слід поєднати Tor з віртуальною приватною мережею.

Дещо схожі на Tor, VPN шифрують ваш інтернет-трафік і дозволяють йому анонімно проходити через вашого місцевого провайдера. Інформація надсилається на сервер за вашим вибором, потім вона розшифровується та використовується назад на вашому власному пристрої. Конфіденційність, яку пропонує VPN, більше зосереджена на запобіганні витоку даних, а не на приховуванні вашої особистості, але між ними є деяке збігання.

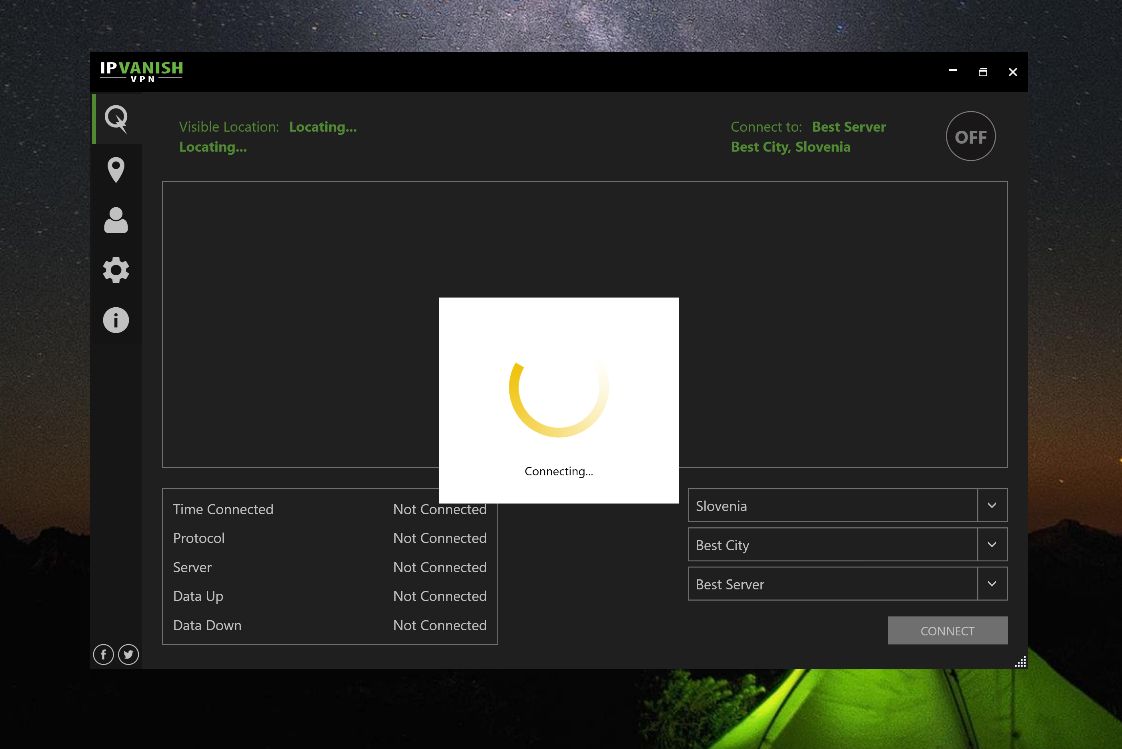

IPVanish — це надійний VPN-сервіс. Для наших читачів у них є надзвичайно конкурентні пропозиції. Їхні плани варіюються від одного місяця до року з вражаючою знижкою 60% на повну 12-місячну підписку — це всього 4,87 доларів США на місяць. І вони також пропонують 7-денну гарантію повернення грошей без запитань на випадок, якщо вам знадобиться тест-драйв їхньої служби.

Існує два способи використання Tor із VPN. Обидва мають деякі недоліки та переваги, але обидва також забезпечують додаткову конфіденційність у порівнянні з використанням того чи іншого.

Спосіб 1: VPN до мережі Tor – Найпростіший спосіб використовувати VPN з Tor – це зареєструватися в службі VPN, завантажити браузер Tor, а потім запустити обидва вони одночасно. Цей метод спочатку надсилає дані через вашу VPN, а потім через мережу Tor для додаткової анонімності. Це також надзвичайно легко зробити. Недоліком є те, що типова вразливість вихідного вузла Tor все ще діє, тобто ваші дані теоретично можна було б відстежувати, якби хтось був достатньо налаштований на це.

Спосіб 2: Мережа Tor до VPN – це загальноприйнятий метод поєднання Tor із VPN. Дані надходять з вашого комп’ютера через мережу Tor, де вони зашифровані та анонімізовані, а потім через вашу VPN. Це зменшує ризики того, що VPN реєструє вашу інформацію, оскільки дані, які отримує VPN, вже будуть анонімізовані через мережу Tor. Однак налаштування дещо складніші, оскільки вам знадобиться використовувати орієнтовану на безпеку операційну систему, як-от Whonix щоб переконатися, що дані слідують правильному шляху.