У сфері кібербезпеки існує поширене твердження, що при наявності достатнього часу будь-яку систему можна зламати. Хоч як би тривожно це звучало, ця думка підкреслює реальну природу кібербезпеки.

Навіть найсучасніші заходи безпеки не є гарантовано надійними. Загрози постійно еволюціонують, і вигадуються нові способи атак. Можна з великою впевненістю стверджувати, що атака на систему є лише питанням часу.

Тому кожна організація, яка прагне захистити свої системи, повинна інвестувати в ідентифікацію загроз ще до початку атаки. Завдяки своєчасному виявленню загроз організації можуть оперативно впровадити стратегії мінімізації збитків, щоб зменшити ризики та наслідки атаки, і навіть зупинити зловмисників до того, як вони перейдуть до повномасштабних дій.

Окрім запобігання атакам, виявлення загроз дозволяє нейтралізувати зловмисників, які можуть викрадати дані, збирати інформацію для майбутніх атак або навіть залишати “чорні ходи” для подальшого використання.

Ефективним методом виявлення загроз та вразливостей до їх використання зловмисниками є полювання на загрози.

Полювання на загрози

Коли відбувається кібератака, наприклад, витік даних, атака шкідливим програмним забезпеченням або DoS-атака, це часто є результатом того, що кіберзловмисники деякий час перебувають непоміченими в системі. Це може тривати від кількох днів до тижнів або навіть місяців.

Чим довше зловмисники залишаються непоміченими в мережі, тим більшої шкоди вони можуть завдати. Тому необхідно виявляти зловмисників, що ховаються в мережі, до того, як вони розпочнуть атаку. Саме в цьому полягає суть полювання на загрози.

Полювання на загрози – це проактивна діяльність у сфері кібербезпеки, під час якої фахівці з безпеки проводять ретельний пошук у мережі, щоб ідентифікувати та усунути потенційні загрози або вразливості, які могли обійти існуючі захисні заходи.

На відміну від пасивних заходів кібербезпеки, таких як автоматизоване виявлення загроз, полювання на загрози є активним процесом, що передбачає поглиблений аналіз кінцевих точок мережі та даних, що зберігаються в ній, для виявлення шкідливих або підозрілих дій, які можуть свідчити про наявність прихованої загрози.

Полювання на загрози виходить за рамки простого виявлення відомих загроз, воно також спрямоване на пошук нових і невідомих загроз у мережі, а також тих, що змогли обійти захист і досі не були нейтралізовані.

Запроваджуючи ефективне полювання на загрози, організації можуть виявляти та зупиняти зловмисників до того, як вони здійснять свої атаки, зменшуючи тим самим завдану шкоду та захищаючи свої системи.

Як відбувається полювання на загрози

Для успішного та ефективного полювання на загрози необхідна інтуїція, стратегічне, етичне та критичне мислення, а також навички розв’язання проблем, якими володіють фахівці з кібербезпеки. Ці унікальні людські якості доповнюють можливості автоматизованих систем безпеки.

Для проведення полювання на загрози експерти з безпеки спочатку визначають та аналізують сферу мереж та систем, в яких вони проводитимуть пошук. Потім збираються та аналізуються всі відповідні дані, такі як файли журналів та дані трафіку.

Внутрішні фахівці з безпеки відіграють важливу роль на цих початкових етапах, оскільки вони зазвичай мають чітке розуміння наявних мереж та систем.

Зібрані дані безпеки аналізуються різними методами для виявлення аномалій, прихованого шкідливого програмного забезпечення або зловмисників, підозрілих або ризикованих дій, а також загроз, які системи безпеки могли позначити як усунені, але насправді не нейтралізували.

У разі виявлення загрози, її досліджують і усувають, щоб запобігти її використанню зловмисниками. Якщо виявлено зловмисників, їх видаляють із системи та вживаються заходи для подальшого захисту та запобігання компрометації системи.

Полювання на загрози дає організаціям можливість проаналізувати свої заходи безпеки та вдосконалити свої системи для кращого захисту та запобігання майбутнім атакам.

Важливість полювання на загрози

Деякі з переваг полювання на загрози:

Зменшення збитків від повномасштабних кібератак

Полювання на загрози дає змогу виявляти та зупиняти кіберзловмисників, які проникли в систему, до того, як вони зможуть зібрати достатньо конфіденційних даних для проведення більш руйнівної атаки.

Зупинка зловмисників на ранніх етапах зменшує збитки від витоку даних. Завдяки проактивному характеру полювання на загрози, організації можуть реагувати на атаки набагато швидше, а отже, зменшувати ризики та наслідки кібератак.

Зменшення хибних спрацювань

Під час використання автоматизованих інструментів кібербезпеки, налаштованих на виявлення та ідентифікацію загроз за набором правил, іноді виникають хибні спрацювання, коли реальної загрози немає. Це може призвести до вжиття контрзаходів проти неіснуючих загроз.

Полювання на загрози, що здійснюється фахівцями, усуває хибні спрацювання, оскільки експерти з безпеки можуть проводити поглиблений аналіз і робити висновки щодо справжньої природи передбачуваної загрози. Це виключає помилкові тривоги.

Допомога фахівцям із безпеки у розумінні систем компанії

Після встановлення систем безпеки виникає питання щодо їх ефективності. Полювання на загрози допомагає відповісти на це запитання, оскільки фахівці з безпеки проводять поглиблені розслідування та аналіз для виявлення та усунення загроз, які могли обійти встановлені заходи безпеки.

Це також дозволяє внутрішнім фахівцям із безпеки краще зрозуміти існуючі системи, їхню роботу та способи їхнього покращення.

Постійне оновлення знань команд із безпеки

Під час полювання на загрози використовуються новітні технології для виявлення та пом’якшення загроз і вразливостей до їхнього використання.

Це допомагає команді безпеки організації бути в курсі актуальних загроз та активно залучати їх до виявлення невідомих вразливостей, які можна використовувати.

Така проактивна діяльність сприяє кращій підготовці команд безпеки, які отримують інформацію про нові та свіжі загрози, таким чином запобігаючи неочікуваним атакам з боку зловмисників.

Скорочення часу на розслідування

Регулярне полювання на загрози створює базу знань, яку можна використовувати для прискорення процесу розслідування атаки у разі її виникнення.

Полювання на загрози передбачає поглиблене вивчення та аналіз систем і виявлених вразливостей. Це, своєю чергою, призводить до накопичення знань про систему та її безпеку.

Таким чином, у разі атаки розслідування може використовувати дані, зібрані під час попередніх пошуків загроз, що значно прискорює процес розслідування, дозволяючи організації краще і швидше реагувати на атаку.

Організації отримують значні переваги від регулярного полювання на загрози.

Полювання на загрози проти аналізу розвідувальних даних про загрози

Хоча розвідувальні дані про загрози та полювання на загрози пов’язані та часто використовуються разом для підвищення кібербезпеки організації, вони є різними поняттями.

Розвідувальні дані про загрози передбачають збір та аналіз інформації про нові та існуючі кіберзагрози, щоб зрозуміти тактику, методи, процедури, мотиви, цілі та поведінку суб’єктів загроз, які стоять за кіберзагрозами та атаками.

Потім ця інформація передається організаціям, щоб допомогти їм виявляти, запобігати та пом’якшувати кібератаки.

З іншого боку, полювання на загрози – це проактивний процес пошуку потенційних загроз і вразливостей, які можуть існувати в системі, з метою їх усунення до того, як вони будуть використані суб’єктами загроз. Цей процес керується фахівцями з безпеки. Інформацію про загрози використовують фахівці, які проводять полювання на загрози.

Типи полювання на загрози

Існує три основних типи полювання на загрози, а саме:

#1. Структуроване полювання

Цей тип полювання на загрози ґрунтується на індикаторах атаки (IoA). Індикатор атаки є свідченням того, що наразі до системи мають доступ неавторизовані особи. IoA виникає до порушення даних.

Отже, структуроване полювання узгоджується з тактикою, технікою та процедурами (TTP), які використовує зловмисник, з метою ідентифікації зловмисника, визначення його намірів та реагування до того, як він завдасть будь-якої шкоди.

#2. Неструктуроване полювання

Це тип полювання на загрози, що здійснюється на основі індикатора компрометації (IoC). Індикатор компрометації є доказом того, що відбулося порушення безпеки та в минулому доступ до системи отримували неавторизовані особи. Під час цього типу полювання на загрози фахівці з безпеки шукають закономірності в мережі до та після виявлення індикатора компрометації.

#3. Керується ситуацією або сутністю

Це полювання на загрози, що базується на внутрішній оцінці ризиків організації для її систем і вразливостей, які були виявлені. Фахівці з безпеки використовують зовнішні доступні та найновіші дані про атаки, щоб знайти схожі закономірності та поведінку атак у системі.

Ключові елементи полювання на загрози

Ефективне полювання на загрози передбачає поглиблений збір та аналіз даних для виявлення підозрілої поведінки та закономірностей, що можуть вказувати на потенційні загрози в системі.

Після виявлення таких дій у системі їх необхідно ретельно дослідити та проаналізувати за допомогою передових інструментів дослідження безпеки.

Після розслідування повинні бути запропоновані ефективні стратегії для усунення виявлених вразливостей та нейтралізації загроз, до того, як ними зможуть скористатися зловмисники.

Останнім ключовим компонентом процесу є звітування про результати полювання на загрози та надання рекомендацій, які можна застосувати для кращого захисту систем організації.

Кроки у полюванні на загрози

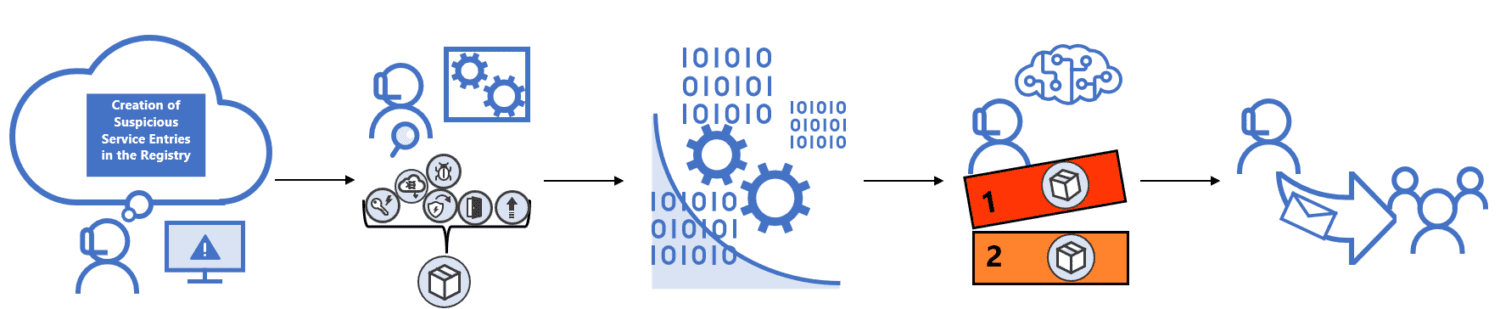

Джерело зображення: Microsoft

Джерело зображення: Microsoft

Ефективне полювання на загрози передбачає наступні кроки:

#1. Формулювання гіпотези

Полювання на загрози спрямоване на виявлення невідомих загроз або вразливостей, які можуть бути використані під час атак. Оскільки полювання на загрози спрямоване на пошук невідомого, першим кроком є формулювання гіпотези на основі стану безпеки та знання вразливостей в системі організації.

Ця гіпотеза дає полюванню на загрози орієнтир та основу, на якій можна закласти стратегії для всієї операції.

#2. Збір та аналіз даних

Після того, як гіпотезу сформульовано, наступним кроком є збір даних про загрози з мережевих журналів, звітів про загрози та історичних даних про атаки для підтвердження або спростування гіпотези. Для збору та аналізу даних можна використовувати спеціальні інструменти.

#3. Визначення тригерів

Тригери – це підозрілі події, що потребують подальшого поглибленого розслідування. Інформація, отримана в результаті збору та аналізу даних, може підтвердити початкову гіпотезу, наприклад, наявність несанкціонованих осіб у мережі.

Під час аналізу зібраних даних можуть бути виявлені підозрілі дії в системі. Ці підозрілі дії є тригерами, що потребують подальшого дослідження.

#4. Розслідування

Після виявлення тригерів у системі їх досліджують, щоб зрозуміти повну природу наявного ризику, обставини, що призвели до інциденту, мотиви зловмисників та потенційний вплив атаки. Результати цього етапу розслідування визначають заходи, які будуть вжиті для вирішення виявлених ризиків.

#5. Вирішення

Після повного дослідження та розуміння загрози впроваджуються стратегії для усунення ризику, запобігання майбутнім атакам і покращення безпеки існуючих систем для усунення нововиявлених вразливостей або методів, які можуть використовувати зловмисники.

Після виконання всіх кроків процес повторюється для виявлення додаткових вразливостей та покращення захисту систем.

Проблеми у полюванні на загрози

Основні проблеми, що виникають під час полювання на загрози:

Брак кваліфікованого персоналу

Полювання на загрози – це діяльність у сфері безпеки, що виконується фахівцями, тому її ефективність значною мірою залежить від навичок та досвіду мисливців за загрозами.

Маючи достатньо досвіду та навичок, мисливці за загрозами можуть виявити вразливі місця або загрози, що вислизають від традиційних систем безпеки або іншого персоналу служби безпеки. Залучення та утримання фахівців із полювання на загрози є водночас дорогим та складним завданням для організацій.

Складнощі з ідентифікацією невідомих загроз

Полювання на загрози є дуже складним процесом, оскільки він вимагає виявлення загроз, що уникли традиційних систем безпеки. Таким чином, ці загрози не мають відомих сигнатур або шаблонів для легкої ідентифікації, що дуже ускладнює процес.

Збір вичерпних даних

Полювання на загрози значною мірою залежить від збору великих обсягів даних про системи та загрози для перевірки гіпотез та розслідування тригерів.

Цей збір даних може виявитися складним, оскільки може знадобитися використання спеціалізованих сторонніх інструментів, а також існує ризик порушення правил конфіденційності даних. Крім того, фахівцям доведеться працювати з великими обсягами даних, що може бути важким завданням.

Забезпечення актуальності розвідувальних даних про загрози

Для успішного та ефективного полювання на загрози, фахівці повинні мати доступ до актуальних даних про загрози та знати тактику, техніки та процедури, що використовуються зловмисниками.

Без доступу до інформації про найновіші тактики, техніки та процедури, що використовуються під час атак, весь процес полювання на загрози може стати складним та неефективним.

Висновок

Полювання на загрози – це проактивний процес, який організації повинні розглянути для впровадження, щоб краще захистити свої системи.

Оскільки зловмисники постійно шукають способи використання вразливостей у системах, організаціям варто бути проактивними та виявляти вразливості й нові загрози до того, як зловмисники їх знайдуть та використають на шкоду організаціям.

Ви також можете ознайомитися з деякими безкоштовними інструментами для експертів з ІТ-безпеки.