[*]

[*]Перерахування є одним із важливих етапів тестування на проникнення (пентестування) мережі. Давайте подивимося, як це зробити за допомогою GoScan.

[*]Багато мережевих сканерів, як-от Nmap, zmap, потребують зусиль і тривалого сканування залежно від розміру мережі, і хоча є крива навчання, вони зручні.

[*]Однак GoScan, інтерактивний мережевий сканер, автоматизує завдання та швидко перераховує мережі та служби.

Що таке GoScan?

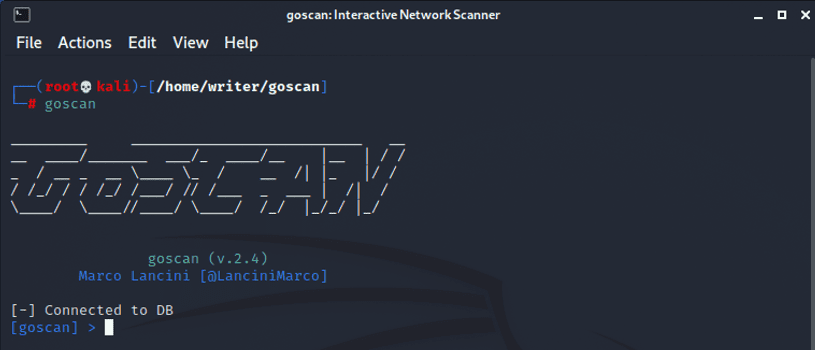

[*]GoScan це мережевий сканер з інтерактивним інтерфейсом, який автоматизує деякі функції перерахування Nmap. Він має розумне автозаповнення вкладок і базу даних SQLite на задній частині, щоб підтримувати з’єднання та дані стабільними навіть у ненадійних обставинах.

[*]

[*]Це не те саме, що інші сканери спільноти. Це набагато більше фреймворку, побудованого на вершині різного обладнання для абстрагування та автоматизації кількох завдань. GoScan в основному використовує сканування портів Nmap і можливості перерахування служб, використовуючи інші сканери портів, такі як сканер Nikto.

[*]GoScan може виконувати всі основні етапи мережевого сканування:

- Виявлення хосту (ARP + ping sweep)

- Перерахування DNS

- Перелік послуг

- Сканування портів

- Перерахування доменів

Установка інструменту

Створення з вихідного коду

[*]Клонуйте репо:

$ git clone https://github.com/marco-lancini/goscan.git

[*]Перейдіть до каталогу GoScan і створіть:

$ cd goscan/goscan $ make setup $ make build

[*]Виконайте таку команду, щоб створити мультиплатформенний двійковий файл:

$ make cross

Встановити через Docker

$ git clone https://github.com/marco-lancini/goscan.git $ cd goscan/ $ docker-compose up --build

Бінарна інсталяція

[*]Це спосіб встановлення, який рекомендовано. Отримати двійковий файл:

# Linux (64bit) $ wget https://github.com/marco-lancini/goscan/releases/download/v2.4/goscan_2.4_linux_amd64.zip $ unzip goscan_2.4_linux_amd64.zip # Linux (32bit) $ wget https://github.com/marco-lancini/goscan/releases/download/v2.4/goscan_2.4_linux_386.zip $ unzip goscan_2.4_linux_386.zip # Next step is to place the executable in the PATH $ chmod +x goscan $ sudo mv ./goscan /usr/local/bin/goscan

Робота з GoScan

Ping Sweep

[*]GoScan простий у використанні, оскільки він має автоматичні пропозиції команд і завершення вкладок. Почніть вводити команду, і з’явиться пропозиція з описом.

[*]

[*]Ми почнемо із завантаження цілі. Ми можемо завантажити кілька IP-адрес або, у нашому випадку, одну IP-адресу цільової машини:

[goscan] > load target SINGLE 10.0.1.24 [*] Imported target: 10.0.1.24

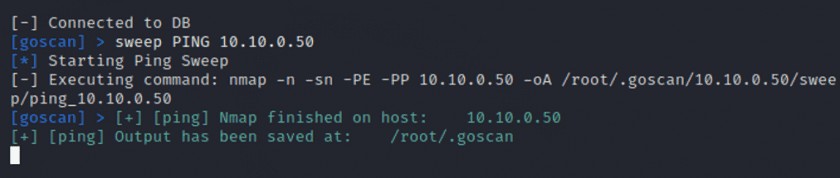

[*]Далі виконаємо перевірку ping:

[*]

[*]GoScan спочатку створює каталог, у якому будуть зберігатися результати. Каталог можна встановити в інше місце, хоча за замовчуванням це добре. Після цього ми можемо побачити команду Nmap, яку він використовує та виконує, а також час, потрібний для її виконання. Ми можемо побачити вихід у кількох різних форматах, якщо переглянемо новостворений каталог, де зберігаються результати.

Сканування портів

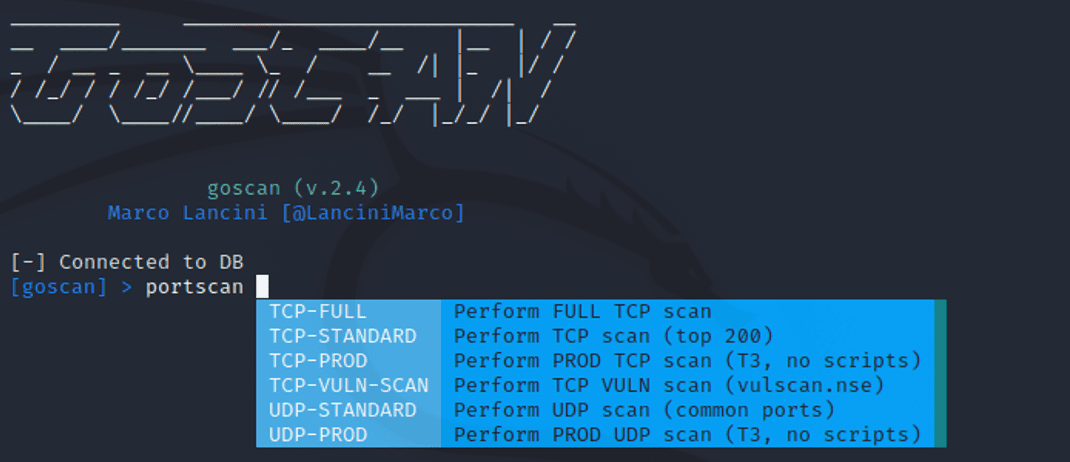

[*]Можливості сканування портів GoScan, ймовірно, є його найпотужнішою функцією. Коли ми вводимо portscan, ми можемо побачити кілька типів сканування, які він може виконувати:

[*]

[*]Будь-яку інформацію, яку зараз зберігає інструмент GoScan, можна відобразити за допомогою команди show. Ми можемо переглянути цілі:

[goscan] > show targets +------------+---------+ | ADDRESS | STEP | +------------+---------+ | 10.0.1.24 | SWEEPED | +------------+---------+

Перелічити послуги

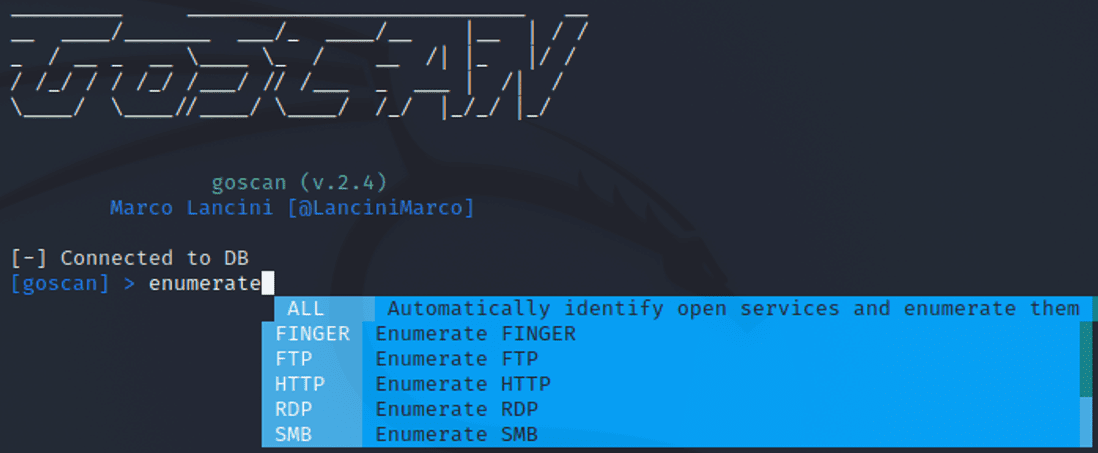

[*]Окрім сканування портів, GoScan також дозволяє нам перераховувати запущені служби на цільовому пристрої. Ми можемо побачити доступні модулі, ввівши enumerate, включаючи FINGER, FTP, HTTP, RDP і SMB.

[*]

[*]Кожна послуга також включає кілька альтернатив, наприклад DRY, яка виконує сухий запуск; ВВІЧЛИВИЙ, який працює, але уникає брутфорсу; і BRUTEFORCE, який працює, але уникає брутфорсу.

Спеціальні скани

[*]У GoScan є кілька спеціальних сканувань, які можуть бути корисними для розвідки. Щоб переглянути доступні параметри, введіть спеціальне у запиті:

[goscan] > special

eyewitness Takes screenshots of websites and open VNC servers

domain Extracts domain information from enumerated data

dns Performs DNS enumeration

[*]Функція EyeWitness, яка робить скріншоти веб-сторінок і серверів VNC, включена в сканування очевидців. Єдиним обмеженням є те, що EyeWitness має бути встановлено в системному PATH, щоб він працював. Сканування домену також можна використовувати для перерахування інформації про домен, наприклад користувачів, хостів і серверів.

Заключна примітка ✍

[*]Хоча інструмент GoScan є досить корисним для швидкого виявлення мереж і служб, його можна покращити в кількох областях. По-перше, у структурі може бути більше модулів перерахування послуг, таких як SNMP і SMTP. Але загалом GoScan є фантастичним інструментом, який спрощує деякі завдання нумерації Nmap.