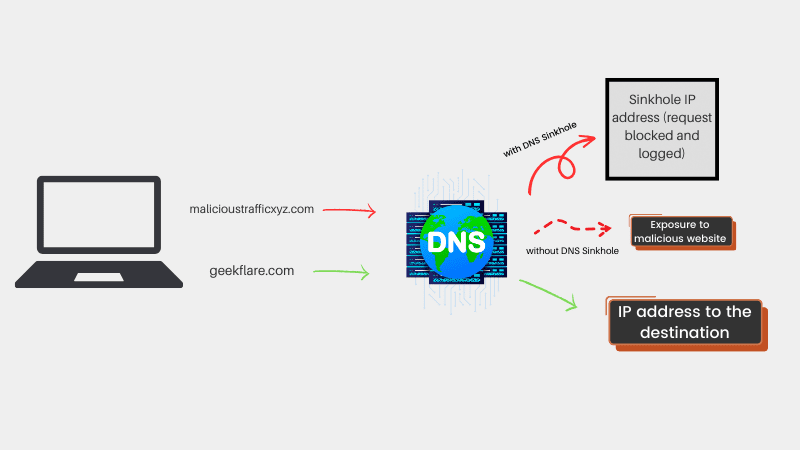

DNS Sinkhole — це проста техніка для перехоплення DNS-запитів щодо шкідливого трафіку та перенаправлення їх на безпечну IP-адресу, ефективно блокуючи та одночасно відстежуючи запити.

Можливо, ваш інтернет-провайдер уже використовує механізм захисту своїх клієнтів. Однак ви завжди можете налаштувати DNS Sinkhole на своєму персональному комп’ютері або як системний адміністратор для мережі комп’ютерів.

Хоча це проста концепція, вона має кілька варіантів використання в кібербезпеці.

Дозвольте мені виділити все, що вам потрібно знати про DNS Sinkhole.

DNS Sinkhole: його призначення

У кібербезпеці кожен тип концепції є важливим. чому Тому що все допомагає і має значення для посилення та вдосконалення стратегії безпеки.

Так само добре мати DNS Sinkhole.

Він відіграє важливу роль у моніторингу мережевого трафіку та запобіганні користувачам від випадкового підключення до шкідливих веб-сайтів. Отже, що саме він робить?

По-перше, він виявляє запити DNS, які намагаються підключитися до доменів, відомих шкідливими діями, і блокує їх. Іноді це може бути абсолютно нешкідлива взаємодія користувача, яка натискає посилання в електронному листі, що може бути частиною фішингової кампанії.

Крім того, регулярне виявлення зловмисних запитів DNS також може означати, що будь-яка система заражена шкідливим або шпигунським програмним забезпеченням.

Усі виявлені запити перенаправляються на вказану IP-адресу, яка відображає попередження або повідомлення для користувача.

Той самий механізм DNS Sinkhole також можна застосувати для блокування несанкціонованих доменів, наприклад соціальних мереж або розважальних веб-сайтів, наприклад, у робочій мережі.

Зрештою, незалежно від того, чи йдеться про спроби отримати доступ до несанкціонованих веб-сайтів чи шкідливих порталів, процес перехоплення запитів також дозволяє реєструвати підозрілу активність, допомагаючи контролювати мережу в цілому.

Іншими словами, DNS Sinkhole — це свого роду чорна діра, куди потрапляє весь шкідливий мережевий трафік.

Як працює воронка DNS?

DNS Sinkhole знаходиться на DNS-сервері, куди надходять DNS-запити від системи (або мережі комп’ютерів).

DNS-сервер відповідає за направлення вас до пункту призначення в Інтернеті.

Швидке оновлення: DNS-сервер робить це шляхом перекладу доменних імен у відповідні IP-адреси, що завантажується як потрібний нам ресурс. Ви можете дізнатися, як працює DNS, якщо ви чуєте про це вперше.

Таким чином, DNS Sinkhole налаштовано на DNS-сервері для перехоплення запитів і перенаправлення зловмисного трафіку на призначену IP-адресу, забезпечуючи безпеку. DNS Sinkhole завжди має список веб-сайтів і IP-адрес, які відомі як небезпечні. Іноді список створюється вручну; інколи сторонні служби безпеки надають це для покращеного захисту.

Наприклад, xyz.com — це веб-сайт, який намагається підключитися до IP-адреси 192.158.1.XX. Однак IP-адреса відома шкідливими діями. Таким чином, коли запит перехоплюється, ви перенаправляєтеся для підключення до призначеної IP-адреси (або воронки), яка відображає попередження та блокує ваше з’єднання.

Якщо DNS-сервер не має налаштованого sinkhole, користувач отримає доступ до шкідливої веб-сторінки, яка може заразити комп’ютер і поставити під загрозу мережу.

Отже, DNS Sinkhole захищає користувача та зберігає інші підключені мережі від будь-яких загроз.

Як налаштувати DNS Sinkhole?

Ви можете налаштувати DNS sinkhole на своєму персональному комп’ютері, робочому комп’ютері чи середовищі брандмауера.

Процес конфігурації воронки DNS із брандмауером може залежати від того, яку службу ви використовуєте.

Наприклад, якщо ви використовуєте брандмауер Palo Alto Networks, вам доведеться ознайомитися з його офіційними інструкціями, щоб додати IP-адресу для встановлення воронки. Пам’ятайте, що спочатку вам потрібно переконатися, що брандмауер, який ви використовуєте, підтримує додавання воронки DNS.

Якщо ви намагаєтеся налаштувати DNS Sinkhole на своєму комп’ютері, виконайте наведені нижче дії.

Найважливіші деталі процесу налаштування воронки DNS залежатимуть від обраного вами типу воронки DNS.

Дозвольте мені виділити типи DNS Sinkhole, з яких ви можете вибрати.

Типи DNS Sinkhole

Існує три типи DNS Sinkhole, які ви можете вибрати:

- Створіть свій власний з нуля, виділивши весь комп’ютер як сервер перенаправлення.

- Увімкнення функції DNS Sinkhole з брандмауера програми.

- Використання хмарної служби DNS, що підтримує DNS Sinkhole

Перший тип DNS Sinkhole, тобто створення з нуля, вимагає технічних знань і великих зусиль для налаштування.

Хоча це дозволяє вам налаштовувати та керувати ним, як завгодно, його обслуговування може бути громіздким. Ви не отримуєте жодної підтримки для цього, і список заблокованих доменів потрібно регулярно оновлювати як частину роботи.

Ви повинні піти на це, лише якщо у вас є досвід і час.

Другий тип DNS Sinkhole можна легко налаштувати за допомогою параметрів брандмауера. Звичайно, існує купа брандмауерів, доступних для захисту вашої мережі; виберіть один і перевірте, чи підтримує він DNS Sinkhole.

Якщо ви переконаєтеся, що брандмауер підтримує його, вам просто потрібно перейти до параметра та налаштувати його відповідно до офіційних інструкцій.

Останній тип DNS Sinkhole є найпростішим і найзручнішим варіантом. Усім DNS-сервером керує постачальник DNS; вам просто потрібно слідувати їхнім інструкціям, щоб інтегрувати його у свою мережу.

Вам не потрібно нічого налаштовувати у вашій мережі з розміщеними службами.

Один із прикладів включає Маршрут Amazon 53яка є однією з ключових пропозицій AWS.

Найкращі методи розгортання DNS Sinkhole

Як системний адміністратор або адміністратор мережі, ви повинні розгорнути DNS Sinkhole, переконавшись, що він є найбільш ефективним. Деякі поради включають:

- Використовуйте динамічно оновлюваний список шкідливих доменів

- Переконайтеся, що весь зловмисний трафік перенаправляється на адресу sinkhole

- Важливо використовувати аналізатор журналів для перевірки заблокованих мережевих дій для подальшого виявлення проблем у мережі

- Сінкхол слід розгортати ізольовано від мережі (та безпечно), щоб будь-який зловмисник не міг взяти його під контроль або виявити.

Переваги використання DNS Sinkhole

Є багато переваг використання DNS Sinkhole, таких як:

- Покращення моніторингу мережі шляхом виявлення підозрілих з’єднань і подальшого їх аналізу

- Отримайте уявлення про те, які системи чи користувачі потрапляють на зловмисний трафік

- Може блокувати доступ до неавторизованих веб-сайтів, як-от служба фільтрації DNS

- Зменште ймовірність зараження шкідливим програмним забезпеченням через завантаження або веб-сервіс

Підведенню

DNS Sinkhole — це крихітна реалізація з великими перевагами. Його можна інтегрувати багатьма способами, і розгортати його можуть як особисті, так і бізнес-користувачі.

Хоча він блокує зловмисний трафік, він не може видалити зловмисне програмне забезпечення з вашого комп’ютера. Крім того, важливо зазначити, що DNS Sinkhole може блокувати лише деякі відомі зловмисні запити та не є заміною хмарному брандмауеру.

Відповідно до розміру та вимог вашого бізнесу вам слід поєднати використання брандмауерів, безпеки кінцевих точок і таких речей, як DNS Sinkhole, щоб отримати найкращий захист безпеки.