Розробка Плану Реагування на Інциденти: Ключові Аспекти та Переваги

План реагування на інциденти – це детальний алгоритм дій, розроблений для оперативного реагування на кібератаки та інші загрози безпеці. Він слугує своєрідною дорожньою картою для організацій, допомагаючи мінімізувати збитки та швидко відновлювати робочий стан.

В умовах постійного зростання кіберзагроз, навіть найсучасніші системи безпеки можуть стати об’єктом атаки. Тому розробка та впровадження ефективного плану реагування на інциденти є критично важливим кроком для забезпечення безперервності бізнесу.

Як забезпечити відновлення після інциденту безпеки, що скомпрометував ваші системи та дані? Створення надійного плану реагування на інциденти дозволить вашій організації швидко подолати наслідки атак, мінімізуючи простої, фінансові втрати та репутаційні ризики.

У цій статті ми розглянемо, що саме являє собою план реагування на інциденти, його основні цілі, важливість розробки та регулярного оновлення, а також розглянемо деякі типові шаблони, які допоможуть вам створити власний ефективний план.

Що таке План Реагування на Інциденти?

Джерело: cisco.com

План реагування на інциденти (IRP) – це чітко структурований документ, який описує послідовність дій, необхідних для ефективної реакції на інцидент безпеки. Основна мета IRP – це швидке усунення загрози з мінімальними збитками або їх повною відсутністю.

Звичайний план реагування на інциденти включає в себе кроки для виявлення, локалізації та нейтралізації загрози. Крім того, він чітко визначає ролі та обов’язки кожного члена команди, а також встановлює порядок відновлення працездатності систем після атаки.

Фактично, цей план містить інструкції, що визначають дії організації до, під час та після інциденту, і має бути затверджений керівництвом.

Чому План Реагування на Інциденти є Важливим?

План реагування на інциденти є ключовим елементом у зменшенні негативного впливу порушення безпеки. Він допомагає підготувати організацію та відповідальних осіб до швидкої реакції, блокування атаки та відновлення звичних процесів з мінімальними наслідками.

План визначає типи інцидентів, обов’язки персоналу, порядок дій, вимоги до ескалації та структуру звітності, включно з тим, кому повідомляти про інцидент. Завдяки цьому, компанії можуть оперативно відновлюватися після інциденту, зводячи до мінімуму збої в роботі та запобігаючи фінансовим та репутаційним втратам.

Ефективний план реагування на інциденти містить комплексний набір інструкцій, які допомагають організації усувати загрози безпеці. Він включає в себе процедури виявлення, реагування, оцінки серйозності загрози та інформування відповідних осіб, як всередині, так і, за потреби, за межами організації.

У плані чітко описані способи усунення загрози та подальшої взаємодії з іншими командами або сторонніми постачальниками, залежно від складності ситуації. Нарешті, в ньому зазначені кроки для відновлення після інциденту та подальшого аналізу існуючих заходів безпеки з метою виявлення та усунення недоліків.

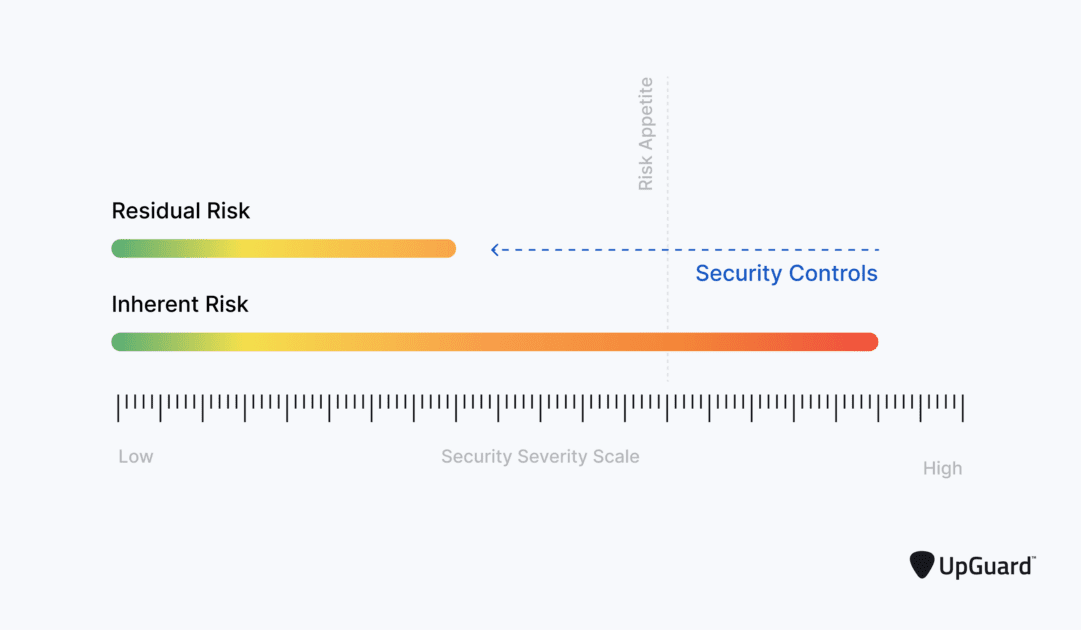

Серйозність загрози. Зображення: Upguard

Переваги Плану Реагування на Інциденти

План реагування на інциденти забезпечує широкий спектр переваг як для самої організації, так і для її клієнтів. Серед основних переваг можна виділити наступні:

#1. Швидший час реакції та зменшення простоїв

Завдяки плану реагування на інциденти команди можуть оперативно виявляти та усувати загрози, мінімізуючи їхній вплив на системи. Це сприяє безперервності бізнес-процесів і скороченню часу простоїв.

Крім того, план допомагає уникнути дорогих процесів аварійного відновлення, які можуть спричинити значні фінансові втрати та тривалі простої. Проте, важливо мати резервну систему відновлення на випадок повної компрометації системи та потреби відновлення з резервної копії.

#2. Відповідність правовим, галузевим та нормативним стандартам

План реагування на інциденти допомагає організації дотримуватися широкого спектру галузевих та нормативних стандартів. Забезпечуючи захист даних та дотримання правил конфіденційності, організація уникає потенційних фінансових втрат, штрафів і шкоди репутації.

Крім того, наявність плану спрощує отримання сертифікації від відповідних промислових та регуляторних органів. Дотримання встановлених правил також сприяє захисту конфіденційних даних та персональних даних клієнтів, що, в свою чергу, позитивно впливає на якість обслуговування, репутацію та довіру.

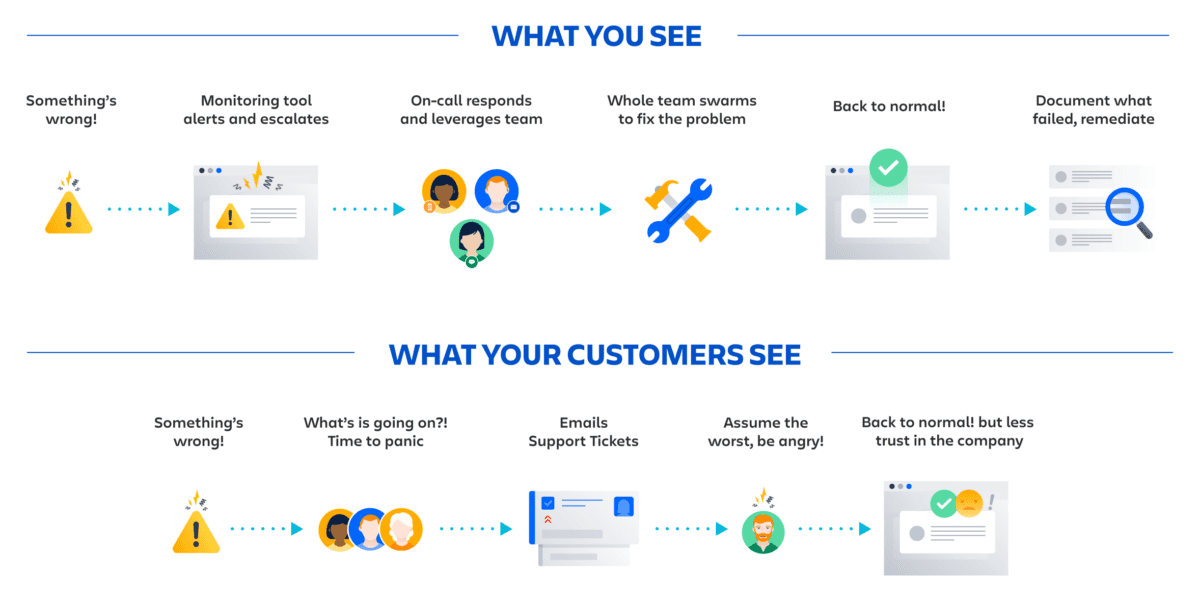

#3. Оптимізація внутрішньої та зовнішньої комунікації

Чітка комунікація – це один з ключових елементів плану реагування на інциденти. У плані визначено порядок взаємодії між командами безпеки, ІТ-персоналом, працівниками, керівництвом та зовнішніми постачальниками рішень. Це забезпечує єдність дій та швидке відновлення після інциденту, зменшуючи плутанину та непорозуміння.

Окрім покращення внутрішньої комунікації, план спрощує взаємодію із зовнішніми зацікавленими сторонами, наприклад, службами швидкого реагування, коли інцидент виходить за межі можливостей організації.

#4. Підвищення кіберстійкості

Розробка ефективного плану реагування на інциденти сприяє підвищенню обізнаності про безпеку в організації. Завдяки цьому, співробітники краще розуміють потенційні загрози та знають, як діяти у випадку порушення. Відповідно, компанія стає більш стійкою до кібератак та інших загроз.

#5. Зменшення впливу кібератаки

Ефективний план реагування на інцидент є вирішальним для мінімізації негативних наслідків порушення безпеки. Він визначає процедури, яких повинні дотримуватися команди безпеки, щоб швидко і ефективно зупинити злам та обмежити його поширення.

Це допомагає організації скоротити час простою, запобігти подальшому пошкодженню систем та зменшити фінансові втрати. Крім того, це мінімізує шкоду репутації та можливі штрафи.

#6. Покращення виявлення інцидентів безпеки

Якісний план передбачає постійний моніторинг безпеки систем для своєчасного виявлення та усунення загроз. Він також передбачає регулярний аналіз та вдосконалення процедур для виявлення та усунення будь-яких слабких місць. Завдяки цьому організація постійно покращує свої системи безпеки, а також свою здатність швидко реагувати на загрози.

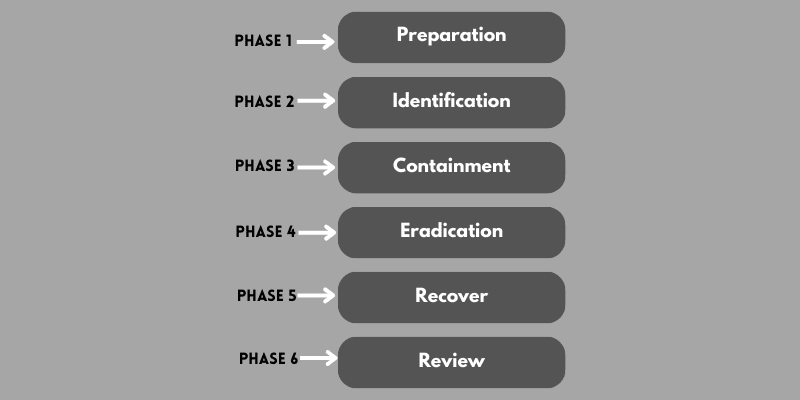

Ключові Етапи Плану Реагування на Інциденти

План реагування на інцидент складається з ряду послідовних етапів, кожен з яких визначає конкретні кроки, дії, обов’язки та інші важливі аспекти.

Підготовка

Етап підготовки є найважливішим і включає в себе навчання персоналу, що відповідає їхнім ролям та обов’язкам. Крім того, він передбачає забезпечення необхідним обладнанням, програмним забезпеченням та іншими ресурсами. На цьому етапі також проводиться оцінка плану шляхом проведення навчальних вправ.

Підготовка також включає в себе ретельний аналіз ризиків усіх ресурсів, включаючи активи, які потребують захисту, навчання персоналу, контакти, програмне забезпечення, обладнання та інші вимоги. Крім того, на цьому етапі розглядаються варіанти резервного зв’язку, якщо основний канал буде скомпрометовано.

Ідентифікація

На цьому етапі відбувається виявлення незвичайної активності, наприклад, аномальної мережевої активності, великих обсягів завантажень або інших ознак загрози. Більшість організацій мають труднощі на цьому етапі, оскільки необхідно точно ідентифікувати та класифікувати загрозу, уникаючи хибних спрацювань.

Цей етап вимагає передових технічних навичок та досвіду. Крім того, необхідно визначити серйозність загрози та потенційну шкоду, яку вона може завдати, а також розробити стратегії реагування. На цьому етапі також визначають критичні активи, потенційні ризики, загрози та їхній вплив.

Стримування

Етап стримування визначає дії, необхідні для локалізації інциденту. Важливо діяти виважено, уникаючи недостатньої або надмірної реакції. На основі оцінки серйозності та потенційного впливу, необхідно визначити пріоритетні заходи для локалізації загрози.

Правильна стратегія, що передбачає застосування відповідних дій за участі потрібних людей, допомагає уникнути зайвих збоїв. Крім того, важливо зберігати дані для подальшого судово-медичного аналізу, що допоможе визначити причини інциденту та запобігти їхньому повторенню в майбутньому.

Ерадикація

Після локалізації загрози необхідно визначити та усунути причини, що призвели до порушення безпеки. Наприклад, на цьому етапі описується процес видалення шкідливого програмного забезпечення та вдосконалення заходів безпеки, щоб запобігти подібним інцидентам у майбутньому. Важливо гарантувати повну очистку, оновлення та посилення всіх скомпрометованих систем.

Відновлення

На цьому етапі розглядається питання відновлення нормальної роботи скомпрометованих систем. Важливо усунути всі вразливості, щоб запобігти повторенню подібних атак.

Після виявлення та усунення загрози команди повинні посилити, виправити та оновити системи. Крім того, необхідно перевірити всі системи, щоб переконатися в їхній чистоті та безпеці перед повторним підключенням.

Огляд

На цьому етапі документуються події після порушення безпеки, що є корисним для аналізу та вдосконалення поточного плану реагування на інциденти. Цей етап допомагає виявити та усунути недоліки, запобігаючи подібним інцидентам у майбутньому.

Огляд слід проводити регулярно, після чого проводити навчання персоналу, тренування, моделювання атак та інші вправи, щоб краще підготувати команди та вирішити слабкі місця.

Огляд допомагає командам визначити, що працює добре, а що ні, щоб команди могли усунути прогалини та переглянути план.

Як Створити та Впровадити План Реагування на Інциденти

Створення та впровадження плану реагування на інциденти дозволяє вашій організації швидко та ефективно усунути будь-яку загрозу, мінімізуючи її вплив. Нижче наведено інструкції, як розробити якісний план.

#1. Визначте та Визначте Пріоритети Ваших Цифрових Активів

Перший крок – це проведення аналізу ризиків, під час якого ви визначаєте та документуєте всі критично важливі дані організації. Зверніть увагу на конфіденційні та найважливіші дані, які можуть призвести до серйозних фінансових та репутаційних втрат у разі викрадення або пошкодження.

Далі необхідно визначити пріоритетність критичних активів, виходячи з їхньої важливості та рівня ризику. Це спростить отримання схвалення керівництва та бюджету, оскільки вони розумітимуть важливість захисту конфіденційних активів.

#2. Визначте Потенційні Загрози Безпеці

Кожна організація стикається з унікальними ризиками, якими можуть скористатися зловмисники. Крім того, різні загрози відрізняються залежно від галузі.

Деякі із зон ризику включають:

| Зони ризику | Потенційні ризики |

| Політика паролів | Несанкціонований доступ, хакерство, злом паролів |

| Обізнаність співробітників щодо безпеки | Фішинг, шкідливе програмне забезпечення, незаконні завантаження |

| Бездротові мережі | Неавторизований доступ, видавання себе за іншу особу, шахрайські точки доступу |

| Контроль доступу | Неавторизований доступ, зловживання привілеями, викрадення облікового запису |

| Системи виявлення вторгнень і рішення безпеки | Зараження зловмисним програмним забезпеченням, кібератаки, програми-вимагачі, шкідливі завантаження, обхід рішень безпеки |

| Обробка даних | Втрата даних, пошкодження, крадіжка, передача вірусів через знімний носій |

| Безпека електронної пошти | Фішинг, шкідливі програми, шкідливі завантаження |

| Фізична безпека | Крадіжка або втрата ноутбуків, смартфонів, знімних носіїв |

#3. Розробіть Політику та Процедури Реагування на Інциденти

Встановіть прості та ефективні процедури, щоб гарантувати, що персонал, відповідальний за реагування на інцидент, знає, що робити у разі загрози. Основні процедури повинні включати:

- Визначення базової лінії роботи систем. Будь-яке відхилення від норми вказує на атаку або злам і вимагає подальшого дослідження.

- Порядок ідентифікації та локалізації загрози.

- Порядок документування інформації про атаку.

- Порядок зв’язку та інформування відповідального персоналу, сторонніх постачальників та інших зацікавлених сторін.

- Заходи для захисту систем після зламу.

- Порядок навчання персоналу служби безпеки та інших працівників.

Процедури повинні бути чіткими, зрозумілими та легкими для виконання ІТ-персоналом, службою безпеки та усіма зацікавленими сторонами. Важливо пам’ятати, що процедури постійно вдосконалюються, тому їх необхідно регулярно оновлювати.

#4. Створіть Групу Реагування на Інциденти та Чітко Визначте Обов’язки

Наступний крок – це формування групи реагування, яка буде займатися інцидентом після виявлення загрози. Основні обов’язки групи включають:

- Лідер команди

- Лідер комунікацій

- ІТ менеджер

- Представник вищого керівництва

- Юридичний представник

- Зв’язки з громадськістю

- Фахівець з кадрових питань

- Провідний слідчий

- Керівник документації

- Лідер хронології

- Експерти з реагування на загрози та порушення

Команда повинна охоплювати всі аспекти реагування на інцидент із чітко визначеними ролями та обов’язками. Усі зацікавлені сторони повинні знати та розуміти свої ролі та обов’язки під час інциденту. План повинен гарантувати відсутність конфліктів та наявність чіткої політики ескалації, виходячи з тяжкості інциденту та навичок кожного члена команди.

#5. Розробіть Ефективну Стратегію Комунікації

Чітка комунікація є надзвичайно важливою для забезпечення єдності дій в разі виникнення проблеми. Стратегія повинна визначати канали комунікації та коло осіб, яких необхідно повідомити про інцидент. Процедури повинні бути простими та зрозумілими.

Інцидент спілкування. Зображення: Атласіан

Крім того, необхідно розробити план з централізованим розташуванням, де члени групи безпеки та інші зацікавлені особи зможуть отримати доступ до планів реагування, реєструвати інциденти та знаходити корисну інформацію. Уникайте ситуацій, коли співробітникам доводиться використовувати кілька різних систем для реагування, оскільки це знижує ефективність роботи.

Необхідно чітко визначити порядок взаємодії між групами безпеки, операційною системою, керівництвом, сторонніми постачальниками та іншими організаціями, такими як ЗМІ та правоохоронні органи. Важливо встановити резервний канал зв’язку на випадок злому основного.

#6. Представте План Реагування на Інциденти Керівництву

Для реалізації плану потрібна підтримка, схвалення та фінансування з боку керівництва. Коли план готовий, настав час представити його вищому керівництву, щоб переконати їх у його важливості для збереження активів організації.

Керівництво повинно підтримати план реагування на інциденти, незалежно від розміру організації. Керівництво повинно затвердити додаткові фінанси та ресурси для усунення порушень безпеки. Важливо показати, як впровадження плану забезпечує безперервність бізнесу, дотримання нормативів та зменшення простоїв і втрат.

#7. Проведіть Навчання Персоналу

Після створення плану реагування на інциденти, необхідно навчити ІТ-персонал та інших співробітників для підвищення обізнаності та поінформування про дії під час порушення безпеки.

Усі співробітники, включаючи керівництво, повинні знати про ризики та пройти навчання щодо розпізнавання фішингових електронних листів та інших методів соціальної інженерії. Після навчання важливо перевірити ефективність IRP та навченості персоналу.

#8. Перевірте План Реагування на Інциденти

Після розробки плану реагування, важливо протестувати його та переконатися в його ефективності. Можна імітувати атаку та проаналізувати результати. Це дозволить виявити та усунути слабкі місця, а також перевірити, чи здатні системи виявлення вторгнень та безпеки своєчасно виявляти загрози та надсилати сповіщення.

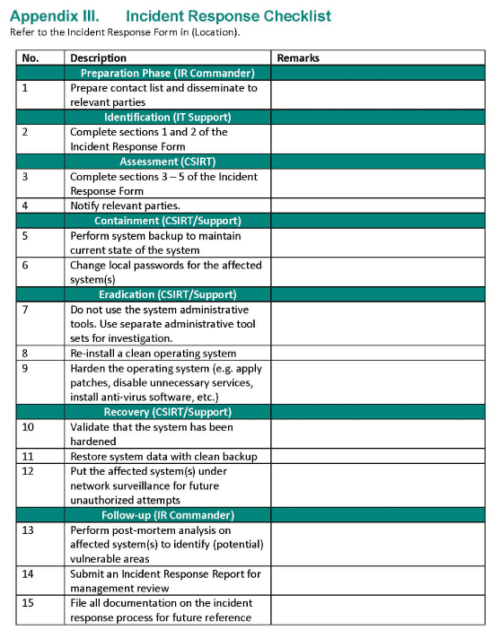

Шаблони Реагування на Інциденти

Шаблон плану реагування на інциденти – це детальний контрольний список, який описує дії, ролі та обов’язки, необхідні для обробки інцидентів безпеки. Він забезпечує загальну структуру, яку будь-яка організація може налаштувати відповідно до своїх унікальних вимог.

Замість того, щоб створювати свій план з нуля, можна скористатися готовим шаблоном для визначення точних та ефективних кроків для виявлення, пом’якшення та мінімізації наслідків атаки.

Шаблон плану реагування на інцидент. Зображення: F-Secure

Це дозволяє налаштувати та розробити план, що відповідає унікальним потребам вашої організації. Однак, щоб план був ефективним, необхідно регулярно тестувати та аналізувати його разом з усіма зацікавленими сторонами, включно із внутрішніми відділами та зовнішніми командами, такими як постачальники рішень.

Доступні шаблони містять різні компоненти, які організації можуть налаштувати відповідно до своєї унікальної структури та вимог. Проте, нижче наведено деякі аспекти, які повинні бути в кожному плані:

- Мета та обсяг плану

- Сценарії загроз

- Група реагування на інцидент

- Індивідуальні ролі, обов’язки та контакти

- Процедури реагування на інциденти

- Стримування загрози, пом’якшення та відновлення

- Сповіщення

- Ескалація інциденту

- Уроки, отримані після аналізу інциденту

Нижче наведено кілька популярних шаблонів, які можна завантажити та налаштувати для своєї організації.

Висновок

Ефективний план реагування на інциденти мінімізує негативний вплив порушення безпеки, збої, можливі юридичні та промислові штрафи, втрату репутації та інше. Найважливіше те, що він дозволяє організації швидко відновлюватися після інцидентів та відповідати різноманітним нормам.

Детальне опрацювання кожного кроку допомагає оптимізувати процеси та скоротити час реакції. Крім того, план дозволяє організації оцінити свої системи, зрозуміти поточний стан безпеки та усунути існуючі прогалини.

Далі ви можете ознайомитися з найкращими інструментами реагування на інциденти безпеки для малого та великого бізнесу.