Kali Linux – це добре відомий дистрибутив Linux, який користується популярністю серед фахівців з кібербезпеки. Він містить велику кількість інструментів для безпеки мережі, тестування на проникнення та етичного хакінгу. У більшості випадків рекомендується встановлювати цю операційну систему на USB-накопичувач або виділений жорсткий диск.

СПОЙЛЕР: Прокрутіть вниз, щоб переглянути відеоінструкцію в кінці статті.

Проте, якщо вам потрібні потужні інструменти для тестування на проникнення, і ви використовуєте Ubuntu, існує значно простіший метод: Katoolin. Це невеликий скрипт на Python, який дозволяє швидко встановити всі корисні інструменти з Kali безпосередньо в вашу систему Ubuntu.

Встановлення Katoolin

Інтеграція засобів для тестування мережі в Ubuntu не є тривіальним завданням, оскільки відповідне програмне забезпечення не входить до стандартних репозиторіїв. На щастя, скрипт Katoolin на Python спрощує цю задачу. Він дає змогу користувачеві вибирати окремо кожен набір інструментів для встановлення, розділяючи їх на категорії. Таким чином, користувачам простіше ідентифікувати призначення різних інструментів.

Отримати сам скрипт доволі просто, оскільки він доступний на Github. Для завантаження скрипта на Ubuntu, спочатку потрібно встановити пакет Git, оскільки він є необхідним для взаємодії з Github. Відкрийте термінал і виконайте наступну команду:

sudo apt install git

Після завершення встановлення Git, можна використовувати його для клонування вихідного коду безпосередньо на ваш ПК з Ubuntu. Зверніть увагу, що ви не матимете змоги редагувати цей код, оскільки він вам не належить. Клонування надає вам доступ до репозиторію лише для читання.

git clone https://github.com/LionSec/katoolin.git

Після завантаження коду, він буде готовий до використання. Однак, рекомендується встановити його як звичайну програму, оскільки ви можете використовувати його досить часто, і це буде зручніше. Для встановлення Katoolin як програми на вашому ПК з Ubuntu, перемістіть його в каталог /usr/bin/ в кореневій файловій системі.

sudo mv katoolin/katoolin.py /usr/bin/katoolin

Тепер, коли програма переміщена, вам необхідно оновити її дозволи за допомогою команди chmod.

sudo chmod +x /usr/bin/katoolin

Використання Katoolin

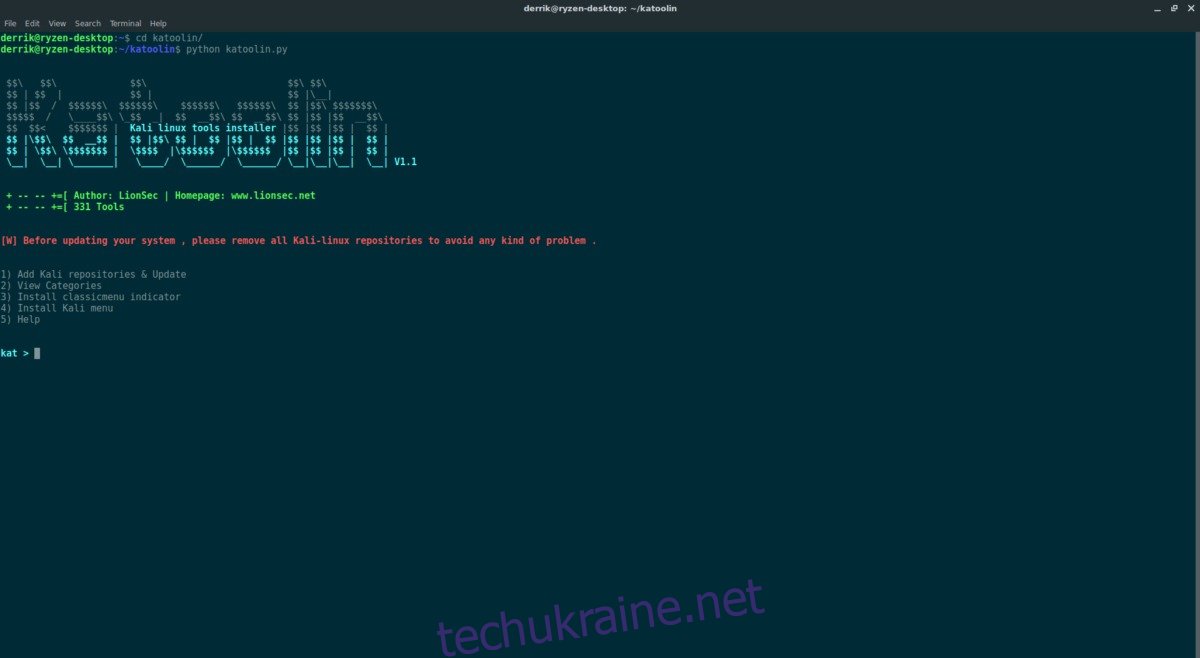

Katoolin є інструментом, який дозволяє додавати PPA та встановлювати (або видаляти) програми зі списку. Щоб почати роботу з ним, спочатку потрібно відкрити термінал і ввести:

katoolin

Після введення цієї команди, ви отримаєте доступ до програми, де зможете переглядати і встановлювати різні засоби безпеки мережі та тестування на проникнення, які зазвичай попередньо встановлені в операційній системі Kali Linux.

Для початку встановлення програм виберіть опцію #1 в меню (Додати репозиторії та оновлення Kai) і натисніть клавішу Enter. Цей вибір додасть джерела програмного забезпечення Kali до вашої операційної системи, ключ GPG і т.д. Цей розділ не встановлює жодного програмного забезпечення у вашу систему.

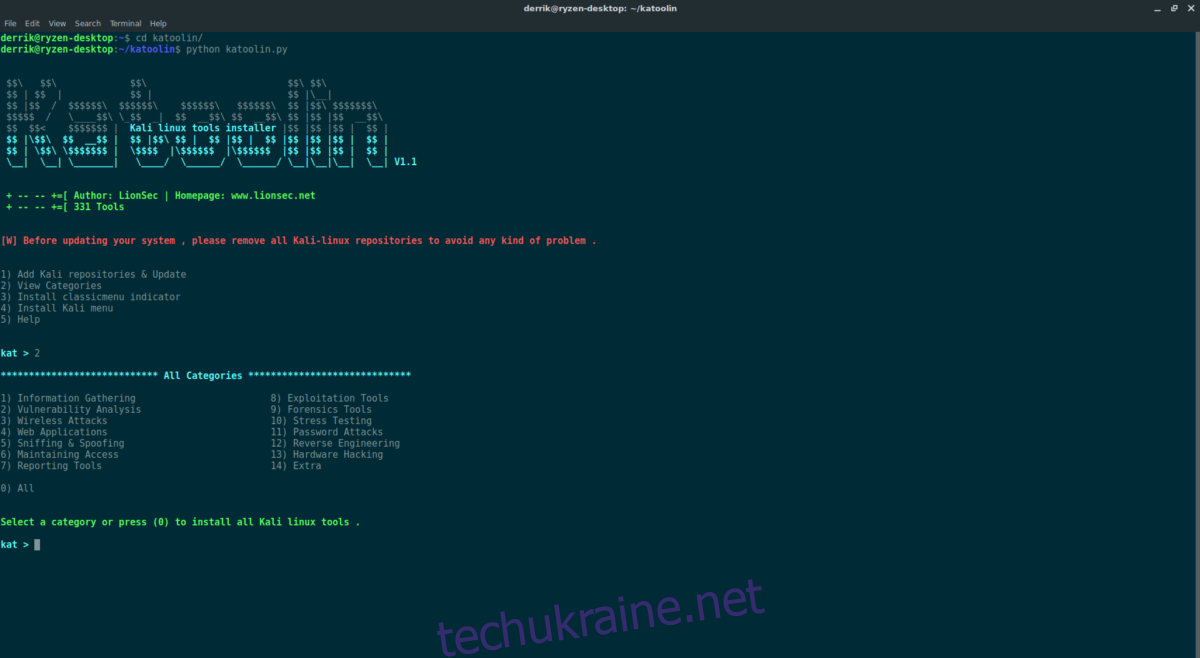

У додатку Katoolin усі інструменти безпеки зручно розділені на категорії. Щоб переглянути будь-яку з цих категорій, натисніть клавішу №2 на клавіатурі, а потім Enter. Доступні категорії: “Збір інформації”, “Аналіз вразливостей”, “Веб-програми”, “Перегляд та спуфінг”, “Підтримка доступу”, “Інструменти звітності”, “Інструменти експлуатації”, “Інструменти криміналістики”, “Стрес-тестування”, “Атаки паролем”, “Зворотний інжиніринг”, “Злам обладнання” та “Додатково”.

Для встановлення конкретних програм, спочатку виберіть відповідну категорію в меню. Після цього Katoolin встановить усі пов’язані програми. Наприклад, щоб встановити всі інструменти з категорії “Збір інформації” на Ubuntu, ви повинні натиснути #2 в головному меню, а потім #1 в меню категорій.

Крім того, користувачі можуть встановити велику кількість програм, які пропонує скрипт Katoolin, за один раз, ігноруючи систему категорій. Для цього запустіть скрипт, виберіть #2 (перегляд категорій), а потім натисніть 0, щоб встановити все. Зверніть увагу, що цей процес займе значно більше часу, ніж встановлення окремих категорій.

Видалення мережевих програм

Видалення програм, встановлених за допомогою Katoolin, досить просте завдяки вбудованій функції видалення, що пропонується скриптом. Для його використання, запустіть скрипт у звичайному режимі:

katoolin

Після запуску, натисніть #1 на клавіатурі для вибору “Додати репозиторії та оновлення Kai”. У розділі “Додати репозиторії та оновлення Kai” натисніть #3, щоб видалити всі репозиторії Kali з вашого комп’ютера. Видалення джерел програмного забезпечення з Ubuntu не призведе до миттєвого видалення встановлених програм. Замість цього вам доведеться видаляти все вручну, що є досить об’ємною задачею.

Щоб полегшити процес, скопіюйте наступну команду видалення та вставте її в термінал для видалення всіх програм, встановлених Katoolin на вашому комп’ютері Linux.

sudo apt remove --purge acccheck ace-voip amap automater braa casefile cdpsnarf cisco-torch cookie-cadger copy-router-config dmitry dnmap dnsenum dnsmap dnsrecon dnstracer dnswalk dotdotpwn enum4linux enumiax exploitdb fierce firewalk fragroute fragrouter ghost-phisher golismero goofile lbd maltego-teeth masscan metagoofil miranda nmap p0f parsero recon-ng set smtp-user-enum snmpcheck sslcaudit sslsplit sslstrip sslyze thc-ipv6 theharvester tlssled twofi urlcrazy wireshark wol-e xplico ismtp intrace hping3 bbqsql bed cisco-auditing-tool cisco-global-exploiter cisco-ocs cisco-torch copy-router-config doona dotdotpwn greenbone-security-assistant hexorbase jsql lynis nmap ohrwurm openvas-cli openvas-manager openvas-scanner oscanner powerfuzzer sfuzz sidguesser siparmyknife sqlmap sqlninja sqlsus thc-ipv6 tnscmd10g unix-privesc-check yersinia aircrack-ng asleap bluelog blueranger bluesnarfer bully cowpatty crackle eapmd5pass fern-wifi-cracker ghost-phisher giskismet gqrx kalibrate-rtl killerbee kismet mdk3 mfcuk mfoc mfterm multimon-ng pixiewps reaver redfang spooftooph wifi-honey wifitap wifite apache-users arachni bbqsql blindelephant burpsuite cutycapt davtest deblaze dirb dirbuster fimap funkload grabber jboss-autopwn joomscan jsql maltego-teeth padbuster paros parsero plecost powerfuzzer proxystrike recon-ng skipfish sqlmap sqlninja sqlsus ua-tester uniscan vega w3af webscarab websploit wfuzz wpscan xsser zaproxy burpsuite dnschef fiked hamster-sidejack hexinject iaxflood inviteflood ismtp mitmproxy ohrwurm protos-sip rebind responder rtpbreak rtpinsertsound rtpmixsound sctpscan siparmyknife sipp sipvicious sniffjoke sslsplit sslstrip thc-ipv6 voiphopper webscarab wifi-honey wireshark xspy yersinia zaproxy cryptcat cymothoa dbd dns2tcp http-tunnel httptunnel intersect nishang polenum powersploit pwnat ridenum sbd u3-pwn webshells weevely casefile cutycapt dos2unix dradis keepnote magictree metagoofil nipper-ng pipal armitage backdoor-factory cisco-auditing-tool cisco-global-exploiter cisco-ocs cisco-torch crackle jboss-autopwn linux-exploit-suggester maltego-teeth set shellnoob sqlmap thc-ipv6 yersinia beef-xss binwalk bulk-extractor chntpw cuckoo dc3dd ddrescue dumpzilla extundelete foremost galleta guymager iphone-backup-analyzer p0f pdf-parser pdfid pdgmail peepdf volatility xplico dhcpig funkload iaxflood inviteflood ipv6-toolkit mdk3 reaver rtpflood slowhttptest t50 termineter thc-ipv6 thc-ssl-dos acccheck burpsuite cewl chntpw cisco-auditing-tool cmospwd creddump crunch findmyhash gpp-decrypt hash-identifier hexorbase john johnny keimpx maltego-teeth maskprocessor multiforcer ncrack oclgausscrack pack patator polenum rainbowcrack rcracki-mt rsmangler statsprocessor thc-pptp-bruter truecrack webscarab wordlists zaproxy apktool dex2jar python-distorm3 edb-debugger jad javasnoop jd ollydbg smali valgrind yara android-sdk apktool arduino dex2jar sakis3g smali

Після завершення виконання команди видалення, необхідно також видалити всі залежності, що були встановлені разом з програмами, використовуючи команду automove.

sudo apt autoremove

На завершення, видаліть скрипт Katoolin та вихідний код з вашого комп’ютера.

rm -rf ~/katoolin sudo rm /usr/bin/katoolin

Після видалення всіх компонентів, ваш комп’ютер повернеться до звичайного стану.