Сегментування мережі є ключовим аспектом в управлінні та гарантуванні безпеки сучасних IT-інфраструктур.

Дві популярні технології для ефективного сегментування – це VXLAN та VLAN.

Заглибимося в їхні особливості, щоб зрозуміти, як вони можуть впливати на архітектуру вашої мережі.

Що таке VLAN?

Джерело зображення: Вікіпедія

VLAN, або віртуальна локальна мережа, є технологією, що застосовується у комп’ютерних мережах для поділу однієї фізичної мережі на декілька логічних підмереж.

Розгляньмо приклад для кращого розуміння цієї концепції.

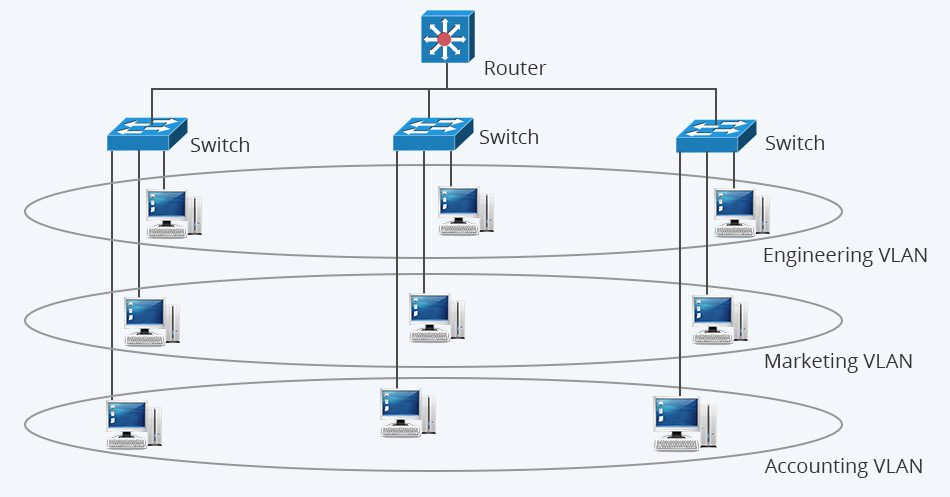

Уявіть великий офісний центр з кількома відділами: інженерним, маркетинговим та бухгалтерським.

Кожен відділ має власний набір комп’ютерів, принтерів та іншого мережевого обладнання.

Однак, весь офісний центр має єдину фізичну мережеву інфраструктуру.

Без використання VLAN, усі пристрої в будівлі працювали б в єдиному широкомовному домені. Це означало б, що кожен пристрій отримував би весь мережевий трафік, що створювало б загрози безпеці та призводило до неефективної обробки даних.

Щоб вирішити ці проблеми, використовують VLAN. Кожна VLAN працює як окремий широкомовний домен, що покращує управління мережею та її продуктивність.

Джерело зображення – fiberopticshare

Джерело зображення – fiberopticshare

Припустимо, що ви створили три VLAN для кожного з відділів.

VLAN 1: Інженерний відділ

VLAN 2: Маркетинговий відділ

VLAN 3: Бухгалтерський відділ

Коли комп’ютер або будь-який інший мережевий пристрій підключається до мережі, він призначається до однієї з цих VLAN.

Наприклад, усі комп’ютери та пристрої в інженерному відділі належать до VLAN 1.

Якщо комп’ютер з інженерного відділу надсилає повідомлення іншому комп’ютеру в межах тієї ж VLAN, повідомлення залишається в межах VLAN 1 і не передається на пристрої з інших VLAN, як-от маркетинговий або бухгалтерський відділ.

Такий поділ гарантує, що конфіденційна інформація доступна лише авторизованим пристроям у межах певної VLAN.

Що таке VXLAN?

VXLAN (Virtual Extensible LAN) – це технологія віртуалізації мережі, яка використовується для розширення мережних сегментів 2-го рівня через IP-мережі. Її розроблено для подолання обмежень традиційних VLAN у великих центрах обробки даних.

Джерело зображення – fiberopticshare

Джерело зображення – fiberopticshare

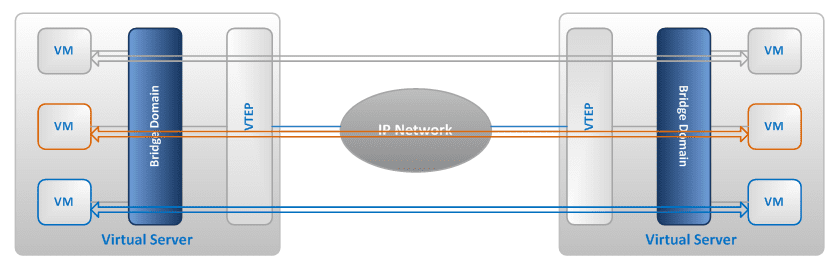

Зазвичай VXLAN використовується в центрах обробки даних і хмарних середовищах для створення логічних мережевих оверлеїв, що можуть охоплювати декілька фізичних мережевих сегментів.

VXLAN інкапсулює кадри Ethernet 2-го рівня в пакети UDP 3-го рівня, що дозволяє передавати їх через IP-мережу.

Як працює VXLAN?

Уявіть великий центр обробки даних із багатьма фізичними серверами та віртуальними машинами (ВМ), що працюють на них.

У звичайній мережі, на основі VLAN, кожна ВМ належала б до певної VLAN. Для взаємодії між ВМ з різних VLAN потрібна маршрутизація на 3-му рівні.

Цей підхід може стати складним і мати проблеми з масштабованістю через обмежену кількість доступних ідентифікаторів VLAN.

Джерело зображення – juniper.net

Джерело зображення – juniper.net

Розглянемо приклад, щоб зрозуміти, як працює VXLAN.

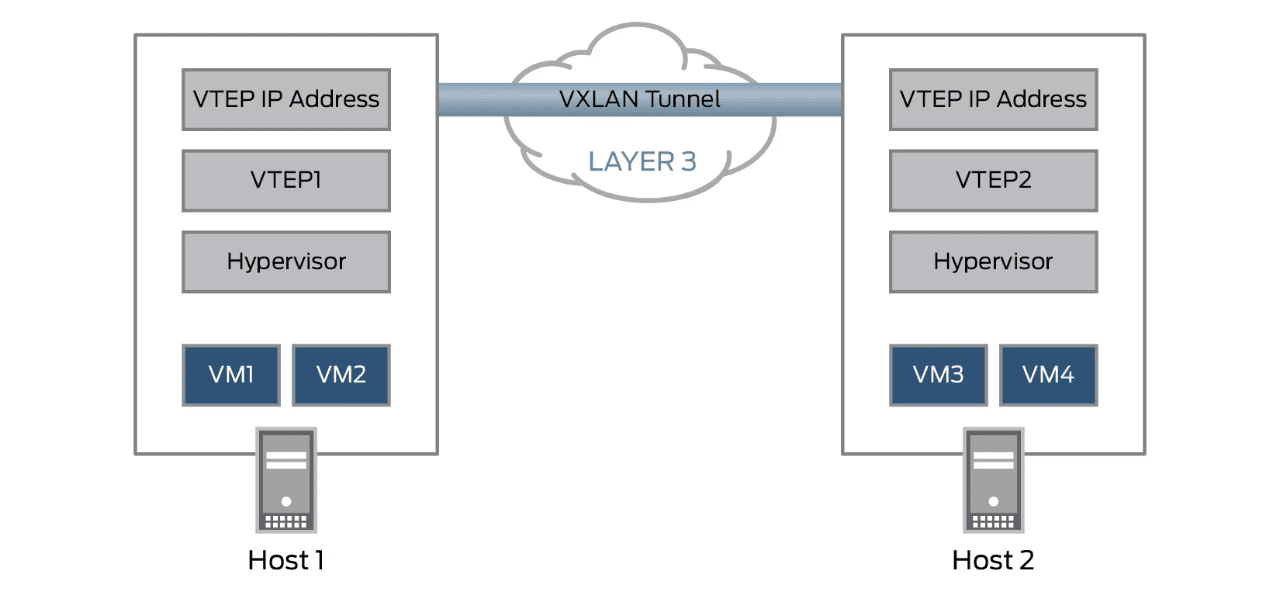

Є 2 фізичні хости. На хості 1 є VM1 і VM2, а на хості 2 є VM3 і VM4.

Припустимо, що хост 1 і хост 2 є частиною мережі з підтримкою VXLAN, і VM1 хоче взаємодіяти з VM3.

Конфігурація VXLAN

Хост 1 і хост 2 налаштовані як кінцеві точки тунелю VXLAN (VTEP). Це означає, що вони мають необхідне програмне та апаратне забезпечення для обробки інкапсуляції та декапсуляції VXLAN.

Ідентифікатор мережі VXLAN (VNI)

Віртуальній мережі надається унікальний VNI. Припустимо, що VNI для цієї мережі 1001.

Інкапсуляція

VM1, розташована на хості 1, хоче зв’язатися з VM3, що знаходиться на хості 2.

Коли VM1 відправляє пакет VM3, він інкапсулюється заголовком VXLAN.

Заголовок VXLAN містить адреси VTEP джерела та призначення (IP-адреси хостів 1 та 2) та VNI (1001).

Базова IP мережа

Інкапсульований пакет передається через базову IP-мережу – це може бути IPv4 або IPv6. IP-мережа слугує транспортною інфраструктурою для пакетів VXLAN.

Декапсуляція

Отримавши пакет, VTEP на хості 2 декапсулює заголовок VXLAN, відкриваючи оригінальний кадр Ethernet 2-го рівня.

Доставка до VM3

Після декапсуляції, VTEP доставляє кадр Ethernet 2-го рівня до VM3 на хості 2.

VM1 на хості 1 може спілкуватися з VM3 на хості 2, як якщо б вони були підключені до однієї мережі Ethernet 2-го рівня, навіть якщо вони розташовані на різних фізичних хостах.

VXLAN забезпечує цей зв’язок за допомогою інкапсуляції та тунелювання трафіку 2-го рівня через мережі 3-го рівня, дозволяючи розширити зв’язок 2-го рівня за межі мережі.

Переваги VLAN

Контроль трансляції

Широкомовний трафік обмежений в кожній VLAN, зменшуючи загальний розмір широкомовного домену та пом’якшуючи вплив трафіку, який може погіршити продуктивність мережі.

Безпека

Забезпечує ізоляцію мережі та підвищує безпеку, розділяючи різні групи користувачів або пристроїв на окремі широкомовні домени. Ця ізоляція обмежує потенційні порушення безпеки або несанкціонований доступ, покращуючи загальну безпеку мережі.

Якість обслуговування (QoS)

VLAN можна використовувати для реалізації механізмів якості обслуговування, що дозволяють адміністраторам мережі визначати пріоритети для певних типів трафіку або застосовувати певні політики. Вони можуть встановлювати обмеження на пропускну здатність для різних застосунків.

Спрощене управління мережею

Спрощує управління мережею, логічно поділяючи велику фізичну мережу на менші віртуальні підмережі. Ця сегментація допомагає впорядкувати пристрої та спрощує завдання адміністрування мережі.

Переваги VXLAN

Масштабованість

VXLAN долає обмеження традиційних VLAN, дозволяючи створювати до 16 мільйонів віртуальних мереж, на відміну від обмежених 4096 VLAN. Ця масштабованість досягається за допомогою 24-бітного ідентифікатора мережі VXLAN (VNI).

Сегментація мережі

Забезпечує ефективну сегментацію мережі, інкапсулюючи кадри Ethernet 2-го рівня в пакети UDP. Це дозволяє створювати ізольовані віртуальні мережі, що можуть охоплювати фізичні межі, такі як центри обробки даних або хмарні середовища.

Багатоквартирність

Підтримує модель мультитенантности, що дозволяє різним організаціям спільно використовувати одну фізичну інфраструктуру, зберігаючи власні ізольовані віртуальні мережі.

Розширення 2-го рівня через 3-й рівень

VXLAN полегшує розширення підключення 2-го рівня через 3-й рівень.

Це важливо для побудови географічно розподілених центрів обробки даних і забезпечує мобільність віртуальних машин між різними локаціями без необхідності складних технологій розширення 2-го рівня, таких як VPLS.

Порівняльна таблиця

Нижче наведена порівняльна таблиця між VXLAN і VLAN.

| Функції | VXLAN | VLAN |

| Інкапсуляція | Використовує UDP для інкапсуляції та транспортування пакетів. | Без інкапсуляції – покладається на тегування 802.1Q. |

| Масштабованість | Підтримує до 16 мільйонів віртуальних мереж. | Обмежена 4096 VLAN. |

| Ізоляція мережі | Дозволяє ізольовані мережі 2-го рівня через кордони 3-го рівня. | Забезпечує ізоляцію в межах мережі 2-го рівня. |

| Обробка широкомовного трафіку | Використовує багатоадресну або одноадресну реплікацію для оптимізації широкомовного трафіку. | Широкомовний трафік поширюється на всі порти в межах VLAN. |

| Розширення 2-го рівня | Дозволяє розширювати мережі 2-го рівня через географічно рознесені місця. | Обмежено одним широкомовним доменом. |

| Управління | Потрібен шлюз VXLAN для з’єднання віртуальних та фізичних мереж. | Можна керувати за допомогою комутаторів, що підтримують VLAN. |

Для належної реалізації VXLAN потрібні пристрої, сумісні з VXLAN, які підтримують необхідні протоколи та методи інкапсуляції.

За допомогою цих пристроїв можна створювати та керувати мережами VXLAN.

З іншого боку, VLAN є більш поширеними та простішими в реалізації в поточній мережевій інфраструктурі, оскільки більшість мережевих пристроїв підтримують їх без додаткового обладнання чи спеціальної підтримки.

Варіанти використання VLAN

Віртуалізація сервера

VLAN забезпечують ефективне управління мережею, забезпечуючи ізоляцію між віртуальними машинами, розміщеними на одному фізичному сервері у віртуалізованих середовищах.

Центри обробки даних

Використовуються в серверних фермах і центрах обробки даних для управління великою кількістю серверів. Це дозволяє адміністраторам групувати сервери на основі їхніх ролей або застосувань.

Гостьові мережі

Створюють окремі гостьові мережі в таких місцях як готелі або офіси, що надають відвідувачам доступ до Інтернету, ізолюючи їх від внутрішньої мережі організації.

Віртуальні приватні мережі

VLAN поєднуються з VPN для створення безпечних з’єднань між географічно віддаленими об’єктами. Організації можуть розширити свою приватну мережу між різними локаціями, зберігаючи логічний поділ.

Тестування та розробка

Забезпечують ізольоване середовище для тестування та розробки. Розробники можуть створювати VLAN, призначені для тестування нових застосунків або послуг, не впливаючи на робочу мережу.

Варіанти використання VXLAN

З’єднання центрів обробки даних

VXLAN використовується для з’єднання кількох центрів обробки даних через WAN. Він розширює з’єднання 2-го рівня між центрами обробки даних, дозволяючи переміщувати віртуальні машини та навантаження між сайтами, зберігаючи конфігурацію мережі.

Хмарна інфраструктура

Зазвичай використовується в хмарних середовищах для забезпечення віртуалізації мережі для хмарних служб та застосунків. Це дозволяє ефективно розподіляти навантаження у хмарній інфраструктурі.

Оверлейні мережі

VXLAN служить основою для оверлейних мереж, дозволяючи мережевим інженерам динамічно розподіляти ресурси та адаптуватися до мінливих вимог навантажень.

Аварійне відновлення

Використовується у сценаріях аварійного відновлення для забезпечення підключення до мережі та відновлення після відмови (резервний режим) між основним і вторинним центрами обробки даних.

Примітка автора✍️

Вибір між VXLAN і VLAN залежить від конкретних потреб вашої мережевої інфраструктури. Обидві технології мають свої переваги та недоліки, які слід враховувати.

Якщо вам потрібне масштабоване рішення, яке може працювати з великою кількістю віртуальних машин або сегментів мережі, VXLAN є кращим вибором. Він забезпечує більший адресний простір та полегшує мобільність навантаження.

Якщо ваша мережа має менший масштаб і простіші вимоги, VLAN може бути найкращим варіантом. Мережі VLAN є добре налагодженими та широко підтримуються в більшості мережевого обладнання. Їх легко налаштувати та керувати ними.

Сподіваюся, ця стаття допомогла вам зрозуміти різницю між VXLAN і VLAN. Вам також може бути цікаво дізнатися про контроль доступу до мережі та про те, як його реалізувати.