Кібератаки та їх еволюція: від WannaCry до BlackCat

Кібератака – це навмисна спроба несанкціонованого проникнення в комп’ютерні системи або мережі. Зловмисники використовують вразливості для отримання доступу, часто з метою крадіжки конфіденційної інформації або порушення нормального функціонування.

Особливої популярності серед кіберзлочинців останнім часом набули програми-вимагачі. Вони поширюються різними шляхами, наприклад, через фішингові розсилки, автоматичне завантаження з веб-сайтів, піратське програмне забезпечення та протоколи віддаленого доступу.

Після зараження комп’ютера програма-вимагач шифрує важливі файли. Далі хакери вимагають викуп за дешифрування даних. Це створює серйозну загрозу для приватних осіб, організацій та національної безпеки.

Кібератаки можуть дестабілізувати економіку, завдати значної шкоди та призвести до великих фінансових втрат. Прикладом є атака програми-вимагача WannaCry, яка продемонструвала глобальну небезпеку кіберзагроз.

12 травня 2017 року WannaCry, ймовірно, з Північної Кореї, поширилася світом, вразивши понад 200 000 комп’ютерних систем у 150 країнах менше ніж за два дні. Ця програма була націлена на системи Windows, використовуючи вразливість протоколу SMB.

Однією з найбільших жертв WannaCry стала Національна служба охорони здоров’я Великої Британії (NHS). Понад 70 000 пристроїв, включно з комп’ютерами, операційними, діагностичним обладнанням та МРТ-сканерами, були заражені. Лікарі втратили доступ до систем та медичних карток пацієнтів. Збитки NHS оцінюються майже у 100 мільйонів доларів.

Ситуація може бути ще гіршою, особливо з появою нових і більш небезпечних програм-вимагачів, таких як BlackCat, що залишають за собою руйнівний слід.

Програма-вимагач BlackCat: новий рівень загрози

BlackCat, також відома як ALPHV, є шкідливим програмним забезпеченням, що викрадає та шифрує дані на уражених системах. Після викрадення та шифрування, зловмисники вимагають викуп у криптовалюті за відновлення доступу до даних.

BlackCat виділяється серед інших програм-вимагачів. Це перша успішна програма, написана на Rust, на відміну від C, C++, C#, Java або Python. BlackCat також є першою групою, що використовує публічний веб-сайт для оприлюднення викрадених даних.

Ще одна особливість BlackCat – це модель “програма-вимагач як послуга” (RaaS). За цією схемою розробники програм-вимагачів надають інструменти та інфраструктуру іншим для проведення атак, отримуючи за це частку від викупу.

Це пояснює, чому BlackCat націлений переважно на організації та підприємства, які частіше готові платити викуп. Актори кіберзагроз (CTA), які керують атаками, прагнуть отримати максимальний прибуток.

Для примусу до виплати викупу BlackCat використовує “потрійне вимагання”: викрадення та шифрування даних, вимога викупу та, у випадку відмови, витік даних у публічний доступ або DDoS-атака.

Крім того, зловмисники можуть зв’язуватися з клієнтами, співробітниками та партнерами компанії, що постраждала, посилюючи тиск для виплати викупу, щоб уникнути втрати репутації та судових позовів.

Механізм дії BlackCat

Згідно з попередженням ФБР, BlackCat проникає в системи, використовуючи зламані облікові дані користувачів.

Після успішного проникнення BlackCat намагається скомпрометувати облікові записи користувачів та адміністраторів, використовуючи Active Directory. Це дозволяє використовувати Планувальник завдань Windows для налаштування шкідливих об’єктів групової політики (GPO), які дозволяють BlackCat розгортати програмне забезпечення для шифрування файлів.

Під час атаки сценарії PowerShell використовуються разом із Cobalt Strike для відключення функцій безпеки в мережі. Далі BlackCat викрадає дані, зокрема з хмарних провайдерів, після чого запускає шифрування даних на системі жертви.

Потім жертви отримують повідомлення про викуп з інструкціями щодо оплати.

Чому BlackCat небезпечніший за звичайні програми-вимагачі?

BlackCat є небезпечнішим за звичайні програми-вимагачі з кількох причин:

Написано на Rust

Rust – це швидка та безпечна мова програмування з покращеною продуктивністю та ефективним управлінням пам’яттю. Це робить BlackCat складним та ефективним з високою швидкістю шифрування, а також ускладнює зворотне проектування. Кросплатформність Rust дозволяє зловмисникам легко адаптувати BlackCat для різних операційних систем, таких як Windows та Linux, розширюючи коло потенційних жертв.

Модель RaaS

Використання моделі “програма-вимагач як послуга” дозволяє багатьом кіберзлочинцям використовувати складні програми-вимагачі без знання їх створення. BlackCat робить більшу частину роботи, що спрощує складні атаки.

Високі виплати афілійованим особам

Розробники BlackCat отримують прибуток, беручи частину від викупів, сплачених зловмисниками. На відміну від інших RaaS, де частка становить до 30%, BlackCat дозволяє афілійованим особам залишати 80-90% викупу, що робить його привабливішим.

Публічний веб-сайт витоку інформації

На відміну від інших програм-вимагачів, що зливають дані в даркнеті, BlackCat оприлюднює їх на звичайному веб-сайті, що посилює наслідки атаки та тиск на жертв.

Таким чином, поєднання мови програмування Rust, моделі RaaS та великих виплат робить BlackCat дуже небезпечним.

Ланцюжок зараження BlackCat

BlackCat отримує початковий доступ, використовуючи скомпрометовані облікові дані або вразливості Microsoft Exchange Server. Здобувши доступ, зловмисники знімають захист системи, збирають інформацію про мережу та підвищують свої привілеї.

Програма-вимагач поширюється по мережі, проникаючи в якомога більше систем. Чим більше систем уражено, тим вища ймовірність, що жертва заплатить викуп.

Зловмисники викрадають дані, які потім використовуватимуться для вимагання. Після вилучення критичних даних починається розгортання BlackCat.

BlackCat доставляється за допомогою Rust. Він зупиняє служби резервного копіювання, антивіруси, служби Windows та віртуальні машини, після чого шифрує файли та змінює фон робочого столу на повідомлення про викуп.

Захист від BlackCat

Хоча BlackCat є дуже небезпечним, організації можуть захиститися, використовуючи наступні методи:

Шифрування критичних даних

Оскільки BlackCat погрожує витоком даних, шифрування даних додає додатковий рівень захисту. Навіть у випадку витоку, дані будуть незрозумілими.

Регулярні оновлення систем

Деякі атаки BlackCat використовують невиправлені сервери Exchange. Важливо встановлювати оновлення програмного забезпечення одразу після їх випуску для усунення вразливостей.

Резервне копіювання в безпечному місці

Організації повинні регулярно створювати резервні копії даних та зберігати їх у безпечному місці, щоб їх можна було відновити у разі шифрування.

Багатофакторна автентифікація

Крім використання надійних паролів, необхідно використовувати багатофакторну автентифікацію, що вимагає кількох методів підтвердження доступу.

Моніторинг активності в мережі та файлів

Потрібно постійно відстежувати активність у мережі для своєчасного виявлення та реагування на підозрілі дії, а також відстежувати доступ до файлів у системі.

Поєднуючи ці заходи, організації можуть значно підвищити свій рівень захисту від атак BlackCat.

Навчальні ресурси щодо програм-вимагачів

Щоб дізнатися більше про кібератаки та захист від програм-вимагачів, рекомендуємо наступні курси та книги:

#1. Навчання з питань безпеки

Цей курс, розроблений д-ром Майклом Біоккі, CISSP, охоплює фішинг, соціальну інженерію, витік даних, паролі, безпечний перегляд та персональні пристрої, пропонуючи загальні поради з безпеки в Інтернеті.

#2. Інтернет-безпека для співробітників

Цей курс від Роя Девіса, CISSP, призначений для звичайних користувачів інтернету та охоплює загрози безпеці, фішинг, соціальну інженерію, обробку даних, паролі, програми-вимагачі та інші теми.

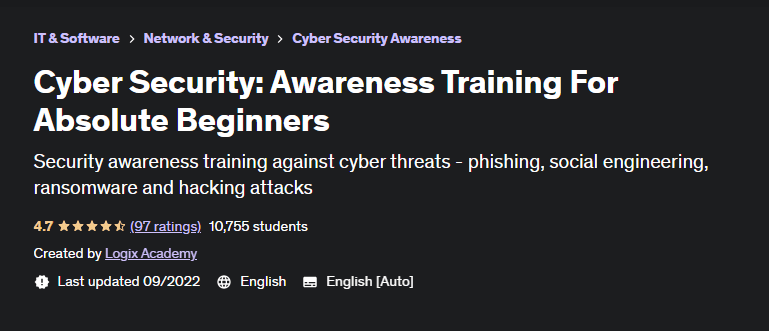

#3. Кібербезпека: тренінг для початківців

Цей курс Udemy від Усмана Ашрафа, CISSP, Ph.D., пропонує глибоке занурення в соціальну інженерію, паролі, безпечне видалення даних, VPN, шкідливе програмне забезпечення, програми-вимагачі та безпечний перегляд.

#4. Розкрито програми-вимагачі

Книга Ніхада А. Хассана, незалежного консультанта з інформаційної безпеки, навчає, як пом’якшувати наслідки атак програм-вимагачів, надає огляд різних типів програм-вимагачів, стратегій їх поширення та методів відновлення.

#5. Програми-вимагачі: розуміти. Запобігати. Відновити

Книга Аллана Ліски, експерта з програм-вимагачів, пропонує історичний контекст поширення програм-вимагачів, способи їх зупинки, виявлення вразливостей, а також посібник з відновлення після атаки.

#6. Посібник із захисту від програм-вимагачів

Книга Роджера А. Граймса, експерта з комп’ютерної безпеки, пропонує план для організацій щодо захисту від програм-вимагачів, виявлення атак, обмеження збитків та визначення доцільності виплати викупу.

Примітка автора

BlackCat — це революційна програма-вимагач, що змінює правила гри в кібербезпеці. З березня 2022 року вона вразила понад 60 організацій та привернула увагу ФБР. Це серйозна загроза, яку не можна ігнорувати.

Використовуючи сучасну мову програмування, нетрадиційні методи атак та шифрування, BlackCat змушує експертів із безпеки постійно адаптуватися. Однак, застосовуючи стратегії, описані в цій статті, організації можуть залишатися на крок попереду та запобігти руйнівним атакам.