Кіберстійкість: Забезпечення безперервності бізнесу в умовах кіберзагроз

Кіберстійкість – це здатність організації зберігати працездатність своїх мереж, систем, програм і даних, незважаючи на кібератаки та інші загрози. Це включає в себе не тільки захист від атак, але й здатність швидко відновлюватися після них.

Навіть наявність передових інструментів безпеки не гарантує повного захисту. Кіберзлочинці постійно вдосконалюють свої методи, знаходячи вразливості в системах. Тому, організації повинні бути готовими не лише до відбиття атак, а й до швидкого відновлення після них, зводячи до мінімуму можливі збитки.

Рішення з кібербезпеки допомагають захистити цифрові активи від атак, а кіберстійкість, в свою чергу, обмежує негативний вплив таких інцидентів, включаючи простої, збої в роботі сервісів і фінансові втрати. Вона також забезпечує можливість аналізувати події після атаки, що дає змогу оптимізувати стратегії безпеки та відновлення.

Що таке кіберстійкість?

Кіберстійкість – це комплексна здатність організації планувати, готуватися, виявляти, протистояти та відновлюватися після кібератак та інших інцидентів безпеки. Головна мета полягає в обмеженні впливу кібератаки, зменшенні збитків і пов’язаних з ними втрат.

Програма кіберстійкості має на меті забезпечення безперервності бізнесу, незважаючи на постійну еволюцію загроз. Добре розроблена стратегія допомагає мінімізувати наслідки атаки, гарантуючи продовження операційної діяльності. Кіберзагрози постійно розвиваються, і ризик атаки існує завжди, навіть при використанні найнадійніших рішень безпеки. Тому організації повинні не лише захищати свої цифрові активи, але й забезпечувати швидке відновлення в разі виникнення інциденту.

Типова програма кіберстійкості включає підготовку, виявлення, реагування на атаки, а також оперативне відновлення після них. Кіберстійка організація здатна краще підтримувати безперебійну роботу під час і після кібератаки.

Побудова стратегії кіберстійкості

Ось деякі практики, які сприяють підвищенню кіберстійкості:

- Впровадження ефективної системи безпеки для захисту мережі, систем, користувачів і даних.

- Розробка та впровадження надійного плану забезпечення безперервності бізнесу та аварійного відновлення (BCDR).

- Регулярне резервне копіювання даних з розміщенням копій в окремій, захищеній мережі, для забезпечення швидкого відновлення у разі потреби.

- Проведення регулярних тестів, моделювання та аналізу для оцінки готовності та виявлення потенційних недоліків.

- Створення стратегії комунікації для своєчасного інформування клієнтів та зацікавлених сторін про інцидент та хід відновлення.

- Аналіз післяатакових дій для виявлення та усунення слабких місць, що допоможе захиститися від майбутніх загроз.

Далі розглянемо, як працює кіберстійкість.

Як працює кіберстійкість

Кіберстійкість об’єднує різноманітні технології, заходи та практики для забезпечення багаторівневого захисту та відновлення. Вона включає рішення з безпеки, виявлення, резервне копіювання та аварійне відновлення.

Кіберстійкість допомагає блокувати кіберзагрози, захищати пристрої та дані, створювати резервні копії та швидко відновлювати сервіси у випадку атаки. На відміну від кібербезпеки, яка переважно є відповідальністю ІТ-команд, кіберстійкість вимагає участі всього персоналу організації. ІТ-спеціалісти мають співпрацювати з керівництвом та іншими працівниками.

Організації можуть підвищити свою кіберстійкість, виконуючи наступні дії:

#1. Підвищення рівня загальної безпеки

Вдосконалення методів та заходів безпеки з метою запобігання несанкціонованому доступу до мережі та систем. Це може включати використання надійного програмного забезпечення та інструментів безпеки, таких як брандмауери, застосування надійної парольної політики, посилення загального рівня безпеки в організації, використання багатофакторної автентифікації тощо.

#2. Виявлення атак та порушень

Впровадження надійних рішень для швидкого виявлення та припинення атак з метою мінімізації їхнього впливу та збитків. Таке рішення має включати постійний моніторинг мережі та комп’ютерних систем на предмет підозрілої активності. Важливо також надати співробітникам повноваження щодо контролю за безпечним використанням систем та можливості розпізнавати ознаки компрометації, зламів та інших атак.

#3. Реагування на інциденти

ІТ-команди повинні мати план та інструменти для реагування на будь-яку виявлену атаку. Цей план має визначати відповідальних осіб та їхні дії для реагування на атаку, що дозволить мінімізувати її негативний вплив.

#4. Відновлення після інциденту безпеки

Організації повинні швидко відновлювати роботу своїх систем після ліквідації атаки. Регулярне резервне копіювання та надійний план аварійного відновлення є ключовими компонентами цієї стратегії. Навіть у разі пошкодження систем, необхідно мати можливість швидко відновити їх та дані з резервної копії.

Чому кіберстійкість важлива для вашого бізнесу?

Навіть при високому рівні безпеки, завжди існує ризик зовнішніх та внутрішніх загроз, що можуть призвести до успішних атак. Повна зупинка всіх атак є неможливою, тому важливо мати план дій для підготовки, реагування та відновлення після кібератаки.

Організації поєднують кібербезпеку і кіберстійкість, щоб залишатися конкурентоспроможними та забезпечувати безперервність бізнесу під час кібератаки. Кіберстійкість гарантує безперервність роботи навіть у разі інциденту безпеки. Завдяки належній підготовці, бізнес може швидко відновитися та продовжити свою діяльність з мінімальними простоями.

Кіберстійкість не лише посилює безпеку, а й надає інші переваги, як для самої організації, так і для її клієнтів. Ось деякі з них:

- Запобігання фінансовим втратам через простої та втрату довіри з боку інвесторів, клієнтів та акціонерів.

- Забезпечення безперервності роботи та мінімізації збоїв у випадку інциденту безпеки.

- Підтримка гарної репутації та довіри клієнтів та інших зацікавлених сторін.

- Надання конкурентних переваг перед організаціями, що не є стійкими до кібератак.

Далі розглянемо різницю між кібербезпекою та кіберстійкістю.

Кібербезпека проти Кіберстійкості

Кібербезпека сфокусована на захисті цифрових активів від кібератак, таких як шкідливе програмне забезпечення, програми-вимагачі, витоки даних та інше. Кіберстійкість, в свою чергу, – це здатність організації запобігати збиткам та втратам, забезпечуючи швидке та ефективне відновлення послуг після атаки.

Кібербезпека обмежує загрози, а кіберстійкість обмежує шкоду та пов’язані з нею втрати після атаки. Поєднання цих двох підходів означає, що організації не лише запобігають атакам, але й можуть оперативно та надійно реагувати на них і відновлюватися.

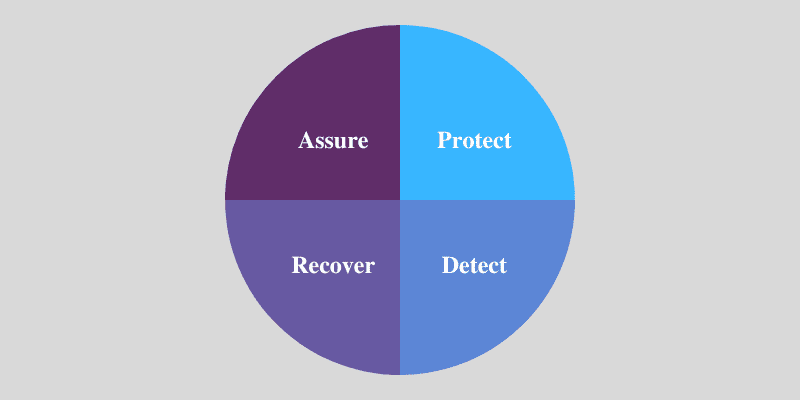

Компоненти програми кіберстійкості

Основні компоненти програми кіберстійкості включають:

Захист

Захист – це перший етап стратегії кіберстійкості, що передбачає впровадження надійних інструментів та практик безпеки для запобігання кібератакам, несанкціонованому доступу та системних збоїв. Процес захисту охоплює користувачів, мережі, системи, пристрої та процеси.

Захист базується на технологіях, людях, процесах та практиках, які фокусуються на управлінні активами, політиках безпеки, контролі доступу, шифруванні та захисті. Інші сфери включають системи керування оновленнями, програми навчання та підвищення обізнаності персоналу.

Виявлення

Другим кроком є безперервний моніторинг інфраструктури для виявлення підозрілої активності, атак, несанкціонованого доступу та інших загроз, що можуть скомпрометувати системи. Масштаби моніторингу залежать від розміру інфраструктури та вимог відповідності.

Разом з автоматичним моніторингом, доцільно виконувати перевірки журналів вручну, щоб виявляти аномальну активність, яку автоматизовані інструменти могли пропустити.

Відновлення

Організація має бути готова швидко відновити звичайні послуги після атаки. Це вимагає ефективної стратегії реагування на інциденти у поєднанні з практикою забезпечення безперервності бізнесу, що допоможе мінімізувати збитки та перебої в роботі.

Компанія повинна мати можливість швидко зупинити атаку та відновити уражені системи, програми та дані. Метою етапу відновлення є швидке повернення до чистих версій систем, програм і даних, пошкоджених внаслідок атаки.

Забезпечення

Забезпечення – це етап, що передбачає контроль з боку вищого керівництва за ефективним розгортанням програми кіберстійкості. Керівництво повинно підтримувати програму, переконавшись, що вона відповідає цілям організації.

Гарантія передбачає залучення вищого керівництва, створення структури управління та отримання зовнішніх оцінок. Важливо проводити внутрішні аудити та постійно вдосконалювати процеси для протидії новим загрозам.

Переваги кіберстійкості

Кіберстійкість дозволяє організації відновлюватися після кіберінцидентів і продовжувати роботу з мінімальними перервами. Переваги включають:

- Швидке відновлення, підвищення продуктивності та ефективності, завдяки зменшенню простоїв.

- Покращений захист від кіберзагроз та атак.

- Відповідність законодавчим і галузевим вимогам.

- Зменшення фінансових втрат.

- Захист репутації організації та підвищення довіри клієнтів.

- Поліпшення загальної безпеки та методів аварійного відновлення.

Далі розглянемо навчальні ресурси з кіберстійкості.

Навчальні ресурси

Програми кіберстійкості можуть різнитися в залежності від організації. Якщо ви займаєтеся розробкою або вдосконаленням своєї стратегії, ось кілька ресурсів, які вам допоможуть:

#1. Цифрова стійкість: чи готова ваша компанія до наступної кіберзагрози?

Сьогодні питання не в тому, чи буде ваша організація атакована, а коли це станеться. Керівники мають бути готовими до неминучого, постійно відстежувати мережі, виявляти та стримувати кібератаки, та забезпечувати безперервність надання послуг. Також необхідно мати план відновлення.

На жаль, лише деякі організації готові до кібератак та їх наслідків. Ця книга допоможе вам розробити ефективну стратегію кіберстійкості.

#2. Cyber Resilience (Серія видавців River у галузі безпеки та цифрової криміналістики)

Сучасні кіберсистеми є складними та спираються на широкий спектр технологій, таких як IoT/IIoT, 5G, Blockchain, AI, AR, VR та великі дані. Книга Cyber Resilience досліджує розробку концепції управління кіберстійкістю кіберсистем Індустрії 4.0, методи управління кіберризиками та технічні аспекти впровадження програм сталого розвитку бізнесу.

#3. Повний посібник із кіберстійкості – видання 2020 р.

Цей посібник допоможе провести самооцінку кіберстійкості для визначення відповідності стратегії цілям вашого бізнесу. Він допоможе покращити процеси вирішення проблем, зменшити витрати та налаштувати стратегію кіберстійкості.

Після придбання посібника, ви отримаєте інформаційну панель, що допоможе розробити надійну програму.

Заключні слова

Оскільки організації все більше залежать від цифрових систем, вони мають захищати себе від кіберзагроз. Надійні рішення безпеки допомагають запобігти атакам, що можуть призвести до збоїв у роботі, фінансових втрат та погіршення репутації. Зі зростанням складності атак, навіть найпотужніші системи безпеки не можуть гарантувати повного захисту.

Організації повинні впроваджувати заходи, що дозволять швидко зупиняти, реагувати та відновлюватися після атак, забезпечуючи безперебійне надання послуг. Рекомендується також перевірити інструменти EDR для швидкого виявлення та реагування на кібератаки.