Якщо ви вважаєте, що випадкове встановлення шкідливого програмного забезпечення на вашому комп’ютері – це велика проблема, то почекайте, поки зіткнетеся з безфайловим шкідливим програмним забезпеченням. Це підступний вид загрози, який не залишає слідів на вашому жорсткому диску.

Звичайні шкідливі програми після виявлення простіше видалити, оскільки вони мають видимі файли на диску, які антивірус може просканувати та видалити. Безфайлове ж шкідливе програмне забезпечення працює виключно в пам’яті комп’ютера (RAM), що робить його виявлення значно складнішим.

У цій статті я розповім вам все, що необхідно знати про безфайлове шкідливе програмне забезпечення та як від нього захиститися.

Що таке безфайлове шкідливе програмне забезпечення?

Безфайлове шкідливе програмне забезпечення – це шкідливий код, який виконується безпосередньо в оперативній пам’яті системи. Зазвичай, воно шукає уразливості в легітимних програмах, а потім використовує їх для свого виконання. У деяких випадках воно може запускати власні шкідливі процеси для виконання потрібних дій.

Оскільки антивірусні програми зазвичай сканують файли, що завантажуються та встановлюються, безфайлове шкідливе програмне забезпечення набагато важче виявити, оскільки воно не має пов’язаного файлу. Шкідливі дії, які воно може виконувати, подібні до дій інших шкідливих програм. Головна відмінність полягає в тому, як воно потрапляє на ваш комп’ютер.

Як безфайлове шкідливе програмне забезпечення заражає пристрій?

Як і інші види шкідливих програм, безфайлове шкідливе програмне забезпечення найчастіше розповсюджується через шкідливі посилання в спам-повідомленнях електронної пошти, небезпечні веб-сайти або атаки соціальної інженерії. Однак його виконання відрізняється. Воно шукає вразливості в програмах на вашому комп’ютері або в самій операційній системі.

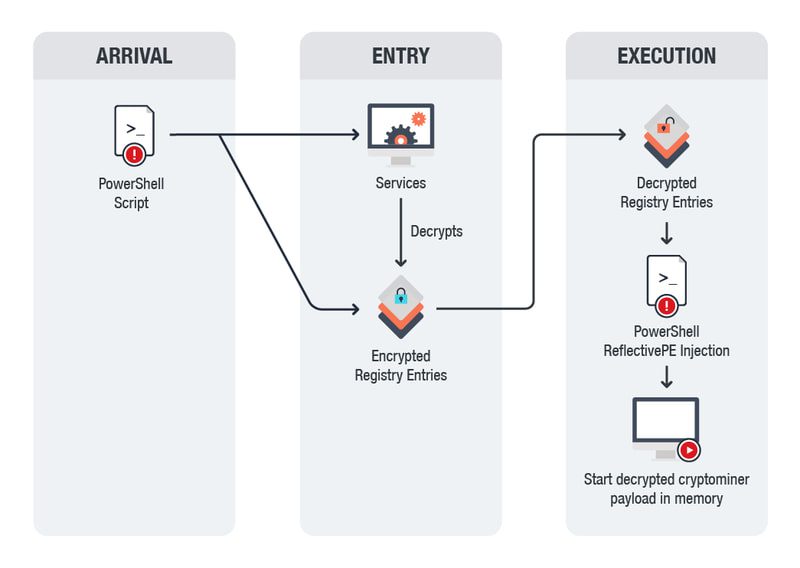

Поширеними цілями є Powershell, Windows Management Instrumentation (WMI), браузери та різні вразливі плагіни. Шкідливий код впроваджується в легітимні програми, використовуючи ці вразливості, і виконує потрібні дії.

Наприклад, заражений Powershell може виконувати команди адміністратора, щоб викрадати дані або зашифровувати важливу інформацію.

Джерело зображення: TrendMicro

Джерело зображення: TrendMicro

Воно також може використовувати “видалення процесу”, щоб очистити вміст легітимного процесу, а потім заповнити його шкідливим кодом, щоб діяти під його ім’ям.

PowerGhost є прикладом безфайлової атаки, яка використовувала WMI та Powershell для майнінгу криптовалюти на корпоративних комп’ютерах, залишаючись при цьому непоміченою.

Яку загрозу становить безфайлове шкідливе програмне забезпечення?

Як згадувалося раніше, безфайлове шкідливе програмне забезпечення може виконувати ті ж завдання, що й звичайні шкідливі програми. Все залежить від мети, з якою воно було створено, і від того, яку вразливість використовує.

Серед поширених шкідливих дій: крадіжка даних, викрадення облікових записів, шифрування даних, моніторинг дій, клавіатурний шпіонаж, майнінг криптовалюти, DDoS-атаки та зміна налаштувань безпеки для подальших атак.

Щоб краще проілюструвати, розглянемо кілька масштабних атак безфайлових шкідливих програм:

PowerWare: це був вид програми-вимагача, яка використовувала Powershell для прихованого виконання команд, щоб заблокувати важливі файли та вдавати, що вони зашифровані. Потім вона вимагала оплату в криптовалюті.

PowerSniff: ця програма розповсюджувалася через налаштування безпеки Microsoft Word, використовуючи макрос, що надсилався як документ. Макрос сканував комп’ютер і викрадав облікові дані.

TrickBot: хоча TrickBot не є повністю безфайловим шкідливим програмним забезпеченням, він завантажував свої модулі в пам’ять в одній зі своїх складніших версій. Основною метою програми була крадіжка фінансових даних.

Програма-вимагач Netwalker: це ще одна програма-вимагач, яка використовує безфайлові методи, але її шифрування є реальним. Вона замінювала легітимні процеси Microsoft шкідливим кодом, щоб приховати свою присутність і виконувати команди.

Як виявити безфайлове шкідливе програмне забезпечення?

Оскільки безфайлове шкідливе програмне забезпечення діє приховано, його дуже важко виявити. Якщо ви підозрюєте, що натиснули на шкідливе посилання, і ваш комп’ютер заражено, є кілька ознак, на які варто звернути увагу та вжити заходів захисту.

Ось кілька поширених ознак:

- Незвичайна поведінка системи: безфайлове шкідливе програмне забезпечення може викликати незвичайні дії, наприклад, відкриття та закриття певних програм, зависання, збої або перезавантаження комп’ютера.

- Зниження продуктивності: ви можете помітити раптове зменшення швидкості роботи системи, що може призвести до зависання.

- Нетипова мережева активність: крім зниження швидкості мережі, ви можете спостерігати незвичний трафік до доменів, до яких ви не мали доступу. Я завжди рекомендую використовувати GlassWire для аналізу мережі.

- Високе навантаження на процесор: відкрийте диспетчер задач і перевірте, чи якийсь незвичний процес не використовує занадто багато ресурсів процесора. Зламаний процес зазвичай потребує значних обчислювальних потужностей, навіть якщо не виконує жодних дій.

- Зміни в роботі антивірусної програми: безфайлове шкідливе програмне забезпечення може спробувати вимкнути ваш антивірус, щоб зробити комп’ютер більш вразливим до інших типів атак.

Крім того, варто використовувати антивірус із вбудованими функціями виявлення поведінки, щоб перехопити безфайлове шкідливе програмне забезпечення. Такі програми можуть виявляти нетипову поведінку програм і процесів, щоб визначити, чи вони заражені.

Для цього добре підходить антивірус Касперського, який має інструменти захисту від безфайлових загроз. Він не тільки виявляє нетипову поведінку, але й сканує чутливі функції Windows, такі як WMI або реєстр Windows, для виявлення шкідливого коду. Kaspersky має великий досвід у виявленні популярних безфайлових атак.

Що робити, якщо ваш пристрій заразився?

Якщо ви вважаєте, що ваш комп’ютер заражено, можливо, вже запізно. Якщо шкідлива програма мала на меті щось вкрасти, ймовірно, вона вже це зробила.

Першим кроком є повне вимкнення комп’ютера та його повторне ввімкнення. Оскільки оперативна пам’ять є енергозалежною, її вміст повністю видаляється під час вимкнення комп’ютера. Це автоматично видалить безфайлове шкідливе програмне забезпечення, сподіваємось, до того, як воно завдасть серйозної шкоди.

На жаль, більшість безфайлових шкідливих програм мають механізми, що дозволяють їм виживати після перезавантаження, наприклад, завантаження коду в реєстр. Якщо можливо, запустіть комп’ютер у безпечному режимі, а потім виконайте наведені нижче дії.

#1. Сканування антивірусом

Знову ж таки, вам знадобиться антивірусна програма, яка має інструменти для захисту від безфайлових шкідливих програм. Kaspersky залишається моєю головною рекомендацією для пошуку змін, внесених безфайловим шкідливим програмним забезпеченням. Ви також можете спробувати Malwarebytes, який має функції виявлення безфайлових загроз на основі штучного інтелекту.

#2. Використовуйте відновлення системи

Відновлення системи може повернути ваш комп’ютер до попереднього стану, скасувавши всі внесені зміни. Ця функція увімкнена за замовчуванням на всіх комп’ютерах Windows, якщо ви не вимкнули її самостійно.

Просто введіть “Відновлення” в пошуку Windows, щоб відкрити “Відновлення системи”. Там ви побачите всі збережені точки відновлення, до яких можна повернутися. Виберіть точку, що передує зараженню, щоб усунути всі зміни.

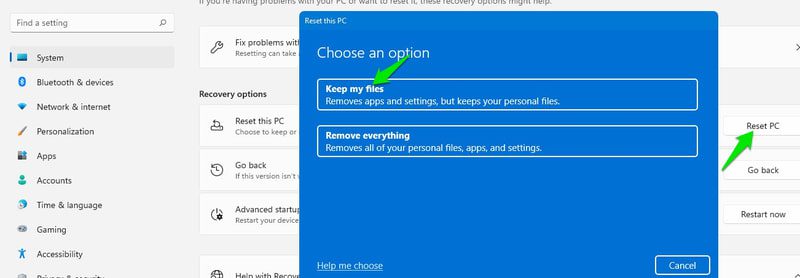

#3. Скидання комп’ютера

Якщо у вас немає точки відновлення, скидання комп’ютера може усунути всі пошкодження, зберігаючи ваші локальні дані. Однак скидання видалить усі програми, встановлені на комп’ютері. Переконайтеся, що ви не маєте важливих збережених даних у програмах.

У налаштуваннях Windows перейдіть до “Система” > “Відновлення”, а потім натисніть “Скинути цей комп’ютер”. У спливаючому вікні натисніть “Зберегти мої файли” і дотримуйтесь інструкцій для скидання.

Як захиститися від безфайлових шкідливих програм?

Більшість методів захисту від звичайних шкідливих програм також дієві проти безфайлових загроз. Переконайтеся, що ви встановили антивірус з функцією виявлення поведінки, і не завантажуйте та не натискайте на підозрілий контент.

Однак, є кілька заходів безпеки, які особливо важливі для захисту від безфайлових шкідливих програм. Розглянемо їх:

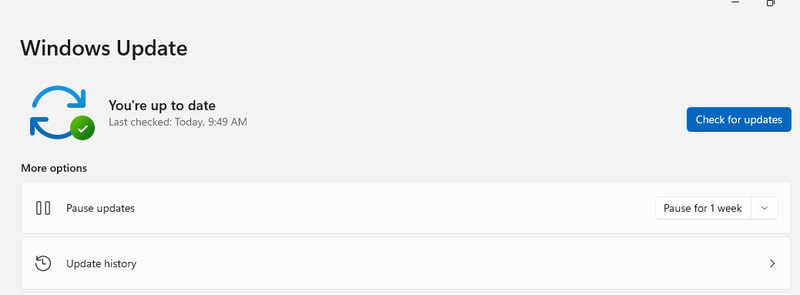

Оновлюйте операційну систему та програми

Безфайлове шкідливе програмне забезпечення в значній мірі залежить від вразливостей безпеки в програмах та операційній системі. Регулярно оновлюйте операційну систему та всі програми. Багато оновлень містять виправлення вразливостей, які може використовувати безфайлове шкідливе програмне забезпечення.

Будьте обережні з розширеннями браузера

Безфайлове шкідливе програмне забезпечення може також заражати плагіни браузера через вразливості. Завантажуйте лише перевірені та надійні розширення для веб-переглядача і регулярно їх оновлюйте. Якщо ви підозрюєте зараження, перевстановіть розширення, щоб виключити їх з кола підозрюваних.

Мережевий моніторинг

Майже всі безфайлові шкідливі програми підключаються до мережі зі своїми серверами для виконання своєї мети. Інструмент, як GlassWire, може допомогти вам відстежувати підозрілі підключення і автоматично блокувати їх завдяки вбудованому брандмауеру. Рекомендую налаштувати сповіщення для отримання повідомлень про виявлення підозрілих з’єднань.

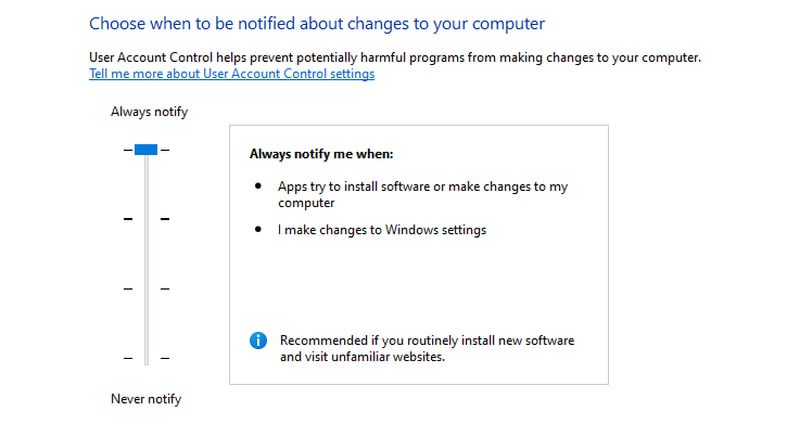

Посилення безпеки в системі контролю облікових записів користувачів (UAC)

Налаштуйте Windows UAC, щоб отримувати сповіщення про будь-які зміни системи, зроблені вами або програмою. Це може бути трохи набридливо, але це значно підвищить захист від прихованих шкідливих програм, включаючи безфайлові.

Знайдіть UAC в пошуку Windows і натисніть “Змінити налаштування контролю облікових записів користувачів”. Перемістіть повзунок безпеки в крайнє верхнє положення.

Використання рішень для безпеки кінцевих точок

Для організацій, рішення для безпеки кінцевих точок можуть захистити всі комп’ютери в мережі шляхом централізованого управління безпекою. Навіть якщо пристрій буде заражено, інші пристрої залишаться в безпеці, а рішення для безпеки допоможе виправити проблему. Оновлення цих рішень відбувається в реальному часі, тому вразливості усуваються одразу.

CrowdStrike є хорошим рішенням для цієї мети, пропонуючи захист від кібератак на основі штучного інтелекту. Воно також має спеціальну функцію сканування пам’яті для захисту від безфайлових шкідливих програм.

Підсумки 🖥️🦠

Безфайлове шкідливе програмне забезпечення дійсно є одним з найхитріших видів кібератак. Іноді хакери навіть використовують їх як частину великих атак для отримання початкового доступу або послаблення системи. Чесно кажучи, більшості таких атак можна уникнути, якщо ми будемо обережні і не будемо натискати на підозрілі посилання.

Також ви можете ознайомитись зі статтею про те, як сканувати та видаляти шкідливе програмне забезпечення з телефонів на Android та iOS.