Керування правами доступу користувачів – це критично важлива складова роботи будь-якого системного адміністратора. Забезпечення того, щоб кожен користувач мав доступ виключно до необхідних ресурсів, є ключовим кроком у захисті інформаційних систем. Хоча раніше загрози поширювалися через інтернет, електронну пошту або шкідливі веб-сайти, сьогодні значна небезпека для корпоративних даних виходить зсередини. Користувачі, як навмисно, так і через необізнаність, можуть стати джерелом витоку інформації. Інструменти управління правами доступу допомагають обмежити доступ до ресурсів лише тими користувачами, яким це дійсно потрібно. Далі ми розглянемо деякі з найефективніших інструментів для управління правами доступу, доступних на ринку.

Перш ніж перейти до огляду інструментів, важливо розібратися, що таке управління правами доступу, чому воно є настільки важливим, з якими викликами стикаються адміністратори, і як це пов’язано з ITIL. Управління доступом є фундаментальним процесом у рамках фреймворку ITIL. Ми також розглянемо його з точки зору інформаційної безпеки. На завершення представимо кілька найкращих інструментів, які допомагають в управлінні правами доступу.

Управління правами доступу: Ключові аспекти

Спеціалісти у сфері інформаційних технологій добре знають, що витоки даних стали, на жаль, звичним явищем. Хоча здається, що їх провокують виключно хакери та злочинці, або ж спецслужби, які мають передові технології, це не зовсім так. Крім зовнішніх загроз, внутрішній ризик також є значним. Він може виявитися не менш небезпечним, ніж зовнішні атаки.

Внутрішній ризик може мати різну природу. З одного боку, недобросовісні співробітники можуть продавати конфіденційну інформацію конкурентам. З іншого, витоки можуть відбуватися через випадковість. Деякі працівники можуть не бути ознайомлені з політиками безпеки або ж мати надмірний доступ до корпоративних даних та інших ресурсів.

Згідно зі звітом CA Technologies про інсайдерські загрози за 2018 рік (посилання на PDF), 90% організацій вважають себе вразливими до інсайдерських атак. Звіт також вказує, що основними причинами цих атак є надлишкові привілеї доступу, збільшення кількості пристроїв з доступом до конфіденційних даних та ускладнення інформаційних систем. Тому управління правами доступу є настільки важливим. Обмеження доступу користувачів до ресурсів на основі їхніх реальних потреб є одним із найкращих способів зменшити ймовірність витоку даних.

Однак це легше сказати, ніж зробити. Сучасні мережі можуть бути широко розгалуженими та складатися з тисяч пристроїв. Управління правами доступу може стати складним завданням, повним ризиків та труднощів. Саме тут на допомогу приходять спеціалізовані інструменти.

Управління правами доступу та ITIL

ITIL (Бібліотека інформаційної інфраструктури) – це набір рекомендацій та процесів для команд, що займаються інформаційними технологіями. ITIL спрямована на розробку ефективних методів надання ІТ-послуг. Управління доступом є одним із ключових процесів ITIL. Його мета – «надання авторизованим користувачам права користуватися послугою, запобігаючи доступу неавторизованим користувачам».

Управління правами доступу як складова безпеки

Деякі фахівці розглядають управління правами доступу як частину адміністрування мережі, інші – як складову ІТ-безпеки. Насправді це, ймовірно, і те й інше. У великих компаніях часто існують окремі команди для адміністрування та безпеки. У невеликих організаціях ці функції часто виконуються одними і тими ж командами.

Огляд найкращих інструментів управління правами доступу

Пошук спеціалізованих інструментів для керування правами доступу виявився складнішим, ніж здавалося на початку. Багато з таких інструментів продаються як рішення для безпеки або як інструменти аудиту Active Directory. Ми включили до нашого списку інструменти, які допомагають адміністраторам гарантувати, що користувачі мають доступ до необхідних ресурсів і нічого зайвого. Деякі інструменти допомагають призначати права та керувати ними, інші — проводити аудит мережі та звітувати про рівні доступу.

1. SolarWinds Access Rights Manager (Безкоштовна пробна версія)

SolarWinds – відома компанія серед мережевих адміністраторів. Вона пропонує одні з найкращих інструментів для адміністрування мережі. Її флагманський продукт, SolarWinds Network Performance Monitor, постійно входить до числа найкращих інструментів моніторингу мережі. SolarWinds також відома своїми безкоштовними інструментами, які задовольняють специфічні потреби мережевих адміністраторів, як-от калькулятор підмережі та TFTP-сервер.

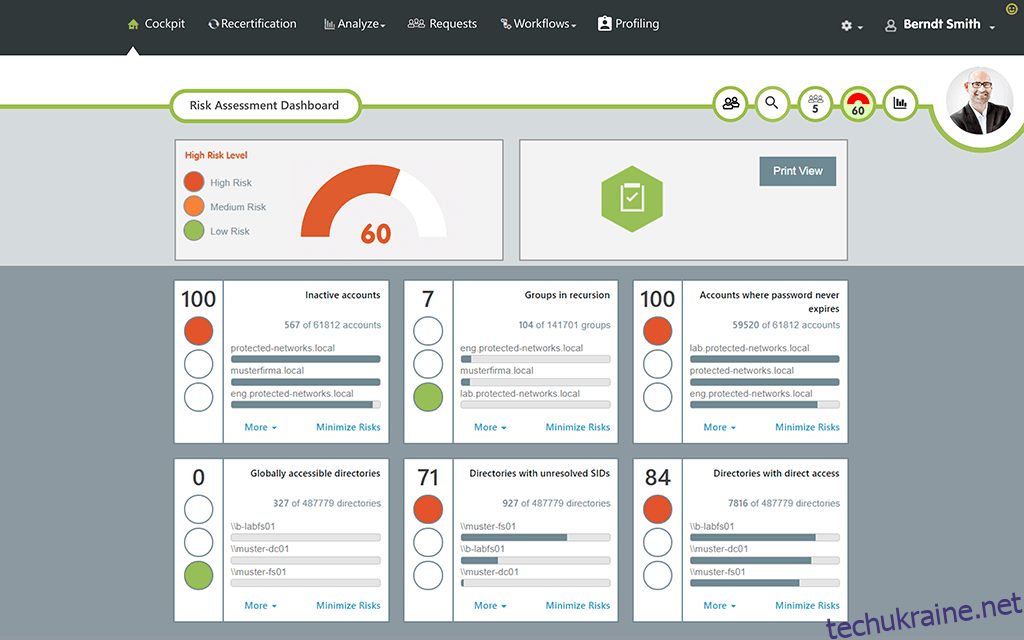

SolarWinds Access Rights Manager (часто званий ARM) був створений для спрощення контролю за авторизаціями та дозволами доступу. Цей інструмент працює з мережами на основі Active Directory і дозволяє полегшити надання та відкликання доступу користувачів, а також відстежувати зміни. Це допомагає мінімізувати ризик внутрішніх атак шляхом контролю дозволів і запобігання наданню непотрібних прав.

Інтуїтивна панель керування SolarWinds Access Rights Manager дозволяє створювати, змінювати, видаляти, активувати та деактивувати доступ користувачів до різних файлів і папок. Інструмент має шаблони для певних ролей, які дозволяють легко надавати користувачам доступ до певних ресурсів. SolarWinds Access Rights Manager пропонує широкий спектр функцій, серед яких:

Інструмент дозволяє моніторити та перевіряти зміни в Active Directory та груповій політиці. Адміністратори можуть бачити, хто і коли вносив зміни в налаштування групової політики або Active Directory. Ця інформація допомагає виявляти неавторизовані дії, а також зловмисні або необережні зміни.

Часто атаки відбуваються через доступ користувачів, які не мають відповідних дозволів до файлів або папок. SolarWinds Access Rights Manager допомагає запобігти таким витокам, надаючи адміністраторам візуальне представлення дозволів для файлових серверів, що дозволяє контролювати, хто має доступ до яких файлів.

Крім моніторингу AD, групової політики, файлів і папок, SolarWinds Access Rights Manager дозволяє аналізувати, які користувачі отримують доступ до яких служб і ресурсів. Інструмент забезпечує детальну видимість членства в групах Active Directory та на файлових серверах, що допомагає запобігати інсайдерським атакам.

Інструмент також генерує детальні звіти, які можна використовувати в разі розслідувань або аудитів. Звіти можуть містити різноманітну інформацію, зокрема записи про дії в Active Directory та доступ до файлового сервера. Адміністратори можуть налаштувати їх як узагальнені, так і детальні відповідно до своїх потреб.

SolarWinds Access Rights Manager надає можливість передати управління правами доступу до ресурсу в руки його власника. Наприклад, користувач, який створив файл, може вирішувати, хто матиме до нього доступ. Така система самодозвіл допомагає запобігти несанкціонованому доступу. Власники ресурсів можуть обробляти запити на доступ та встановлювати дозволи через веб-портал.

SolarWinds Access Rights Manager також забезпечує оцінку ризиків в реальному часі. Відсоток ризику обчислюється для кожного користувача на основі його рівня доступу. Це дозволяє адміністраторам краще контролювати користувацьку діяльність та рівень ризику, що створюється кожним працівником.

Інструмент також охоплює права Microsoft Exchange, спрощуючи моніторинг і аудит Exchange і запобігаючи витоку даних. Він може відстежувати зміни в поштових скриньках, папках поштових скриньок, календарях та загальнодоступних папках.

Так само, як і з Exchange, SolarWinds Access Rights Manager можна використовувати і з SharePoint. Система керування користувачами відображає дозволи SharePoint у деревоподібній структурі, що дозволяє адміністраторам швидко побачити, хто має доступ до певного ресурсу.

Система сповіщень SolarWinds Access Rights Manager повідомляє про підозрілу діяльність у мережі, надаючи сповіщення про заздалегідь визначені події, як-от зміни файлів і дозволів. Це дозволяє швидко реагувати на потенційні порушення безпеки.

Ліцензування SolarWinds Access Rights Manager залежить від кількості активованих користувачів у Active Directory. Ціни починаються від 2995 доларів США для до 100 активних користувачів. Для більшої кількості користувачів ціни потрібно уточнювати у відділі продажу SolarWinds. Доступна безкоштовна 30-денна пробна версія.

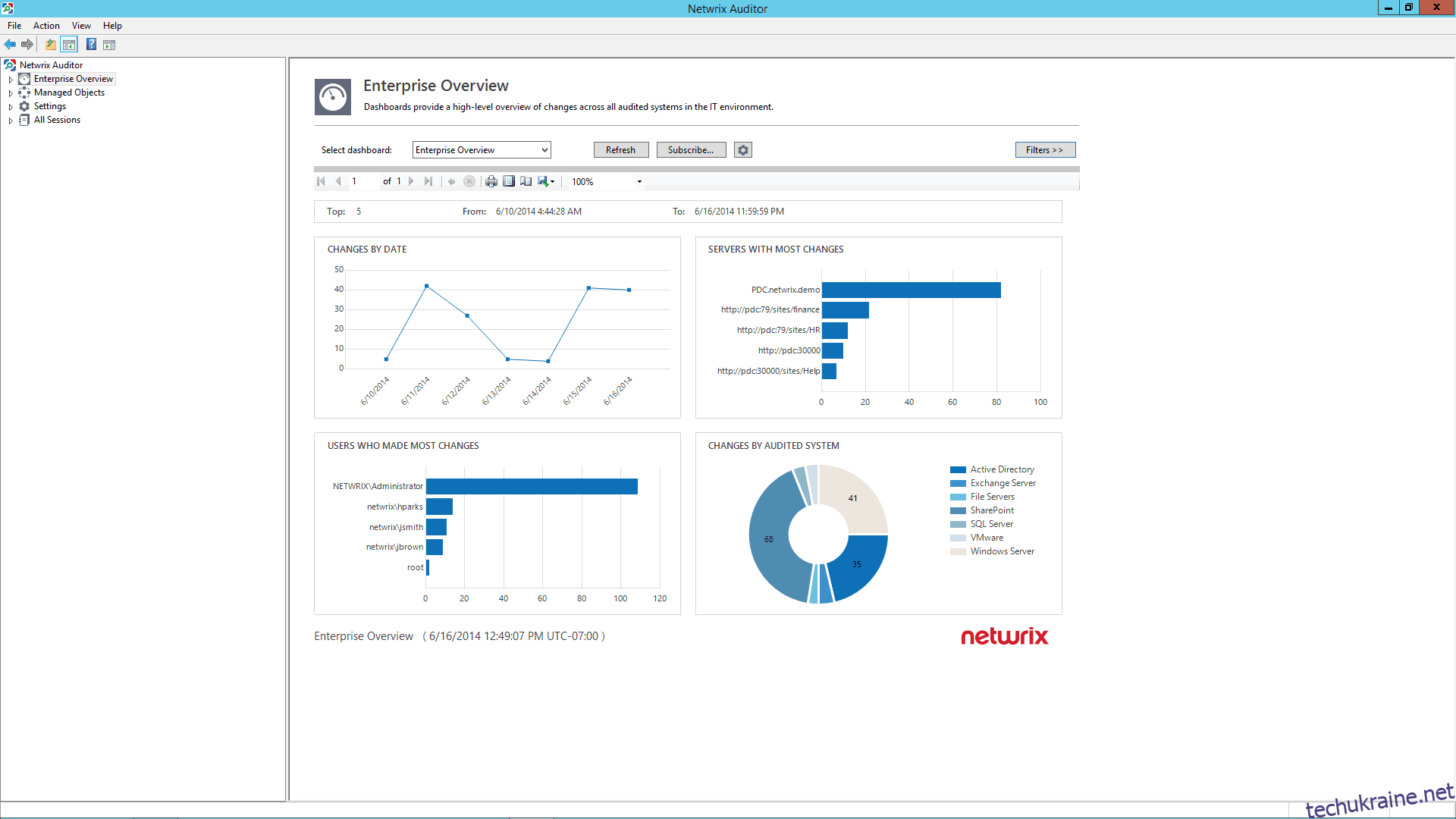

2. Netwrix

Netwrix — це платформа для аналізу поведінки користувачів та зменшення ризиків. Netwrix допомагає виявляти ризики безпеки даних і аномальну поведінку користувачів, перш ніж вони призведуть до порушення даних. Інструмент надає огляд безпеки за допомогою інтерактивних панелей оцінки ризиків. Він допомагає швидко виявити вразливості та зменшити можливості зловмисників.

Інструмент також має сповіщення, які повідомляють про несанкціоновану діяльність. Наприклад, ви можете отримувати сповіщення, коли хтось додається до групи адміністраторів підприємства або коли користувач змінює багато файлів за короткий проміжок часу. Інформацію про ціни на Netwrix можна отримати, звернувшись безпосередньо до постачальника. Доступна безкоштовна пробна версія на 20 днів.

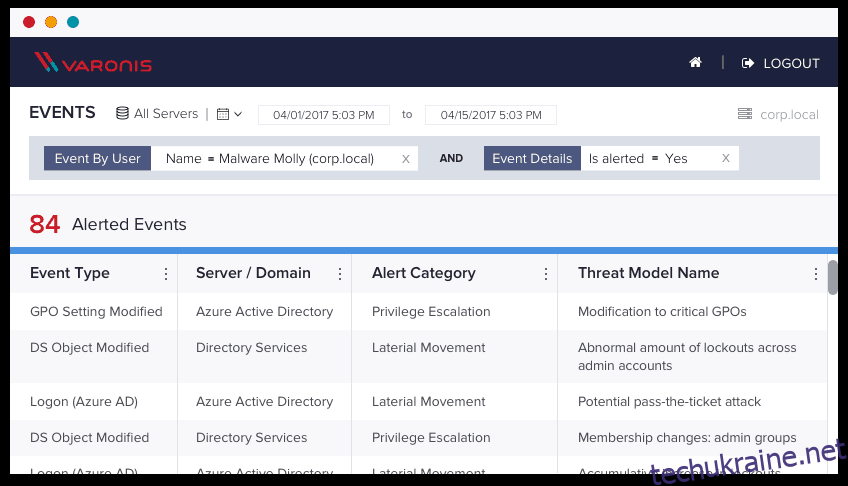

3. Varonis

Varonis — це компанія з кібербезпеки, яка займається захистом даних від втрат. Платформа Varonis створена для захисту найцінніших та найбільш вразливих даних. Вона захищає дані від атак як зсередини, так і ззовні, автоматизує процеси захисту та поєднує безпеку та економію коштів.

Платформа Varonis виявляє інсайдерські загрози та кібератаки, аналізуючи дані, активність облікових записів та поведінку користувачів. Вона запобігає та обмежує катастрофу, блокуючи конфіденційні та застарілі дані, а також ефективно підтримує безпеку даних.

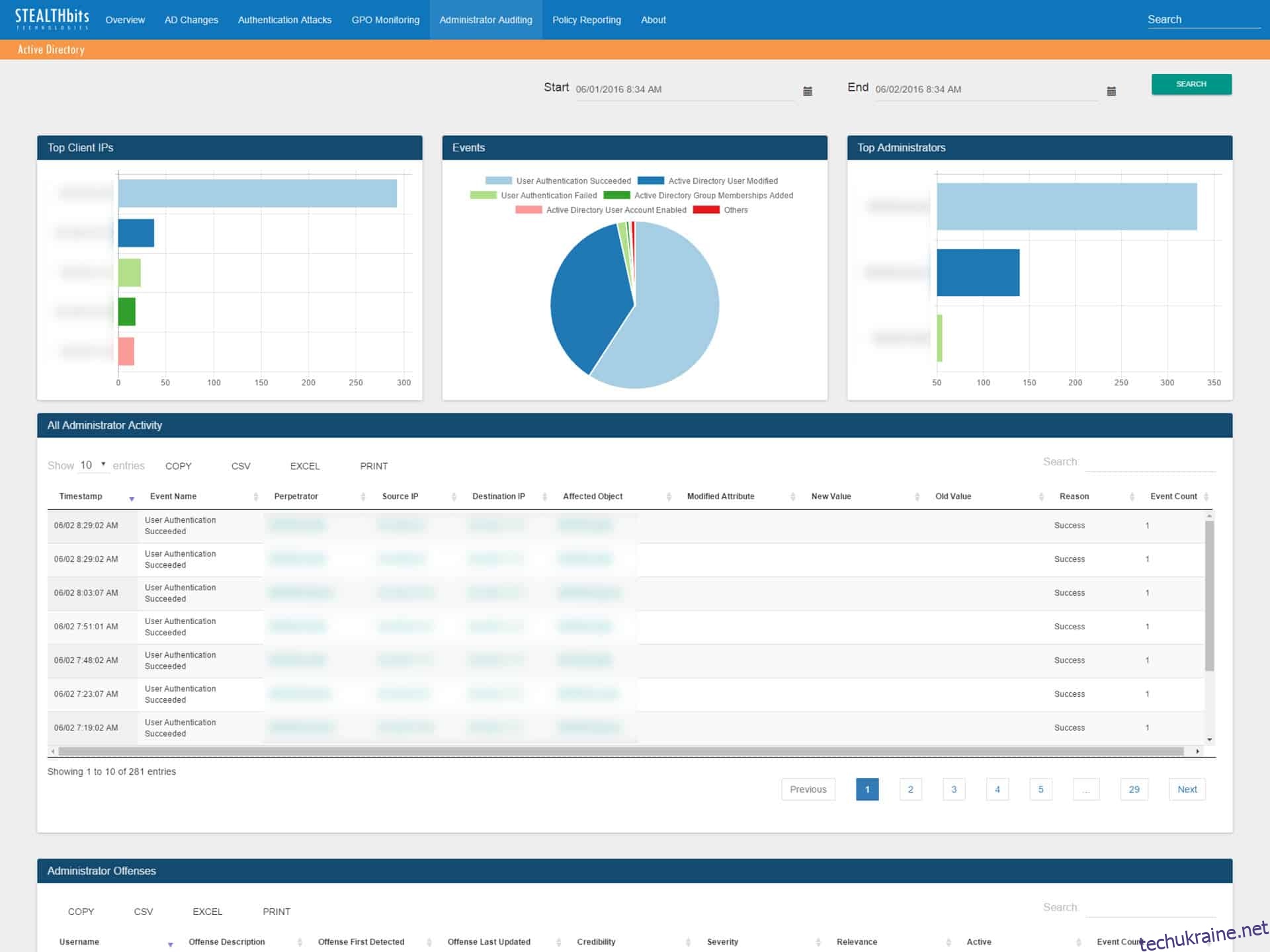

4. STEALTHbits

STEALTHbits пропонує набір рішень для управління та безпеки Active Directory, які дозволяють проводити інвентаризацію й очищення Active Directory, перевіряти дозволи та керувати доступом, відновлюватися після небажаних змін, а також відстежувати та виявляти загрози. Він пропонує комплексний захист корпоративних даних.

Інструмент виконує аудит AD, проводить інвентаризацію, аналіз і звітування про Active Directory, забезпечує безпеку та відповідність за допомогою звітів у реальному часі, сповіщень та блокування змін. STEALTHbits також пропонує функцію очищення Active Directory, яку можна використовувати для видалення застарілих об’єктів AD. Інструмент також створює звіти щодо дозволів домену AD та дозволяє відкочувати та відновлювати AD для легкого виправлення небажаних змін.